5 Семестр / БОС 2

.2.pdfМинистерство науки и высшего образования Российской Федерации Федеральное государственное бюджетное образовательное учреждение высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ (ТУСУР)

Кафедра комплексной информационной безопасности электронно-

вычислительных систем (КИБЭВС)

ДИСКРЕЦИОННЫЙ МЕХАНИЗМ РАЗГРАНИЧЕНИЯ ДОСТУПА К ФАЙЛОВЫМ ОБЪЕКТАМ

Отчет по лабораторной работе №2

по дисциплине «Безопасность операционных систем» Вариант №7

Студент гр. 731-2

____________А.Д. Коноваленко

_____________

Руководитель Преподаватель каф. КИБЭВС

_____________ В.А. Мосейчук

_____________

Томск 2023

|

Оглавление |

|

Введение................................................................................................................... |

3 |

|

1 ВЫПОЛНЕНИЕ ХОДА РАБОТЫ ...................................................................... |

4 |

|

1.1 |

Основные права доступа к файловым объектам......................................... |

4 |

1.2 |

Элементы разрешений на доступ ................................................................. |

7 |

1.3 |

Владелец файла .............................................................................................. |

8 |

1.4 |

Наследование прав доступа ........................................................................ |

11 |

1.5 |

Разграничение доступа к принтерам.......................................................... |

14 |

2 ВЫПОЛНЕНИЕ ИНДИВИДУАЛЬНОГО ЗАДАНИЯ ................................... |

16 |

|

Заключение ............................................................................................................ |

23 |

|

2

Введение

Цель работы: изучение дискреционного механизма разграничения доступа на основе встроенных средств операционной системы Windows XP Professional, позволяющих управлять доступом к файлам и папкам файловой системы NTFS.

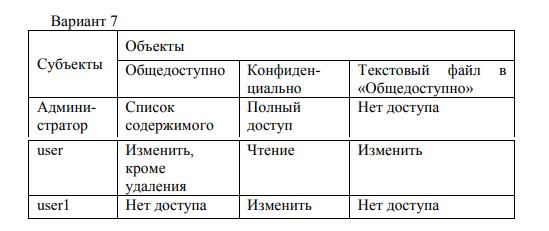

Лабораторная работа выполнялась согласно варианту №7,

представленному на рисунке 1.

Рисунок 1 – Вариант задания

3

1 ВЫПОЛНЕНИЕ ХОДА РАБОТЫ

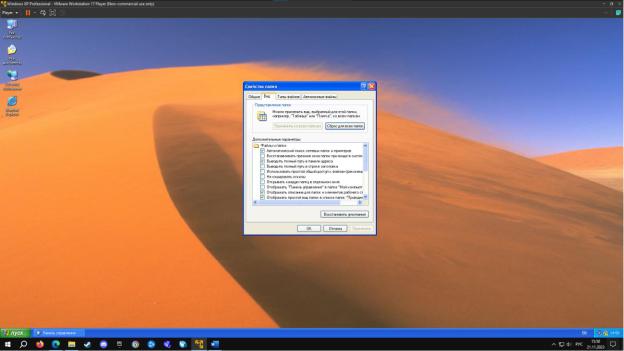

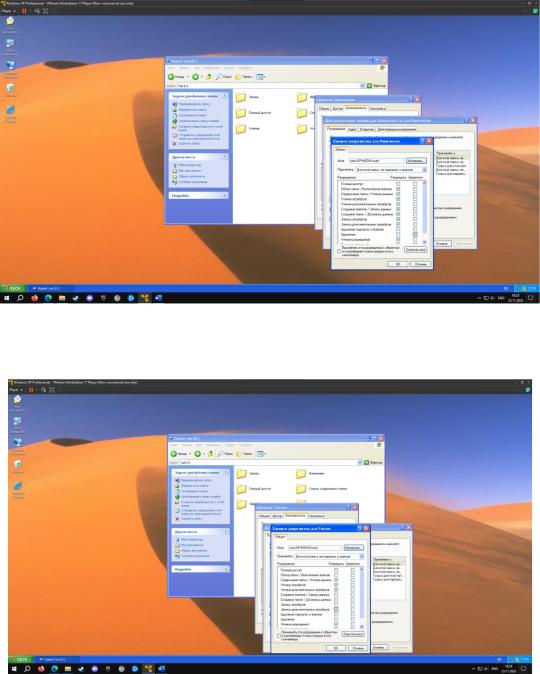

Первоочередно необходимо активировать вкладку «Безопасность» в

разделе «Свойства папки» отключив опцию «Использовать простой общий доступ к файлам», что представлено на рисунке 1.1.

Рисунок 1.1 – Активация вкладки «Безопасность»

1.1 Основные права доступа к файловым объектам

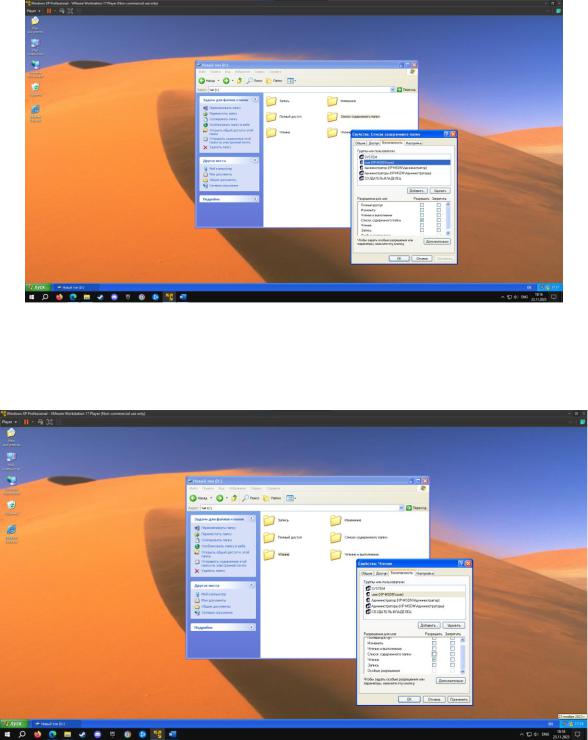

Согласно заданию лабораторной работы необходимо выставить определенные права безопасности для каталогов с одноименными для них параметрами. Для примера были выбраны каталоги «Список содержимого папки» и «Чтение». Выставленные на них параметры безопасности представлены на рисунках 1.2 – 1.3.

4

Рисунок 1.2 – Параметры безопасности каталога «Список содержимого папки»

Рисунок 1.3 – Параметры безопасности каталога «Чтение»

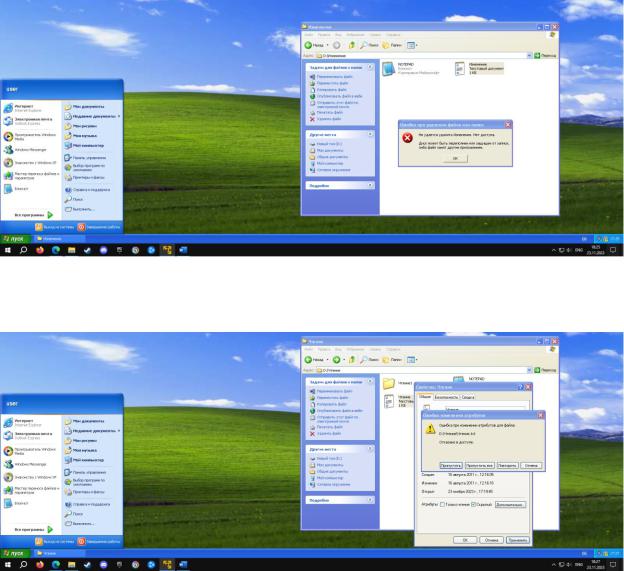

Далее была произведена проверка выставленных параметров через пользователя «user». Проверка параметров для каталогов «Список содержимого папки» и «Чтение» представлена на рисунках 1.4 – 1.5

соответственно.

5

Рисунок 1.4 – Проверка параметры безопасности каталога «Список содержимого папки»

Рисунок 1.5 – Проверка параметры безопасности каталога «Чтение»

6

1.2 Элементы разрешений на доступ

Рассматриваемые в этом разделе параметры позволяют более гибко настраивать параметры доступа пользователей. Для примера были взяты каталоги «Чтение» и «Изменение». Выставленные для них параметры представлены на рисунках 1.6 – 1.7.

Рисунок 1.6 – Выставленные разрешения для каталога «Изменение»

Рисунок 1.7 – Выставленные разрешения для каталога «Чтение» Далее была произведена проверка выставленных параметров через

7

пользователя «user». Проверка параметров для каталогов «Изменение» и «Чтение» представлена на рисунках 1.8 – 1.9 соответственно.

Рисунок 1.8 – Проверка разрешений каталога «Изменение»

Рисунок 1.9 – Проверка разрешений каталога «Чтение»

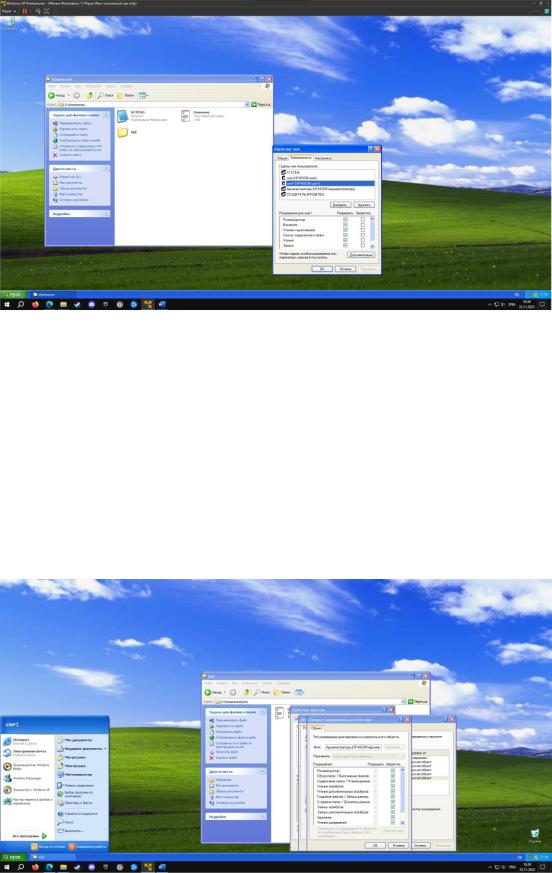

1.3Владелец файла

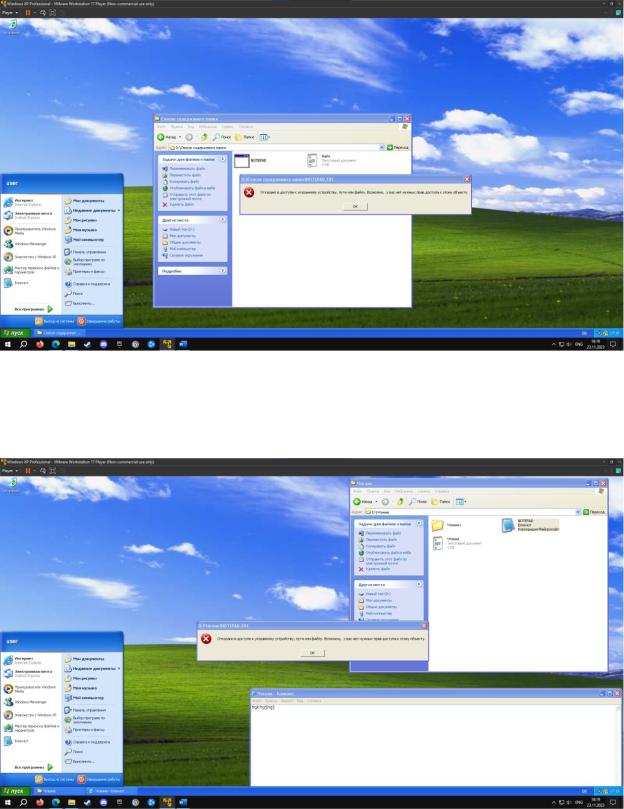

Вданном разделе первоочередно необходимо создать под учётной записью «user» в каталоге «Изменение» новый каталог «test» и в нём текстовый файл «test.exe», а также предоставить полный доступ пользователю

«user1», что представлено на рисунке 1.10.

8

Рисунок 1.10 – Параметры безопасности каталога «test»

Далее под учетной записью пользователя «user1» необходимо перейти в этот каталог при помощи указания адресного пути в адресной строке, так как переход при помощи иерархического представления каталогов в

«Проводнике» недоступен. Следом необходимо запретить доступ пользователя «Администратор» к файлу «test.exe», что представлено на рисунке 1.11.

Рисунок 1.11 – Параметры безопасности для файла «test.exe» пользователя

«Администратор»

9

Так нужно было сменить владельца у данного файла, что представлено на рисунке 1.12.

Рисунок 1.12 – Смена владельца у файла «test.exe»

Проверка параметров для файла «test.exe» представлена на рисунке 1.13.

Рисунок 1.13 – Проверка параметров безопасности файла «test.exe»

Следом под учетной записью пользователя «Администратор» необходимо сменить владельца файла «test.exe», что представлено на рисунке

1.14.

10