lab5 / 0303_Болкунов_ВО_ЛР5

.doc

МИНОБРНАУКИ РОССИИ

Санкт-Петербургский государственный

электротехнический университет

«ЛЭТИ» им. В.И. Ульянова (Ленина)

Кафедра математического обеспечения и применения ЭВМ

отчет

По лабораторной работе № 5

по дисциплине «Сети и телекоммуникации»

Тема: изучение механизмов трансляции сетевых адресов: NAT, Masquerade

Студент гр. 0303 |

|

Болкунов В.О. |

Преподаватель |

|

Борисенко К. А. |

Санкт-Петербург

2022

Цель работы.

Целью работы является изучение механизмов преобразования сетевых адресов: NAT, Masquerade. Подробно рассмотрены некоторые сетевые возможности VirtualBox, который будет использован для создания необходимой инфраструктуры. Необходимо решить следующие задачи:

1. Создать три виртуальные машины (лаб. работа № 1).

2. Настроить имена, IP-адреса для каждой из подсетей в соответствии со схемой.

3. Настроить переадресацию пакетов между сетевыми интерфейсами для машины с NAT. Запретить прямой доступ между двумя частными подсетями (необходимо для воссоздания условий, приближенных к реальным).

4. Настроить Masquerade на NAT-машине и проверить доступ к сети Интернет с других машин и отсутствие доступа друг к другу.

5. Настроить доступ к сети Интернет для одной из машин с помощью sNAT.

6. Добавить вторичный IP-адрес на NAT-машину, по которому в дальнейшем будет отвечать на внешние запросы машина, указанная в п. 5.

7. Настроить dNAT для доступа к машине из внешней сети. Проверить настройки.

Порядок выполнения работы.

1. Создать и настроить инфраструктуру для выполнения лабораторной работы. Развернуть три виртуальные машины (лаб. работа № 1). Настроить их в соответствии с подразделом «Построение инфраструктуры для выполнения работы».

2. Настройка доступа с ub1, ub2 в сеть Интернет с использованием Masquerade. Настройте ub-nat, используя Masqurade, так, чтобы машины ub1 и ub2 имели доступ в сеть Интернет.

3. Настройка доступа с ub1, ub2 в сеть Интернет с использованием sNAT. Настройте ub-nat, используя sNAT, так, чтобы машины ub1 и ub2 имели доступ в сеть Интернет.

4. Настройка доступа с ub2 на ub1 с использованием dNAT. Настройте ub-nat, используя dNAT, так, чтобы c машины ub2 можно было получить доступ к ub1, используя IP-адрес из NAT-сети.

Выполнение работы.

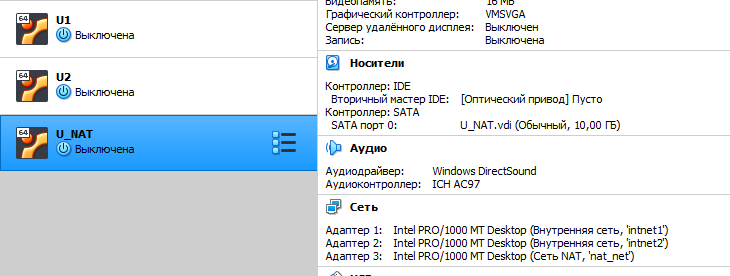

Были настроены три виртуальные машины (рис. 2-4) в соответствии со

схемой данной в работе (рис. 1)

Рисунок 1: схема сети

Рисунок 2: машина 1

Рисунок 3: машина 2

Рисунок 4: машина 3 (маршрутизатор)

Конфигурация сетевых интерфейсов на машинах показана на рисунках

5-7

Рисунок 5: маршрутизатор

Рисунок 6: машина 1

Рисунок 7: машина 2

На первой машине был закрыт прямой доступ в соседнюю сеть (рис.8).

При этом связь с маршрутизатоом каждая машина имеет (рис. 9).

Рисунок 8: прямой доступ во внутренние сети закрыт

Рисунок 9: соединение с маршрутизатором

На маршрутизаторе был настроен механизм трансляции сетевых

адресов Masquerad (рис. 10). Что сделало возможным выход в глобальную сеть подключённым машинам (рис. 11-12).

Рисунок 10: Masquerade

Рисунок 11: выход в интернет с машин

На маршрутизаторе была настроена трансляция SNAT (рис. 12), что

также позволяет подключённым машинам выходить в глобальную сеть (рис. 13-14)

Рисунок 12: SNAT

Рисунок 13: выход в интернет с машин

На маршрутизаторе был настроен DNAT (рис. 14), что позволяет

первой машине отправлять echo запросы и подключаться ко второй с помощью ssh (рис 15).

Рисунок 14: DNAT

Рисунок 15: связь со второй машиной

Выводы:

В ходе выполнения работы

Были изучены протоколы трансляции сетевых адресов (NAT), а именно: Masquerade, SNAT и DNAT.

Построена сеть из виртуальных машин для тестирования работы механизмов трансляции сетевых адресов

Каждый тип NAT был настроен и была проверена его работа (выход в глобальную сеть с помощью Masquerade и SNAT и доступ к внутренним сетям через DNAT)