5 семестр / Лаба 1

.docxМинистерство науки и высшего образования Российской Федерации

Федеральное государственное бюджетное образовательное учреждение высшего образования

«ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ» (ТУСУР)

Кафедра комплексной информационной безопасности электронно- вычислительных систем (КИБЭВС)

ДВУХФАКТОРНАЯ АУТЕНТИФИКАЦИЯ В ОПЕРАЦИОННЫХ СИСТЕМАХ

Отчет по лабораторной работе №1

по дисциплине «Безопасность операционных систем»

Студент гр. 711-2

Е.П. Толстолес

. .2023

Руководитель

Доцент каф. КИБЭВС

А.Ю. Якимук

. .2023

Томск 2023

Введение

Целью лабораторной работы является изучение утилит и приложений, позволяющих производить аутентификацию в операционной системе и прикладных приложениях при помощи физического объекта в качестве первого фактора аутентификации и PINкода для доступа к информации на токене в качестве второго фактора.

1 ХОД РАБОТЫ

Базовые действия с eToken

Была выполнена инициализация токена. Далее был изменен пароль и имя токена (рисунки 1.1-1.2). После необходимо было выполнить инициализацию вновь, но с указанием нового имени, пароля для пользователя и пароля для администратора (рисунок 1.3). Был выполнен вход с правами администратора и установлен новый пароль для пользователя.

Рисунок 1.1 – Смена пароля

Рисунок 1.2 – Смена имени

Рисунок 1.3 - Инициализация

Аутентификация в ОС при помощи eToken

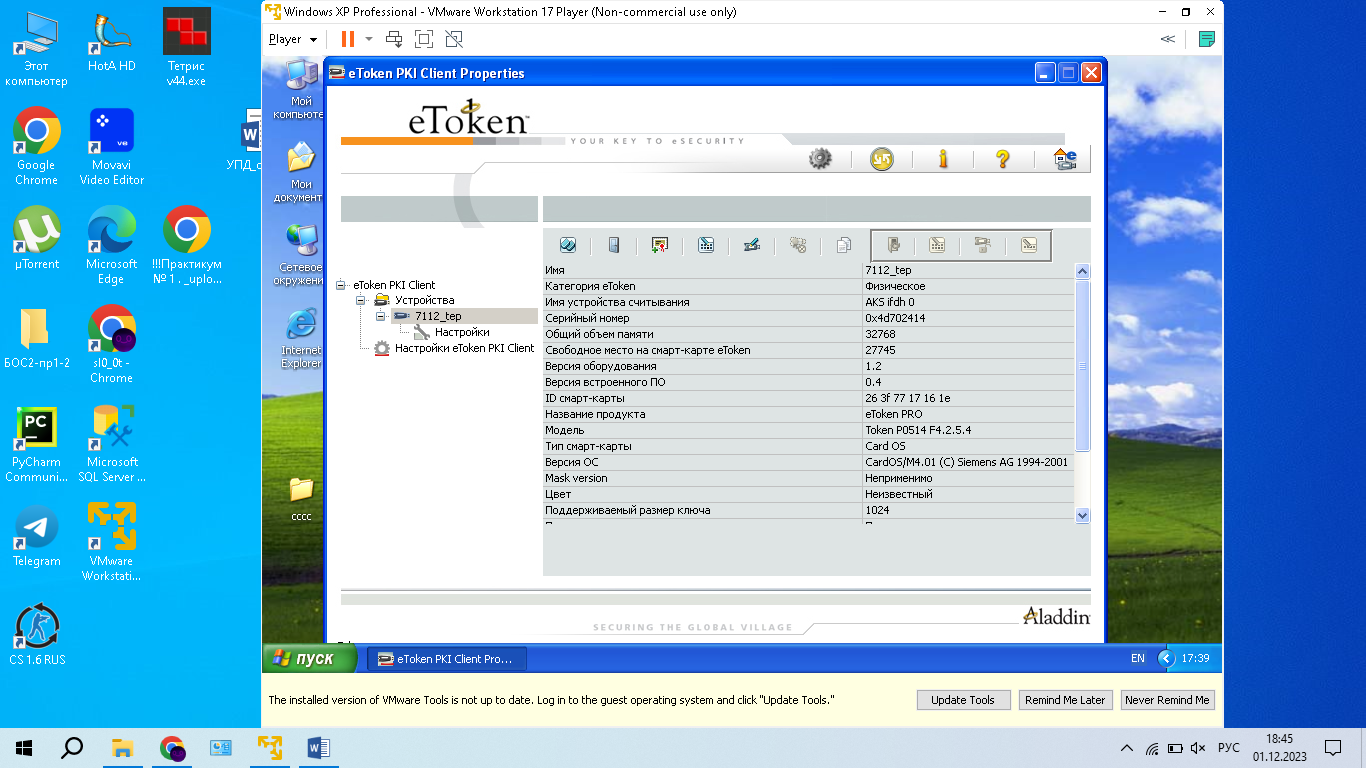

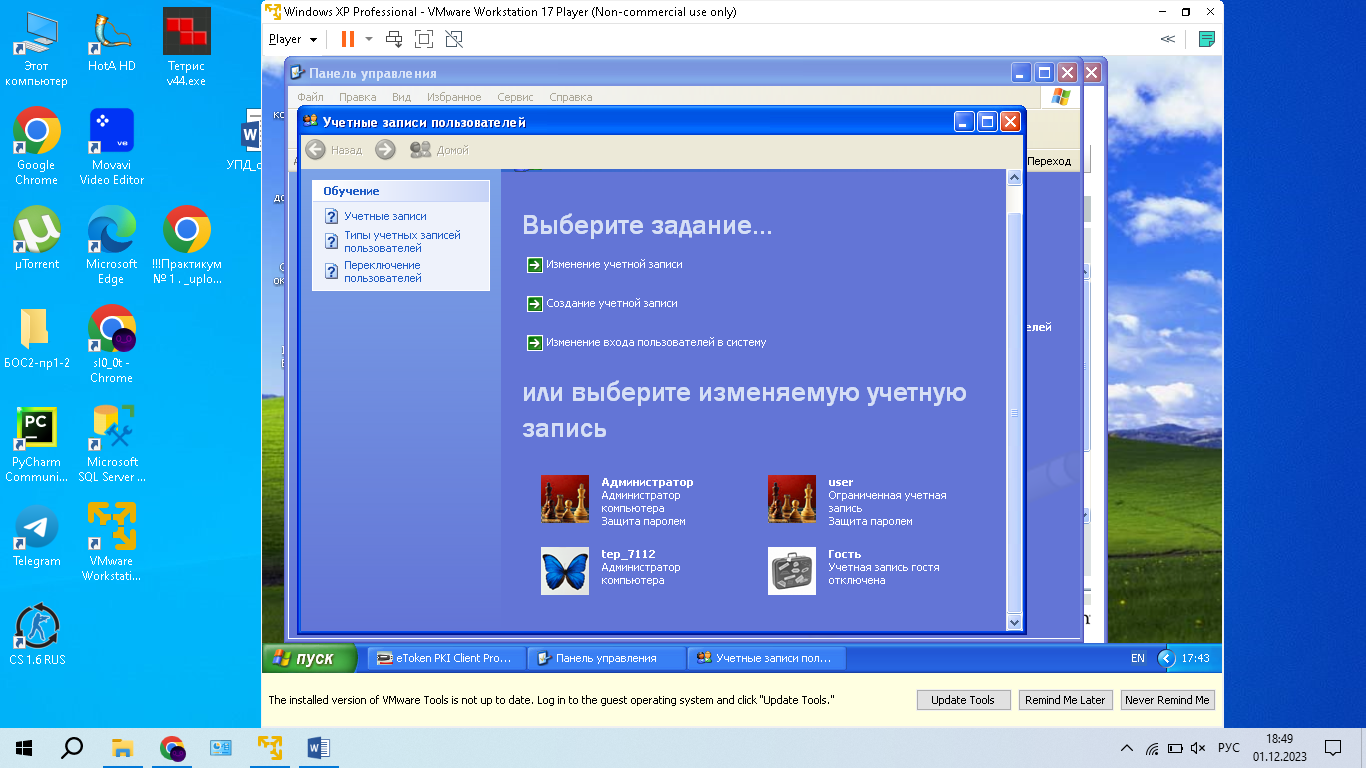

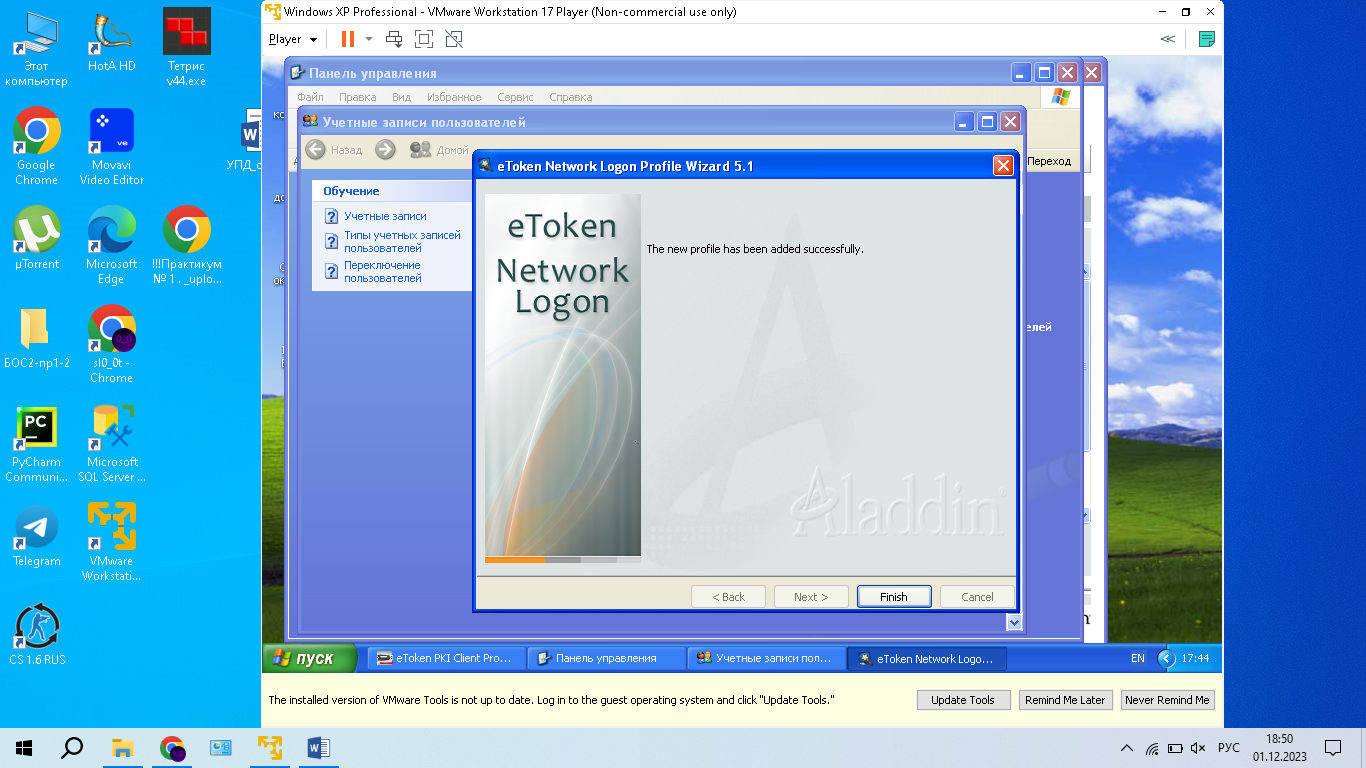

На рисунке 1.4 представлено создание нового пользователя. Далее на рисунке 1.5 была выполнена запись на токен нового пользователя. Далее был

выполнен вход через нового пользователя (рисунок 1.6). Далее был создан еще один пользователь, а позже удален через «eToken Network Logon Profile Wizard». После было выполнено обновление данных для пользователя с рандомным паролем.

Рисунок 1.4 – Создание нового пользователя

Рисунок 1.5 – Запись на токен нового пользователя

Рисунок 1.6 – Вход через нового пользователя

Аутентификация в программном обеспечении

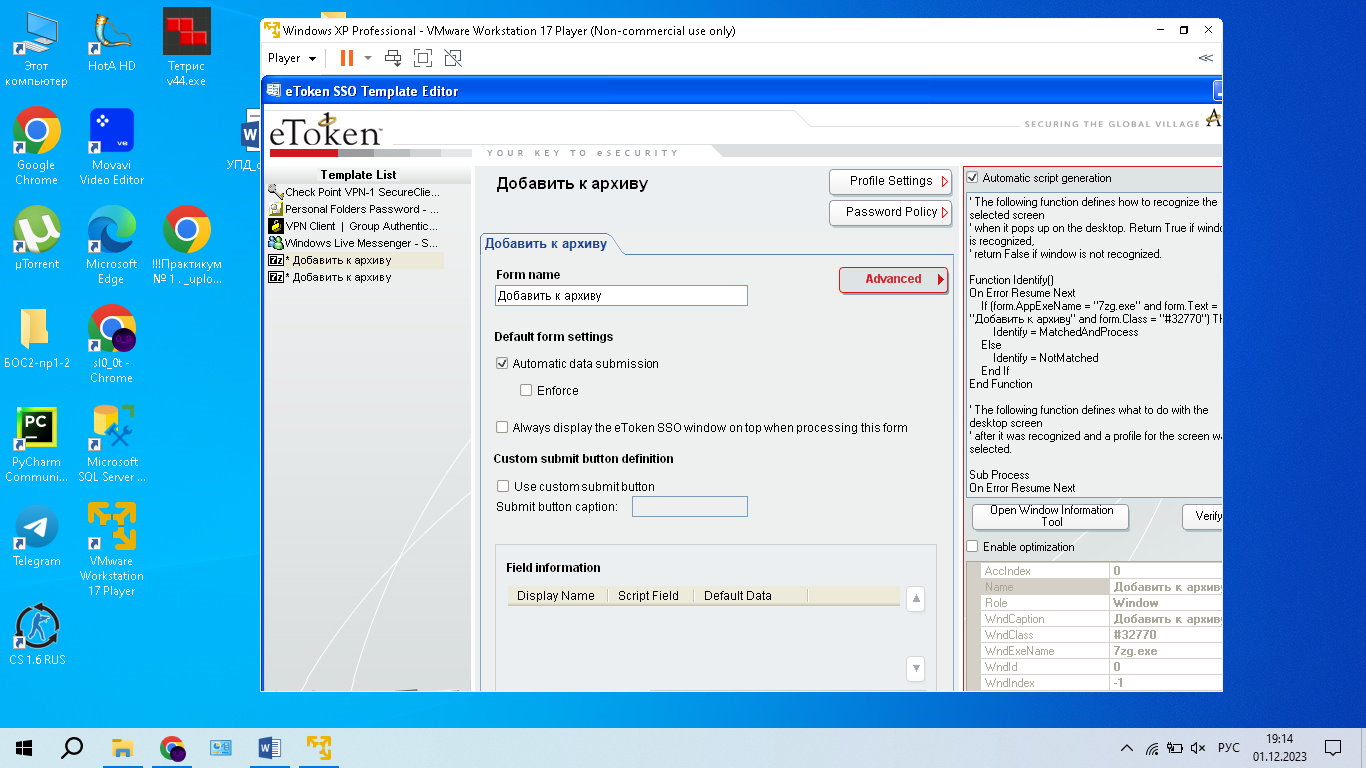

Был создан шаблон с вводом пароля, повторением пароля и полем пароля (рисунок 1.7). После шаблон был сохранен, скопирован и добавлен в каталог с клиентом, также была выполнена проверка доступных шаблонов (рисунок 1.8). Теперь пароль для данного имени не придется вводить каждый раз, он будет вводиться автоматически для архивирования/извлечении файлов.

Рисунок 1.7 – Создание шаблона

Рисунок 1.8 – Проверка

Индивидуальное задание

Задание:

Создайте учетную запись с именем, состоящим из вашей группы и инициалов.

Установите

требования

к

качеству

PIN-кода

eToken

в

соответствии

с

вариантом

1

(рисунок

1.9).

Установите

требования

к

качеству

PIN-кода

eToken

в

соответствии

с

вариантом

1

(рисунок

1.9).

Рисунок 1.9 – Задания по варианту

На рисунке 1.10 представлено выполнение задания с требованиями к качеству PIN-кода.

Рисунок 1.10 – Требования к пин-коду

-

Рисунок 1.11 – Параметры входа в ОС

Заключение

В ходе лабораторной работы были изучены утилиты и приложения, позволяющие производить аутентификацию в операционной системе и прикладных приложениях при помощи физического объекта в качестве первого фактора аутентификации и PINкода для доступа к информации на токене в качестве второго фактора и также были выполнены задания согласно варианту 2.

Отчет составлен согласно ОС ТУСУР 2021.