5 Семестр / БОС 2

.4.pdfМинистерство науки и высшего образования Российской Федерации Федеральное государственное бюджетное образовательное учреждение высшего образования

ТОМСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ СИСТЕМ УПРАВЛЕНИЯ И РАДИОЭЛЕКТРОНИКИ (ТУСУР)

Кафедра комплексной информационной безопасности электронно-

вычислительных систем (КИБЭВС)

РАЗГРАНИЧЕНИЕ ДОСТУПА К УСТРОЙСТВАМ

Отчет по лабораторной работе №4

по дисциплине «Безопасность операционных систем» Вариант №7

Студент гр. 731-2

____________А.Д. Коноваленко

_____________

Руководитель Преподаватель каф. КИБЭВС

_____________ В.А. Мосейчук

_____________

Томск 2023

|

Оглавление |

|

Введение................................................................................................................... |

3 |

|

1 ВЫПОЛНЕНИЕ ХОДА РАБОТЫ ...................................................................... |

4 |

|

1.1 |

Настройка DeviceLock Management Console ............................................... |

4 |

1.2 |

Разграничение доступа к устройствам......................................................... |

5 |

1.3 |

Белый список устройств................................................................................ |

9 |

1.4 |

Аудит использования устройств ................................................................ |

10 |

1.5 |

Теневое копирование файлов ..................................................................... |

12 |

2 ВЫПОЛНЕНИЕ ИНДИВИДУАЛЬНОГО ЗАДАНИЯ ................................... |

15 |

|

Заключение ............................................................................................................ |

18 |

|

2

Введение

Цель работы: практическое изучение принципов разграничения доступа к устройствам на основе программного продукта DeviceLock.

Лабораторная работа выполнялась согласно варианту №7, представленному на рисунке 1.

Рисунок 1 – Вариант задания

3

1 ВЫПОЛНЕНИЕ ХОДА РАБОТЫ

1.1 Настройка DeviceLock Management Console

Первоочередно необходимо подключить локальный компьютер к ути-

лите «DeviceLock Management Console», что представлено на рисунке 1.1.

Рисунок 1.1 – Подключение компьютера

Следом необходимо добавить пользователя для управления данной утилитой, что представлено на рисунке 1.2.

4

Рисунок 1.2 – Настройки для учетной записи «Администратор»

1.2 Разграничение доступа к устройствам

Для примера разграничения доступа устройствам по ходу задания необходимо отобрать разрешение у учетной записи «user» на использование

DVD/CD-ROM, а также проверить через учетную запись «user»

выставленные настройки, что представлено на рисунках 1.3 – 1.4.

5

Рисунок 1.3 – Разрешения для DVD/CD-ROM учетной записи «user»

Рисунок 1.4 – Проверка выставленных разрешений

6

Далее нужно разграничить доступ для съемных устройств и проверить через пользователя «user», что представлено на рисунках 1.5 – 1.6.

Рисунок 1.5 – Разрешения для съемных устройств

Рисунок 1.6 – Проверка разрешений съемных устройств учетной записи

«user» 7

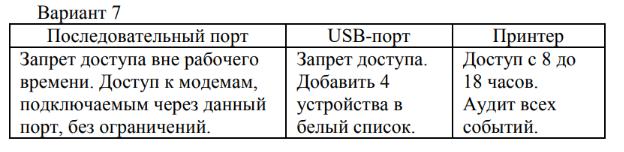

После следует проверить разграничение доступа к съемным устройствам по времени, а так же проверить настройку под учетной записью

«user», что представлено на рисунках 1.7 – 1.8.

Рисунок 1.7 – Разграничение доступа по времени

Рисунок 1.8 – Проверка разграничения доступа по времени

8

1.3Белый список устройств

Впервую очередь необходимо ограничить доступ для USB-устройств добавив исключения либо через настройки безопасности, представленные на рисунке 1.9, либо через «белый список» устройств, что представлено на рисунке 1.10.

Рисунок 1.9 – Настройки безопасности исключений

Рисунок 1.10 – Белый список устройств

9

1.4 Аудит использования устройств

Аудит позволяет протоколировать действия пользователя,

добавленного в настройку «Аудит и теневое копирование». Для примера добавит аудит для пользователя «user» для съемных устройств, что представлено на рисунке 1.14.

Рисунок 1.14 – Настройки аудита съёмных устройств

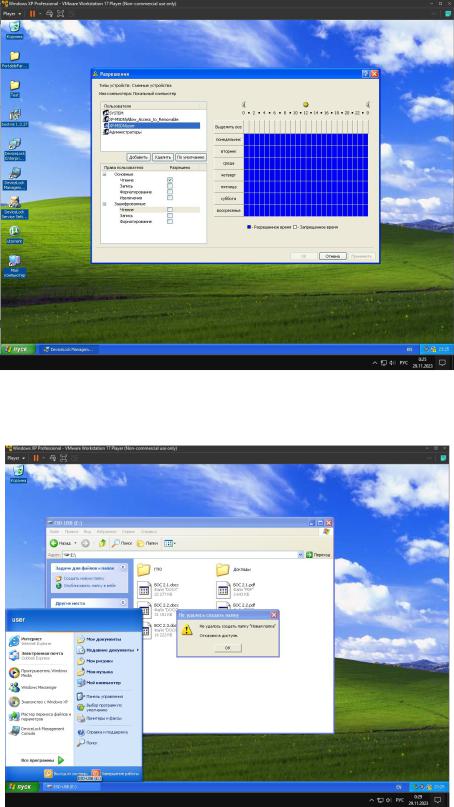

Зайдя под учетной записью «user» и скопировав на съемный носитель несколько файлов, нужно вернуться под учетную запись «Администратор» и

проверить журнал аудита и «DeviseLock Log», представленные на рисунках

1.15 – 1.16.

10