книги хакеры / журнал хакер / 139_Optimized

.pdf

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

Еслихочешьбытьправильнопонятым, незабывайоцелевойаудитории

Например, вюридическойпрактикеесть негласныеправила, покоторымадвокатили прокурордолженстроитьсвоюречь(думаю, они пригодятся и тебе):

•выгоднаяаргументациясобытий, нообязательносфактами, накоторыеможноопираться, пустьдажеонибудутмалозначительными;

•речьдолжнасодержатьоднустержневуюидею, авсеостальныефакты— вращатьсявокругнее;

•ориентациянасудью: оптимальноесоотношениепауз, повторов, равномерныйтемп, четкаяилаконичнаяречь, вмеруэмоциональная; метафорыдопускаютсявличныхделах, еслиже делорассматриваетсявхозяйственномсуде, тоонипротивопоказаны, таккакмогутбыть истолкованыпревратно;

•аргументациядолжнабытьпостроенатак, чтобыдругаясторонанемоглаихопровергнуть; пустьаргументовбудетменьше, ноонидолжны бытьвесомыми. Асамыйосновнойподавать тогда, когдасудьяготовбудетеговоспринять.

Кинематограф

Вотживойпримеризфильма«Здеськурят». Перваясцена: ведущаятелешоупоказывает лысогоонко-больногомальчикасословами «Онбольшенесчитает, чтосигареты— это круто». Эмоциональноеякорение— «сигареты = рак», витоге— «посмотрите, кчемупривело курение». Водномизпредыдущихномеровмы говорилиотом, чтоприсильномэмоциональномвоздействиилогикаперестаетработать. Рядомсидятпредставителиорганизаций, борющихсяскурениемиратующихзаздоровый образжизни. КаквыкручиваетсяАаронЭкхарт, главныйгерой, PR-агенткрупнойтабачной компании? «Нашейкомпанииневыгодно, чтобы этотмальчикумирал. Болеетого, мыпотеряем покупателей. Нашавыгодавтом, чтобымальчик жилдолгоикурил». Включаетсялогика… Аведь действительно, невыгодно. Отличнаяподмена смыслов: «Табачнаякомпаниянесетсмерть курильщикам» против«Табачнойкомпании выгодно, чтобыкурящиежилидолго». Кто возразит? :) Сутьприемавтом, чтоабстрактносоциальнаяустановкабыларазбитанаглядным илогичнымаргументом. «Крометого, — продолжаетвеликийоратор, — смертьэтого ребенкавыгоднаорганизациямздоровья— для

саморекламы— ониполучаютнаэтомденьги. А мывближайшеевремясобираемсязапустить пятидесятимиллионнуюкампаниюпоотучению детейоткурения. Думаю, всесомнойсогласятся, чтонетничеговажнее, чемздоровьенаших детей». Этовообщежесть! Теперьоказывается, чтоорганизацияпозаботеоздоровье— это главныйврагздоровья, атабачнаякомпания заботитсяобудущемамериканскихдетей. Приемы:

•«думаю, всесомнойсогласятся» — автоматическоеприсоединениемнениятолпы;

•демонстрациязаботыоздоровомбудущем детей. Оченьблагороднаяцель, социальные нормыеепоощряют, естественно, публикаприсоединиласькегомнению;

•логически (не фактически) подкрепленное обвинение в адрес оппонента. Кстати, противник ничего кроме «Да как Вы смеете…» возразить не смог;

•заявлениео50-миллионнойкампанииоказа- лосьблефом,нообещаниеголовокружительного успеха(«Прессаужеввосторге.Вымнееще«спасибо»скажете!»)помоглопереубедитьбосса.

Чуть выше, чем просто слова. Игра смыслами

Каждыйпрофессиональныйпсихолог(атеперь иты) знает, чтопочтилюбоеявлениеилиобраз имеетнеодну, адвеилидажебольшесторон: белую, чернуюимассудругихпромежуточных оттенков. Вотбанальныйпример: слушаться родителей— этохорошоилиплохо?

Перваяточказрения— хорошо:

1.родителиплохогонепосоветуют;

2.уродителейбольшеопыта;

3.родителинесутответственностьзасвоихдетей. Втораяточказрения— плохо:

1.родителизнают, чтохорошодляних, нооткудаонизнают, чтохорошодлятебя?

2.уродителейсвойопыт, онбылполезенпри техвременахиобстоятельствах, вкоторых жилиони. Родителиуверены, чтовнашемвеке посещениебиблиотекипринесеттебебольше профита, чемпрохождениетренингапопикапу?

3.постоянноперекладываяответственность

задетейнасебя, родителирискуютвоспитать взрослогоребенка, неспособногошагусделать самостоятельноиотвечатьзасвоипоступки…

XÀÊÅÐ 08 /139/ 10

Еслитыдосихпорнепонял, кчемуяклоню, скажупрямо— любойаргументоппонентаты можешьрассмотретьсдругойточкизрения, придатьемудругойсмысл, итогдаглобальные вопросыокажутсяпосутинезначительнымив контекстетвоейперспективы(аргумент«Высшееобразованиенеобходимо!» — контраргумент«Необходимообразованиеилизнания?»); негативпревратитсявпозитив(аргумент «Кризис, всеплохо» — контраргумент«Кризис

— этовсегданачалоновогоэтапаразвития» или«Наконецунасестьвремяподумать, темли мызанимаемся, чемхотим»).

Кстати, политикиижурналистычастоиспользуютэтотхитрыйприем, подменяяпривычныенамстереотипыновыми.

AOL — создателироликов«Internet is a good thing» и«Internet is a bad thing» (поищина

YouTube поодноименномуназванию) показалинам, каклегкоможноманипулировать нашиммнением.

Интернет— этохорошо. Столькоинформации, сколькохранитсявинтернете, ненайтинив однойбиблиотеке, этомощнаябазадляобразования. Всеновостимыузнаемоттуда, втом числе, еслижертвамкакого-либобедствия нужнаподдержка; частоониполучаютееблагодаряогласкевСети. Свободаслова— это огромноепреимущество. Мыможемсвободно общатьсяивидетьдругдруга, находясьна полярныхточкахпланеты; сколькопарбыло созданоблагодаряинтернету… Эточастьнас. Интернет— этоплохо. Благодаряинтернету кто-топланируетисовершаетпреступныедей- ствия; собираяданныеожертве, получаетвозможностьдлянанесениясокрушающегоудара. Винтернетеможнокупитьвсе, чтоугодно, в томчиследетейиличеловеческиеорганыдля трансплантации. Благодаряемумынаходимся подпостояннымнаблюдениемвеб-камер, ктото, возможно, читаетнашупереписку, гдемы говоримоличном… Сетьзабираетнашужизнь, превращаяеевочереднуюматрицу.

Насамомделе, еслитынаучишьсяиграть смыслами, тебененужнынавыкикрасноречия,

— иногдамировоззрениеможносломатьодним продуманнымивовремясказаннымсловом.

В заключение

Чернаяриторика— этонепростонаборприемов, применяякоторые, тысможешьубедить ПапуРимскогоприйтинавечеринкуксатанистам. Этоопыт, приобретенныйметодомпроби ошибок; нужночувствованиесобеседника, видениеегослабыхисильныхмест, уязвимостей мировоззрения, нуженразвитыйинтеллект, тренировка, оттачиваниемастерства. Чтобы статьмастеромсловаимысли, читайлитературудляжурналистов, PR-щиков(особенно черныйPR, АнтонВуйма), книгипоискусству убеждения, смотрифильмыизапоминайнаиболеепонравившиесяамортизации, бериих навооружение. Икаждыйденьреализуйэтона практике. Притакомподходеуспехпостепенно придет. Аещечитай][ — умногихавторовможно поучитьсякрасноречию:).z

139

139

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|||

|

|

|

X |

|

|

|

|

|

|

|||

|

|

- |

|

|

|

|

|

d |

|

|

||

|

|

F |

|

|

|

|

|

|

t |

|

|

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

|

r |

|

||

|

P |

|

|

|

|

|

NOW! |

o |

|

|||

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

BUY |

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

to |

|

|

|

|

|

UNITS |

|

|

|

|

|

|

|

|

|

|

|

|

||

w |

|

|

|

|

|

|

|

|

|

|||

w Click |

|

|

|

|

|

o |

m |

|

||||

|

|

w |

|

|

|

|

|

|

|

|

|

|

|

|

. |

|

|

|

|

|

|

.c |

|

|

|

|

|

|

p |

|

|

|

|

gАнтон «ant» Жуков |

||||

|

|

|

|

df |

|

|

n |

e |

|

|

||

|

|

|

|

|

-xcha |

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

faq

united@real.xakep.ru

Q: КрисКасперскивсвоевремяприводил дельныйспособурезатьWindows — удалить всефайлы, укоторыхдатаивремяобращенияк нимнеотличаютсяотдатыустановкисистемы. Япопыталсянаписатьпрогу, котораяделалабы этоавтоматически, но, какоказалось, извлечь

MAC (Modified, Access, and Change) — нетакая тривиальнаязадача. Обычныефункциидля управленияфайламисэтимсправитьсянемогут. Какбыть?

A: Если тебя не переполняет желание ковыряться с таблицей MFT и ее структурами (а там есть подводные камни, поверь мне), то лучше в качестве помощника использовать утилиту mac-robber (www.sleuthkit.org).

Тулза mac-robber четко занимается тем, что считывает атрибут MAC для всех файлов в системе. К тому же она написана автором известного набора приложений The Sleuth Kit (TSK), предназначенных для самого подробного изучения жесткого диска. Они тебе тоже пригодятся: если все же захочешь поковыряться с MFT, то для лучшего понимания хорошо бы сначала поработать со структурированными отчетами, который подготовят TSK

и прога ProDiscover (www.techpathways.com/

DesktopDefault.aspx?tabindex=3&tabid=12).

Q: Какпрощевсегоустановитьмодульк

Python'у?

A: Длятого, чтобыскачать, собрать, установитьилиобновитьмодули, естьспециальный инструментsetuptools. Необходимыеинструк- цииифайлы-инсталляторыдляразныхОСты всегданайдешьнасайтеpypi.python.org/pypi/ setuptools. Подвиндойподключениянового модулякинтерпретаторувыглядитследующим образом:

1.Послеустановкиsetuptools впапкесосценариямиутебяпоявляетсяскриптeasy_install, атакжеегоскомпилированнаяверсияввиде exe’шника. Названиеговоритсамозасебя— решениеиспользуетсядляпростойинсталляцииновыхмодулей. Этокакменеджерпакетов длясистемы.

2.Сэтогомоменталюбоймодульустанавливаетсяпростойкомандойчерезконсоль: easy_install [названиемодуля]. Вэтомслучае всенеобходимыефайлызакачиваютсяизрепозитория. Помимоэтого, можноуказатьссылку

наархиви/илиegg-пакет(специальныйформат длябиблиотекPython) смодулем:

easy_install example.com/path/to/ MyPackage-1.2.3.tgz.

Q: Какпрощевсегоопределить, чтоPDF-файл заражен, незаморачиваясьсхитрымиутилитами, которыенедаютчеткогоответа, авыплевываютпромежуточнуюинформациюдляанализа специалистом. Хочупростогоответа— заражен файлилинет.

A: Самыйпростойинструментвэтомплане

— утилитаPDF Scanner (blogs.paretologic. com/malwarediaries/CL_PDF_Scanner.zip). На входейподаетсядокументвформатеPDF, ана выходеонавыдаетодинизтрехвердиктов:

1.«nothing found» (файлчист);

2.«potential risk — JavaScript code» (вфайле естьJS-вставки, которыемогутбытьопасны);

3.«suspicious file» (файлсодержитопасные вставки, используемые, какправило, малварью). Еслиестьжеланиепоэкспериментировать, попробуйскормитьпрограммепару«плохих» файловсзараженныхдоменовизсписка,

140 |

XÀÊÅÐ 08 /139/ 10 |

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

обновляемогонасайтахmalwaredomainlist. com иmdl.paretologic.com.

Q:Говорят, вчатеSkype естькомандыа-ляIRC. Таклиэто?

A: НасамомделечатвSkype — этопочтитотже самыйIRC-канал. Многиесредствадляуправ- ленияканаломреализованывсамомGUI-ин- терфейсе, нонекоторыевещиможносделать толькоспомощьюспециальныхкоманд. Ниже

— наиболееважныеизних:

/add [username] —добавитьпользователя usernameкчату.

/leave —покинутьчат.

/topic [text]—установитьтопикканала. /get guidelines—просмотртакназываемых guideline'ов,тоестьправилчата

/kick [username]—удалениепользователя изчата.

/kickban [username] —собственно,kickи

бан.

/set è /set banlist —управлениесписком пользователей,которымзапрещеноприсоединятьсякчату.

/set è /get allowlist —управлением спискомпользователей,которымразрешено присоединятьсякчату.

/setrole [username] MASTER | USER | LISTENER—установкаопределеннойролидля пользователя.

Последняякомандатребуетпояснения:чтоозна-

чаютроливSkype?CREATORиMASTER—эточто-

товродемодераторов.USER—самыйобычный пользовательчата.LISTENER—юзер,который участвуетвчатеврежиме«толькочтение».

Q:Вомногихместахсталвстречатьвекторные графикиирисунки, которыездорововыглядят

иприэтомсозданыбезпримененияFlash- и Silverlight-технологий. Все, чтоиспользуется— JavaScript. Нонеужеливсеэтопишетсяснуля?

A:Специальнодлятого, чтобыупроститьработу

свекторнойграфикой, разработанприятный фреймворкRaphael (raphaeljs.com). РазработкаучитываетрекомендацииW3G поформату SVG, атакжеиспользуетстандартизированный

Vector Markup Language (языквекторнойраз-

метки). Этоозначает, чтолюбойграфический объект, созданныйспомощьюRaphael, являет- сяпривычнымDOM-объектом. Тыможешь легкообращатьсякнемуизлюбогоJavaScriptсценария, назначатьобработкисобытий— корочеговоря, безпроблемиспользоватьего. Дляпримерасоздадимнастраницеокружность красногоцвета:

//Создаем полотно для рисунка 320 x 200 в начальной точке с координатами 10, 50

var paper = Raphael(10, 50, 320, 200);

//Рисуем на полотне окружность в x,y = (50, 40) и радиусом = 10

var circle = paper.circle(50, 40, 10);

//Заливаем окружность красным (цве-

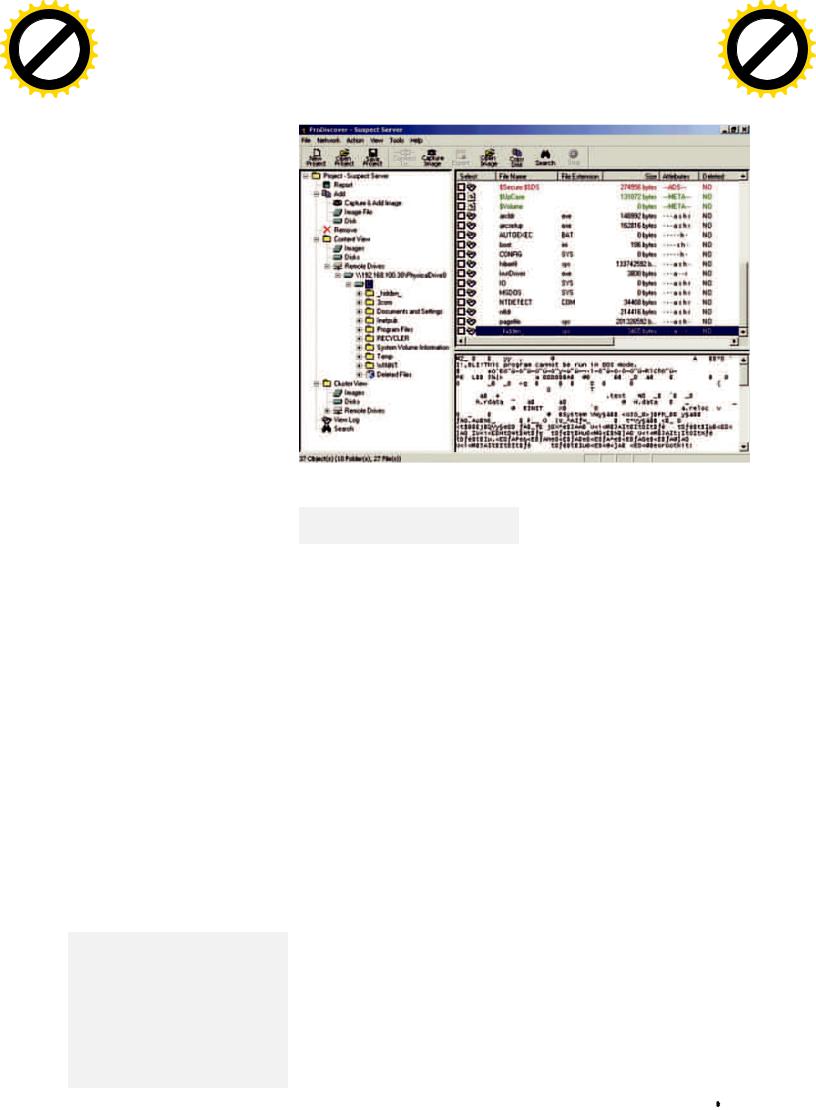

МощныйинструментдлядетальноизученияинформациинаHDD

òîì #f00) circle.attr("fill", "#f00");

Нинаграммнесложнеесоздатьспомощью Raphael любуюдругуюфигуру, апотомманипулироватьею. Стольпростойподходпозволяет, например, реализоватькрасивыединамическиеграфикиидиаграммы, используячистый JavaScript втойобласти, гдетрадиционно использовалсяFlash. Этообщийтрендтехно-

логииHTML 5.

Q:МожнолипоPCAP-дампусотснифаннымв локалкетрафикомпостроитьсхемулокальной сети?

A:Еслиречьидетосложнойсети, то, вероятнеевсего— нет. Ноэтиданныемогутстать отличнойотправнойточкойдляанализа.

Покрайнеймере, онисодержатданныео валидныхдиапазонахIP-адресов. Кстати, автоматизироватьсборданныхолокальнойсети, имеядампстрафиком, умеетперловыйскрипт nwmap (nwmap.sourceforge.net). Дляработы емупотребуетсяустановленныйсканерNmap и снифферTshark.

Q:Дано: embedded-девайс, которыйнадоперепрошить. Поидее, можнокинутьнафлешку файлспрошивкойивставитьеговUSB-разъем устройства. Однакодевайсеепочему-тоневи- дит. Перваямысль— флешканаNTFS, поэтому, наверное, инеможетпрочитаться. Но, отформатироваввFAT спомощьювинды, ятакничего недобился. Естьидеи, какрешитьпроблему?

A:Скореевсего, девайспонимаеттолькоFAT/ FAT32. Чтобыправильноотформатировать флешку, частонедостаточновстроенногов винду. Авотктоточносправится— этоутилиты

HP USB Disk Storage Format Tool илиPE2USB. У

нихнетдомашнихстраниц, нобинарникилегко ищутсячерезGoogle.

Q:Экспериментируясмалварью, уперсявтупик. Телозагрузчикаопределяет, чтозапущено

ввиртуальномокружении(яюзаюVMware Workstation) инезаражаетсистему. Меня интересуетметодика. Хочутакжеиспользовать подобныемеханизмывсвоихразработках. Естьликонкретныерецепты, какопределить присутствиевиртуалки?

A:Многиезагрузчикипроверяют, выполняются лионивсредевиртуальноймашины, просто считываясодержимоерегистраLDTR. Внем содержитсяселекторсегмента, вкоторомрасполагаетсялокальнаятаблицадескрипторов сегмента, необходимаядлявычислениялинейногоадресаизпары«селекторсегмента— смещение». СамаWindows давнонеиспользует локальныетаблицыдескрипторовсегментов, ипоэтомузаполняетрегистрLDTR нулевым значением. Авотвиртуальныемашины, втом числеVMware — используют. Получаетсясовсемпростаяпроверка: естьзначениерегистра LDTR, отличноеотнуля, значит, выполнение процессаосуществляетсяввиртуальном окружении. Ктомужедляполучениязначения регистраиспользуетсяинструкцияSLDT (Store Local Descriptor Table Register), котораяне являетсяпривилегированнойипоэтомуможет бытьвыполненавring-3 любымприложением. Резюмевышесказанного: дляопределения виртуалкипрограммедостаточновызвать инструкциюSLDT ипосмотреть, отличаетсяли полученноезначениеотнуля.

Q:Заметилследующийфакт: многиесамодельныеCAPTCHA совершеннонечитаемы. Абсолютнонепонятно, какойконкретноизображен

XÀÊÅÐ 08 /139/ 10 |

141 |

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

|

X |

|

|

|

|

|

|||

|

|

- |

|

|

|

|

|

d |

|

||

|

|

F |

|

|

|

|

|

|

t |

|

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

r |

||

|

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

|

to |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

w Click |

|

|

|

|

|

|

m |

||||

w |

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

o |

|

|

|

w |

|

|

|

|

|

|

|

|

|

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

|

-xcha |

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

UNITS

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

ПродвинутаявекторнаяграфиканачистомJavaScript

Допустим,чтопрограммист—полныйолухиникак нефильтруетинеэкранируетзначение$fname. Такимобразом,имеемстандартнуюуязвимость SQLInjection.Ноеслииспользоватьприем Interpolique,тодажепритакомраскладеуатакующегоничегоневыйдет.Посмотримпочему:

$conn->query(eval(b('select * from table where fname=^^fname;')));

Здесьфункцияb — этофункция-оберткадля подстановкиоперацийbase64-кодирования дляпеременных, отмеченныхсимволами^^. Посленесложныхпреобразованийкбазеданныхформируетсяследующийзапрос:

select * from table where fname=b64d("Veh.....=")

символ: толиэтоl, толи1, толиI. Получается, разрабатываясвоюкапчу, лучшевообщевовремяисключитьэтисимволы?

Q: Заосновулучшевсеговзятьследующий диапазонсимволов: [A-Z][a-z][0-9] идальше исключатьизнегопроблемныеэлементы.

Многоезависитоталгоритмаи, вчастности, отиспользуемогошрифта: онможетбытьс засечкамиилибезних, иэтосильноповлияет начитаемость. Главнаяпроблемавтом, что последеформаций, искаженийинакладыванияшумовмногиебуквысложнооднозначно идентифицировать. Например:

•«l», «1», «I» — всесимволыслишкомпохожи другнадруга;

•«W»,«w»—«w»оченьпростоспутатьс«v»или«vv»;

• «O»,«0», «Q» — оченьпохожи, особенноесли накапчедобавляютсяшумы;

•«g», «9» — практическиодинсимвол, особеннопоследеформации;

•«3»,«8»—могутбытьспутаныдругсдругоми«B»; •«4» — частопохожана«A»;

•«5» — принаклоненеотличимот«S»;

•«L» — посленаклонаможетбытьспутанс«V»; •«r» — можетбытьперепутанс«n»;

•«h» — послескручиванияпохожена«n»; •«Y», y», «v» — частонеотличимыпосле деформаций.

Нодажеесливообщеисключитьэтисимволы, построитьнадежнуюкапчуболеечем возможно.

Q: Мнеоченьпонравиласьвашастатьяпровзлом CAPTCHA. Новсе-таки, еслинеписатьсамому нейроннуюсетьинеобучатьее, нереализовыватьсложныеалгоритмы, ковыряясьв премудростяхOCR, естьликакие-нибудьдвижки дляраспознавания, которыемоглибыпомочьво взломеCAPTCHA?

A: Побольшомусчету, нужнотожесамое, что идляоцифровкиобычноготекста, тоестьэф- фективноеOCR-решение. Технологий, которые открыты, бесплатныиприэтомдажеработают, нетакмного.

GOCR (jocr.sourceforge.net) — предельнопрос-

тойиоткрытыйOCR-пакет, которомуненужно

обучение. Работаеточеньбыстро, нонетак точно, какдругиеболеесложныедвижки.

Tesseract (code.google.com/p/tesseract-ocr)

— другойбесплатныйOCR-движок, который разрабатывалсякомпаниейHP с1985 по1995 год. Длятого, чтобыначатьраспознавание, потребуетсяболеесложнаянастройка, нои результатбудетнамноготочнее, чемуGOCR. ocropus (code.google.com/p/ocropus) — аэто ужеоснованнаянаTesseract системадляраспознаваниятекста, ноотлюбимогоиодновременнонелюбимогоGoogle :). Проектещемолодой, ноужесейчаслегкоинтегрируемыйвсвоих решениях, которыйоченьнеплохоработают.

Gamera (ldp.library.jhu.edu/projects/gamera) —

этонепростодвижок, ацелыйфреймворкдля написаниясистемэффективногораспознаваниясложныхобразов(втомчислеCAPTCHA), которыйнесложнозаставитьработать.

Q:Подскажипростой, нонадежныйспособзащи- титьсяотSQL-инъекций.

A:Одинизсамыхэффективныхспособов(ну, крометолковойголовыпрограммиста) являютсятак называемыефайерволыдлявеб-приложений. У насбылподробныйматериалоWAF водномиз номеров][ (www.xakep.ru/magazine/xa/130/056/1. asp). Ноеслиговоритьонадежноми, втоже время, простомспособеуберечьсвоиразработ- киотSQL-инъекций, тоследуетотметитьприем Interpolique. Нетакдавноонбылпредставлен ДеномКаминским, которыйстализвестенпосле обнаружениясерьезнойуязвимостивтехнологииDNS. ОбщаяидеяInterpolique заключаетсяв том, чтобыприпередачепользовательскихданныхвзапросекСУБДфигурировалинеоткрытые данные, азашифрованнаявbase64 строка.

Чтоэтодает? Оченьпросто— вхешестрокипо умолчаниюотсутствуютспециальныесимволы, которыемогутпривестикинъекции. Чтобы хакернипередавал, взапросебудетвалидная строковаяпеременная. Дляпримерапосмотрим насамыйпростейшийзапрос:

$conn->query("select * from table where fname=^^fname;");

Здесь-тоивиднасамаяглавнаяфишкаэтого приема. Какоебызначениенебылоупеременнойfname (дажееслиононикакнефильтруется, ихакертудапоставилспецсимволы), при обращениикСУБДонавсегдабудетпредстав- ленабезобиднойстрокой-хешем, азначит, возможностьинъекцииисключена. Оригинальная презентацияотавтораподходасболееподробнымописаниемдоступнанаwww.scribd.com/ doc/33001026/Interpolique. Оттуда, вчастности,

можнопочерпнутьфункциидляобработкистрок base64 вMySQL. ВдругойпопулярнойСУБД— PostgreSQL — поддержкаbase64 реализована черезштатныефункцииencode/decode.

Q:ЧтотакоеSHSH, еслиговоритьобiPhone/iPad,

ипочемурекомендуютегосохранять? Какэто сделать?

A:Apple — этооченьумнаякомпания, котораядумаетнетолькоокачествесвоейпродукции, ноио том, какеезащитить. Любойдевайсможнообновить, ноприэтомпоумолчаниюнетвозможности вернутьпрошивкуназад. Этоможетсыгратьзлую шутку, есливновойfirmware Apple реализует какую-нибудьхитруюзащиту, предотвративвозможностьсделатьJailbreak (доступксистемным файламиполнаясвободадействиянаустройстве). ПрипопыткепрошитьiPhone, iPod Touch или iPad, программаiTunes обращаетсянасервер компанииApple, передаваятакназываемый номерECID (уникальныйидентификаторчипа девайса) иномертекущейпрошивки. Серверв своюочередьотправляетвотчеттотсамыйSHSH

— специальныйидентификатордлямодуля iBoot, которыйотвечаетзазагрузкуустройства. В зависимостиотидентификатораiBoot либоразрешаетпрошитьдевайс, либонеразрешает. Так зачемнужнобэкапитьSHSH? Резонесть: какую быновуюзащитунепридумалаApple, отключив возможностьдобратьсядосистемныхфайлов девайса(тоестьсделатьJailbreak), пользователь всегдаможетоткатитьпрошивкудотойверсии, гдетакаявозможностьимеется. Ноэтовозможно тольковтомслучае, еслиунегоестьправильный SHSH, которыйкогда-тобылвыданApple. СделатьбэкапSHSH позволяетутилитаTinyUmbrella (thefirmwareumbrella.blogspot.com).z

142 |

XÀÊÅÐ 08 /139/ 10 |

>>WINDOWS

>Development

Adobe AIR 2.0

Diffuse 0.4.3

Eclipse 3.6

Enterprise Architect 8.0

Geany 0.19

Mockups For Desktop

Google App Engine SDK for Java

Google App Engine SDK for Python

HttpWatch 7.0

Inno Setup 5.3.10

jQueryPad

LINQPad

MySQL Community Server 5.1.48

MySQL Workbench 5.2.25

NetBeans 6.9

Python 2.7

WebStorm-RC-95.298

>Dailysoft

7-Zip 4.65

DAEMON Tools Lite 4.35.6

Download Master 5.7.2.1217

Far Manager v2.0 build 1420 x86

FileZilla Client 3.3.3

Firefox 3.6.6

foobar2000 1.0.3

K-Lite Mega Codec Pack 6.10

Miranda 0.8.27

Nodepad++ 5.7

Opera 10.60

PuTTY 0.60

Skype 4.2

SysinternalsSuite (Ёом)

Total Commander 7.50a

Unlocker 1.8.9

Xakep CD DataSaver 6.0

XnView 1.97.6

>Misc

BatteryBar Free 3.4.1

CLCL 1.1.2

Folder Bookmarks 1.6.5.1

gMote 1.41

Launchy 2.5

Listary

OnTopReplica

Piles

Preme 0.92

TimeSheet 1.1.5

TriX 0.0.11.17

USB Stick Watcher 1.5

Windows 7 Shortcuts 0.4.2

>Multimedia

Ashampoo Snap 4.0.0

Evernote 3.5.4

Flashcards 2.2.5

Fotobounce 3.0.3

Foxit Reader 4.0

GameSave Manager

Gimp 2.6.9

Google Earth 5.2

Gramps 3.2.3

iTunes 9.2

Lotus Symphony 3 Beta

Rainmeter 1.2

Songbird 1.7.3

Zoner Photo Studio Free

>Net

Fortitude HTTP 1.0.1.8

Garena

LogMeIn Hamachi

Opera 10.60

Swish 0.4.0

TightVNC 2.0

Trillian 4.2.0

Tunngle 4.3.1.4

VodBurner 1.0.2

Vuze 4.4.0.6a

Weezo 2.1

>Security

AutoIt 3.3.6

BotHunter 1.5.0

EXEForger (SignsImitator) 1.0.40.10

Free Netsparker Community Edition

Hexjector 1.0.7.4

JBroFuzz 2.3

MDD 1.3

PenTBox 1.3.2

Poet 1.0.0

PyLoris 3.0

RainbowCrack 1.41

Sikuli 0.10.1

Snorby Spsa 1.4

Tinc 1.0.13

USBdumper

Wireshark 1.2.9

>System

Acronis Drive Monitor Free

AVG Free Edition 9.0.839

BatteryCare 0.97

Beep Codes Viewer 0.0.1

Cobian Backup 10

DriveImage XML 2.14

FileSeek 1.9.8

HashMyFiles 1.68

HashTab 3.0

Ketarin 1.1

Monitor Asset Manager 2.5

RAMDisk 3.5

Sandboxie 3.46

Security Essentials 1.0.1963

SpyShelter Free

SSD Tweak Utility

UNetbootin 4.71

USB Safeguard 1.3

USB WriteProtector 1.1

VirtualBox 3.2.6

Watch 4 Folder 2.0

>>UNIX

>Desktop

DjVuSmooth 0.2.7

DockbarX 0.39.4

Enlightenment 1.0.2

Flashcards 2.2.5

F-Spot 0.7.0

Furius ISO Mount 0.11.2.1

Gimp 2.6.9

Gnucash 2.2.9

Gramps 3.2.3

Inkscape 0.48

K3b 2.0.0

Kaffeine 1.0

LilyPond 2.13.2

Mathomatic 15.1.4

OpenOffice.org 3.2.1

Pcmanfm 0.9.7

Remind 3.1.9

SimpleBurn 1.5.1

SnowIsh 2

StarDict 3.0.2

VLC 1.1.0

>Devel

Adobe AIR 2.0

Android 2.2

CodeBlocks 10.5

Eclipse 3.6

Geany 0.19

Gnat GPL 2010

Hancock 2.0.2

HSQLDB 2.0

libpng 1.4.3

Meld 1.3.2

MonoDevelop 2.4

MySQL Workbench 5.1.18

NetBeans 6.9

Python 2.7

Paco 2.0.8

Qt Creator 2.0

Ruby Enterprise Edition 1.8.7

Tcl 8.5.8

xTests 0.15.2

ZinjaI 20100624

>Games

Wormux 0.9.2

>Net

Adobe flash player 10.1

Aria2 1.9.5

CrossFTP 1.65a

EiskaltDC++ 2.0.3

Emesene 1.6.2

Empathy 2.30.2

Google Chrome 5.0.375.86

Googlecl 0.9.8

Googsystray 1.2.0

KDropbox 0.3.0

LimeWire 5.5.10

Mozilla Firefox 3.6.6

Mozilla Thunderbird 3.1

Opera 10.60

qBittorrent 2.2.10

SeaMonkey 2.0.5

Transmission 2.00

Twit Beta

Uget 1.5.9.2

XTelnet 0.4.4

>Security

Agentsmith 0.1

ArpON 2.0

AVG Anti-Virus Free Edition 8.5.0812

Beltane 1.0.17

Ctm 0.2.0

Editor shellcode

John the Ripper 1.7.6

Poet 1.0.0

PyLoris 3.0

Samhain 2.7.1

Simplefuzz 0.6.2

Snare 1.5.1

Snort2Pf 4.4

Spiderpig

Suricata 0.9.2

THC-Hydra 5.7

THC-IPv6 1.2

Tinc 1.0.13

Tmac 1.0

Tor 0.2.1.26

>Server

389 Directory Server 1.2.5

Amavisd-new 2.6.4

Anti-Spam SMTP Proxy Server 1.7.5.5

Apache 2.2.15

BIND 9.7.0

Cherokee 1.0.3

Courier-IMAP 4.8.0

CUPS 1.4.3

DHCP 4.1.1

Dovecot 1.1.12

Mail Avenger 0.8.1

Monkeyd 0.10.3

Music Player Daemon 0.15.9

OpenLDAP 2.4.22

OpenSSH 5.5

OpenVPN 2.1.1

Samba 3.5.4

Simon 0.2

TeamSpeak3

Xorg server 1.8.1

>System

EncFS 1.6.0

Linux Kernel 2.6.34

Logstalgia 1.0.0

Pacman 3.4.0

PCSX2 0.9.7 Beta

rdup 1.1.7

SynCE 0.15

Syslinux 3.86

Sysstat 9.1.3

Tracker 0.8.13

VirtualBox 3.2.6

Wine 1.0.1

WineGame 0.1

Zen-kernel 2.6.34

x № 08(139)АВГУСТ 2010

ВЗЛОМ АУТЕНТИФИКАЦИИ НА САЙТЕ НАТО СТР

|

|

w |

w |

|

|

|

D |

|||

|

w |

|

|

|

|

|

P |

|

|

|

|

|

|

|

|

|

|

|

F |

||

|

. |

|

|

|

|

|

|

|

||

|

p |

Click |

|

|

|

|

|

- |

||

|

f |

|

|

|

|

|

X |

|||

|

d |

|

|

|

|

|

|

|

|

|

|

- |

|

|

to |

|

|

|

|

C |

|

|

x |

|

|

|

|

|

|

h |

||

|

c |

|

|

|

BUY |

|

|

|

a |

|

|

h |

|

|

|

|

|

|

n |

||

РЕКОМЕНДОВАННАЯ |

|

|

|

|

|

|

g |

|||

|

a |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

NOW! |

|

e |

|||

|

n |

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

E |

|

|

g |

|

|

|

|

|

|

|

|

|

|

e |

|

|

|

|

|

|

|

|

d |

|

. |

|

|

|

|

|

|

|

|

i |

|

c |

|

|

|

|

|

|

|

||

|

o |

|

|

|

|

|

|

t |

||

ЦЕНА |

|

m |

|

|

|

r |

o |

|

||

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

: |

|

|

|

|

|

|

|

|

|

|

210 |

|

|

|

|

|

|

|

|

|

|

|

р |

|

|

|

|

|

|

|

|

|

|

. |

|

|

|

|

|

|

|

|

|

АВГУСТ 08 (139) 2010 |

СЕРВЕРНЫЙ |

||||||

|

JAVASCRIPT |

||||||

MALWARE |

РАЗБИРАЕМСЯ С NODE.JS |

||||||

ÑÒÐ. 30 |

|||||||

НОВАЯ РУБРИКА |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

О ВИРУСАХ |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

СВОЙ |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

ÒÅÑÒ |

|

НЕТТОПОВ |

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|||||

КРАШ-ТЕСТ РОССИЙСКИХ |

VIRUSTOTAL |

|

|

|

|

|

|

|

|

|

||||

WARDIVING В НАШЕМ ВЕКЕ |

|

|

|

|

|

|

|

|

|

|

||||

АНТИВИРУСОВ |

СОЗДАЕМ СЕРВИС |

|

|

|

|

|

|

|

|

|

||||

ПРОБРАСЫВАЕМ ПОРТЫ |

ДЛЯ ПРОВЕРКИ ФАЙЛА |

|

|

|

|

|

|

|

|

|

||||

В ОКНАХ, НИКСАХ И ЦИСКАХ |

НЕСКОЛЬКИМИ АНТИВИРУСАМИ |

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

ÑÒÐ. 74 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

w |

w |

w |

|

|

|

P |

|

|

|

|

|

|

|

|

|

|

|

D |

||||||

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

|

F |

||

|

|

|

|

|

. |

|

|

|

|

|

|

|

||

|

|

|

|

|

p |

|

|

|

|

|

|

|

|

- |

|

|

|

|

|

d |

|

|

|

|

|

|

|

|

X |

|

|

|

|

|

f Click |

|

|

|

|

|

C |

|||

|

|

|

|

|

- |

|

|

to |

|

|

|

|

||

|

|

|

|

|

x |

|

|

|

|

|

|

h |

||

|

|

|

|

|

c |

|

|

|

BUY |

|

|

|

a |

|

|

|

|

|

|

h |

|

|

|

|

|

|

n |

||

|

|

|

|

|

|

|

|

|

|

|

g |

|||

|

|

|

|

|

a |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

NOW! |

|

e |

|||

|

|

|

|

|

n |

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

E |

||||

|

|

|

|

|

g |

|

|

|

|

|

||||

|

|

|

|

|

e |

|

|

|

|

|

d |

|||

|

|

|

|

|

. |

|

|

|

|

|

|

|

|

i |

|

|

|

|

|

c |

|

|

|

|

|

|

|

||

|

|

|

|

|

o |

|

|

|

|

|

|

t |

||

|

|

|

|

|

m |

|

|

|

r |

o |

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|

|||

|

|

X |

|

|

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

|

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

|

r |

|

|

||

P |

|

|

|

|

|

NOW! |

o |

|

|

|||

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

to |

|

|

|

|

|

UNITS |

|

||

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|||

w Click |

|

|

|

|

|

o |

m |

|

|

|||

|

w |

|

|

|

|

|

|

|

|

|

|

|

|

. |

|

|

|

|

|

|

.c |

|

|

|

|

|

|

p |

|

|

|

|

|

HTTP:// |

||||

|

|

|

|

|

|

g |

|

|

|

|

||

|

|

|

df |

|

n |

e |

|

|

|

|||

|

|

|

|

-xcha |

|

|

|

|

|

|

||

WWW2

Для записи скринкастов

Для защиты от

DDoS-атак

SCREENJELLY IPINFODB www.screenjelly.com www.ipinfodb.com

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||

ВоднойизрубрикWWW2 мырассказывалиозамечательномсервисе ScreenToaster, позволяющемпрямоизбраузеразаписатьскринкасти разместитьнаспециальномхостингевСети. Ксожалению, 31 июляон прекращаетсвоесуществование. Надосказать, чтосервисовсаналогичнымивозможностямитеперьдовольномного, ноеслиискатьальтернативу, тоябы, безусловно, выбралScreenjelly. ЗавсевремяяужеуспелзаписатьсдесятокскринкастовсотличнымкачествомизWindows иMac OS X сбезупречноналоженнойголосовойдорожкой, записаннойсмикрофона.

Побольшомусчету, IPinfoDB — этоежемесячнообновляемаябазадиапа- зоновIP-адресов, привязанныхкразнымстранам. Другимисловами, тут можнобыстропосмотреть, какойстранепринадлежиттотилиинойIP. Но этовсеерунда; главное, чтовнутрисервисаестьнескольковстроенных инструментовдлягенерацииправилфайерволаи.htaccess, спомощью которыхможнозаблокироватьдоступксерверупогеографическому признаку. ЕслинужнобыстроотразитьнаплывботовизКитаяилиоткудалибоеще— этооченьхорошийпомощник.

Для поиска иконок

Для совместной работы над одним и тем же файлом

ICONSEARCH SYNC.IN www.iconsearch.ru www.sync.in

«Делаемпоискиконокпроще», — гласитлейблнаглавнойстранице IconSearch’а. Инеобманывает. Посути, этосервисдляпоискакартинок, похожийнатот, чтоестьуGoogle иЯндекса, нопредназначенный специальнодлянахожденияиконок. Набираешьслово«Корзина», ив результатеполучаешь519 различныхвариантовпривычногообраза. Всеговсистемесейчас133673 иконок. Причемэтонекраденыеизображения: всепредставленныеPNG-файлыраспространяютсяподлицен- зиями, позволяющимибесплатноиспользоватьих, правда, внекоторых случаяхсограничениями.

Ещеоднимзамечательнымсервисом, которыйпрекратилсвоесуществованиевэтомгоду, сталонлайн-редакторEtherpad, позволяющийнесколькимлюдямодновременноработатьсоднимитемжетекстом. Фишкавтом, чтоизмененияпользователейотображалиськаждомуизнихвреальном времени. КомпанияGoogle, купившаясервис, прикрылаего, реализовав егофункциональностьвGoogle Docs иGoogle Wave. Нопривычнойпростотынехватает! Ксчастью, сейчассемимильнымишагамиразвивается полныйклонEtherpad’а— сервисSync.in. Дляначалаработыдостаточно нажать«Create a public note» иподелитьсяссылкой(например, sync.in/ mzTvpcoKKA) снужнымилюдьми.

144 |

XÀÊÅÐ 08 /139/ 10 |

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

X |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

r |

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

P |

|

|

|

|

|

NOW! |

o |

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

w Click |

to |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

m |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

w |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

. |

|

|

|

|

|

.c |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

df |

|

|

n |

e |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

|

|

|

|

X |

|

|

|

|

|

|||

|

|

|

|

|

- |

|

|

|

|

|

d |

|

||

|

|

|

|

|

F |

|

|

|

|

|

|

t |

|

|

|

|

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

|

|

|

r |

||

|

|

|

|

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

|

|

|

|

to |

|

|

|

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

|||||

|

|

|

|

|

|

|

|

|

||||||

|

|

|

w |

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

|

|

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

|

|

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

|

|

|

|

-x cha |

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|

|

|

|||

|

|

X |

|

|

|

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

|

|

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

|

|

|

r |

|

||||

P |

|

|

|

|

|

NOW! |

o |

|

|||||

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

to |

BUY |

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

||

w Click |

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

m |

|

||||||

w |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

|

|

|

. |

|

|

|

|

|

.c |

|

|

|

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

|

|

|

df |

|

|

n |

e |

|

|

|

|

||

|

|

|

|

-xcha |

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

hang |

e |

|

|

|

|

|

|

|

|

C |

|

E |

|

|

|||

|

|

X |

|

|

|

|

|

|||

|

- |

|

|

|

|

|

d |

|

||

|

F |

|

|

|

|

|

|

t |

|

|

|

D |

|

|

|

|

|

|

|

i |

|

|

|

|

|

|

|

|

|

r |

||

P |

|

|

|

|

|

NOW! |

o |

|||

|

|

|

|

|

|

|

||||

|

|

|

|

|

BUY |

|

|

|||

|

|

|

|

to |

|

|

|

|

|

|

w Click |

|

|

|

|

|

m |

||||

|

|

|

|

|

|

|||||

w |

|

|

|

|

|

|

|

|

|

|

|

w |

|

|

|

|

|

|

|

o |

|

|

. |

|

|

|

|

|

.c |

|

||

|

|

p |

|

|

|

|

g |

|

|

|

|

|

|

df |

|

|

n |

e |

|

||

|

|

|

|

-x cha |

|

|

|

|

||