интернет в сфере просвещения

.pdfесть доступ к ресурсам локальной сети провайдера на хорошей скорости. В крупных городах большинство пользователей предпочитают именно такой способ подключения к Интернету у себя дома, но в малонаселенных и отдаленных регионах этот способ зачастую недоступен, так как требует от компании-провайдера, обеспечивающего подключение к Интернету, значительных финансовых инвестиций.

Интернет без проводов

Интернет без проводов

Беспроводной доступ не требует специального кабеля, а позволяет подключаться к Интернету и передавать данные посредством радиоволн в определенном частотном диапазоне. Рассмотрим два основных способа беспроводного доступа: Wi-Fi и мобильный Интернет.

•Wi-Fi. Технология Wi-Fi (от англ. Wireless Fidelity — точность беспроводной передачи данных) была разработана в 1991 году в Нидерландах для систем кассового обслуживания. Wi-Fi часто используется при построении небольших домовых или офисных сетей, а также предоставления публичного доступа в Интернет. Сейчас к ней можно подключиться во многих общественных местах: в кафе, библиотеках, аэропортах, на вокзалах и даже в общественном транспорте, например в метро, трамваях, автобусах. Wi-Fi-сеть состоит из точки доступа (устройства, подключенного к сети интернет-провайдера и «раздающего» Интернет), а также одного или нескольких клиентов — устройств, подключенных к образованной сети. Каждая точка доступа имеет свой идентификатор сети (SSID) — название и пароль доступа, зная которые клиент может подключиться к данной сети. Каждый пользователь, если его устройство имеет соответствующее оборудование и находится в зоне действия нескольких Wi-Fi- сетей, может выбрать, к какой из них подключиться. Практически все современные ноутбуки и смартфоны могут подключаться к Wi-Fi. Это позволяет быть гораздо более мобильным при использовании Интернета, но и здесь есть свои ограничения. Во-первых, зона действия точки доступа сравнительно невелика (обычно до 250 метров) и зависит от многих факторов, например от расположения объектов «на пути» Wi-Fi-волн и пропускной способности материала, из которого они состоят. Во-вторых, на качество связи в зоне Wi-Fi влияют другие устройства, которые работают в этом же частотном диапазоне. Кроме того, при использовании Wi-Fi скорость доступа в Интернет распределяется между всеми клиентами: чем их больше, тем ниже скорость.

•Мобильный Интернет. Это способ доступа на основе сетей операторов сотовой связи. Подключаться к мобильному Интернету можно с мобильных устройств (телефонов, смартфонов, планшетов и др.), оснащенных SIM-картами, либо с компьютеров, к которым карта подключается через дополнительное устройство. Главное преимущество такого доступа — возможность выхода в Интернет в любом месте, где есть сотовая связь. Современные сети сотовых операторов предоставляют довольно высокую скорость обмена данными. Технологии передачи данных в сотовых сетях принято делить на поколения, с каждым новым поколением изменяется частотный диапазон и растет скорость передачи данных. Например, в 2011 году 90% населения Земли проживало на территории, где развернута сеть 2G. А сеть следующего поколения — 3G была доступна только 45% населения. В России превалируют сети второго поколения (2G), в крупных городах развернуты сети 3G. Сети 4G пока работают в основном в экспериментальном режиме.

Технические аспекТы |

51 |

|

использования инТернеТа |

||

|

Интернет — Сеть сетей

Интернет — Сеть сетей

Все перечисленные выше технологии позволяют строить локальные сети, покрывающие сравнительно небольшую территорию. Они объединяются с магистральными сетями и образуют «Сеть сетей» — Интернет. При этом каждый участник объединения устанавливает собственные правила поведения, тарификацию и так далее, то есть, по сути, сети управляются децентрализованно. Однако две системы, которые имеют для Интернета исключительно большое значение, — система распределения IP-адресов и система доменных имен (DNS) — управляются централизованно не-

коммерческой организацией ICANN (Internet Corporation for Assigned Names and Numbers).

Любой обмен данными между компьютерами строится на основе чисел, а любую операцию с данными можно свести к последовательности математических операций. Соответственно, адреса компьютеров в Интернете представляют собой числа, например 192.168.35.147. Причем

адрес определяет не только конкретное устройство, но и сеть, к которой принадлежит устройство. Передача данных от одного устройства, подключенного к Интернету, до другого — иногда в одной сети, но чаще пересекая границы нескольких сетей — происходит с помощью IP-протокола (IP — Internet protocol). По мере роста количества пользователей Интернета стало понятно, что численную адресацию использовать слишком сложно — людям гораздо проще запоминать буквы и слова, чем последовательности цифр. Это подтолкнуло инженеров к созданию системы адресации на основе символов и слов. Так в 1983 году появилась система доменных имен DNS (Domain Name System). DNS представляет собой интернет-сервис, главной функцией которого является сопоставление понятных человеку символьных имен, называемых доменами, с понятными компьютеру численными IP-адресами. Домен представляет собой наборы символов, разделенные точкой. При этом наборы нумеруются справа налево и называются уровнями. Например «example.su» состоит из домена второго уровня «example» и домена первого (или, как чаще говорят, верхнего) уровня «su». Система DNS прочно закрепилась в Интернете — сегодня немногие пользователи задумываются о том, что за доменными именами сайтов стоят числовые IP-адреса.

Техническая онлайн-компетентность

Техническая онлайн-компетентность

Жизнь современного человека постоянно связана с использованием инфокоммуникационных технологий. Компьютерная техника окружает нас повсюду, и для успешной деятельности каждый должен знать и уметь, как эффективно и безопасно использовать эту технику для решения конкретных задач, то есть быть технически компетентным.

Техническая компетентность как вид цифровой компетентности — это способность и готовность эффективно и безопасно использовать компьютер, соответствующее программное обеспечение и Интернет для решения различных задач, а также мотивация на дальнейшее развитие своих технических знаний и умений, их ответственное и безопасное применение не только в повседневной жизни, но и в образовательном процессе.

Формирование и развитие компетенции обучающихся в области использования информаци- онно-коммуникационных технологий на уровне общего пользования входит в требования Федерального государственного образовательного стандарта основного общего образования. Компетентность включает владение информационно-коммуникационными технологиями, основами

52

информационной безопасности, умением безопасно использовать средства информационно-ком- муникационных технологий и сети Интернет [6]. Таким образом, техническая компетентность пользователя является базовой для развития информационной, коммуникационной и потребительской компетентности.

При общем рассмотрении, техническая компетентность интернет-пользователя включает в себя четыре основных компонента:

1.Способность и готовность использовать технические устройства, а также осваивать новые информационные технологии по мере их развития.

2.Способность и готовность работать с программным обеспечением, а именно: выбирать, устанавливать, настраивать и использовать приложения разного типа.

3.Способность и готовность устанавливать и настраивать соединение с Интернетом и работать в Сети.

4.Способность и готовность ответственно и безопасно использовать технические устрой-

ства, программное обеспечение и Интернет.

Техническая компетентность необходима для эффективной деятельности в цифровом мире. Активное развитие ИКТ потребовало изменений во всех сферах общественной жизни, в том числе в образовательной среде. Школе отводится важная роль в формировании компетентных и ответственных граждан цифрового мира.

Таким образом, сегодня учитель должен не только обладать общепользовательскими навыками работы на компьютере и в Интернете, но и уметь активно и эффективно использовать возможности ИКТ в своей профессиональной деятельности. Это включает в себя знание цифровых образовательных технологий, применение ИКТ в учебном процессе и во внеучебной работе, использование сетевых технологий в образовательной деятельности, применение ИКТ для организации совместной работы со школьниками, наблюдения за их выполнением в ходе проведения индивидуальных или групповых учебных проектов, тематического планирования по предмету, оценки знаний учащихся и т. д. [5]. Также в условиях непрерывного развития и изменения технологий ключевую роль приобретает умение и мотивация на самообучение в контексте непрерывного образования и развитие этого умения и мотивации у учащихся.

Более подробного рассмотрения требует техническая компетентность в контексте безопасного использования устройств доступа к Интернету, программного обеспечения и безопасного подключения.

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Технические аспекТы |

53 |

|

|

|

|

|||||||||||||

использования инТернеТа |

|

|

|

|

||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

Риски и их профилактика

Риски и их профилактика

Опираясь на «три кита» Интернета, рассмотрим технические риски, с которыми сталкиваются его пользователи.

•Риски, связанные с «железом». Компьютер представляет собой довольно сложное электронное устройство, вследствие чего его работа неизбежно подвержена сбоям. Последствия большинства мелких сбоев остаются незамеченными для пользователей, так как программное обеспечение справляется с ними. Однако некоторые ошибки в работе «железа» могут привести к утрате работоспособности отдельных подсистем или даже всего устройства. Аппаратный ремонт персональных устройств, как правило, требует вмешательства профессионалов.

•Риски, связанные с программным обеспечением. Программное обеспечение также подвержено ошибкам, которые могут привести к непредвиденному поведению программы, потере или порче данных, уязвимостям в безопасности. Эти риски связаны как с вредоносными программами, так и с проблемами при использовании прикладного программного обеспечения и ошибками в работе ПО.

•Риски, связанные с Сетью. Нарушения в работе Сети не влияют на работоспособность «железа» и ПО, однако могут нарушить привычный процесс использования Интернета: пользователь может потерять доступ к данным, хранящимся в «облаке», информации в Интернете, общению с коллегами и друзьями. Отдельный класс рисков, связанных с работой Сети, представляют риски кражи конфиденциальных данных и заражения устройства вредоносным ПО, которое в основном распространяется через Интернет.

Ниже мы остановимся на двух основных типах технических рисков: краже персональных данных и нарушении работы устройства. Это главные проблемы, с которыми чаще всего сталкиваются как дети, так и взрослые. Взлому и краже личных данных чаще всего подвергаются аккаунты социальных сетей и почтовые аккаунты, системы онлайн-оплаты и интернет-банкинга. Как правило, это происходит вследствие установки на компьютер вредоносного ПО, целенаправленных действий хакеров-злоумышленников, а также неосторожности и несоблюдении правил конфиденциальности данных. Нарушение работы устройства подразумевает как абсолютную невозможность его включения и работы (например, если троян-блокировщик занял весь монитор баннером с просьбой перевести деньги по указанному номеру), так и ухудшение его обычной работы (например, снижение скорости передачи данных).

Линия помощи

Коля, 15 лет

«Я скачал из Интернета одну программу на телефон, и при установке вылезло предупреждение об отправке смс. Я не дал свое согласие, но в конце загрузки пришло три смс с коротких номеров и со счета моего телефона сняли много денег. Пожалуйста, верните деньги! Скачивал с сайта: http://symbian-flash-player.ru/».

54

Профилактика рисков

Профилактика рисков

Доступ в Интернет: используйте безопасные сети

Доступ в Интернет: используйте безопасные сети

Способы доступа в Интернет различаются по степени надежности: некоторые могут представлять угрозу компьютеру и личным данным. Особенно это актуально при использовании публичных Wi-Fi-сетей, например при подключении к бесплатной сети Wi-Fi в кафе. Следует учитывать, любой человек может перехватить данные, передаваемые между точкой доступа и вашим устройством. Для этого ему достаточно находиться в зоне действия сети. Иногда (в некоторых случаях это касается и проводных сетей) злоумышленник может незаметно встроиться в обмен данными между пользователем и удаленным сервером. При этом он может по своему усмотрению прерывать отправку части данных или отправлять от имени пользователя измененные данные. Получается, что весь обмен данными проходит через компьютер третьего лица, конфиденциальность информации может быть нарушена, а приватные данные станут доступны злоумышленникам.

Дети и подростки в этом отношении особенно уязвимы. По данным исследования Фонда Развития Интернет, минимум половина школьников в России пользуются для выхода в Интернет смартфонами, планшетами и другими переносными устройствами, оборудованными Wi-Fi модулями, а около 5% детей использует для доступа в Сеть компьютеры, находящиеся в общественном пользовании (рис. 13).

Рекомендации по безопасному использованию Wi-Fi

от Google

Обращайте внимание на адрес сайта: кажется ли он подлинным? Удостоверьтесь, что он начинается с комбинации https:// — это значит, что ваше соединение с веб-сайтом зашифровано и злоумышленникам будет сложнее получить ваши личные данные. Кроме того, в некоторых браузерах рядом с обозначением протокола https:// отображается значок замка: это значит, что соединение защищено и более безопасно.

При подключении через общедоступную сеть Wi-Fi любой желающий может отследить информацию, которой обменивается ваш компьютер и точка доступа. Не пользуйтесь платежными системами и другими важными сервисами при работе с таким соединением.

При использовании Wi-Fi у себя дома обязательно защитите сеть паролем. Не используйте пароль, предлагаемый по умолчанию, он может быть известен злоумышленникам. Следуйте инструкциям интернет-провайдера и используйте собственную комбинацию символов. В настройках точки доступа выбирайте протокол WPA2 — на сегодняшний день он наиболее эффективен.

Более подробные рекомендации по безопасности в Сети — на образовательном пор-

тале Google «Полезно знать»: http://www.google.ru/intl/ru/goodtoknow/.

Технические аспекТы |

55 |

|

использования инТернеТа |

||

|

Надежные пароли

Надежные пароли

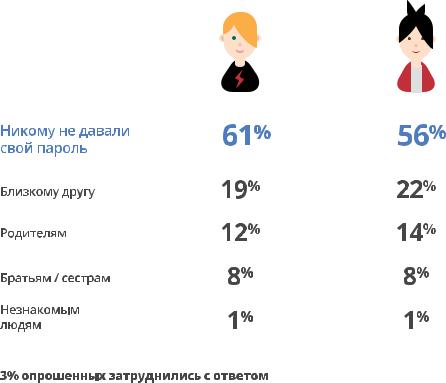

Для доступа к различным интернет-ресурсам и сервисам (электронная почта, социальные сети, личный кабинет в интернет-магазине и др.) часто требуется заводить учетные записи с уникальным именем пользователя (логином) и паролем. Считается, что никто, кроме самого пользователя, не знает его пароль. Это не всегда так. Данные исследований показывают, что только половина опрошенных школьников никому не давала пароли от своих аккаунтов в социальной сети или электронной почте. Каждый пятый делился паролями с близкими друзьями, каждый десятый — с родителями. При этом единицы давали пароль от аккаунта незнакомым людям (рис. 14).

Достоинство использования пароля для защиты учетной записи — простота реализации. Недостатки — возможность компрометации или подбора пароля. Существуют и другие более сложные методы, например биометрические пароли или ключи аутентификации. Они чаще всего используются в корпоративной работе. При биометрической аутентификации в качестве пароля используются уникальные характеристики каждого индивидуума, их невозможно потерять, передать, забыть. Уникальность биометрических характеристик является хорошей защитой от воровства или мошенничества. Сегодня уже действуют методы биометрической аутентификации по отпечаткам пальцев, по радужной оболочке глаза, а также системы распознавания речи. В будущем нас ждет аутентификация на основе анализа ДНК, походки человека, форме ушной раковины и даже запаха. Но это — технологии будущего, а пока наиболее распространенной схемой аутентификации в Сети остаются логин и пароль. Таким образом, безопасность при создании, использовании и хранении паролей имеет большое значение.

Рис. 14. Ответы российских подростков 12–17 лет на вопрос «Давал ли ты когда-либо пароль от своего аккаунта в социальной сети или электронной почте?» (Исследование цифровой компетентности, Фонд Развития Интернет при поддержке Google, 2013 г.)

56

Безопасность при аутентификации обеспечивается соблюдением нескольких ключевых элементов: надежность, разнообразие и правильное хранение паролей. Надежность пароля напрямую зависит от его длины и сложности. Разнообразие предполагает использование разных паролей для разных учетных записей и регулярное изменение пароля. Необходимо также обеспечивать защиту записанных паролей и особенно внимательно относиться к защите аккаунта в электронной почте, через которую происходит регистрация на других ресурсах. Существуют автоматизированные службы, помогающие генерировать и хранить пароли от разных сервисов.

Рекомендации для надежности пароля

1.Надежный пароль — это важный элементы защиты, который позволяет значительно повысить безопасность онлайн-транзакций. Ключевые элементы надежности пароля — длина и сложность. Идеальный пароль — это длинная комбинация различных знаков, которая включает в себя буквы и цифры, а также знаки пунктуации и символы. Если это возможно, старайтесь использовать восемь

иболее знаков.

2.Не используйте один и тот же пароль везде. Злоумышленники крадут учетные данные на сайтах со слабой безопасностью, а затем пытаются использовать те же пароли и имена пользователя, чтобы получить доступ к более защищенным ресурсам, например, банковским сайтам.

3.Старайтесь регулярно менять свои пароли. Установите автоматическое напоминание, которое будет уведомлять вас о необходимости сменить пароли на используемых вами ресурсах.

4.Чем больше разнообразных символов вы используете в пароле, тем лучше. Тем не менее, помните, что программы для подбора паролей автоматически проверяют их на замену распространенных комбинаций букв на символы, например «to»

на «2».

5.Обеспечьте защиту для записанных паролей. Будьте внимательны к тому, где вы храните или записываете пароли. Вместо того чтобы придумывать пароли, а тем более их помнить, можно использовать автоматизированные средства генерации

ихранения паролей, например: Keepas (http://keepass.info/download.html/).

6.Будьте аккуратны с паролем к своему почтовому ящику. Именно он, как правило, служит ключом для несанкционированного доступа к разным сайтам от имени пользователя, поскольку через email производится регистрация практически на любых сервисах.

Посмотрите также более подробные рекомендации по созданию надежных паролей на портале Google «Полезно знать»: http://www.google.ru/intl/ru/goodtoknow/online-safety/ passwords/.

Технические аспекТы |

57 |

|

использования инТернеТа |

||

|

Двухэтапная аутентификация

Двухэтапная аутентификация

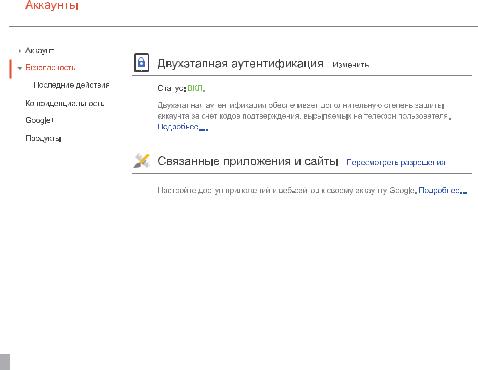

Помимо сложного пароля могут использоваться также одноразовые пароли, которые приходят пользователю, например, по смс или электронной почте. Большинство платежных систем и он- лайн-банков работают только по такому принципу. Некоторые сервисы предлагают по желанию установить двухэтапную аутентификацию. Например, такую возможность предоставляет почтовый сервис Gmail (рис. 15). Когда пользователь создает пароль для аккаунта Google, ему предлагается добавить дополнительный уровень безопасности — двухэтапную аутентификацию (http://www.google.ru/intl/ru/landing/2step/). Даже если злоумышленник украдет или угадает пароль, он не сможет войти в аккаунт без телефона пользователя, куда направляется одноразовый код.

Рис. 15. Настройка двухэтапной аутентификации в электронной почте на примере

Gmail

Безопасное использование программного обеспечения

Антивирусы

Антивирусы

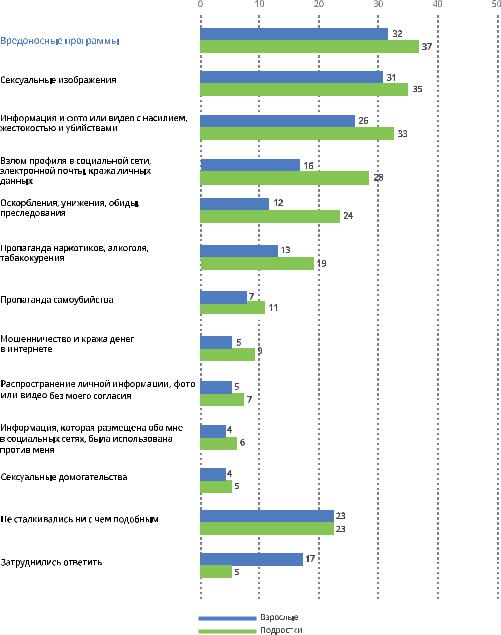

«Вирусы! Спам! Рекламные баннеры!» — это первое, что можно услышать от подростка, если спросить его, что негативного есть в Интернете. Исследование Фонда Развития Интернет (2013) показало, что каждый третий российский школьник хотя бы раз в течение года сталкивался с вредоносными программами в Интернете — и этот показатель опережает все другие, в том числе столкновение с материалами, содержащими порнографию или носящими агрессивный характер

[4] (рис. 16).

Как правило, про вирусы знают все: и дети, и взрослые. При этом «вирусами» пользователи зачастую называют любое вредоносное ПО, которое на самом деле не ограничивается только вирусами. Каждый день появляется около 200 000 новых версий вредоносных программ: вирусов, троянов, червей и др. [3]. Благодаря изобретательности злоумышленников вредоносные программы настолько разнообразны и хитроумны, что в ситуации реального столкновения с ними зачастую даже осведомленные пользователи попадают в ловушку.

58

Рис. 16. Онлайн-угрозы, с которыми сталкивались российские подростки 12–17 лет за последний год. Сравнение оценок детей и родителей, % (Иссле-

дование цифровой компетентности, Фонд Развития Интернет при поддержке Google , 2013 г.)

Среди наиболее часто встречающихся вариантов распространения вирусов сегодня можно выделить следующие:

•Поддельная угроза вирусной атаки. При посещении некоторых сайтов можно увидеть (и даже услышать по характерному звуку) всплывающие окна с сообщениями следующего содержания: «Ваш компьютер заражен! Скачайте антивирус!», «Ваш аккаунт в «Одноклассниках» взломали!» и т. п. В панике из-за полученного «неприятного известия» даже многие взрослые могут кликнуть на ссылку, что обычно приводит либо к мгновенному заражению компьютера вредоносным ПО, либо краже пароля.

•Вредоносные ссылки. Основным поводом для беспокойства подростков являются вредоносные атаки на социальные Сети, мессенджеры (ICQ, Skype и др.) и почту. Например,

Технические аспекТы |

59 |

|

использования инТернеТа |

||

|

подобные ссылки могут рассылаться со взломанных аккаунтов друзей и призывать пользователей перейти по ним: «Посмотри, как ты здорово получился на фото!», «Проголосуй за меня!»

ит. п. Действуют они по тому же механизму, что и всплывающие окна.

•Взлом легальных сайтов. Злоумышленники взламывают легальные посещаемые сайты

иустанавливают вредоносные программы в невидимом для пользователя режиме.

Как и всякое ПО, вредоносное ПО непрерывно развивается и совершенствуется. Избежать не всех, но многих неприятностей помогают специальные комплексные программы защиты от тех-

нических интернет-угроз — программы, которые мы привыкли называть термином «антивирус». Такая защита обновляется в режиме реального времени. На самом деле антивирус является лишь частью комплексного решения информационной безопасности. Его составляющие можно разделить на пять основных групп: классический антивирус, антишпион, онлайн-сканер, сетевой экран и так называемая комплексная защита.

Классический антивирус — это компьютерная программа, целью которой является обнаружить, предотвратить размножение и удалить компьютерные вирусы и другие вредоносные программы. Многие антивирусы не только позволяют обнаруживать вредоносные программы на компьютере, но и препятствуют их несанкционированному проникновению на устройство.

Антишпион — антивирусная программа, предназначенная для обнаружения и удаления шпионского программного обеспечения (spyware) с компьютера пользователя. Сегодня антишпионы в чистом виде практически не используются. Как правило, они включаются в состав антивирусов или комплексных средств защиты компьютеров и имеют дополнительные функции, позволяющие удалять агрессивную рекламу (add-aware) и другие вредоносные программы.

Онлайн-сканер — антивирусное средство для обнаружения и удаления вирусов из файловой системы персонального компьютера, подключенного к сети Интернет. Основным преимуществом онлайн-сканеров является отсутствие необходимости установки приложения. К недостаткам можно отнести тот факт, что сканер только обнаруживает вирусы, которые уже проникли в систему,

ине способен защитить компьютер от будущего заражения Сетевой экран — это программа, обеспечивающая безопасную работу компьютера в локаль-

ных сетях и Интернете. Она позволяет контролировать и фильтровать сетевой трафик, а также обеспечивает защиту компьютера в Сети от несанкционированного доступа. Однако сетевой экран не в силах защитить компьютер от вредоносных программ, загруженных пользователем или попавших на компьютер с переносного носителя, например флешки.

Комплексная защита — это комплекс антивирусных программных средств, представляемый, как правило, под названием «Internet Security» и включающий в себя все перечисленные выше средства защиты компьютера плюс дополнительные функциональные компоненты, такие как родительский контроль, защита от спама и многое другое.

Большинство лицензионных средств защиты предлагает как отдельные, так и комплексные решения. Существуют платные варианты, как то: Kaspersky Lab, ESET NOD32, DrWeb, Avast, Trend Micro и др. Однако есть и бесплатные решения, например «Microsoft Security Essentials»

и «Avast Free Antivirus». Выбор зависит от личных предпочтений, цены лицензии, возможностей программного обеспечения и т. п. На сайте http://av-comparatives.org/ можно найти сведения

о различных антивирусных программах и ознакомиться с результатами их тестирования.

60