- •Лекция 8. Основы криптографической защиты информации и эцп Введение

- •1. Симметричная криптография

- •Поточные шифры

- •Xor-шифрование

- •1.2. Блочные шифры

- •1.2.1 Шифры взбивания и стандарт des

- •1.3 Сравнение с асимметричными криптосистемами

- •2. Асимметричная криптография

- •2.1 Шифр rsa

- •3. Комбинированное шифрование

- •4.1. Ключи

- •Дополнительные источники по теме лекции:

Лекция 8. Основы криптографической защиты информации и эцп Введение

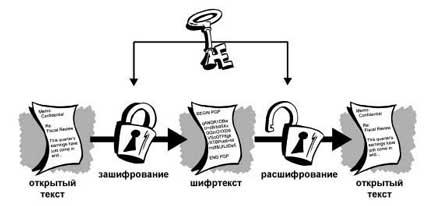

Криптография – это наука об использовании математики для зашифровывания и расшифровывания данных. Криптография позволяет хранить важную информацию или передавать её по ненадёжным каналам связи (таким как Интернет) так, что она не может быть прочитана никем, кроме легитимного получателя.

|

Как действует криптография. Криптографический алгоритм, или шифр, – это математическая формула, описывающая процессы зашифровывания и расшифровывания. Чтобы зашифровать открытый текст, криптоалгоритм работает в сочетании с ключом – словом, числом или фразой. Одно и то же сообщение одним алгоритмом, но разными ключами будет преобразовываться в разный шифртекст. Защищённость шифртекста целиком зависит от двух вещей: стойкости криптоалгоритма и секретности ключа. |

Шифрование подразделяют на симметричное, асимметричное и комбинированное.

1. Симметричная криптография

В традиционной криптографии, также называемой шифрованием тайным, или симметричным, ключом, один и тот же ключ используется как для зашифровывания, так и для расшифровывания данных. При этом, каждая из обменивающихся информацией сторон должна этот ключ знать и хранить в секрете. Огромным плюсом такого подхода является скорость шифрования: ключ, по сути, является достаточно простой и короткой инструкцией, какой символ, когда, и на какой надо заменять. И работает данный ключ в обе стороны (то есть с его помощью можно как заменить все символы на новые, так и вернуть все как было), за что такой способ шифрования и получил название симметричного. Рис. 1 иллюстрирует процесс симметричного шифрования.

Рис.

1

Рис.

1

Крайне простой пример симметричного шифрования – это подстановочный шифр. Подстановочный шифр заменяет каждую часть информации другой информацией. Чаще всего это достигается смещением букв алфавита. Алгоритм состоит в том, чтобы сдвинуть алфавит, а ключ – это число букв, на которое произведено смещение.

|

Шифр Цезаря. В I в. н.э. Юлий Цезарь во время войны с галлами, переписываясь со своими друзьями в Риме, заменял в сообщении первую букву латинского алфавита (A) на четвёртую (D), вторую (B) – на пятую (E), наконец последнюю – на третью:

Сообщение об одержанной им победе выглядело так:

YHQL YLGL YLFL

«Veni, vidi, vici» – лат. «Пришёл, увидел, победил»

Очевидно, что по сегодняшним меркам это чрезвычайно слабый алгоритм, тем не менее, даже он помогал Цезарю. И прекрасно демонстрирует, как действует симметричное шифрование. |

Симметричное шифрование имеет ряд преимуществ. Первое – скорость криптографических операций. Оно особенно полезно для шифрования данных, которые остаются у вас. Однако, симметричное шифрование, применяемое само по себе как средство защиты пересылаемых ценных данных, может оказаться весьма затратным просто из-за сложности передачи тайного ключа.

|

Квадрат Полибия. В Древней Греции был известен шифр, называемый «квадрат Полибия».

Это устройство представляло собой квадрат 5×5, столбцы и строки которого нумеровали цифрами от 1 до 5. В каждую клетку этого квадрата записывалась одна буква. В греческом варианте одна клетка оставалась пустой, в латинском – в одну клетку помещали две буквы i и j. В результате каждой букве отвечала пара чисел и шифрованное сообщение превращалось в последовательность пар чисел. Например:

13 34 22 24 44 34 15 42 22 34 43 45 32

«Cogito, ergo sum» – лат. «Я мыслю, следовательно, существую»

Это сообщение записано при использовании латинского варианта «квадрата Полибия», в котором буквы расположены в алфавитном порядке. |

Для установления шифрованной связи с помощью симметричного алгоритма, отправителю и получателю нужно предварительно согласовать ключ и держать его в тайне. Если они находятся в географически удалённых местах, то должны прибегнуть к помощи доверенного посредника, например, надёжного курьера, чтобы избежать компрометации ключа в ходе транспортировки. Злоумышленник, перехвативший ключ в пути, сможет позднее читать, изменять и подделывать любую информацию, зашифрованную или заверенную этим ключом. Глобальная проблема симметричных шифров состоит в сложности управления ключами: как вы доставите ключ получателю без риска, что его перехватят?

|

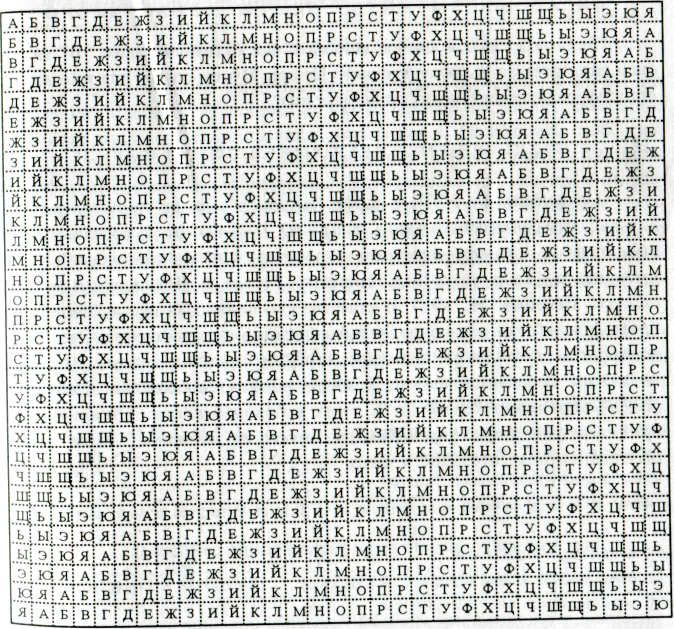

Шифр Виженера. В процессе шифрования (и дешифрования) используется таблица («таблица Виженера»), которая устроена следующим образом: в первой строке выписывается весь алфавит, в каждой следующей осуществляется циклический сдвиг на одну букву. Так получается квадратная таблица, число строк которой равно числу столбцов и равно числу букв в алфавите. Ниже представлена таблица, составленная из 31 буквы русского алфавита (без букв Ё и Ъ). Чтобы зашифровать какое-нибудь сообщение, поступают следующим образом. Выбирается слово - лозунг (например, «монастырь») и подписывается с повторением над буквами сообщения. Чтобы получить шифрованный текст, находят очередной знак лозунга, начиная с первого в вертикальном алфавите, а ему соответствующий знак сообщения в горизонтальном. В данном примере сначала находим столбец, отвечающий букве «м» лозунга, а затем строку, соответствующую букве «р" открытого текста. На пересечении выделенных столбца и строки находим букву «э». Так продолжая дальше, находим шифрованный текст полностью:

м о н а с т ы р ь м о н а с т ы р ь м о н р а с к и н у л о с ь м о р е ш и р о к о э о я к щ а п ы й ю й щ о в ч ф ш л ь ш ы

|

|

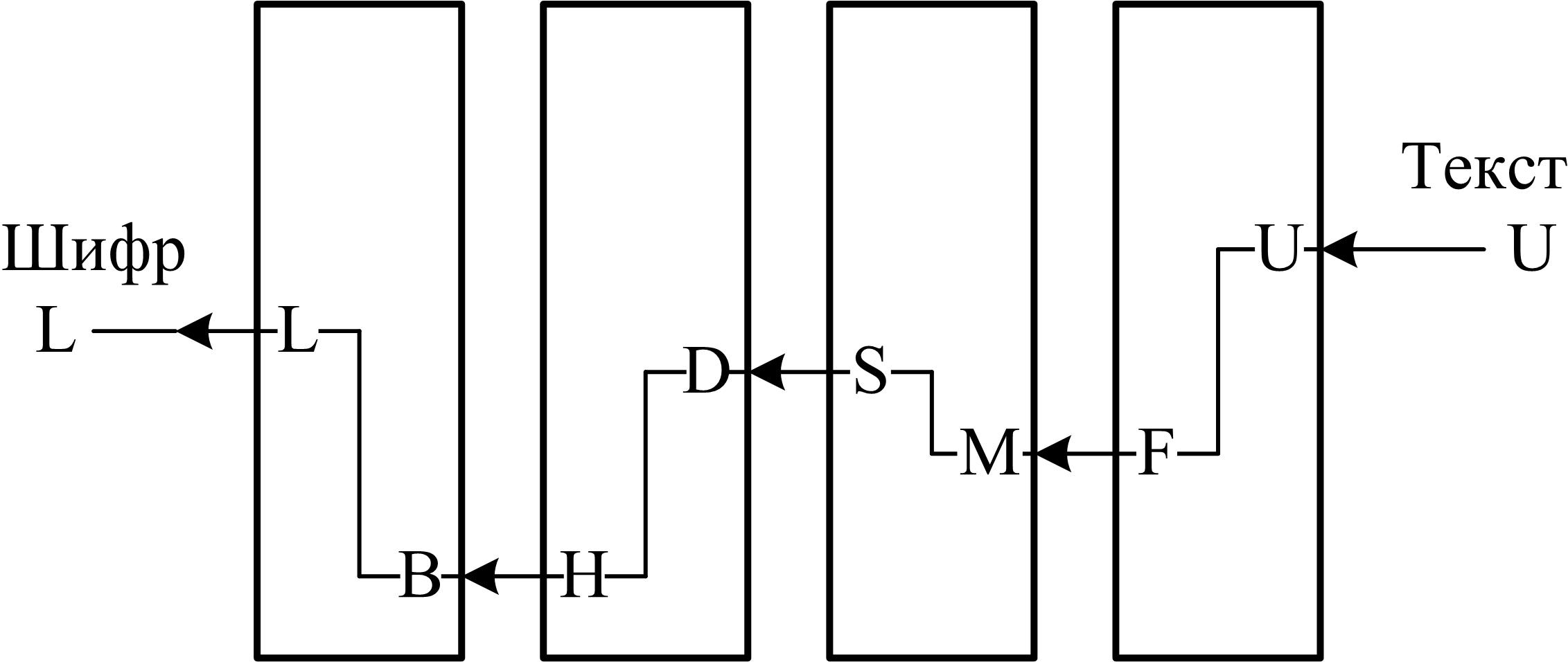

Ш

Перед началом работы барабаны поворачивались так, чтобы устанавливалось заданное кодовое слово - ключ, а при нажатии клавиши и кодировании очередного символа правый барабан поворачивался на один шаг. После того, как он делал оборот, на один шаг поворачивался следующий барабан - будто бы в счетчике электроэнергии. Таким образом, получался ключ заведомо гораздо более длинный, чем текст сообщения. Например, в первом правом барабане провод от контакта, соответствующего букве U, присоединен к контакту буквы F на другой его стороне. Если же барабан поворачивался на один шаг, то этот же провод соответствовал замене следующей за U буквы V на следующую за F букву G. Так как барабаны соприкасались контактами, то электрический импульс от нажатой клавиши с буквой исходного текста прежде чем достигал выхода претерпевал 4 замены: по одной в каждом барабане. Для затруднения расшифрования барабаны день ото дня переставлялись местами или менялись. Дальнейшее усовершенствование этой машины сделало движение барабанов хаотичным, а число их увеличилось сначала до 5, а потом до 6. Все устройство могло поместиться в портфеле и было так просто, что обслуживалось обычными связистами. |

В настоящее время симметричные шифры – это:

поточные шифры, в которых шифрование проводится над каждым битом либо байтом исходного (открытого) текста с использованием гаммирования. Поточный шифр может быть легко создан на основе блочного (например, ГОСТ 28147-89 в режиме гаммирования), запущенного в специальном режиме.

блочные шифры. Обрабатывают информацию блоками определённой длины (обычно 64, 128 бит), применяя к блоку ключ в установленном порядке, как правило, несколькими циклами перемешивания и подстановки, называемыми раундами. Результатом повторения раундов является лавинный эффект – нарастающая потеря соответствия битов между блоками открытых и зашифрованных данных.

ифровальная

машина Энигма.Предшественницей

современных криптографических машин

была роторная машина, изобретенная

Эдвардом Хеберном в 1917 году и названная

впоследствии Энигмой (Слово enigma

переводится как загадка. Промышленные

образцы этой машины изготовляла фирма

Siemens.). Независимая промышленная ее

версия создана чуть позже берлинским

инженером Артуром Кирхом (некоторые

источники называют его Артуром

Шербиусом). Она сначала Представляла

собой 4 вращающихся на одной оси

барабана, обеспечивающих более миллиона

вариантов шифра простой замены,

определяемого текущим положением

барабанов. На каждой стороне барабана

по окружности располагалось 25

электрических контактов, столько же,

сколько букв в алфавите. Контакты с

обеих сторон барабана соединялись

попарно случайным образом 25 проводами,

формировавшими замену символов. Колеса

складывались вместе и их контакты,

касаясь друг друга, обеспечивали

прохождение электрических импульсов

сквозь весь пакет колес.

ифровальная

машина Энигма.Предшественницей

современных криптографических машин

была роторная машина, изобретенная

Эдвардом Хеберном в 1917 году и названная

впоследствии Энигмой (Слово enigma

переводится как загадка. Промышленные

образцы этой машины изготовляла фирма

Siemens.). Независимая промышленная ее

версия создана чуть позже берлинским

инженером Артуром Кирхом (некоторые

источники называют его Артуром

Шербиусом). Она сначала Представляла

собой 4 вращающихся на одной оси

барабана, обеспечивающих более миллиона

вариантов шифра простой замены,

определяемого текущим положением

барабанов. На каждой стороне барабана

по окружности располагалось 25

электрических контактов, столько же,

сколько букв в алфавите. Контакты с

обеих сторон барабана соединялись

попарно случайным образом 25 проводами,

формировавшими замену символов. Колеса

складывались вместе и их контакты,

касаясь друг друга, обеспечивали

прохождение электрических импульсов

сквозь весь пакет колес.