- •Конспект лекцій

- •Безпека програм та даних

- •Лекція 1. Вступ. Категорії інформаційної безпеки. Захист програм.

- •Абстрактні моделі захисту інформації

- •Основні положення по розробці по

- •Помилки, що призводять до можливості атак на інформацію

- •Методи дублювання

- •Короткий огляд технології raid

- •Що таке raid?

- •Переваги і недоліки основних рівнів raid

- •Складені raid масиви

- •Основи криптографічного захисту інформації

- •1.1 Криптографія. Класифікація криптоалгоритмів

- •1.3 Симетричні криптоалгоритмы

- •1.3.1 Скремблери

- •1.3.2 Блокові шифри

- •Загальні відомості про блокові шифри

- •Мережа Фейштеля

- •Захист програм від злому

- •Інструментарій хакера

- •Основи побудови захисту - крок за кроком

- •VxDMon, відповідно, здійснює моніторинг викликів різних сервісів VxD, що в деяких випадках теж може виявитися корисним.

- •Крок 1. Відключення автоматичного запуску cd

- •Крок 2. Автоматичне оновлення системи

- •Крок 3. Відключення непотрібних сервісів

- •Крок 4. Установка фаервола

- •Крок 5. Паролі і усе про них

- •Крок 6. Теорія складання паролів

- •Крок 7. Акаунт "Адміністратор"

- •Крок 8. Небезпечна заставка

- •Крок 9. Реєстр, друг наш!

- •Крок 10. Провідник

Крок 4. Установка фаервола

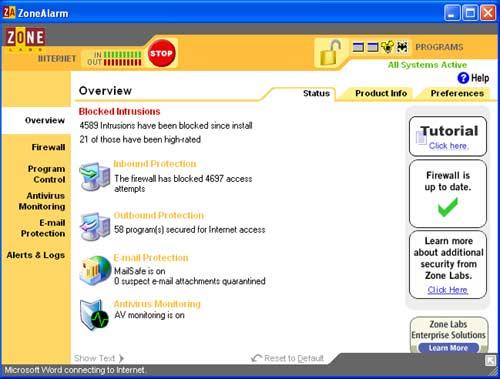

Згідно із статистикою, більшість зловмисників, існуючих в мережі, ламають не певні системи, а шляхом сканування виявляють слабкі точки і роблять свої "брудні" справи. Щоб не стати їх жертвою, вам обов'язково треба встановити брандмауер. У комплекті з XP йде вбудований фаервол, але він не відповідає тим вимогам, які пред'являються хорошим програмним продуктам.

На жаль, тема і формат статті не дозволяє нам провести порівняльне тестування n -ої кількості програм (що ми обов'язково зробимо в майбутньому), але, грунтуючись на своєму досвіді, я можу порадити вам зупинити свій вибір або на Outpost Firewall Free від Agnitum Limited, або на Zone Labs' ZoneAlarm. По своїй функціональності - це схожі продукти, тому вибір за вами.

Крок 5. Паролі і усе про них

На думку більшості IT -экспертов, саме халатність користувачів при складанні паролів багато в чому зумовлює хід подій при зломі. Паролі на призначені для користувача акаунти зберігаються у файлі .sam в директорії systemrootsystem32config. Але доступ до файлу під час роботи комп'ютера не має навіть користувач з правами адміністратора.

Локально дістати доступ не складає ніяких труднощів. Мені бачиться два варіанти. Перший - завантажити на дискету альтернативну вісь (Trinux, PicoBSD), здатну читати з розділу NTFS, і прочитати файл. Другий - досить поширена зв'язка Win9x + WinXP, де перша система ставиться для ігор, а друга для роботи. І, природно, щоб уникнути зайвих маніпуляцій, користувачі охоче ставить WinXP на файлову систему FAT32 для діставання доступу до робочих файлів. Що з цього вийде - величезна діра в безпеці.

Паролі в Windows XP шифрується відразу по двох алгоритмах. Перший - LM - Hash, існуючий для аутентифікації в мережах LanMan, другий, - NT - Hash. Алгоритм LM - Hash працює досить безглуздо, чим і користуються програми розшифровки паролів, що зберігаються у файлі .sam. LM - Hash розділяє отриманий пароль на частини по 7 символів (наприклад, якщо пароль з 10 символів, то пароль буде розділений на дві частини - 7 символів і 3), переводить усі символи у верхній регістр, шифрує кожну частину окремо, і два отриманих хэша об'єднує в LM - Hash.

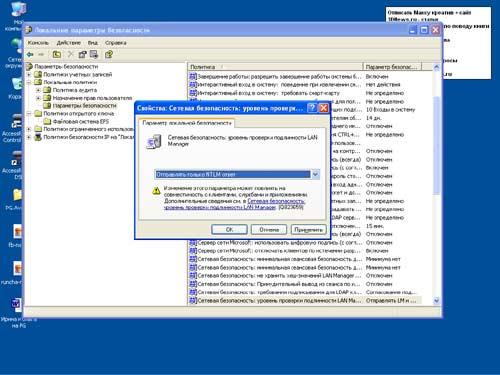

Чи варто говорити про те, що пароль з десяти символом розшифрувати складніше, ніж два, що складаються з 7 і 3 символів? Цій огрехой і користуються програми для злому. Швидко розшифрувавши другу частину, можна скласти загальне враження про пароль, що, погодитеся, погано. Враховуючи вищесказане, пароль з 7 символом буде надійніше 8,9 або 10. Але боротися з цією проблемою можна. Для цього пройдемо по дорозі Панель Управління - Адміністрування - Локальні параметри Безпеки, далі Локальні політики - Параметри безпеки, і шукаємо в списку, що з'явився, опцію "Мережева безпека: рівень перевірки достовірності LAN Manager".

У випадному списку вибираємо "Відправляти тільки NTLM відповідь" і натискаємо на ok. Однією проблемою стало менше.

Крок 6. Теорія складання паролів

Спершу відповідайте на питання: ви коли-небудь замислювалися про те, наскільки легко можна вгадати ваш пароль? Якщо так, то добре. А якщо ні, то погано. Своєю халатністю ви тільки спростите роботу зломщика, що поставив мету укласти на лопатки вашу систему. У мережі Інтернет існує величезна кількість програм, що підбирають пароль методом bruteforce (або ж "в лоб"). Підбір може вестися як по словнику, так і за певними правилами, встановленим зломщиком. По-перше, ніколи не використовуйте як паролі ПІБ, дату народження, кличку улюбленого собаки і так далі

Цією інформацією дуже легко оволодіти, наслідуючи звичайну логіку. Якщо людина без розуму від собак, то чом би йому не призначити паролем для доступу до e - mail ім'я свого улюбленого пса? Зловмисник же, упізнавши це, легко представиться в ICQ таким же собаківником, і почне ретельне опитування. А ви, того не підозрюючи, в чисту викладете усю інформацію про себе і свого вихованця.

Пароль треба придумати. І для цього є свій алгоритм, яким я поспішаю поділитися з вами. Візьміть папірець і напишіть будь-яке слово. Потім додайте дві цифри між букв. Залучите до справи знак пунктуації, вставивши його в найнесподіваніше місце. З легко вгадуваного пароля password ми отримали pass2w!ord. Міцний горішок, згодні? Те-то.