Образовательная автономная некоммерческая организация

ВЫСШЕГО ПРОФЕССИОНАЛЬНОГО ОБРАЗОВАНИЯ

«ВОЛЖСКИЙ УНИВЕРСИТЕТ имени В.Н. ТАТИЩЕВА» (институт)

УТВЕРЖДАЮ

Проректор по учебной работе

______________А.Д. Немцев

«___» ____________ 2014 г.

Методические указания к выполнению лабораторных работ

по дисциплине «Сети и телекоммуникации»

для направления подготовки

230100.62 Информатика и вычислительная техника

Квалификации (степени) выпускника – бакалавр-инженер

Тольятти 2014

Методические указания к выполнению лабораторных работ по дисциплине «Сети и телекоммуникации»

обсуждены и рекомендованы к изданию решением кафедры «Промышленная информатика»

«___» ___________ 20__ г. протокол № ____

Зав. кафедрой ПИ _______________ ___________________

согласованы с кафедрой:

Зав. кафедрой « Информатика и системы управления»

«___» ___________ 20__ г. _____________ ______________________

одобрена Учебно-методическим советом факультета

«___» ___________20__ г. протокол № ____ _____________________

одобрена Учебно-методическим советом университета

«___» ___________20__ г. протокол № ____ _____________________

Содержание

Лабораторная работа № 1. Организация доступа и администрирование коммутаторов

Лабораторная работа № 2. Управление сетью с помощью протокола SNMP

Лабораторная работа № 3. Конфигурирование портов и работа с таблицей коммутации

Лабораторная работа № 4. Технологии канального уровня. Виртуальные локальные сети VLAN

Лабораторная работа № 5. Построение магистральных линий связи по технологии агрегирования каналов.

Лабораторная работа № 6. Алгоритмы связующего дерева Spanning Tree

Лабораторная работа № 7. Технологии управления потоком данных в канале

Лабораторная работа № 8. Базовые механизмы безопасности коммутаторов

Лабораторная работа № 1

Организация доступа и администрирование коммутаторов.

Цель работы

Изучение структуры стенда, способов коммутации его составляющих. Получение навыков использования утилит для изучения трафика и мониторинга сети. Получение навыков в базовой настройке управляемых коммутаторов. Изучение способов оповещения администратора о системных событиях коммутатора.

Порядок выполнения работы:

1. Изучить теоретический материал по Описанию комплекса.

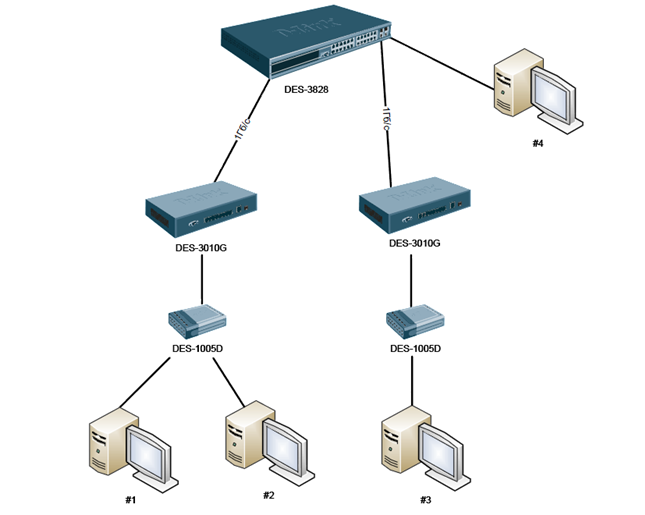

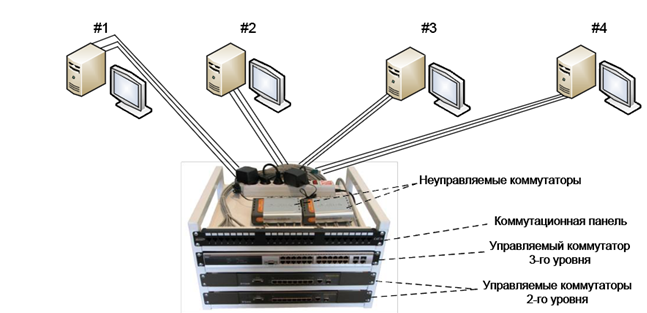

2. С помощью проводов соедините patch-панель и коммутаторы таким образом, чтобы получить топологию, представленную на рисунке 1.

Рисунок 1 - Топология коммутируемой сети

Внимание: далее каждая бригада работает по отдельности со своим коммутатором DES-3200-10

3. Включите рабочие станции и зарегистрируйтесь на них (пользователь – root, пароль – qwerty).

4. Изучить теоретический материал по Управлению коммутатором.

5. Подключитесь к web-интерфейсу управления коммутатором. Зарегистрируйтесь на коммутаторе по умолчанию.

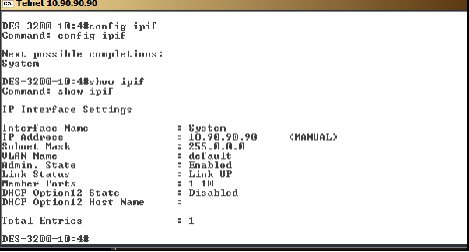

6. Определите MAC-адрес коммутатора show ipif и отметьте его в отчете

7. Изучить теоретический материал теме «Утилиты мониторинга сети».

8. С помощью утилиты ipconfig проверьте параметры вашего узла. На рисунке отметьте MAC- и IP- адреса всех компьютеров.

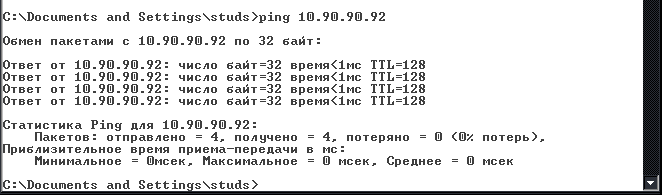

9. С помощью утилиты ping проверьте связь каждой рабочей станции со всеми другими рабочими станциями созданной сети.

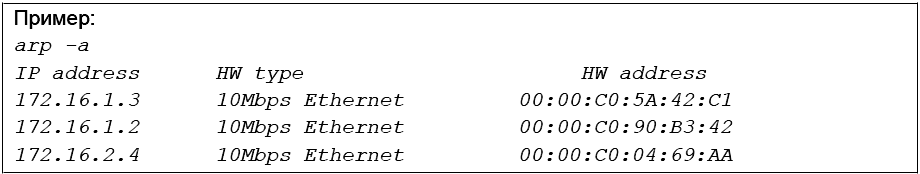

10. С помощью утилиты arp просмотрите таблицу ARP на каждой рабочей станции.

11. Изучив теоретический материал по темам: «Меню «IP Address», «Меню «Ping Test». Назначьте коммутатору IP-адрес из диапазона свободных адресов IP-сети, в которой находятся рабочие станции.

12. С помощью системной утилиты коммутатора Ping проверить связь коммутатора с каждой машиной в сети.

13. Используя утилиту tcpdump на любой из машин в сети, убедиться в том, что до заданной машины доходят ICMP-запросы от коммутатора.

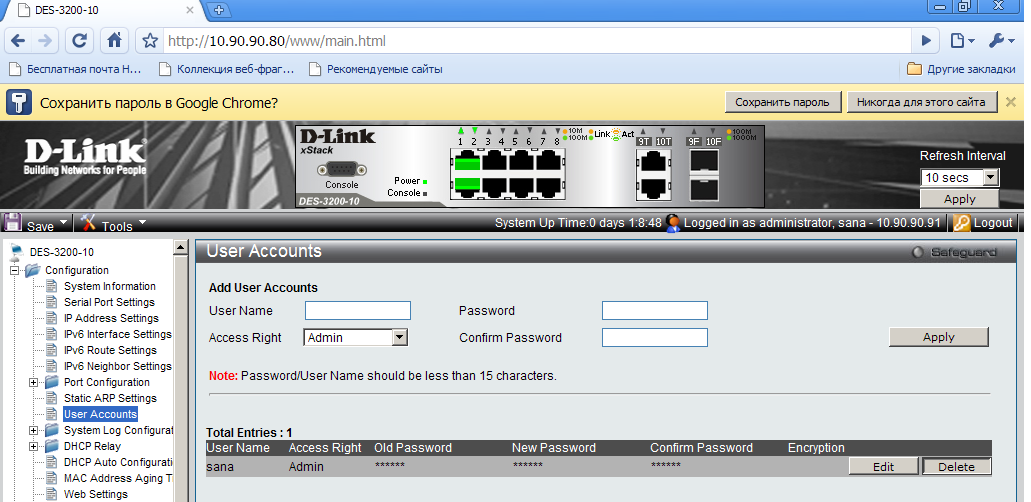

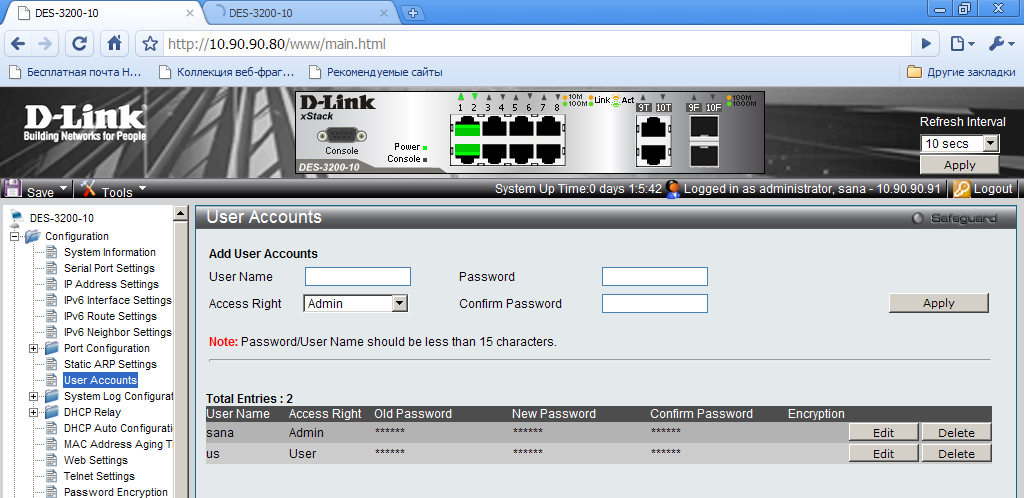

14. Изучите меню Меню «User Accounts». Проверьте создание на коммутаторе пользователя со статусом «Admin», пользователя со статусом «User».

Создайте пользователя со статусом admin и user. Удалите созданные учетные записи. Выполните мониторинг оборудования сети - System Log.

15. Ответьте на вопросы самоконтроля.

Теоретический раздел

Описание стенда

Стенд состоит из одного коммутатора третьего уровня D-Link DES-3810-28, двух управляемых коммутаторов второго уровня D-Link DES-3200-10, 4 персональных компьютеров и patch-панели, которая позволяет коммутировать устройства в зависимости от выполняемых задач и формировать необходимую топологию сети. На рабочих станциях установлена операционная система Arch Linux. Все рабочие станции имеют три сетевых интерфейса (один – встроенный PCI-E Gigabit Ethernet и два внешних PCI Fast Ethernet), чтобы иметь возможность выполнять функции программного маршрутизатора. Внешние сетевые интерфейсы не поддерживают технологию MDI/MDX, поэтому соединение двух компьютеров напрямую прямо обжатым патч-кордом через внешние интерфейсы невозможно. В этом случае в качестве промежуточного устройства обязательно используйте неуправляемые коммутаторы. Внешний вид стенда представлен на рисунке 2.

Рисунок 2. Внешний вид стенда

Разводка портов patch-панели приведена в таблице 1.

Таблица 1 – Разводка портов patch-панели

-

Номер порта

Назначение порта

1-12

Рабочие станции

13-17

Порты первого коммутатора D-Link DES-3200-10

18-22

Порты первого коммутатора D-Link DES-3200-10

23-24

Гигабитные порты коммутатора D-Link DES-3810-28

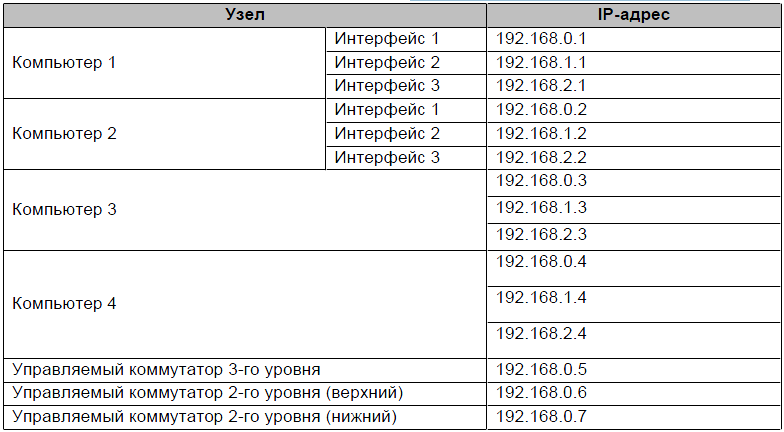

Все узлы стенда включены в IP-подсети 192.168.0.1/24, 192.168.1.0/24 и 192.168.2.0/24. Распределение IP-адресов приведено в таблиц 2.

Таблица 2 – Распределение IP-адресов

Управление коммутатором

Управление коммутаторами данной серии (далее просто коммутаторами) возможно четырьмя различными способами:

локально через последовательный порт коммутатора RS-232 (diagnostics port);

через сеть по протоколу telnet (через командную строку);

через сеть по протоколу http с использованием web-интерфейса (через браузер);

через сеть по протоколу SNMP(через командную строку).

В рамках лабораторных работ предполагается использование web-интерфейса.

Первоначальное назначение IP-адреса коммутатору должно осуществляться через консоль, подключенную к diagnostics-порту.

Для получения доступа к управлению коммутатором необходимо обратиться к последовательному порту рабочей станции, подключенной к diagnostics -порту коммутатора.

В операционной системе Linux это можно сделать командой:

screen /dev/ttyS0 9600 vt100

В операционной системе Windows это можно сделать, используя утилиту HyperTerminal. При этом необходимо установить следующие параметры терминала (восстановить по умолчанию):

9600 бод;

8 бит данных;

без бита четности;

1 стоп-бит;

отсутствие управления потоком.

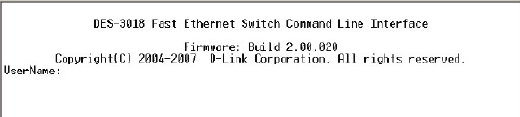

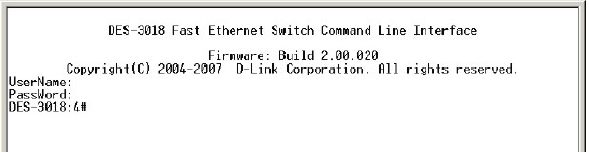

После подключения к консоли на экране появится окно регистрации (рисунок 3). Если окно не появляется, нажмите CTRL+r для обновления окна.

Рисунок 3. Регистрация на коммутаторе D-Link DES-3200-10

Заводские настройки предполагают отсутствие имени пользователя и пароля. Поэтому просто два раза нажмите клавишу «Ввод». Появится командная строка – DES-3200-10#, в которой вводятся все команды (рисунок 4).

Рисунок 4. Командная строка.

По умолчанию (заводские настройки) коммутатору назначен IP-адрес из сети класса А 10.90.90.90. Следует проверить, какой адрес назначен коммутатору.

В стенде каждому коммутатору должны быть присвоены другие IP-адреса в соответствие с таблицей 1 и 2.

Для назначения любых других настроек протокола IP используйте следующую команду HyperTerminal:

config ipif System ipaddress IP-адрес/маска_подсети

Пример:

config ipif System ipaddress 192.168.1.5/255.255.255.0

config ipif System ipaddress 192.168.1.5/24

После выполнения любой команды назначения необходимо выполнить команду

save

для сохранения заданных изменений в NVRAM коммутатора.

После назначения коммутатору желаемых настроек IP-протокола можно задействовать web-интерфейс управления. Для этого на машине, которая включена в ту же IP-подсеть, что и коммутатор (любая машина в лабораторном стенде), необходимо в web-браузере ввести IP-адрес коммутатора. После регистрации (по умолчанию, имя пользователя и пароль отсутствуют) будет осуществлен переход на страницу управления (рисунок 5).

Рисунок 5 – Окно браузера. Страница управления коммутатором

Развернутое меню управления коммутатором в области 1 имеет следующую структуру:

Administration (Администрирование)

-IP Address (IP-адрес)

-Port Configuration (Конфигурирование портов)

-User Accounts (Учетные записи пользователей)

-Port Mirroring (Зеркалирование портов)

-System Log Settings (Настройки системного журнала)

-SNTP Settings (Настройки протокола SNTP)

-MAC Notification Settings (Настройка оповещения о MAC-адресах)

-TFTP Services (TFTP службы)

-Ping Test (Эхо-тест)

-SNMP Manager (SNMP менеджер)

-IP-MAC Binding (Фильтрация адресов IP-MAC)

-Single IP Setting (Настройки стэкирования коммутатора)

-Forwarding and Filtering (Перенаправление и фильтрация)

-SMTP Service (Служба SMTP)

L2 Features (Технологии канального уровня)

-Static VLAN Entry (Виртуальные сети)

-Trunking (Магистральные линии)

-IGMP Snooping (Просмотр IGMP трафика)

-Spanning Tree (Протокол связующего дерева)

-Loopback Detection (Определение петли)

CoS (Class of Service, Уровень сервиса)

-Port Bandwidth (Пропускная способность порта)

-802.1p Default Priority (Приоритеты по умолчанию стандарта IEEE 802.1p)

-802.1p User Priority (Приоритеты пользователя стандарта IEEE 802.1p)

-CoS Scheduling Mechanism (Механизм планирования уровней сервиса)

-CoS Output Scheduling (Механизм работы выходных очередей интерфейса)

-Priority Settings (Настройки приоритетов)

-TOS Priority Settings (Настройки приоритетов TOS)

-DSCP Priority Settings (Настройки приоритетов DSCP)

-Port Mapping Priority Settings (Настройки приоритетов маппирования портов)

-MAC Priority (Приоритеты MAC-адресов)

CPU Interface Filtering (Фильтрация на уровне процессора коммутатора)

-CPU Interface Filtering State (Состояние фильтрации на уровне процессора)

-CPU Interface Filtering Table (Таблица фильтрации на уровне процессора)

Security (Безопасность)

-Traffic Control (Контроль трафика)

-Port Security (Безопасность порта)

-Port Lock Entries (Записи блокировки портов)

-802.1X (Протокол IEEE 802.1X)

-Trusted Host (Доверенные хосты)

-Traffic Segmentation (Сегментация трафика)

Monitoring (Мониторинг)

-CPU Utilization (Загруженность процессора)

-Port Utilization (Загруженность портов)

-Packets (Пакеты)

-Packet Errors (Битые пакеты)

-Packet Size (Размер пакетов)

-MAC Address (MAC адреса)

-Switch Log (Журнал коммутатора)

-Log Settings (Настройки журнала)

-IGMP Snooping Group (Группы просмотра IGMP трафика)

-Browse Router Port (Просмотр порта маршрутизации)

-Browse ARP Table (Просмотр ARP таблицы)

-Session Table (Сессионная таблица)

-Port Access Control (Контроль доступа к порту)

Reset (Сброс настроек)

Reboot System (Перезагрузка системы)

Save Changes (Сохранение изменений)

Logout (Выход)

При начальной загрузке страницы и при нажатии на корневую ссылку «DES-3200-10 Web Management Tool» отображается информация об устройстве и режимах работы устройства.

Меню «IP Address»

Изначально IP-адрес может быть установлен, используя консольный интерфейс. Дальнейшее изменение настроек IP-протокола может быть произведено с использованием данного меню, которое представляет следующий интерфейс:

Поле «Get IP From» задаёт три возможных способа получения IP-настроек:

Manual (Ручной режим). При этом пользователь должен заполнить поля «IP Address», «Subnet Mask», «Default Gateway» (IP-адрес, маска подсети, шлюз по умолчанию).

DHCP. Получение IP-настроек происходит автоматически с использованием DHCP протокола.

BOOTP. Получение IP-настроек происходит автоматически с использованием BOOTP протокола.

Поле «VLAN Name» позволяет задать имя виртуальной сети (VLAN), из которой и только из которой возможно управление данным коммутатором по протоколу TCP/IP. Компьютеры, которые находятся в других VLAN, не смогут управлять данным коммутатором до тех пор, пока их IP-адреса не будут ведены в меню Security IP Managment (Безопасность управления по IP). Если VLAN еще не сконфигурированы для коммутатора, то все его порты включены в VLAN по умолчанию (default VLAN). По умолчанию таблица Security IP Managment не содержит записей. Таким образом, через любую станцию в сети можно получить доступ и управлять коммутатором до тех пор, пока явным образом в данном поле не будет прописана конкретная VLAN, либо не будет задан IP-адрес станции управления в таблице Security IP Managment. Когда автоконфигурирование включено (поле «Auto Config State» содержит значение Enabled), коммутатор получает конфигурационный файл через протокол TFTP и, таким образом, автоматически становится DHCP-клиентом.

Меню «Ping Test»

В данном меню реализуется утилита ping (дозвон), что является полезным для проверки связи коммутатора с другими устройствами в сети.

Поле «Target IP Address» задает адрес устройства, доступность которого с коммутатора будет проверятся. Поле «Repeat Pinging for» задает количество проверок и может принимать либо значение бесконечности (Infinite Times), либо определенное значение от 1 до 255 раз. Поле «Time Out» задает временной интервал, по истечению которого программа остановится, если от удаленной системы не придет ответа. Нажмите кнопку «Start» для начала работы программы.

Меню «User Accounts»

Используйте данное меню для создания, удаления учётных записей пользователей коммутатора, а также редактирования их привилегий. Основное окно данного меню, содержащее список пользователей коммутатора.

Для добавления нового пользователя нажмите кнопку «Add». Необходимо в поле «User Name» ввести имя нового пользователя, а в поля «New Password» и «Confirm Password» его пароль. После этого нажать выбрать роль пользователя и нажать кнопку «Apply».

Для изменения пароля пользователя или удаления самого пользователя необходимо нажать кнопку «Modify» в окне. При этом появится окно, представленное на рисунке 16. Для изменения пароля необходимо ввести старый пароль в поле «Old Password», а новый пароль в поля «New Password» и «Confirm New Password» и нажать кнопку «Apply». Для удаления пользователя нажмите кнопку «Delete».

Существует всего две роли пользователя: Admin и User. В таблице 3. Приведен полный перечень привилегий для каждой из них.

Таблица 3 - Перечень привилегий ролей

После выполнения необходимых действий не забудьте сохранить настройки коммутатора.

Обеспечение защиты коммутатора от доступа неавторизованных Пользователей

DES-3800:admin#create account admin/user <username>

Изменить пароль для пользователя с существующей учетной записью, можно с помощью команды:

DES-3800:admin# config account <username>

Проверить созданную учетную запись можно с помощью команды:

DES-3800:admin# show account

ВНИМАНИЕ: Утеря администраторского пароля потребует обращения в сервисный центр компании D-Link!

Сохранение текущей конфигурации коммутатора в энергонезависимую память NVRAM. Для этого необходимо выполнить команду save.

Утилиты мониторинга сети

Ниже приведён ряд утилит, использующихся в операционных системах семейства Linux для работы с сетью.

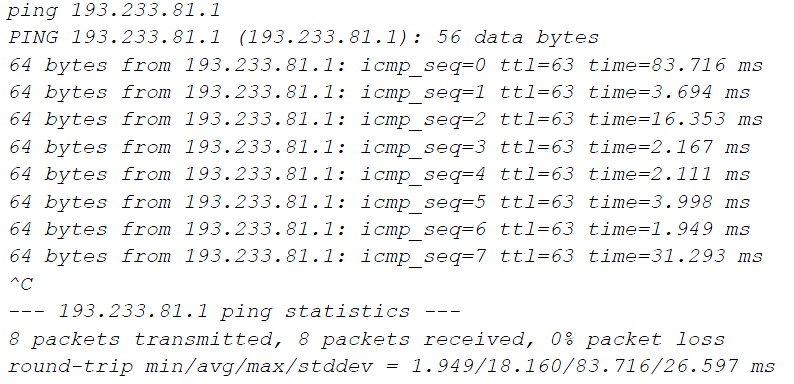

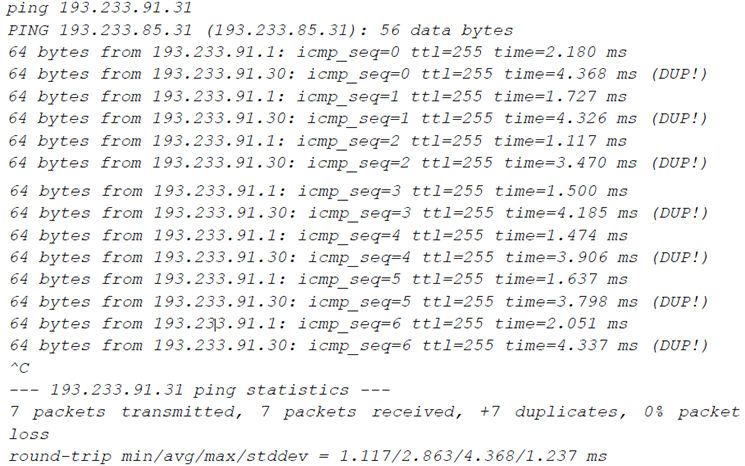

Ping используется для проверки соединения с удаленным узлом. Синтаксис командной строки:

![]()

Утилита Ping использует пакеты эхо-запроса (echo request) и эхо-ответа (echo reply) протокола ICMP (Internet Control Message Protocol) для проверки доступности и работоспособности определенного узла TCP/IP. Действует посредством посылки ICMP пакетов и ожидания ответа в течение 1 секунды (значение по умолчанию). На экран выводится время в миллисекундах, затраченное на ожидание отклика.

Рисунок 6- Пример окна при работе утилиты Ping

В поле time указывается, за какое время (в миллисекундах) посланный пакет доходит до удаленного узла и возвращается на ваш узел. Поле ttl указывает время жизни пакета. После приостановки выполнения утилиты она выдает статистику: сколько пакетов послано, сколько получено и утеряно, время задержки (минимальное, среднее и максимальное). Вместо IP-адреса хоста может быть указан широковещательный адрес. В этом случае результатом работы утилиты будет список узлов, откликнувшихся на запрос. Откликнутся все узлы сети, активные в настоящий момент и имеющие IP-адрес, соответствующий указанной маске.

Рисунок 7- Пример окна при работе утилиты Ping

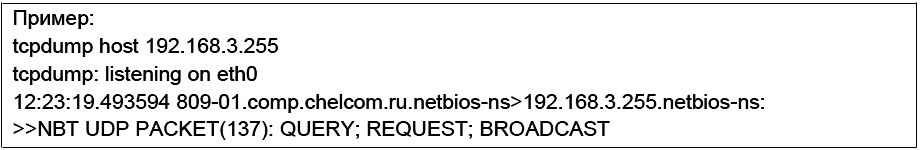

Tcpdump

Одним из мощных средств анализа всей сетевой активности является утилита tcpdump. Она переводит сетевой интерфейс в режим приема всех пакетов (promiscuous) и выводит информацию на экран.

Синтаксис командной строки tcpdump следующий: tcpdump [<опции...>] <выражение фильтра> Наиболее используемые опции tcpdump:

-c <число пакетов> Сколько пакетов считать. После считывания последнего пакета, tcpdump завершает рабо-ту. Например, «tcpdump -c 50» считывает только 50 пакетов

-i <интерфейс> На каком интерфейсе осуществлять съём информации. Например, «tcpdump -i eth1» осуществляет съём данных на втором ethernet-интерфейсе eth1. Данная опция полезна, когда на используемом компьютере имеются 2 и более сетевых карт.

-s <число байт> Сколько байт начала каждого пакета считывать. По умолчанию используется значение 68 байт. Этого должно хватать для расшифровки данных из заголовков пакетов большинст-ва протоколов, однако может возникнуть необходимость использовать большее значение.

-w <имя файла> Записывать содержимое пакетов в файл. Полезно для съёма информации в неурочное время или при больших объёмах передаваемой информации.

-r <имя файла> Анализ информации записанной с помощью опции –w.

<выражение фильтра> позволяет отсеивать явно ненужную информацию, захватывая лишь пакеты, которые удовлетворяют условиям этого выражения. Полный синтаксис выражений можно найти в документации по tcpdump.

Рисунок 8- Пример окна при работе утилиты tcpdump

На экран выведены имя «слушающего» сетевого интерфейса, время с точностью до микросекунд, имя отправляющего узла и имя назначения.

ARP

Для проверки ARP-таблиц, содержащих соответствие между IP-адресом и МАС-адресом, используется утилита ARP. В некоторых случаях бывает полезно просмотреть или изменить содержание ARP-таблицы, например, когда вы подозреваете, что двойной адрес является причиной сетевой неустойчивости. Одна из проблем, которая может потребовать, чтобы вы вручную добавили IP-адрес к ARP-таблице, это когда по некоторым причинам ARP-запросы для удаленного хоста не доходят, например, когда есть сбой ARP-драйвера, или имеется другой хост в сети, который ошибочно опознает себя с IP-адресом другого хоста. Твердая установка IP-адреса в ARP-таблице также является мерой защиты себя от хостов в вашем Ethernet, которые выдают себя за кого-то другого.

Синтаксис командной строки:

arp [-v] [-t hwtype] -a [hostname]

arp [-v] [-t hwtype] -s hostname hwaddr

arp [-v] -d hostname [hwaddr]

Аргумент hostname может быть как именем, так и IP адресом. Первая строка отображает ARP-запись для IP-адреса, указанного хоста или всех известных хостов, если hostname не задается.

Рисунок 9- Пример окна при работе утилиты ARP

При использовании опции -t вы увидите информацию только о том типе аппаратных средств, который укажете. Это могут быть:

ether

ax25

pronet (Ethernet 10Mbps)

AMPR AX.25

IEEE 802.5

Опция -s используется, чтобы добавить Ethernet-адрес хоста к ARP-таблицам.

Аргумент hwaddr определяет адрес аппаратных средств, который по умолчанию предполагается Ethernet-адресом, указанным как шесть шестнадцатеричных байт, разделяемых двоеточиями. Вы можете также устанавливать адреса для других типов аппаратных средств, используя опцию -t.

Вызов arp с использованием ключа -d удаляет все ARP-записи, касающиеся данного хоста. Это может быть необходимо, чтобы вынудить интерфейс повторно получить Ethernet-адрес для данного IP. Это полезно, когда переконфигурированная система имеет неправильную ARP-информацию.