Лабы Защита Информации / 6 и 7. Системы анализа защищенности корпоративной сети (обнаружения уязвимостей) на примере продуктов_ Microsoft Baseline Security Analyzer и XSpider

.pdf

9.10.2014 Системы анализа защищенности корпоративной сети (обнаружения уязвимостей) на примере продуктов: Microsoft Baseline Securit…

Национальный Открытый Университет "ИНТУИТ": www.intuit.ru Павел Ложников, Евгений Михайлов Лекция 7. Системы анализа защищенности корпоративной сети

(обнаружения уязвимостей) на примере продуктов: Microsoft Baseline Security Analyzer и XSpider

Одними из главных элементов информационной безопасности сетевой инфраструктуры являются операционные системы компьютеров, так как в них аккумулируется подавляющая часть используемых механизмов защиты: средства разграничения доступа к ресурсам, аутентификация пользователей, аудит событий и др. От эффективности защиты операционных систем напрямую зависит уровень безопасности сетевой инфраструктуры организации в целом.

На этом занятии будут рассмотрены программные средства для анализа защищенности операционных систем Microsoft, такие как:

Microsoft Baseline Security Analyzer (MBSA);

Сканер безопасности XSpider 7.0 (производитель ООО "Позитив Технолоджиз", Россия).

Прежде всего

Для выполнения лабораторных работ данного занятия необходимо иметь два компьютера (можно виртуальные машины). На одном компьютере под управлением ОС Windows XP Professional необходимо установить следующие программные продукты:

Microsoft Baseline Security Analyzer (MBSA); XSpider 7.0;

Microsoft SQL Server 2000;

Программный комплекс Magnum v. 1.0.4, состоящий из следующих программ: сервер MySQL, Webсервер Apache, среда разработки Web-приложений PHP.

Последние два программных продукта устанавливаются для обнаружения в них уязвимостей и не являются обязательными. На втором компьютере (сервере) под управлением ОС Windows 2003 Server необходимо добавить роли файлового сервера и WINS-сервера.

6.1. Принципы работы систем анализа защищенности

Для понимания принципов работы систем анализа защищенности необходимо обозначить некоторые термины и определения. Ключевое понятие данного занятия – это " уязвимость ". Под уязвимостью защиты ОС понимается такое ее свойство (недостаток), которое может быть использовано злоумышленником для осуществления несанкционированного доступа (НСД) к информации. Системы анализа защищенности способны обнаруживать уязвимости в сетевой инфраструктуре, анализировать и выдавать рекомендации по их устранению, а также создавать различного рода отчеты. К типичным уязвимостям можно отнести:

отсутствие обновлений системы безопасности ОС; неправильные настройки систем безопасности ОС; несоответствующие пароли; восприимчивость к проникновению из внешних систем; программные закладки;

неправильные настройки системного и прикладного ПО, установленного на ОС.

Большинство систем анализа защищенности (XSpider, Internet Scanner, LanGuard, Nessus) обнаруживают уязвимости не только в операционных системах, но и в наиболее распространенном прикладном ПО. Существуют два основных подхода, при помощи которых системы анализа защищенности обнаруживают уязвимости: сканирование и зондирование [ [ 6.4 ] ]. Из-за первого подхода системы анализа защищенности еще называют "сканерами безопасности" или просто "сканерами".

При сканировании система анализа защищенности пытается определить наличие уязвимости по косвенным признакам, т.е. без фактического подтверждения ее наличия – это пассивный анализ. Данный подход является наиболее быстрым и простым в реализации. При зондировании система анализа защищенности имитирует ту атаку, которая использует проверяемую уязвимость, т.е. происходит активный анализ. Данный подход медленнее сканирования, но позволяет убедиться, присутствует или нет на анализируемом

http://www.intuit.ru/studies/courses/1003/203/print_lecture/5271 |

1/14 |

9.10.2014 Системы анализа защищенности корпоративной сети (обнаружения уязвимостей) на примере продуктов: Microsoft Baseline Securit…

компьютере уязвимость.

На практике эти два подхода реализуются в сканерах безопасности через следующие методы проверки [ [ 6.4 ] ]:

1.Проверка заголовков (Banner check);

2.Активные зондирующие проверки (Active probing check);

3.Имитация атак (Exploit check).

Первый метод основан на подходе "сканирование" и позволяет делать вывод об уязвимостях, опираясь на информацию в заголовке ответа на запрос сканера безопасности. Примером такой проверки может быть анализ заголовков почтовой программы Sendmail, в результате которого можно узнать ее версию и сделать вывод о наличии в ней уязвимости.

Активные зондирующие проверки также основаны на подходе "сканирование". Данный метод сравнивает фрагменты сканируемого программного обеспечения с сигнатурой известной уязвимости, хранящейся в базе данных системы анализа защищенности. Разновидностями этого метода являются, например, проверки контрольных сумм или даты сканируемого программного обеспечения.

Метод имитации атак основан на использовании различных дефектов в программном обеспечении и реализует подход зондирования. Существуют уязвимости, которые не могут быть обнаружены без блокирования или нарушения функционирования сервисов операционной системы в процессе сканирования. При сканировании критичных серверов корпоративной сети нежелательно применение данного метода, т. к. он может вывести их из строя – и в таком случае сканер безопасности успешно реализует атаку "Denial of service" (отказ в обслуживании). Поэтому в большинстве систем анализа защищенности по умолчанию такие проверки, основанные на имитации атак, выключены. При их включении в процесс сканирования обычно выдается предупредительное сообщение (рис. 6.1).

Рис. 6.1. Предупредительное сообщение сканера безопасности XSpider 7.0 о включении опасных проверок в процесс сканирования

6.2. Microsoft Baseline Security Analyzer

Microsoft Baseline Security Analyzer (MBSA) – свободно распространяемое средство анализа защищенности операционных систем Windows и ряда программных продуктов компании Microsoft (Internet Information Services, SQL Server, Internet Explorer и др.). Термин " Baseline " в названии MBSA следует понимать как некоторый эталонный уровень, при котором безопасность ОС можно считать удовлетворительной. MBSA позволяет сканировать компьютеры под управлением операционных систем Windows на предмет обнаружения основных уязвимостей и наличия рекомендованных к установке обновлений системы безопасности. Критически важно знать, какие обновления установлены, а какие еще следует установить на вашей ОС. MBSA обеспечивает подобную проверку, обращаясь к постоянно пополняемой Microsoft базе данных в формате XML, которая содержит информацию об обновлениях, выпущенных для каждого из программных продуктов Microsoft [ [ 6.8 ] ]. Работать с программой MBSA можно через графический интерфейс и командную строку. На данном занятии будет рассмотрен только первый вариант работы.

Интерфейс MBSA выполнен на основе браузера Internet Explorer. Главное окно программы разбито на две области (рис. 6.2). Так как сеанс работы с MBSA настраивается с помощью мастера, то в левой области представлены шаги мастера, а в правой – основное окно с описанием действий каждого шага.

http://www.intuit.ru/studies/courses/1003/203/print_lecture/5271 |

2/14 |

9.10.2014 Системы анализа защищенности корпоративной сети (обнаружения уязвимостей) на примере продуктов: Microsoft Baseline Securit…

увеличить изображение

Рис. 6.2. Главное окно программы Microsoft Baseline Security Analyzer 2.0

На первом шаге "Welcome" необходимо выбрать одно из действий (см. рис. 6.2): Сканировать данный компьютер (Scan a computer);

Сканировать несколько компьютеров (Scan more than one computer);

Просмотреть существующие отчеты, сделанные MBSA ранее (View existing security reports).

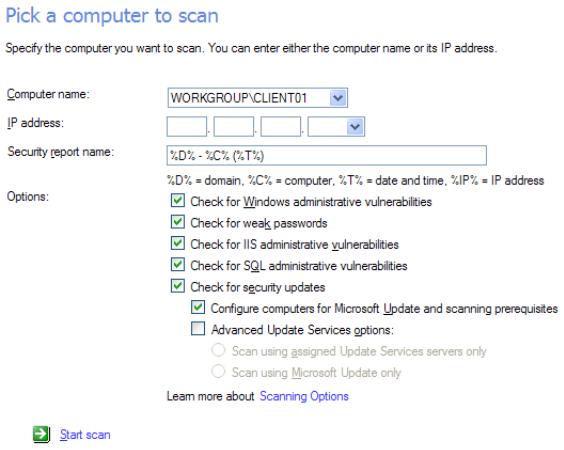

При первом запуске MBSA необходимо выбрать первый или второй вариант. На следующем шаге мастера в основном окне нужно задать параметры сканирования компьютера(ов) под управлением ОС Windows (рис. 6.3). Можно ввести имя или IP-адрес сканируемого компьютера (по умолчанию выбирается компьютер, на котором был запущен MBSA).

Пользователь, запустивший MBSA, должен обладать правами администратора данного компьютера или входить в группу администраторов системы. В случае сканирования нескольких компьютеров пользователь должен обладать правами администратора на каждом из компьютеров, а лучше – правами администратора домена.

http://www.intuit.ru/studies/courses/1003/203/print_lecture/5271 |

3/14 |

9.10.2014 Системы анализа защищенности корпоративной сети (обнаружения уязвимостей) на примере продуктов: Microsoft Baseline Securit…

Рис. 6.3. Выбор компьютера и опций сканирования в программе MBSA 2.0

Выбрав компьютер(ы) для сканирования, необходимо задать опции сканирования: проверка ОС Windows;

проверка паролей; проверка служб IIS; проверка сервера SQL;

проверка установленных обновлений безопасности.

Более подробную информацию о проверках MBSA можно получить на официальном сайте Microsoft [ [ 6.1 ] ]. Например, когда задана опция "проверка паролей", MBSA проверяет на компьютере учетные записи локальных пользователей, которые используют пустые или простые пароли (эта проверка не выполняется на серверах, выступающих в роли контроллеров домена) из следующих комбинаций:

пароль пустой; пароль совпадает с именем учетной записи пользователя;

пароль совпадает с именем компьютера; паролем служит слово "password";

паролем служат слова "admin" или "administrator".

Данная проверка также выводит сообщения о заблокированных учетных записях.

После того как все опции будут заданы, необходимо нажать на ссылку внизу "Start scan" (см. рис. 6.3). При первом сканировании MBSA необходимо подключение к Интернету, чтобы скачать с сайта Microsoft Download Center (http://www.microsoft.com/downloads) XML-файл, содержащий текущую справочную базу уязвимостей. MBSA сначала скачивает этот файл в архивированном cab-файле, затем, проверив его подпись, разархивирует его на компьютер, с которого будет запускаться.

Возможна также работа MBSA без подключения к Интернету в автономном режиме. Для этого нужно скачать выше описанный файл и разместить в соответствующем каталоге. Более подробную информацию об этой процедуре смотрите в Упражнении 1 Лабораторной работы № 1.

После того как cab-файл будет разархивирован, MBSA начнет сканировать заданный компьютер(ы) на предмет определения операционной системы, наборов обновлений и используемых программ. Затем MBSA

http://www.intuit.ru/studies/courses/1003/203/print_lecture/5271 |

4/14 |

9.10.2014 Системы анализа защищенности корпоративной сети (обнаружения уязвимостей) на примере продуктов: Microsoft Baseline Securit…

анализирует XML-файл и определяет обновления системы безопасности, которые доступны для установленного ПО [ [ 6.9 ] ]. Для того чтобы MBSA определил, какое обновление установлено на сканируемом компьютере, ему необходимо знать три пункта: ключ реестра, версию файла и контрольную сумму для каждого файла, установленного с обновлением.

В случае если какие-либо данные на сканируемом компьютере не совпадут с соответствующими пунктами в XML-файле, MBSA определит соответствующее обновление как отсутствующее, что будет отражено в итоговом отчете.

После сканирования единственного компьютера MBSA автоматически запустит окно "View security report" и отобразит результаты сканирования. Если было выполнено сканирование нескольких компьютеров, то следует выбрать режим "Pick a security report to view", чтобы увидеть результаты сканирования. Создаваемый MBSA отчет разбивается на пять секций:

Security Update Scan Results, Windows Scan Results,

Internet Information Services (IIS) Scan Results, SQL Server Scan Results,

Desktop Application Scan Results.

Некоторые секции разбиваются еще на разделы, посвященные определенным проблемам безопасности компьютера, и предоставляют системную информацию по каждой из проверок, указанных в таблице 6.1. Описание каждой проверки операционной системы отражается в отчете вместе с инструкцией по устранению обнаруженных уязвимостей.

Таблица 6.1. Описание проверок, выполняемых MBSA

Проверка |

Описание |

Administrators |

Выводит список учетных записей локальных |

|

администраторов компьютера |

Auditing |

Выводит настройки аудита на локальном компьютере |

Autologon |

Проверяет, включена ли функция Autologon |

Domain Controller |

Проверяет, не запущена ли служба IIS на контроллере |

Test |

домена (DC) |

Exchange Server |

Проверяет пропущенные исправления для системы |

Security Updates |

безопасности Exchange Server |

File System |

Проверяет тип файловой системы (например, NTFS) |

Guest Account |

Проверяет, не активирована ли учетная запись Guest |

IE Zones |

Выводит зоны безопасности IE для каждого пользователя |

IIS Admin Virtual |

Просматривает виртуальный каталог IISADMPWD |

Directory |

|

IIS Lockdown Tool |

Проверяет, проведена ли процедура защиты IIS Lockdown |

IIS Logging Enabled Выдает рекомендации по журналированию сайтов HTTP и FTP

IIS Security Updates Проверяет пропущенные исправления для системы безопасности IIS

Local Account Проверяет наличие пустых или слабых паролей для Password Test локальных учетных записей

Macro Security Выводит установки для макросов Office по пользователям

Msadc and Scripts Просматривает виртуальный каталог MSADC и Scripts Virtual Directories

Outlook Zones Выводит зоны безопасности Outlook для каждого

http://www.intuit.ru/studies/courses/1003/203/print_lecture/5271 |

5/14 |

9.10.2014 Системы анализа защищенности корпоративной сети (обнаружения уязвимостей) на примере продуктов: Microsoft Baseline Securit…

|

пользователя |

Parent Paths |

Выводит информацию о наличии ссылок на каталоги |

|

верхнего уровня от Web-узлов или виртуальных каталогов |

Password Expiration |

Выводит учетные записи с неограниченным сроком |

|

действия паролей, не перечисленные в NoExpireOk.txt |

Restrict Anonymous |

Выводит настройки реестра, запрещающие анонимным |

|

пользователям просмотр списка учетных записей |

Sample Applications |

Выводит установленные примеры приложений для IIS |

|

(например, Default Web Site, IISHelp) |

Services |

Выводит список несущественных служб (например, FTP, |

|

SMTP, Telnet, WWW), которые могут ослабить безопасность |

Shares |

Проверяет и выводит список общих ресурсов, а также их |

|

списки ACL |

SQL Server Security |

Проверяет пропущенные исправления для системы |

Updates |

безопасности SQL Server |

SQL: CmdExec role |

Проверяет ограничение на запуск CmdExec только для |

|

SysAdmin |

SQL: Domain |

Проверяет, не запущен ли SQL Server на DC |

Controller Test |

|

SQL: Exposed SQL |

Проверяет, не присутсвует ли пароль администратора (SA) |

Password |

в текством файле (например, setup.iss или sqlstp.log) |

SQL: Folder |

Проверяет разрешения файлов в каталоге установки SQL |

Permissions |

Server |

SQL: Guest Account |

Выводит базы данных с активной учетной записью гостя |

SQL: Registry |

Проверяет разрешения реестра на разделы SQL Server |

Permissions |

|

SQL: Service |

Проверяет членство в группах учетных записей SQL Server |

Accounts |

и SQL Server agent |

SQL: SQL Account |

Проверяет на пустые или слабые пароли локальных |

Password Test |

учетных записей SQL |

SQL: SQL Server |

Проверяет, запущен SQL Server в режиме Windows Only или |

Security Mode |

Mixed |

SQL: SysAdmin Role Выводит членов роли SysAdmin |

|

Members |

|

SQL: SysAdmins |

Выводит количество SysAdmins |

Windows Media |

Проверяет пропущенные исправления для системы |

Player Security |

безопасности WMP |

Updates |

|

Windows Security |

Проверяет пропущенные исправления для системы |

Updates |

безопасности Windows |

Windows Version |

Выводит версию Windows |

6.3. Сканер безопасности XSpider

В последнее время в России все большую популярность среди специалистов по защите информации набирает сканер безопасности XSpider версии 7.0, выпускаемый отечественной компанией Positive

Technologies.

http://www.intuit.ru/studies/courses/1003/203/print_lecture/5271 |

6/14 |

9.10.2014 Системы анализа защищенности корпоративной сети (обнаружения уязвимостей) на примере продуктов: Microsoft Baseline Securit…

Есть ряд особенностей, которые дают преимущества сканеру XSpider как системе анализа защищенности над другими продуктами данного класса. Как подчеркивают сами разработчики, главная особенность XSpider 7 - это его сканирующее ядро, которое способно имитировать сценарий поведения потенциального злоумышленника. Также следует отметить мощную "интеллектуальную начинку" XSpider 7, которая реализуется во встроенных эвристических алгоритмах, позволяющих надежно идентифицировать еще не опубликованные новые уязвимости.

Надежные и исчерпывающие проверки XSpider 7 базируются, в частности, на следующих интеллектуальных подходах [ [ 6.5 ] ]:

полная идентификация сервисов на случайных портах;

эвристический метод определения типов и имен серверов (HTTP, FTP, SMTP, POP3, DNS, SSH) вне зависимости от их ответа на стандартные запросы;

обработка RPC-сервисов с их полной идентификацией; проведение проверок на нестандартные DoS-атаки.

С момента выхода первой версии сканера XSpider прошло уже более 6 лет. Версия 7.0, с которой мы познакомимся на этом занятии, является коммерческой в отличие от предыдущих свободно распространяемых версий (6.5 и ранее). У компании Positive Technologies существует гибкая система лицензирования сканера XSider 7. Стоимость лицензии зависит от количества проверяемых IP-адресов, количества рабочих мест, с которых проводится сканирование, и срока действия подписки на обновления. Более подробную информацию по приобретению продукта можно получить на странице компании: http://www.ptsecurity.ru/xs7rates.asp.

Для изучения возможностей сканера XSider 7 достаточно приобрести версию XSpider 7 Professional Edition с числом сканируемых IP-адресов от 4 до 16. Устанавливается XSpider 7 на любую операционную систему Microsoft Windows в режиме мастера.

При запуске XSpider 7 на экран будет выведено главное окно программы (рис. 6.4), в котором отобразится информация о текущей версии сканера и лицензии.

увеличить изображение

Рис. 6.4. Главное окно сканера XSpider 7.0, появляющееся при его запуске

В нижней части главного окна, в разделе "Документация" имеются ссылки на встроенные учебник и

http://www.intuit.ru/studies/courses/1003/203/print_lecture/5271 |

7/14 |

9.10.2014 Системы анализа защищенности корпоративной сети (обнаружения уязвимостей) на примере продуктов: Microsoft Baseline Securit…

справочник по продукту XSpider. Данные разделы документации тоже можно отнести к важным преимуществам XSpider. Во-первых, учебник и справочник написаны на русском языке, что имеется далеко не во всех подобных системах. Во-вторых, автор учебника - директор по развитию Positive Technologies Евгений Киреев - изложил достаточно интересно и понятно весь материал, с расчетом на обычных пользователей-непрофессионалов в области информационной безопасности.

Далее, чтобы не дублировать содержимое встроенного учебника, будут изложены основные концепции, на которых базируется организация работы сканера безопасности XSpider 7.

XSpider 7 имеет многооконный интерфейс. Важно отметить, что каждое окно служит интерфейсом определенной задаче XSpider. Понятие "задача" является центральной концепцией сканера безопасности XSpider 7, она позволяет организовать и систематизировать процесс сканирования сети. Любое сканирование хостов всегда происходит в рамках определенной задачи, даже если для этого ничего специально не делалось: при первоначальном запуске XSpider всегда создается пустая задача.

Любая задача в XSpider определяется следующими атрибутами:

список проверяемых хостов (в задачу объединяют хосты, которые планируется проверять сходным образом);

журнал историй сканирований данной задачи; профиль сканирования.

Задача может быть сохранена в виде файла (по умолчанию каталог Program Files\Positive Technologies\XSpider 7.0\Tasks), и первые два атрибута - список хостов и журнал истории сканирований - будут записаны в ее структуру данных.

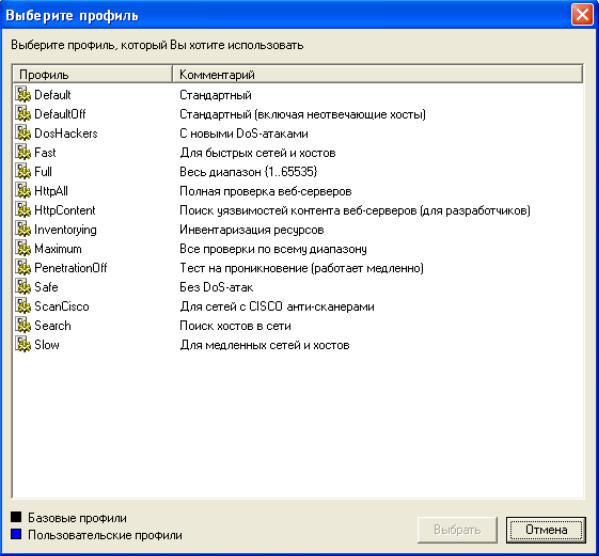

Профиль сканирования - это еще одна концепция сканера XSpider, представляющая набор настроек, которые определяют параметры сканирования хостов. Профиль можно назначить задаче, как только она сформирована. Если этого не сделать, то будет использоваться профиль по умолчанию (Default - Стандартный). После установки сканера безопасности XSpider 7 пользователю доступны 14 базовых профилей (рис. 6.5). Важно понимать, что с профилями можно работать независимо от задач, их можно редактировать, создавать новые и сохранять в отдельные файлы (по умолчанию каталог Program Files\Positive Technologies\XSpider 7.0\Profiles). В задаче хранится ссылка только на тот профиль, из которого ей нужно брать параметры сканирования.

http://www.intuit.ru/studies/courses/1003/203/print_lecture/5271 |

8/14 |

9.10.2014 Системы анализа защищенности корпоративной сети (обнаружения уязвимостей) на примере продуктов: Microsoft Baseline Securit…

Рис. 6.5. Базовые профили, доступные в XSPider 7.0

6.4. Лабораторная работа 1. Работа с Microsoft Baseline Security Analyzer 2.0

На этой лабораторной работе вы научитесь работать со средством анализа защищенности MBSA 2.0. Сначала вы выполните настройки на компьютере под управлением ОС Windows XP Professional, позволяющие работать MBSA без подключения к Интернету, а затем выполните сканирование и сгенерируете отчет о проделанной работе.

6.4.1. Упражнение 1. Подготовка компьютера под управлением ОС Windows XP Professional для работы MBSA в автономном режиме

Упражнение выполняется на виртуальной машине с ОС Windows XP Professional. Цель этого упражнения - обеспечить решение последующих задач по работе с MBSA 2.0 в автономном режиме, поэтому нам необходимо подключение к Интернету. Более подробную информацию о настройке MBSA в автономном режиме смотрите в источнике [ [ 6.2 ] ].

1.Запустите виртуальную машину с ОС Windows XP Professional.

2.Зарегистрируйтесь в системе как пользователь с правами администратора.

3.Запустите Internet Explorer и наберите следующий адрес в адресной строке: http://download.windowsupdate.com/v6/windowsupdate/redist/standalone/windowsupdateagent20-x86.exe.

4.Скачайте автономный установщик обновленного агента обновления Windows и установите его на компьютер с ОС Windows XP Professional.

5.Далее необходимо скачать базу уязвимостей Wsusscn2.cab, доступную по адресу: http://go.microsoft.com/fwlink/?LinkID=74689.

6.Сохраните скачанный файл в следующую папку: C:\Documents and Settings\<username>\Local

http://www.intuit.ru/studies/courses/1003/203/print_lecture/5271 |

9/14 |

9.10.2014 Системы анализа защищенности корпоративной сети (обнаружения уязвимостей) на примере продуктов: Microsoft Baseline Securit…

Settings\Application Data\Microsoft\MBSA \2.0\ Cache\wsusscn2.cab. В указанном пути под папкой

<username> имеется в виду имя папки, содержащей профиль пользователя с администраторскими правами, под которым вы зарегистрировались в системе.

7.Установите средство MBSA 2.0. Ссылки на текущие версии MBSA содержатся на странице: http://www.microsoft.com/technet/security/tools/mbsahome.mspx.

8.На рабочем столе должен появиться ярлык программы Microsoft Baseline Security Analyzer 2.0

6.4.2. Упражнение 2. Проверка локального компьютера с помощью MBSA 2.0

Упражнение выполняется на виртуальной машине с ОС Windows XP Professional.

1.Зарегистрируйтесь в системе как пользователь с правами администратора.

2.На рабочем столе щелкните дважды на ярлык программы MBSA 2.0.

3.MBSA запустится в графическом режиме в режиме мастера, и появится первое окно "Welcome to the Microsoft Baseline Security Analyzer". Нажмите на ссылку "Scan a computer".

4.Загрузится следующее окно мастера MBSA, где необходимо задать опции сканирования. По умолчанию в поле "Computer name" отобразится имя текущего компьютера, на котором вы запустили MBSA. В опциях сканирования снимите флажок "Check for IIS administrative vulnerabilities" (проверка служб IIS).

5.Нажмите ссылку внизу "Start scan".

6.Так как соединение с Интернетом отсутствует, то под индикатором процесса выполнения сканирования сначала появится надпись "Filed to download security update database". Через несколько секунд MBSA

начнет процесс сканирования в автономном режиме, при этом изменится надпись "Curently scanning <Имя компьютера>".

7.После окончания сканирования загрузится отчет с результатами.

8.Внимательно изучите отчет.

6.5. Лабораторная работа 2. Работа с системой анализа защищенности

XSpider 7.0.

На этой лабораторной работе вы научитесь работать с XSpider 7.0. Сначала вы создадите профиль для сканирования уязвимостей ОС Windows XP Professional, затем выполните сканирование и сгенерируете отчет о выполненной работе. Перед выполнением данной работы обязательно обновите базу уязвимостей

XSpider 7.0.

6.5.1. Упражнение 1. Создание профиля для сканирования уязвимостей ОС

Windows XP Professional

Упражнение выполняется на виртуальной машине с ОС Windows XP Professional с предустановленным ПО (см. п. "Прежде всего").

1.Запустите виртуальную машину с ОС Windows XP Professional.

2.Зарегистрируйтесь в системе как пользователь с правами администратора.

3.Запустите программу XSpider 7.0.

4.В меню "Профиль" выберите пункт "Редактировать текущий". Откроется окно для настройки профиля Default (базовый профиль).

5.Слева в дереве настроек выберите пункт "Сканер портов", и в правой области окна появятся соответствующие настройки. По умолчанию выбран файл портов default.prt.

6.Нажмите кнопку . Откроется окно со списком файлов портов.

. Откроется окно со списком файлов портов.

7.В верхней части открывшегося окна на панели инструментов нажмите кнопку "Новый".

8.В появившемся окне оставьте вариант "Пустой файл" и нажмите кнопку "Выбрать".

9.Откроется окно "Новый файл портов". В области для комментария напишите "LabWork ports".

10.В нижней части окна в строке для ввода "Добавить порт(ы)" введите следующие значения портов: 80, 123, 135, 137, 139, 3306. После ввода каждого номера порта нажимайте кнопку справа "Добавить".

11.Нажмите кнопку "Сохранить как" и назовите файл LabWork.prt .

12.В окне со списком файлов портов выберите только что созданный файл портов.

13.Далее в дереве настроек выберите "Определение уязвимостей". В правой области настроек отметьте самый нижний флажок "проверять на новые Dos-атаки (эвристический метод)".

http://www.intuit.ru/studies/courses/1003/203/print_lecture/5271 |

10/14 |