Управление информационными рисками – Т. Ю. Зырянова, А. А. Захаров, Ю. И. Ялышев (2008)

.pdfпринципы и основные направления обеспечения информационной безопасности Российской Федерации и служит основой для:

—формирования государственной политики в области обеспече- ния информационной безопасности Российской Федерации;

—подготовки предложений по совершенствованию правового, методического, научно-технического и организационного обеспечения информационной безопасности Российской Федерации;

—разработки целевых программ обеспечения информационной безопасности Российской Федерации.

В Доктрине под информационной безопасностью Российской Федерации понимается состояние защищенности ее национальных интересов в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства.

Для осуществления защиты информации необходимо построение системы защиты информации. В существующей в настоящее время

российской практике применяются различные определения системы защиты информации.

Часто термин «система защиты информации» применяется к комплексным программно-техническим решениям в области защиты информации, но в этом случае понятие «система» теряет одно из своих основных свойств — свойство целостности, так как не учитывает правовые, организационно-распорядительные и нормативные аспекты защиты информации.

Наиболее полное определение системы защиты информации приведено в Государственном стандарте Российской Федерации ГОСТ Р 50922-96 «Защита информации. Основные термины и определения» [15]: «система защиты информации — совокупность органов и/ или исполнителей, используемая ими техника защиты информации, а также объекты защиты, организованные и функционирующие по правилам, установленным соответствующими правовыми, организацион- но-распорядительными и нормативными документами». Исходя из этого определения, можно выделить основные элементы системы защиты информации (объекты защиты, органы и/или исполнители, техника защиты информации), а также способ установления связей между элементами при помощи правовых, организационно-распорядительных и нормативных документов.

11

1.2.Комплексность в построении систем защиты информации

Ïîä комплексностью понимается решение в рамках единой концепции нескольких разноплановых задач (целевая комплексность) и/или использование для решения одной и той же задачи разноплановых инструментальных средств (инструментальная комплексность). Авторы [14] справедливо считают, что по отношению к защите информации необходимо реализовывать принцип всеобщей комплексности, и перечисляют следующие тенденции, которые приводят

êтакому выводу:

1.Массовое насыщение предприятий средствами вычислительной техники.

2.Сращивание традиционных и автоматизированных технологий, увеличение доли безбумажных процедур.

3.Доступ к ресурсам информационных систем массы непрофессиональных пользователей.

4.Развитие локальных и территориально распределенных вычислительных сетей.

5.Превращение информационных массивов в интеллектуальную собственность и товар.

С одной стороны, кроме своей основной цели, сегодня система защиты информации должна обеспечивать решение множества задач — это защита коммерческой, служебной, личной тайны, обеспечение физической и логической целостности информации, предупреждение несанкционированных отказов в доступе к информации и многое, многое другое. Очевидно, что построение систем защиты для решения каждой из поставленных задач экономически неэффективно. Отсюда вытекает вывод о необходимости перехода к целевой комплексной защите информации.

С другой стороны, все множество поставленных задач не может быть решено с использованием только одного инструмента. Необходимо применение организационных, технических, программных и других средств и мер защиты. Таким образом, необходим переход к инструментальной, а значит, и всеобщей комплексности в построении систем защиты информации.

Итак, говоря далее о системах защиты информации, будем иметь в виду применение комплексного подхода к их построению и будем

12

использовать для обозначения таких систем термин «комплексная система защиты информации» (ÊÑÇÈ).

1.3.Компоненты комплексных систем защиты информации

Âроссийской практике нет сложившегося единого подхода к определению компонентов КСЗИ. Рассмотрим мнения некоторых авторов по этому вопросу.

Â[22] в качестве составных частей КСЗИ приводятся:

1)законодательная, нормативно-методическая и научная база;

2)структура и задачи органов (подразделений), осуществляющих комплексную защиту информации;

3)организационно-технические и режимные меры;

4)программно-технические методы и средства защиты.

Авторы [14] выделяют следующие группы средств защиты информации:

1.Физические средства — механические, электрические, электромеханические, электронные, электронно-механические устройства и системы, которые функционируют автономно, создавая различного рода препятствия для угроз информационной безопасности.

2.Аппаратные средства — различные электронные и электронномеханические устройства, схемно встраиваемые в аппаратуру системы обработки данных или сопрягаемые с ней специально для решения задач защиты информации.

3.Программные средства — специальные пакеты программ или отдельные программы, включенные в состав программного обеспечения информационной системы с целью решения задач защиты информации.

4.Организационные средства — организационно-технические мероприятия, специально предусматриваемые в технологии функционирования информационной системы с целью решения задач защиты информации.

5.Законодательные средства — нормативно-правовые акты, с помощью которых регламентируются права и обязанности, а также устанавливается ответственность всех лиц и подразделений, имеющих отношение к функционированию информационной системы, за нарушение правил обработки информации, следствием чего может быть нарушение защищенности информации.

13

6.Морально-этические средства — сложившиеся в обществе или

âданном коллективе моральные нормы или этические правила, соблюдение которых способствует защите информации, а нарушение их приравнивается к несоблюдению правил поведения в обществе или коллективе.

В работе [29] предлагается следующая классификация составляющих КСЗИ:

1.Административный уровень обеспечения информационной безопасности, который включает в себя этапы разработки политики безопасности и проведение анализа риска.

2.Уровень планирования, содержащий этапы планирования обеспечения информационной безопасности и планирования действий в чрезвычайных ситуациях.

3.Программно-технический уровень, задача которого — подбор механизмов и средств обеспечения информационной безопасности.

Наконец, в документе [8] используется деление КСЗИ на подсистемы:

1) подсистема управления доступом;

2) подсистема регистрации и аудита;

3) криптографическая подсистема;

4) подсистема обеспечения целостности.

14

2.ТЕОРЕТИЧЕСКИЕ ОСНОВЫ УПРАВЛЕНИЯ ИНФОРМАЦИОННЫМИ РИСКАМИ

2.1.Понятие риска

Сегодня наблюдается повсеместное усиление зависимости успешной бизнес-деятельности от используемых организационных мер и технических средств контроля и уменьшения риска.

Для эффективного управления рисками, связанными с информацией, разработано множество методик, в соответствии с которыми в общем виде УИР предполагает следующее:

1)определение основных целей и задач защиты информационных активов предприятия;

2)создание эффективной системы оценки и управления информационными рисками;

3)расчет совокупности детализированных не только качественных, но и количественных оценок рисков, адекватных заявленным целям бизнеса;

4)применение специального инструментария оценки и управления рисками.

Прежде чем перейти к непосредственному ознакомлению с процессом УИР, необходимо определить базовые понятия в этой области.

Итак, что же такое риск?

Ðèñê — это комбинация вероятности события и его последствий [16], отрицательное следствие наличия уязвимости, характеризуется, во-первых, вероятностью возникновения негативного события и, вовторых, последствиями при возникновении этого события [4].

В российском законодательстве определение риска дается в Федеральном законе «О техническом регулировании» [33]: ðèñê — вероятность причинения вреда жизни или здоровью граждан, имуществу физических или юридических лиц, государственному или муниципальному имуществу, окружающей среде, жизни или здоровью животных

èрастений с учетом тяжести этого вреда.

Риск — потенциал, который имеет некоторая угроза вследствие наличия уязвимости определенных ресурсов. В результате реализации этого потенциала может быть причинен вред.

15

Таким образом, риск — это функция следующих элементов: угроза, уязвимость, ущерб.

Угроза — потенциальная причина нежелательного инцидента, который может причинить ущерб информационной системе или предприятию.

Уязвимость — слабость в системе защиты, которая делает возможной реализацию угрозы.

Ущерб — следствие нежелательного случайного или преднамеренно организованного инцидента, причиняющего вред активам предприятия (ущерб зависит от степени ценности ресурса) [4].

Итак, риск зависит от:

—вероятности реализации угроз для ресурсов;

—степени легкости, простоты, с которой уязвимости могут быть использованы;

—показателей ценности ресурсов.

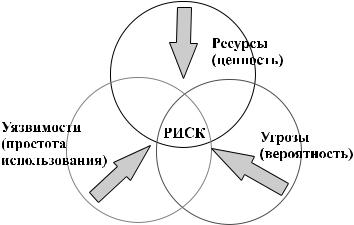

Понятие риска наглядно отображает рис. 2.1 [2]:

Ðèñ. 2.1. Главные элементы риска

Стрелки на рисунке указывают направление роста от минимума до максимума следующих показателей:

1)для ресурса — его ценность;

2)для угрозы — вероятность ее реализации;

3)для уязвимости — простота, с которой уязвимость используется.

16

Отметим, что любые действия могут привести к событиям и последствиям, которые могут представлять собой как потенциальные «положительные» возможности, так и «опасности» для предприятия.

В настоящее время риск-менеджмент включает в себя понятия положительного и негативного аспектов риска. Стандарты управления рисками рассматривают риск с этих позиций.

Однако в сфере безопасности (не только информационной) последствия наступления события рассматриваются исключительно с негативной точки зрения. Соответственно управление рисками уделяет основное внимание превентивным мероприятиям или мероприятиям, смягчающим размеры последствий.

2.2. Формулы риска

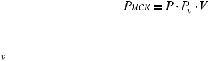

Зная основные компоненты риска, можно теперь привести формулы для его вычисления.

Существует ряд подходов к измерению рисков. Наиболее распространенные из них — оценка по двум факторам и оценка по трем факторам.

В простейшем случае используется оценка двух факторов: вероятность происшествия и тяжесть возможных последствий. Обычно счи- тается, что риск тем больше, чем больше вероятность происшествия и тяжесть последствий. Общая идея может быть выражена формулой:

, |

(2.1) |

ãäå P — вероятность реализации угрозы (Probability);

V — ценность ресурса, от которого зависит размер ущерба (Value). Если переменные являются количественными величинами (выраженные, например, в денежных единицах), то риск — это оценка

математического ожидания потерь.

Если переменные являются качественными величинами (оценка производится относительно низкого, среднего, высокого уровней некоторой шкалы измерения), то метрическая операция умножения не определена. Таким образом, в явном виде эта формула использоваться не может, а рассматривается лишь как формулировка общей идеи. В этом случае применяются разного рода табличные методы оценки риска (см., например, [40]).

17

В методиках, рассчитанных на более высокие требования, используется модель оценки риска с тремя факторами: угроза, уязвимость, цена потери.

Соответственно риск определяется следующим образом:

, |

(2.2) |

ãäå P — вероятность реализации угрозы;

— вероятность того, что уязвимость будет использована; V — ценность ресурса, от которого зависит размер ущерба.

— вероятность того, что уязвимость будет использована; V — ценность ресурса, от которого зависит размер ущерба.

Данное выражение, как и (2.1), можно рассматривать как математическую формулу, если используются количественные шкалы, либо как формулировку общей идеи, если хотя бы одна из шкал — каче- ственная.

2.3. Категории рисков

Риски могут подразделяться на следующие категории. Внутренние (риски, связанные с конкретными процессами внут-

ри предприятия) и внешние (риски, не контролируемые данным предприятием, например форс-мажорные обстоятельства, и не позволяющие реализовать намеченные цели; к внешним рискам относятся политические, общеэкономические риски, риск стихийных бедствий).

Управляемые (внутренние риски предприятия; в эту группу входят административные (связанные с действиями людей) и технологи- ческие (связанные с техникой, технологиями, методологией, документацией, информационными потоками) риски) и неуправляемые (риски, наступающие в ситуациях, когда что-либо происходит непредвиденно, либо под воздействием внешних факторов).

Приемлемые (риски, требующие корректировки задач, решаемых в процессе реализации возложенных полномочий, но не предполагают прекращения работы) и неприемлемые (преграды, которые останавливают или замедляют реализацию целей и выполнение функций предприятия).

Краткосрочные (риски, имеющие немедленное действие и могущие повлечь за собой серьезные проблемы) и долгосрочные (риски, вероятные в будущем; они также могут оказать сильное влияние, например в случае изменения конъюнктуры рынка после значительных вложений в производство).

18

2.4. Факторы риска

Риски, которым подвержено предприятие, могут возникать в силу как внутренних, так и внешних факторов. На рис. 2.2 показаны клю- чевые риски, возникающие в силу внутренних и внешних факторов. Риски могут быть дифференцированы по следующим областям — стратегические, финансовые, операционные, опасности и др.

Ðèñ. 2.2. Пример ключевых внутренних и внешних факторов риска

19

В дальнейшем будут рассматриваться риски, возникающие в силу такого внутреннего фактора, как применение информационных технологий.

2.5. Информационные риски и ИТ-риски

Возникает вопрос о различии таких понятий, как информационный риск è ÈÒ-ðèñê. На самом деле грань между этими понятиями очень расплывчатая и состоит она в следующем.

Информационный риск — это опасность, которая может привести к нарушению таких свойств информации, как конфиденциальность, целостность, доступность.

ÈÒ-ðèñê — это опасность, причиной которой служит неверная работа информационных технологий, вследствие чего возможно нанесение ущерба предприятию.

Таким образом, понятие информационного риска шире и включа- ет в себя понятие ИТ-риска. Но на практике очень часто используют эти два понятия, подразумевая одно и то же:

Информационный риск — это опасность возникновения убытков или ущерба в результате применения предприятием информационных технологий. Иными словами, ИТ-риски связаны с созданием, передачей, хранением и использованием информации с помощью электронных носителей и иных средств связи [31].

ИТ-риски можно разделить на две категории:

1)риски, вызванные утечкой информации и использованием ее конкурентами или сотрудниками в целях, которые могут повредить бизнесу;

2)риски технических сбоев работы средств обработки или каналов передачи информации, которые могут привести к убыткам.

А вот определение ИТ-рисков, принятое в национальном стандарте по управлению информационными рисками США NIST 800-30 [7]:

ÈÒ-ðèñê — опасность, ставящая под угрозу выполнение миссии компании за счет:

1)вероятной (случайной или преднамеренной) реализации угрозы за счет существующей уязвимости в работе информационной системы, информационной технологии;

2)вероятной реализации:

— неавторизованного раскрытия, модификации, уничтожения информации;

20