嶋・3-15

.ppt

Управление информационной безопасностью

Учебная дисциплина УИБ Тема 3

Концептуальные подходы к управлению инцидентами информационной безопасности

Толстой Александр Иванович

к.т.н., доцент Доцент кафедры «Информационная безопасность

банковских систем» НИЯУ МИФИ,

Факультет «Кибернетика и информационная безопасность»,

кафедра

Москва, сентябрь 2015

УИБ |

Тема 3 |

Концептуальные подходы к управлению инцидентами ИБ

•Почему «управление инцидентами ИБ»?

•Нормативная база управления инцидентами ИБ

•Термины и определения

•Управление инцидентами ИБ как процесс

•Системный подход к управлению инцидентами ИБ

2

УИБ |

Тема 3 |

Концептуальные подходы к управлению инцидентами ИБ

Почему «управление инцидентами ИБ»?

Современный подход: новая парадигма

Основные идеи парадигмы (модели) обеспечения ИБ:

«флаги» новой парадигмы:

Главный «флаг»: Управление информационной безопасности

Составляющие «флага»: 1.Управление рисками ИБ. 2.Управление инцидентами ИБ.

3.Проверка и оценка деятельности по управлению ИБ 4.Взаимодействие с управлением непрерывностью

бизнеса

3

УИБ |

Тема 3 |

Концептуальные подходы к управлению инцидентами ИБ Почему «управление инцидентами ИБ»?

Основные процессы СУИБ

Управление

инцидентам

иИБ

Управление инцидентами ИБ – один из процессов СУИБ |

4 |

|

УИБ |

Тема 3 |

Концептуальные подходы к управлению инцидентами ИБ

Почему «управление инцидентами ИБ»?

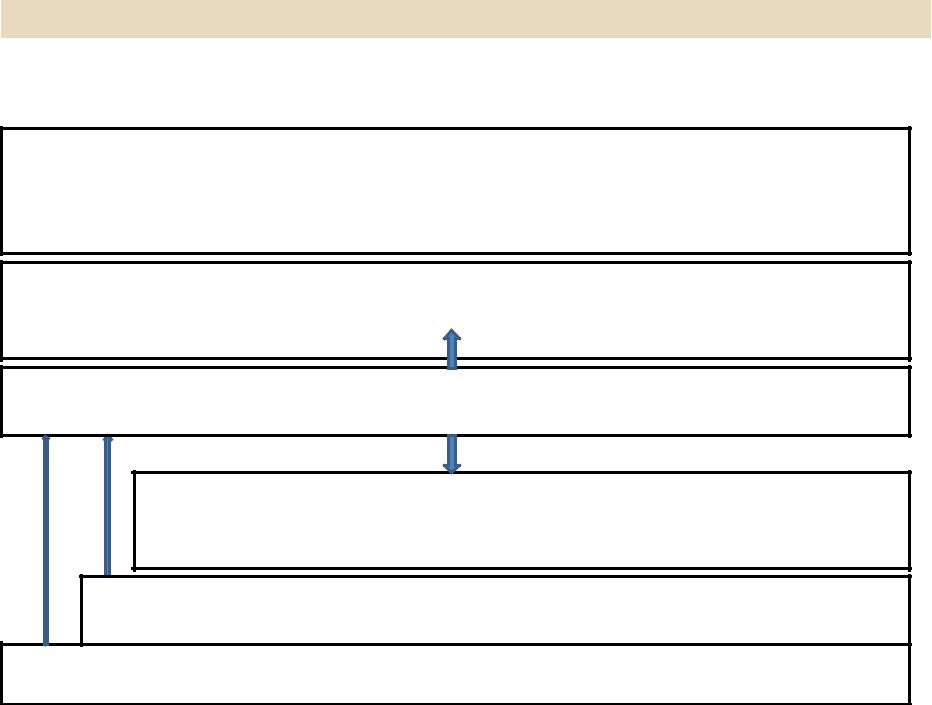

Управление инцидентами ИБ

|

|

Управление |

|

|

|

|

Управление |

|

|

Управление |

|

Управление |

|

|

контрольными |

|

|

|||

рисками ИБ |

|

|

изменениями |

|

ролями |

|

|

мероприятиями |

|

|

|||

|

|

|

|

|

|

Корректная |

|

|

|

Управление |

|

|

Эффективный |

|

|||

оценка |

|

|

непрерывностью |

|

|

|

мониторинг/аудит ИБ |

|

|

||

рисков ИБ |

|

|

бизнеса |

|

|

|

|

|

5 |

||

|

|

||||

|

|

|

|

|

УИБ |

Тема 3 |

Концептуальные подходы к управлению инцидентами ИБ

Нормативная база управления инцидентами ИБ: стандарты (лучшая практика)

ГОСТ Р ИСО/МЭК 27001-2006 ИТ. Методы и средства обеспечения безопасности. Системы менеджмента

информационной безопасности. Требования.

(ISO/IEC 27001:2005)

•обращает особое внимание на необходимость создания

процесса управления инцидентами ИБ и

поддерживающей его работу документации, необходимой для регулирования и управления работой в рамках разработанного процесса и определения обязанностей и необходимых действий сотрудников;

• устанавливает требования к СУИБ в целом, а также

отдельно к процессу управления инцидентами ИБ

6

УИБ |

Тема 3 |

Концептуальные подходы к управлению инцидентами ИБ

Нормативная база управления инцидентами ИБ: стандарты (лучшая практика)

ГОСТ Р ИСО/МЭК 27001-2006 ИТ. Методы и средства обеспечения безопасности. Системы менеджмента

информационной безопасности. Требования.

(ISO/IEC 27001:2005)

ГОСТ Р ИСО/МЭК ТО 18044 – 2007 ИТ. Методы и средства обеспечения безопасности. Менеджмент инцидентов информационной безопасности

ISO/IEC TR 18044:2004 «Information technology. Security techniques. Information security incident management»

ISO/IEC 27035:2011 «Information technology. Security techniques. Information security incident management»

CMU/SEI-2004-TR-015 «Defining incident management processes for CISRT»

NIST SP 800–61 «Computer security incident handling guide». 7

CISRT»

УИБ |

Тема 3 |

Концептуальные подходы к управлению инцидентами ИБ

Нормативная база управления инцидентами ИБ: стандарты (лучшая практика)

ГОСТ Р ИСО/МЭК ТО 18044 – 2007 ИТ. Методы и средства обеспечения безопасности. Менеджмент инцидентов информационной безопасности

•описывает инфраструктуру управления инцидентами ИБ в

рамках циклической модели PDCA;

•дает подробные спецификации для стадий планирования,

эксплуатации, анализа и улучшения процесса;

•рассматривает вопросы обеспечения нормативно-

распорядительной документацией и ресурсами;

•рассматривает рекомендации по необходимым процедурам.

•определяет формальную модель процессов управления

инцидентами ИБ;

•устанавливает рекомендации по менеджменту инцидентов ИБ для руководителей подразделения по ИБ, информационных8

систем, сервисов и сетей.

УИБ |

Тема 3 |

Концептуальные подходы к управлению инцидентами ИБ

Нормативная база управления инцидентами ИБ: стандарты (лучшая практика)

ГОСТ Р ИСО/МЭК 27001-2006 ИТ. Методы и средства обеспечения безопасности. Системы менеджмента

информационной безопасности. Требования.

(ISO/IEC 27001:2005)

ГОСТ Р ИСО/МЭК ТО 18044 – 2007 ИТ. Методы и средства обеспечения безопасности. Менеджмент инцидентов информационной безопасности

ISO/IEC TR 18044:2004 «Information technology. Security techniques. Information security incident management»

ISO/IEC 27035:2011 «Information technology. Security techniques. Information security incident management»

CMU/SEI-2004-TR-015 «Defining incident management processes for CISRT»

NIST SP 800–61 «Computer security incident handling guide». 9

CISRT»

УИБ |

Тема 3 |

Концептуальные подходы к управлению инцидентами ИБ

Нормативная база управления инцидентами ИБ: стандарты (лучшая практика)

Содержит структурированный и планомерный подход к:

•обнаружению, составлению отчетов и оценке инцидентов ИБ;

•осуществлению ответной реакции и управлению инцидентами ИБ;

•обнаружению, оценке и устранению уязвимостей;

•постоянному улучшению управления ИБ и инцидентами ИБ.

В процесс управления инцидентами ИБ включает несколько подпроцессов:

1)планирование и подготовка к обработке инцидентов ИБ, включая составление документов, поддерживающих управление инцидентами;

2)обнаружение/идентификация и подготовка отчета по инциденту ИБ;

3)оценка инцидента и принятие решений по инциденту ИБ;

4)ответная реакция на инцидент ИБ;

5)извлечение уроков из инцидента ИБ.

ISO/IEC 27035:2011 «Information technology. Security techniques. Information security incident management»

•дает рекомендации по необходимым ресурсам и процедурам;

•содержит (в приложениях) примерные формы отчетов о событиях и

инцидентах ИБ и некоторые примерные общие рекомендации для оценки негативных последствий инцидентов ИБ, включаемых в формы10

отчетов.