- •1 Сеть Интернет и история её создания. Концептуальные положения создания сети Интернет. Сетевые технологии, используемые в сети Интернет. Общие сведения об Интернет

- •2 Стек протокола tcp/ip. Характеристика уровней модели протоколов tcp/ip. Сопоставить модель tcp/ip и эмвос. Стек протоколов tcp/ip

- •Пример стека протоколов tcp/ip

- •3 Прикладной уровень (пу). Классификация процессов пу. Услуги пу. Основные протоколы пу. Порты и их назначение. Процедуры обмена сообщениями.

- •4 Протокол ftp. Режим установления связи для обмена файлами.

- •5 Электронная почта в Internet. Структура адреса и электронного сообщения. Функциональное назначение полей сообщения.

- •Структура электронной почты в Internet

- •Структура электронного сообщения

- •Адреса электронной почты в Internet

- •Имя_пользователя@почтовый_домен

- •Некоторые команды smtp

- •Некоторые коды ответов сервера smtp

- •7 Электронная почта в Internet. Доставка электронного сообщения получателю. Протокол pop3.

- •Модель протокола рор

- •Состояния сеанса рор3

- •Основные команды pop3

- •9 Архитектура h.323. Стек протоколов h.323. Стадии сеанса связи (самостоятельное изучение).

- •Стек протоколов h.323

- •Архитектура н.323

- •Установление соединения

- •Передача видеоинформации

- •Разъединение соединения

- •10 Протокол tcp и его функции. Формат заголовка и назначение полей.

- •Формат тср-сегмента

- •11 Механизмы обеспечения надёжной доставки tcp–фрагментов. Вычисление контрольной суммы.

- •12 Процедура установления tcp–соединения и его закрытия.

- •Взаимодействие узлов в режиме «прикладной уровень – тср»

- •13 Алгоритмы решающей обратной связи протокола tcp. Определение времени ожидания. Установление размеров “Окна”.

- •Иллюстрация механизма подтверждения приема с повторной передачей, при котором отправитель ждет уведомления об успешном получении каждого пакета

- •При потере пакета через определенный интервал времени выполняется его повторная передача. Пунктирной линией показан процесс нормальной передачи пакета и получения подтверждения

- •Пример движущегося окна протокола tcp

- •Пересылка трех пакетов с использованием метода движущихся окон. Идея заключается в том, что отправитель может послать в сеть сразу все три пакета, не дожидаясь сообщений о подтверждении их приема

- •Формат протокола udp имеет следующий:

- •Формат udp-дейтаграммы

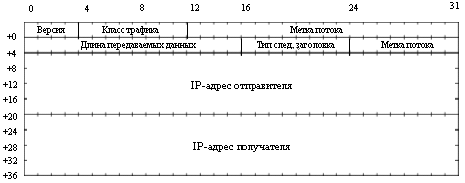

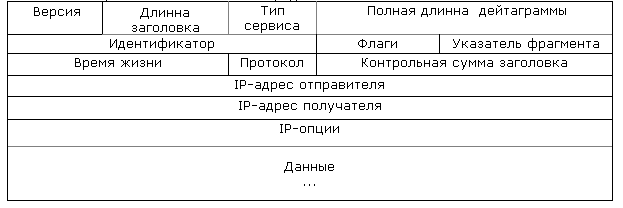

- •18 Протокол межсетевого взаимодействия ip. Структура ip-пакета. Заголовок iPv4, характеристика его полей.

- •Формат ip пакета

- •Поле "тип сервиса" (Type of Service)

- •19 Классовая адресация в ip-сетях (iPv4). Структура адресов. Специальные адреса. Форма представления адреса. Подсети. Выделение идентификаторов сети и подсети.

- •Классовая система адресации

- •Специальные адреса

- •Назначение идентификаторов сетей

- •Подсети

- •Формирование трехуровневой иерархии

- •Маски сетей

- •Маски для подсетей, создаваемых в сети класса в

- •Протоколы разрешения адресов arp и rarp (самостоятельное изучение с учетом лабораторной работы по arp).

- •Принцип работы

- •21 Размеры ip-дейтаграмм, mtu. Процедура фрагментации, управление фрагментацией, сборщик фрагментов.

- •Фрагментация

- •22 Время жизни дейтаграмм (iPv4). Контроль за временем жизни. Механизмы установления времени жизни ip-дейтаграммы.

- •26 Протокол межсетевых управляющих сообщений icmp. Назначение. Типы сообщений. Механизм передачи icmp-сообщений в сети Internet.

- •27 Межсетевой пакетный тестер ping. Целевое назначение. Форматы icmp-сообщений запроса на эхо и ответа на него.

- •28 Icmp-сообщение о недостижимости получателя. Формат этого icmp-сообщения

- •29 Icmp-сообщение о подавлении источника данных. Целевое назначение. Формат такого icmp-сообщения. Формат подавления источника

- •30 Icmp-сообщения запроса временной метки и ответа на него. Форматы сообщений. Синхронизация часов и оценка времени передачи

- •31 Утилита traceroute. Назначение и принципы работы

- •32 Новая версия протокола iPv6. Требования к новой версии. Общая структура дейтаграммы протокола iPv6. Формат основного заголовка дейтаграммы iPv6. Сравнить с заголовком iPv4.

- •1. Быстрое исчерпание адресного пространства.

- •2. Отсутствие поддержки иерархии.

- •3. Сложность настройки сети.

- •4. Отсутствие встроенных систем проверки подлинности и конфиденциальности.

- •Формы представления адресов в iPv6

- •Типы адресов в iPv6

- •33 Дополнительные заголовки (Фрагментация, маршрутизация и др.) в протоколе iPv6 и их особенности. Формат заголовка фрагментации (самостоятельно).

- •34 Адресация в iPv6. Сопряжение версий iPv4 и iPv6. Взаимодействие систем, работающих с разными стеками протоколов

- •Метод двойного стека

- •Туннелирование

- •35 Протокол rtp и его характеристика. Формат заголовка, назначение полей. Протокол rtp. Организация передачи трафика реального времени по сети Интернет. Мультимедиа

- •Почему нужен rtp

- •Принципы построения протокола rtp

- •Определения

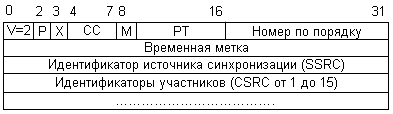

- •Заголовок пакета rtp

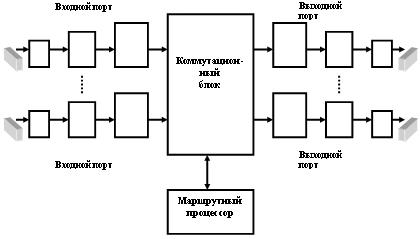

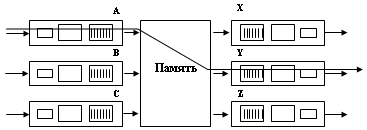

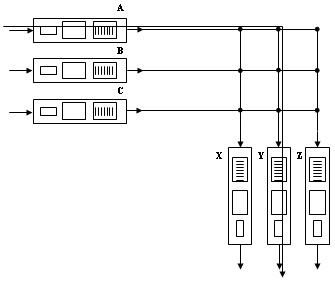

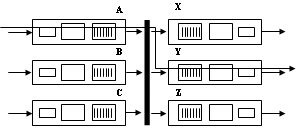

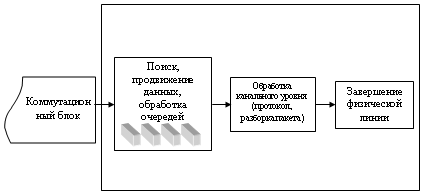

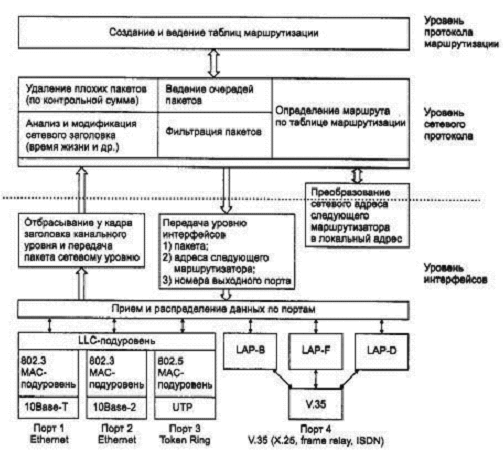

- •Архитектура маршрутизатора

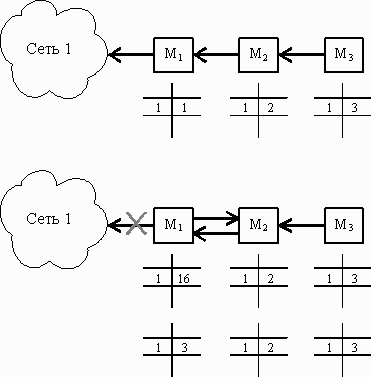

- •37 Принципы статической и динамической маршрутизации. Формирование маршрутных таблиц, их содержание. Понятие об алгоритмах Беллмана–Форда и Дийкстра.

- •38 Протоколы внутренней маршрутизации rip1, rip2. Форматы сообщений. Недостатки. Взаимодействие с транспортными протоколами.

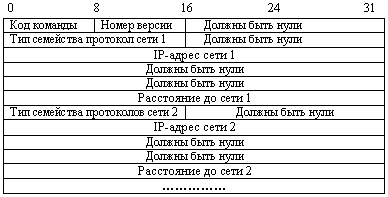

- •Формат сообщения протокола rip 1

- •Формат сообщения протокола rip 2

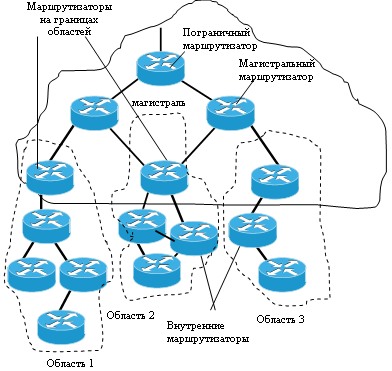

- •39 Протокол внутренней маршрутизации ospf. Формат ospf–сообщений. Механизм рассылки маршрутной информации.

- •40 Протокол внешней маршрутизации bgp и его функции. Виды bgp-сообщений. Механизм распространения маршрутной информации.

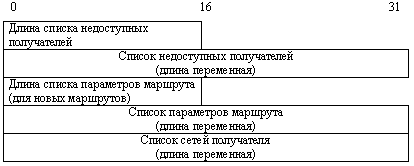

- •Формат bgp-сообщения об обновлении

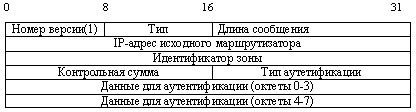

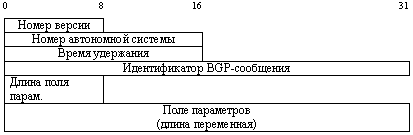

- •Формат bgp-сообщения об открытии bgp-соединения

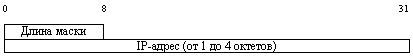

- •Поддержка бесклассовой адресации

- •41 Механизмы открытия bgp–соединения, обновления маршрутной информации. Взаимодействие с транспортными протоколами. Передача bgp-сообщений в сетях с бесклассовой адресацией

- •42 Групповая рассылка пакетов в сети Интернет. Протокол групповой маршрутизации igmPv2. Формат igmp-сообщений. Механизм переноса igmp-сообщений.

- •Групповая маршрутизация с общим деревом

- •Групповая маршрутизация с деревом у каждого отправителя

- •Межсетевой протокол управления группами igmp (Internet Group Management Protocol)rfc 2236, версия 2

- •Две составляющие групповой рассылки сетевого уровня: протокол igmp и протоколы групповой маршрутизации

- •Туннели для групповой рассылки Физическая топология

- •Логическая топология

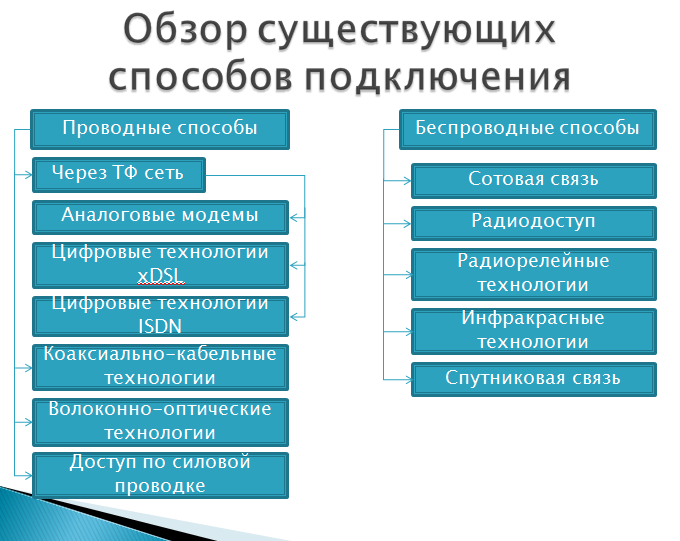

- •43 Абонентский доступ к сети Internet. Протоколы slip и ppp. Сравнение (самостоятельное изучение)

- •Принципы работы

- •Недостатки

- •Основные характеристики

- •Автоматическая настройка

- •Многопротокольная поддержка

- •Обнаружение закольцованных связей

- •45 Нормативные требования к QoS в ip-сетях для различных услуг в соответствии с рд.45.128-2000

- •Безопасность в ip-сети – Конфиденциальность. Алгоритмы.

- •Безопасность в ip-сети – Аутентификация (Цифровая подпись). Заголовок ан.

- •Безопасность глобальной сети Internet

- •Аутентификация в протоколах ip

- •Формат заголовка аутентификации

- •Безопасность в ip-сети – Проверка целостности сообщения Цифровая подпись

- •49. Служба Skype, принципы организации и её возможности

- •Мобильный Интернет, принципы организации и его возможности

- •2.5 G Надстройка над gsm – gprs/edge

- •Сетевой протокол передачи новостей (nntp)

- •52. Электронные платежные системы в Интернет, обзор, характеристика

Адресный переспрос - Конвеерная передача в размере окна. Все принимаемые сегменты накапливаются, анализируются. Определяются номера сегментов, которые приняты с ошибкой и осуществляется повторная передача только этих сегментов.

Движущееся окно, внутрь которого помещено 8 пакетов (а); при получении подтверждения о приеме пакета 1 окно сдвигается на один пакет вправо, и в сеть отправляется 9-й пакет (б). Если для какого-либо пакета, попавшего в окно, не получен сигнал подтверждения, то выполняется повторная передача этого пакета

Режим окна определяется во вспомогательных параметрах ТСР заголовка.

14 Вспомогательные параметры (опции) протокола TCP и примеры их использования.

Брать из лекций стр 6-10

15 Механизмы управления потоком сообщений на уровне TCP

Брать из лекций стр 19-22 (Медленный старт, Reno, Tahoe)

16 Методы борьбы с перегрузками на уровне TCP.

Брать из лекций стр 23-25

17 Протокол пользовательских дейтаграмм UDP и его характеристика. Формат заголовка, назначение его полей

UDP — User Datagram Protocol, RFC 768

Данный протокол иногда называют протоколом ненадёжной доставки. Этот протокол предоставляет прикладным процессам транспортные услуги, которые немногим отличаются от услуг протокола IP (сетевого уровня)

Протокол UDP обеспечивает только доставку дейтаграммы и не гарантирует её выполнение. При обнаружении ошибки дейтаграмма просто стирается. Протокол не поддерживает виртуального соединения с удалённым модулем UDP. Чаще всего базируется на принципах динамической маршрутизации (каждая дейтаграмма передаётся по оптимальному маршруту). Основное достоинство — простота.

Формат протокола udp имеет следующий:

Формат udp-дейтаграммы

Видно, что формат протокола UDP размещается в поле данных IP-пакета (или после заголовка IP-пакета) и содержит следующие поля:

Поле «Порт источника» (Source Port) указывает порт процесса источника, куда может быть адресован ответ на данное сообщение.

Поле «Порт получателя» (Destination Port) является частью межсетевого адреса. Под «портом» понимается адрес (номер) некой точки доступа к услугам другого уровня. В случае архитектуры TCP/IP под портом понимается некий номер области памяти, где размещаются передаваемые в сеть (протоколу UDP или TCP) и принимаемые из сети (поступающие в распоряжение операционной системы) данные. Номера портов на передачу и приём в общем случае могут различаться. На приёмной и передающей сторонах взаимодействие процессов в общем случае может происходить через разные номера портов, поэтому указание порта в заголовке UDP-дейтаграммы необходимо.

В поле «Длина» (Length) указывается размер данной дейтаграммы с учётом длины заголовка в байтах.

Поле «Контрольная сумма» (Checksum) обеспечивает контроль правильности данных в заголовке.

Прикладные процессы и модули UDP взаимодействуют через UDP-порты, которые нумеруются, начиная с 0. Прикладной процесс ожидает сообщение в порт, специально выделенный для этих услуг. Номер этого порта является общеизвестным и определяется стандартами сети Internet.

Номера портов, используемые в протоколе UDP |

|||

Номер порта |

Идентификатор в стандарте |

Идентификатор в UNIX |

Описание |

7 |

ECHO |

echo |

Эхо |

15 |

- |

netstat |

Программа выдачи состояния сети |

37 |

TIME |

time |

Текущее время |

42 |

NAMESERVER |

name |

Сервер имен хостов |

43 |

NICNAME |

whois |

Информация о пользователе |

53 |

DOMAIN |

nameserver |

Сервер доменных имен (DNS) |

67 |

BOOTPS |

bootps |

Сервер BOOTP или DHCP |

68 |

BOOTPC |

bootpc |

Клиент BOOTP или DHCP |

69 |

TFTP |

tftp |

Простейший протокол передачи файлов (TFTP) |

88 |

KERBEROS |

kerberos |

Служба аутентификации Kerberos |

123 |

NTP |

ntp |

Протокол синхронизации сетевого времени (NTP) |

161 |

- |

snmp |

Простой протокол сетевого управления SNMP) |

162 |

- |

snmp-trap |

Прерывания протокола SNMP |

512 |

- |

biff |

Сервер UNIX comsat |

18 Протокол межсетевого взаимодействия ip. Структура ip-пакета. Заголовок iPv4, характеристика его полей.

Последняя версия IPv4 - RFC-791 (1981 г.).

Назначение протокола IP

Протокол межсетевого взаимодействия - IP - это ненадежный, не требующий установки соединения с получателем, механизм доставки сообщений в виде отдельных пакетов. "Ненадежность доставки":

Не гарантируется доставка пакетов получателю;

По пути следования пакет может быть утерян, продублирован, задержан;

Пакеты могут быть доставлены с нарушением порядка следования.

Для доставки пакетов не требуется предварительного установления соединения (т.е. пути следования пакетов), так как каждый пакет считается независимым от остальных. Поэтому пакеты от отправителя до получателя могут проходить по разным маршрутам.

Межсетевая дейтаграмма

Пакет, передаваемый по сети Internet, называют IP-дейтаграммой или IP-пакетом.

Структура пакета: заголовок и блок данных.

В заголовок IP-пакета включен набор правил, обеспечивающих доставку пакета данных получателю. В этих правилах оговариваются способы обработки пакетов узлами сети и маршрутизаторами, а также условия, при возникновении которых должны генерироваться сообщения об ошибке, а пакеты удаляться из сети.

Формат ip пакета

Полная длина пакета может достигать 65535 байт. В заголовке указывается версия протокола (Version), приоритет, адреса получателя и отправители и другие данные.

IP-адреса, содержащиеся в заголовке, являются 32-битовыми идентификаторами объектов сети - оконечных установок и маршрутизаторов. Они состоят из идентификаторов сетей и идентификаторов оконечных установок, причем в зависимости от класса сети число бит, выделяемых для идентификации сетей и оконечных установок, может меняться. Предусмотрена также возможность использования групповых адресов. Существуют 5 классов IP-адресов отличающихся количеством бит в сетевом номере и номере оконечной установки (узла). Класс адреса определяется значением его первого октета.

Для устранения из сети пакетов, задержанных вследствие каких-либо причин, в заголовке указывается "время жизни" (TTL - Time To Live), т.е. время, в течение которого пакет должен существовать в сети. Значение этого времени уменьшается при прохождении пакета по сети, а по его истечении пакет уничтожается с уведомлением отправителя. Такая мера защищает сеть от циклических маршрутов и от перегрузок.

IP протокол реализует операции сборки и разборки пакетов, связанные с использованием сетей, в которых применяются форматы меньших длин, чем в пакетах получаемых от транспортного уровня. Формат IP-пакета согласуется с форматами пакетов используемых сетей.

Поле протокол (Protocol) идентифицирует протокол верхнего уровня (TCP, UDP). Протоколы транспортного уровня (протоколы TCP или UDP), пользующиеся сетевым уровнем для отправки пакетов, считают, что максимальный размер поля данных IP-пакета равен 65535, и поэтому могут передать ему сообщение такой длины для транспортировки через сеть. В функции протокола IP входит разбиение слишком длинного для конкретного типа составляющей сети сообщения на более короткие пакеты с созданием соответствующих служебных полей, нужных для последующей сборки фрагментов в исходное сообщение.

В большинстве типов локальных и глобальных сетей определяется такое понятие как максимальный размер поля данных кадра или пакета, в которые должен инкапсулировать свой пакет протокол IP (MTU). Так, например, сети Ethernet имеют значение MTU, равное 1500 байт, сети FDDI - 4096 байт, а сети Х.25 чаще всего работают с MTU в 128 байт.

Для уменьшения вероятности искажения адресной части пакета и, как результат, отправки его не по адресу (и потере) заголовок пакета препровождается проверочной последовательностью - контрольной суммой (Header Checksum), занимающей 2 байта и рассчитываемой по всему заголовку. В заголовке IP-пакета также указывается протокол транспортного уровня (UDP или TCP), для которого предназначена информация, содержащаяся в поле данных пакета IP.

В протоколе IP используются как статический, так и динамический способы маршрутизации. Статическая маршрутизация используется в оконечных установках локальных сетей, а также в сетях с ограниченным числом абонентов. Маршрутная таблица имеет ограниченный объем и содержит лишь данные о соседних оконечных установках. Пакеты к другим адресатам направляются в маршрутизатор, имеющий существенно больше данных об адресатах сети. Таким образом, маршрутизация в этом случае осуществляется на основе неполной информации.

При использовании динамической маршрутизации осуществляется постоянная корректировка маршрутных таблиц на основе данных, содержащихся в служебных сообщениях, которыми маршрутизаторы обмениваются между собой. При определении оптимальных маршрутов используются два класса протоколов. Первый класс протоколов основан на подсчете числа промежуточных ретрансляций в маршрутизаторах и не учитывает реальную пропускную способность каналов передачи данных между маршрутизаторами. В протоколах второго типа оптимизация маршрутов осуществляется на основе измерения времени задержки пакетов, что обеспечивает лучшие условия для выравнивания нагрузки в сети, но приводит к усложнению реализации.

Поле "тип сервиса" (Type of Service)

Биты D,T,R - только как рекомендуемые, а не как обязательные для исполнения.

Поле "общая длина" (Total Length) определяет общую длину дейтаграммы в октетах (байтах), включая заголовок и полезную нагрузку.

19 Классовая адресация в ip-сетях (iPv4). Структура адресов. Специальные адреса. Форма представления адреса. Подсети. Выделение идентификаторов сети и подсети.

IP-адрес – это адрес сетевого уровня. IP-адреса представляют собой основной тип адресов, на основании которых сетевой уровень передает пакеты между сетями. Эти адреса состоят из 4 байт, например, 109.26.17.100. IP-адрес назначается администратором во время конфигурирования компьютеров и маршрутизаторов. IP-адрес состоит из двух частей: номера сети и номера узла. Номер узла назначается независимо от локального адреса узла.

Классовая система адресации

Специальные адреса

a) |

|||||

00000000 |

00000000 |

00000000 |

00000000 |

||

Разрешено использовать только в процессе инициализации сетевого программного обеспечения |

|||||

b) |

|||||

11111111 |

11111111 |

11111111 |

11111111 |

||

Ограниченный широковещательный адрес в своей локальной сети |

|||||

c) |

|||||

00000000 |

Идентификатор узла |

||||

00000000 |

00000000 |

Идентификатор узла |

|||

00000000 |

00000000 |

00000000 |

Идентификатор узла |

||

Компьютер в своей сети |

|||||

d) |

|||||

Идентификатор сети |

11111111 |

11111111 |

11111111 |

||

Идентификатор сети |

11111111 |

11111111 |

|||

Идентификатор сети |

11111111 |

||||

Направленный широковещательный адрес в указанной сети |

|||||

e) |

|||||

01111111 |

Специальные комбинации |

||||

Петля обратной связи |

|||||

Класс сети |

Количество сетей |

Количество узлов в сети |

Диапазон значений первого байта идентификаторов сети |

Класс A |

126 |

16 777 214 |

1-126 |

Класс B |

16384 |

65 534 |

128-191 |

Класс C |

2 097 152 |

254 |

192-223 |

Класс D имеет следующую сетку групповых IP-адресов: от 224.0.0.0 до 239.255.255.255.

Назначение идентификаторов сетей

Для подключения сети к Интернет необходимо получить идентификатор сети от Информационного Центра Интернет (InterNIC- Internet NetworkInformation Center). Идентификатор сети должен охватывать все узлы, подключенные к одной физической сети.

Подсети

Традиционная схема деления IP-адреса на номер сети и номер узла основана на понятии класса, который определяется значениями нескольких первых бит адреса. Именно потому, что первый байт адреса 185.23.44.206 попадает в диапазон 128-191, можно сказать, что этот адрес относится к классу B, а значит, номером сети являются первые два байта, дополненные двумя нулевыми байтами – 185.23.0.0, а номером узла – 0.0.44.206. В таком представлении IP-адрес состоит из двух иерархических уровней. Необходимость во введении третьего уровня иерархии – уровня подсетей – была продиктована возникновением дефицита номеров сетей и резким ростом таблиц маршрутизации маршрутизаторов в сети Интернет. После введения уровня подсети номер узла разделяется на две части – номер подсети и номер узла в этой подсети.

Формирование трехуровневой иерархии

Увеличение количества уровней снимает проблему роста таблиц маршрутизации благодаря тому, что информация о топологии частных сетей становится ненужной магистральным маршрутизаторам Интернета. Маршруты из сети Интернет до любой конкретной подсети, расположенной в сети с данным IP-адресом, одинаковы и не зависят от того, в какой подсети расположен получатель. Это стало возможным благодаря тому, что все подсети сети с данным номером используют один и тот же номер сети, хотя их номера (номера подсетей) разные. Маршрутизаторам в частной сети требуется различать отдельные подсети, но для маршрутизаторов Интернета все подсети относятся к единственной записи в таблице маршрутизации. Это позволяет администратору частной сети вносить любые изменения в логическую структуру своей сети, не влияя на размер таблиц маршрутизации маршрутизаторов Интернета.

Кроме того, легко решается проблема выделения номеров при росте организации. Организация получает номер сети, а затем администратор произвольно присваивает номера подсетей для каждой внутренней сети. Это позволяет организации расширять свою сеть без необходимости получения еще одного сетевого номера.

Маски сетей

Маска сети - это 32-разрядная двоичная последовательность,используемая для выделения (маскирования) из IP-адреса его частей: идентификаторов сети и узла. Такая процедура позволяет выяснить, относится ли тот или иной адрес к своей локальной сети.

Каждый узел или интерфейс (сетевой адаптер) должен иметь маску сети, задаваемую по умолчанию (в том случае, когда сеть не делится на подсети) либо специальную (если сеть разбита на несколько подсетей).

Значение маски сети по умолчанию определяется классом сети.

Класс адресов |

Двоичная запись маски сети |

Десятичная запись маски сети |

Класс A |

11111111 00000000 00000000 00000000 |

255.0.0.0 |

Kласс B |

11111111 11111111 00000000 00000000 |

255.255.0.0 |

Класс C |

11111111 11111111 11111111 00000000 |

255.255.255.0 |

Маски для подсетей, создаваемых в сети класса в

Количество подсетей |

Требуемое число бит |

Маска подсети |

Количество узлов в подсети |

2 |

2 |

255.255.192.0 |

16 382 |

6 |

3 |

255.255.224.0 |

8 190 |

14 |

4 |

255.255.240.0 |

4 096 |

30 |

5 |

255.255.248.0 |

2 046 |

62 |

6 |

255.255.252.0 |

1 022 |

126 |

7 |

255.255.254.0 |

510 |

254 |

8 |

255.255.255.0 |

|

Протоколы разрешения адресов arp и rarp (самостоятельное изучение с учетом лабораторной работы по arp).

ARP (англ. Address Resolution Protocol — протокол определения адреса) — использующийся в компьютерных сетях протокол низкого уровня, предназначенный для определения адреса канального уровня по известному адресу сетевого уровня. Наибольшее распространение этот протокол получил благодаря повсеместности сетей IP, построенных поверх Ethernet, поскольку практически в 100 % случаев при таком сочетании используется ARP.

Существуют следующие типы сообщений ARP: запрос ARP (ARP request) и ответ ARP (ARP reply). Система-отправитель при помощи запроса ARP запрашивает физический адрес системы-получателя. Ответ (физический адрес узла-получателя) приходит в виде ответа ARP.

Перед тем как передать пакет сетевого уровня через сегмент Ethernet, сетевой стек проверяет кэш ARP, чтобы выяснить, не зарегистрирована ли в нём уже нужная информация об узле-получателе. Если такой записи в кэше ARP нет, то выполняется широковещательный запрос ARP. Этот запрос для устройств в сети имеет следующий смысл: «Кто-нибудь знает физический адрес устройства, обладающего следующим IP-адресом?» Когда получатель с этим IP-адресом примет этот пакет, то должен будет ответить: «Да, это мой IP-адрес. Мой физический адрес следующий: …» После этого отправитель обновит свой кэш ARP и будет способен передать информацию получателю. Ниже приведён пример запроса и ответа ARP.

Записи в кэше ARP могут быть статическими и динамическими. Пример, данный выше, описывает динамическую запись кэша. Можно также создавать статические записи в таблице ARP. Это можно сделать при помощи команды:

arp -s <IP-адрес> <MAC-адрес>

Записи в таблице ARP, созданные динамически, остаются в кэше в течение 2-х минут. Если в течение этих двух минут произошла повторная передача данных по этому адресу, то время хранения записи в кэше продлевается ещё на 2 минуты. Эта процедура может повторяться до тех пор, пока запись в кэше просуществует до 10 минут. После этого запись будет удалена из кэша, и будет отправлен повторный запрос ARP.

Принцип работы

Узел, которому нужно выполнить отображение IP-адреса на локальный адрес, формирует ARP запрос, вкладывает его в кадр протокола канального уровня, указывая в нем известный IP-адрес, и рассылает запрос широковещательно.

Все узлы локальной сети получают ARP запрос и сравнивают указанный там IP-адрес с собственным.

В случае их совпадения узел формирует ARP-ответ, в котором указывает свой IP-адрес и свой локальный адрес и отправляет его уже направленно, так как в ARP запросе отправитель указывает свой локальный адрес.

Преобразование адресов выполняется путем поиска в таблице. Эта таблица, называемая ARP-таблицей, хранится в памяти и содержит строки для каждого узла сети. В двух столбцах содержатся IP- и Ethernet-адреса. Если требуется преобразовать IP-адрес в Ethernet-адрес, то ищется запись с соответствующим IP-адресом. Ниже приведен пример упрощенной ARP-таблицы.

| IP-адрес Ethernet-адрес |

---------------------------------------------

| 223.1.2.1 08:00:39:00:2F:C3 |

| 223.1.2.3 08:00:5A:21:A7:22 |

| 223.1.2.4 08:00:10:99:AC:54 |

---------------------------------------------

RARP (англ. Reverse Address Resolution Protocol — Обратный протокол преобразования адресов) — протокол третьего (сетевого) уровня модели OSI, выполняет обратное отображение адресов, то есть преобразует аппаратный адрес в IP-адрес.

Протокол применяется во время загрузки узла (например компьютера), когда он посылает групповое сообщение-запрос со своим физическим адресом. Сервер принимает это сообщение и просматривает свои таблицы (либо перенаправляет запрос куда-либо ещё) в поисках соответствующего физическому, IP-адреса. После обнаружения найденный адрес отсылается обратно на запросивший его узел. Другие станции также могут «слышать» этот диалог и локально сохранить эту информацию в своих ARP-таблицах.

RARP позволяет разделять IP-адреса между не часто используемыми хост-узлами. После использования каким либо узлом IP-адреса он может быть освобождён и выдан другому узлу.

RARP является дополнением к ARP, и описан в RFC 903.

RARP отличается от «обратного» ARP (Inverse Address Resolution Protocol, или InARP), описанного в RFC 2390, который предназначен для получения IP-адреса, соответствующего MAC-адресу другого узла. InARP является дополнением к протоколу разрешения адресов и используется для обратного поиска. RARP является скорее аналогом DHCP/BOOTP.

21 Размеры ip-дейтаграмм, mtu. Процедура фрагментации, управление фрагментацией, сборщик фрагментов.

Размер дейтаграммы, MTU и процесс фрагментации. MTU (maximum transfer unit)- максимальная единица данных в сети. IP-пакет: Lmax = 216 - 1=65 535 октетов (байт) Ethernet: MTU = 1500 FDDI: MTU = 4500 Xmodem: MTU = 128

Фрагментация

IP протокол реализует операции сборки и разборки пакетов, связанные с использованием сетей, в которых применяются форматы меньших длин, чем в пакетах получаемых от транспортного уровня. Формат IP-пакета согласуется с форматами пакетов используемых сетей.

Части, на которые разделяется дейтаграмма (IP-пакет), называются фрагментами, а сам процесс разделения - фрагментацией.

Рис. 3.4. Фрагментация IP-пакетов при передаче между сетями с разными MTU

Рис. 3.5. Пример выполнения фрагментации в сети

22 Время жизни дейтаграмм (iPv4). Контроль за временем жизни. Механизмы установления времени жизни ip-дейтаграммы.

Для устранения из сети пакетов, задержанных вследствие каких-либо причин, в заголовке в поле Время жизни (TTL - Time To Live) указывается время, в течение которого пакет должен существовать в сети. Значение этого времени уменьшается при прохождении пакета по сети, а по его истечении пакет уничтожается с уведомлением отправителя соответствующим ICMP-сообщеним. Такая мера защищает сеть от циклических маршрутов и от перегрузок.

«Время жизни» задаётся в секундах — максимально 255 секунд (приблизительно 4,3 минуты). Однако часто в этом поле указывается максимальное количество хостов, через которые может пройти дейтаграмма. Это является полезным в том случае, когда задержки в сети имеют достаточно большие значения; тогда даже при суммарной задержке более 255 секунд есть вероятность доставки дейтаграммы получателю, если количество транзитных хостов не превысило максимально допустимое значение, определённое в данном поле.

TTL (время жизни) IP-пакетов

В IPv4 TTL представляет собой восьмиразрядное поле IP-заголовка. Оно находится в девятом октете из двадцати. Значение TTL может рассматриваться как верхняя граница времени существования IP-датаграммы в сети. Поле TTL устанавливается отправителем датаграммы, и уменьшается каждым узлом (например, маршрутизатором) на пути его следования, в соответствии со временем пребывания в данном устройстве или согласно протоколу обработки.

Если поле TTL становится равным нулю до того, как дейтаграмма прибудет в пункт назначения, то такая датаграмма отбрасывается и отправителю отсылается ICMP-пакет с кодом 11 — «Превышение TTL».

Отбрасывание пакетов с истекшим временем жизни позволяет избежать ситуаций, когда недоставленные датаграммы продолжают «вечно» циркулировать в системе Интернет, перегружая сеть (например, при образовании зацикленных маршрутов из-за некорректной маршрутизации).

По стандарту RFC791 время на жизнь измеряется в секундах, но каждый узел, через который проходит датаграмма, должен уменьшить значение TTL по крайней мере на одну единицу. На практике, если обработка занимает меньше секунды, поле TTL уменьшается на единицу на каждом хопе. Для того чтобы отразить это, в протоколе IPv6 поле называют «хоп лимитом». Также в некоторых реализациях IP-протокола TTL измеряется в шагах (хопах), в этом случае каждый маршрутизатор уменьшает значение TTL ровно на единицу.

26 Протокол межсетевых управляющих сообщений icmp. Назначение. Типы сообщений. Механизм передачи icmp-сообщений в сети Internet.

Протокол межсетевых управляющих сообщений ICMP (Internet Control Message Protocol) является обязательным стандартом TCP/IP, описанным в документе RFC 792, «Internet Control Message Protocol (ICMP)». Используя ICMP, узлы и маршрутизаторы, связывающиеся по протоколу IP, могут сообщать об ошибках и обмениваться ограниченной управляющей информацией и сведениями о состоянии.

ICMP-сообщения обычно автоматически отправляются в следующих случаях.

IP-датаграмма не может попасть к узлу назначения.

IP-маршрутизатор (шлюз) не может перенаправлять датаграммы с текущей скоростью передачи.

IP-маршрутизатор перенаправляет узел-отправитель на другой, более выгодный маршрут к узлу назначения.

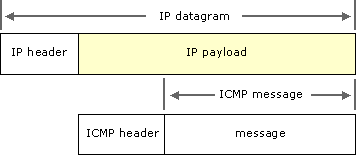

ICMP-сообщения инкапсулируются и передаются в IP-датаграммах, как показано на следующем рисунке.

Типы ICMP-сообщений различаются по заголовку ICMP. Так как ICMP-сообщения переносятся IP-датаграммами, их доставка не гарантируется.

Наиболее часто встречающиеся ICMP-сообщения перечислены и описаны в следующей таблице.

Эхо-запрос (Echo request)

Определяет, доступен ли в сети IP-узел (компьютер или маршрутизатор).

Эхо-ответ (Echo reply)

Отвечает на эхо-запрос ICMP.

Адресат недоступен (Destination unreachable)

Информирует узел о том, что датаграмма не может быть доставлена.

Замедление источника (Source quench)

Требует от узла снизить скорость отправки датаграмм, так как в сети возник затор.

Перенаправление (Redirect)

Информирует узел о наличии лучшего маршрута.

Истечение времени (Time exceeded)

Сообщает, что время жизни IP-датаграммы (TTL) истекло.

Для отправки эхо-запросов ICMP и приема эхо-ответов ICMP можно использовать команду ping. Эти сообщения позволяют выявлять неполадки в работе сетей и узлов, а также устранять другие неполадки TCP/IP-соединений.

Дополнительные сведения о протоколе ICMP см. в документе RFC 792, «Internet Control Message Protocol (ICMP)». Дополнительные сведения о получении документов RFC см. в разделе Документы RFC по TCP/IP.

27 Межсетевой пакетный тестер ping. Целевое назначение. Форматы icmp-сообщений запроса на эхо и ответа на него.

Ping – пакетный тестер IP-сети:

Проверяет достижимость узла + временные метки

Определяет потери до узла

Формат сообщения запроса эха и ответа эха

Рисунок содержит формат сообщений запроса эха и ответа на запрос эха.

0 8 16

--------------------------------------------------------------------------------

|тип(8 или 0)| код(0) | Контрольная сумма |

--------------------------------------------------------------------------------

| идентификатор | последовательный номер |

--------------------------------------------------------------------------------

| необязательные данные |

--------------------------------------------------------------------------------

| ...... |

--------------------------------------------------------------------------------

Рисунок 9.2 Формат сообщения запроса эха и ответа на него

Поле, названное НЕОБЯЗАТЕЛЬНЫЕ ДАННЫЕ имеет переменную длину и содержит данные, которые надо вернуть отправителю. Ответ на эхо всегда возвращает те же самые данные, что были получены им в запросе. Поля ИДЕНТИФИКАТОР и ПОСЛЕДОВАТЕЛЬНЫЙ НОМЕР используются отправителем для проверки соответствия ответов запросам. Значение поля ТИП определяет, является ли сообщение запросом(8) или ответом(0).

28 Icmp-сообщение о недостижимости получателя. Формат этого icmp-сообщения

Сообщения о недостижимости назначения

Когда шлюз не может доставить IP-дейтаграмму, он посылает сообщение "назначение недостижимо" обратно первоначальному отправителю, используя формат, приведенный на рисунке 9.3.

0 8 16

----------------------------------------------------------------------

|тип(3) | код(0-5) | Контрольная сумма |

----------------------------------------------------------------------

| не используется(должно быть равно нулю) |

----------------------------------------------------------------------

| межсетевой заголовок плюс первые 64 бита дейтаграммы |

---------------------------------------------------------------------

| ...... |

---------------------------------------------------------------------

Рисунок 9.3 Формат сообщения о недостижимости назначения

Поле КОД в сообщении о недостижимости назначения содержит целое число, которое описывает причину. Возможны следующие значения:

0 Сеть недостижима

1 ГВМ недостижим

2 Протокол недостижим

3 Порт недостижим

4 Требуется фрагментация

5 Ошибка при маршрутизации источника

6 Сеть назначения неизвестна

7 ГВМ назначения неизвестен

8 ГВМ источника изолирован

9 Взаимодействие с сетью назначения административно запрещено

10 Взаимодействие с ГВМ назначения административно запрещено

11 Сеть недостижима из класса обслуживания

12 ГВМ недостижим из-за класса обслуживания

Хотя IP является механизмом ненадежной доставки, дейтаграммы не уничтожаются просто так. Всякий раз, когда ошибка мешает шлюзу произвести маршрутизацию или доставку дейтаграммы, шлюз посылает сообщение о недостижимости назначения обратно его источнику, а затем уничтожает дейтаграмму. Ошибки недостижимости сети обычно являются следствием ошибок маршрутизации; ошибки недостижимости ГВМ - следствие ошибок при доставке(исключением является случай, когда шлюзы используют схему адресации подсетей, описанную в главе 16. Они сообщают об ошибке при маршрутизации к подсети с помощью сообщения ICMP о недостижимости ГВМ). Так как сообщение содержит короткий префикс дейтаграммы, вызвавшей ошибку, то источник будет точно знать, какой адрес недостижим.

Назначения могут быть недостижимыми из-за того, что оборудование было временно неработоспособно, из-за того, что отправитель указал несуществующий адрес назначения, или ( в редких случаях) из-за того, что у шлюза не указано маршрута к сети назначения. Отметим, что хотя шлюзы сообщают об ошибках, которые они обнаружили, они могут не знать обо всех ошибках доставки. Например, если машина получателя присоединена к сети Ethernet, то сетевое оборудование не предоставляет подтверждения получения дейтаграммы. Поэтому, шлюз может продолжать посылать пакеты назначению даже после того, как оно отключено, не получая при этом никакой информации о том, что пакеты не доставляются. Подведем итоги:

Хотя шлюзы посылают сообщения о недостижимости назначения, если они не могут произвести маршрутизацию или доставку дейтаграммы, не все подобные ошибки обнаруживаются.

Смысл сообщений о недостижимости порта и протокола станет ясен, когда мы изучим, как протоколы более высокого уровня используют абстракцию точки получения, называемую портом. Смысл большей части остальных сообщений понятен уже из их названия. Если дейтаграмма содержит опцию маршрутизации источника с некорректным маршрутом, то это может привести к появлению сообщения об ошибке маршрутизации источника. Если шлюзу нужно фрагментировать дейтаграмму, но установлен бит "не фрагментировать", то шлюз посылает сообщение "требуется фрагментация" обратно источнику.

29 Icmp-сообщение о подавлении источника данных. Целевое назначение. Формат такого icmp-сообщения. Формат подавления источника

Помимо обычных полей ICMP ТИП, КОД и КОНТРОЛЬНАЯ СУММА, и неиспользуемого 32-битового поля, сообщения о подавлении источника имеют поле, содержащее префикс дейтаграммы. Рисунок 9.4 иллюстрирует этот формат. Как и в других сообщениях об ошибках ICMP поле префикса дейтаграммы содержит префикс дейтаграммы, вызвавшей этот запрос подавления источника.

0 8 16 31

-------------------------------------------------------------------

|тип(4) | код(0) | Контрольная сумма |

-------------------------------------------------------------------

| не используется(должно быть равно нулю) |

-------------------------------------------------------------------

| межсетевой заголовок плюс первые 64 бита дейтаграммы |

-------------------------------------------------------------------

| ...... |

-------------------------------------------------------------------

Рисунок 9.4

Формат сообщения о подавлении источника ICMP. Переполненные шлюзы посылают одно сообщение о подавлении источника каждый раз, когда они удаляют дейтаграмму; префикс дейтаграммы идентифицирует удаленную дейтаграмму.

30 Icmp-сообщения запроса временной метки и ответа на него. Форматы сообщений. Синхронизация часов и оценка времени передачи

Хотя машины в интернете могут взаимодействовать, обычно они работают независимо друг от друга, причем у каждой машины свое понятие о текущем времени. Сильно отличающиеся часы могут смущать пользователей распределенных систем. Стек протоколов TCP/IP включает несколько протоколов, которые могут использоваться для синхронизации часов. Одна из простейших технологий использует сообщения ICMP для получения значения времени от другой машины. Запрашивающая машина посылает сообщение ICMP "запрос временной метки" другой машине, ожидая, что вторая машина вернет ей текущее значение времени. Принимающая машина возвращает "ответ временной метки" машине, выдавшей запрос. Рисунок 9.9 показывает формат сообщений запроса и ответа временной метки.

0 8 16

-----------------------------------------------------------------------

|тип(13, 14) | код(0) | Контрольная сумма |

-----------------------------------------------------------------------

| идентификатор | последовательный номер |

-----------------------------------------------------------------------

| межсетевой заголовок плюс первые 64 бита дейтаграммы |

-----------------------------------------------------------------------

| временная метка отправителя |

-----------------------------------------------------------------------

| временная метка приема |

-----------------------------------------------------------------------

| временная метка передачи |

-----------------------------------------------------------------------

Рисунок 9.9 Формат сообщений ICMP запроса и ответа временной метки

Поле ТИП идентифицирует сообщение как запрос(13) или ответ(14); поля ИДЕНТИФИКАТОР и ПОСЛЕДОВАТЕЛЬНЫЙ НОМЕР используются источником для связи между ответами и запросами. Оставшиеся поля специфицируют времена, указанные в миллисекундах после полуночи, по Гринвичу. Поле ВРЕМЕННАЯ МЕТКА ОТПРАВИТЕЛЯ заполняется первоначальным отправителем перед передачей пакета, поле ВРЕМЕННАЯ

МЕТКА ПРИЕМА заполняется сразу после приема запроса, и поле ВРЕМЕННАЯ МЕТКА ПЕРЕДАЧИ заполняется непосредственно перед отправкой ответа.

ГВМ используют эти три поля временных меток для определения ожидаемого времени передачи между ними и синхронизации своих часов. Так как ответ включает поле ВРЕМЕННАЯ МЕТКА ОТПРАВИТЕЛЯ, ГВМ может вычислить общее время, требуемое для передачи запроса к назначению, формирования ответа на него и возвращения ответа. Так как ответ содержит как время прихода запроса на удаленную машину, так и время выдачи ответа, ГВМ может вычислить время передачи по сети, а на его основе - разницу между своими и удаленными часами. На практике бывает трудно точно оценить время передачи по сети, что ограничивает полезность сообщений ICMP о временных метках. Конечно, для получения точной оценки времени передачи по сети нужно сделать много измерений и усреднить их. Тем не менее, время передачи по сети между двумя машинами, присоединенными к большому интернету, может сильно меняться, даже за короткий отрезок времени. Более того, напомним, что так как IP является технологией с негарантированной доставкой, дейтаграммы могут быть потеряны, задержаны или доставлены не по порядку. Поэтому, простые измерения не гарантируют согласованности; требуется сложный статистический анализ для точной оценки.

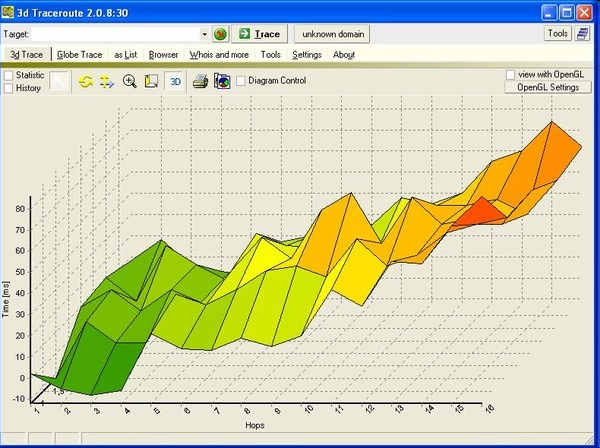

31 Утилита traceroute. Назначение и принципы работы

Traceroute – анализирует сеть для получения маршрута, по которому пакет добирается от пункта А до В.

Используемый тип 11

Программа Traceroute, написанная Van Jacobson, - отладочное средство, которое позволяет лучше понять устройство протоколов TCP/IP. Обычно две последовательные датаграммы отправленные от одного и того же источника к одному и тому же пункту назначения проходят по одному и тому же маршруту, однако гарантировать

этого невозможно. Traceroute позволяет нам посмотреть маршрут, по которому двигаются IP датаграммы от одного хоста к другому. С помощью Traceroute можно воспользоваться IP опцией маршрутизации от источника.

Функционирование программы Traceroute

Уже описана IP опция записи маршрута(например, программа ping). Тогда возникает вопрос: «Зачем писать новое приложение?» Есть три причины.

Во-первых, исторически не все маршрутизаторы поддерживают опцию записи маршрута, из чего следует, что некоторые маршруты становятся неиспользуемыми. (Traceroute не требует каких-либо специальных характеристик на промежуточных маршрутизаторах).

Во-вторых, запись маршрута обычно осуществляется в одном направлении. Отправитель включает опцию, а получатель должен вставить все значения из принятого IP заголовка и каким-либо образом вернуть их отправителю. Traceroute требует только того, чтобы на пункте назначения присутствовал работающий UDP модуль – никаких специальных серверных приложений не требуется.

Третья и основная причина заключается в том, что размер, предоставляемый для опций в IP заголовке, недостаточен для того, чтобы обработать большинство маршрутов. В поле опций IP заголовка входит всего 9 IP адресов. На сегодняшний день этого слишком мало. Traceroute использует ICMP и поле TTL в IP заголовке. Поле TTL (время жизни) это 8-битное поле, которое отправитель устанавливает в какое-либо значение. Рекомендуемое исходное значение указано в Assigned Numbers RFC и в настоящее время равно 64. Каждый маршрутизатор, который обрабатывает датаграмму, уменьшает значение TTL на единицу или на количество секунд, в течение которых маршрутизатор обрабатывал датаграмму. Так как большинство маршрутизаторов задерживает датаграмму меньше чем секунду, поле TTL, как правило, уменьшается на единицу и довольно точно соответствует количеству пересылок.

С помощью поля TTL предотвращается зацикливание датаграммы в петлях маршрутизации. Например, если маршрутизатор вышел из строя или соединение между 2 маршрутизаторами потеряно, может потребоваться некоторое время (от нескольких секунд до нескольких минут), для того чтобы определить, что маршрут потерян и что его необходимо обойти. В это время существует вероятность, что датаграмма будет уничтожена в петле маршрутизации. Чтобы предотвратить потерю датаграммы, поле TTL устанавливается в максимальную величину.

Когда маршрутизатор получает IP датаграмму с TTL равным либо 0,либо 1, он не должен отправлять эту датаграмму дальше. (Хостприемник должен доставить подобную датаграмму в приложение, таккак датаграмма не может быть смаршрутизировна. Как правило,системы не должны получать датаграммы с TTL равным 0.) Если такуюдатаграмму получает маршрутизатор, он уничтожает ее и посылаетхосту, который ее отправил ICMP сообщение "время истекло" (time exceeded). Принцип работы Traceroute заключается в том, что IPдатаграмма, содержащая это ICMP сообщение, имеет в качествеадреса источника IP адрес маршрутизатора.

Теперь мы можем понять, как работает Traceroute.

На хост назначения отправляется IP датаграмма с TTL, установленным в единицу. Первый маршрутизатор, который должен обработать датаграмму, уничтожает ее (так как TTL равно 1) и отправляет ICMP сообщение об истечении времени. Таким образом, определяется первый маршрутизатор в маршруте. Затем Traceroute отправляет датаграмму с TTL равным 2, что позволяет получить IP адрес второго маршрутизатора. Это

продолжается до тех пор, пока датаграмма не достигнет хоста назначения. Однако, если датаграмма прибыла именно на хост назначения, он не уничтожит ее и не сгенерирует ICMP сообщение об истечении времени, так как датаграмма достигла своего конечного

назначения. Как можно определить, что датаграмма достигла конечного пункта назначения?

В UDP датаграммах, которые посылает Traceroute, устанавливается несуществующий номер UDP порта (больше чем 30000), что делает невозможным обработку этой датаграммы каким-либо приложением. Поэтому, когда прибывает подобная датаграмма, UDP модуль хоста назначения генерирует ICMP сообщение "порт недоступен" (port unreachable). В этом случае Traceroute необходимо определить тип принятого ICMP сообщения - либо об истечении времени, либо о недоступности порта. Именно таким образом мы узнаем, доставлена ли датаграмма в пункт назначения.

32 Новая версия протокола iPv6. Требования к новой версии. Общая структура дейтаграммы протокола iPv6. Формат основного заголовка дейтаграммы iPv6. Сравнить с заголовком iPv4.

IPv6 – адрес является уникальным 128-битным идентификатором IP-интерфейса в сети Интернет (иногда называют Internet-2).

Основные проблемы протокола IPv4 и пути их решения

1. Быстрое исчерпание адресного пространства.

В настоящее время наблюдается дефицит IP-адресов. Например, очень трудно получить адрес класса B и практически невозможно стать обладателем адреса класса А.

Дефицит обусловлен не только ростом сетей, но и тем, что имеющееся множество IP-адресов не всегда используется рационально.

Очень часто владельцы сети класса C расходуют лишь небольшую часть из имеющихся у них 254 адресов.

Например, две сети необходимо соединить глобальной связью. В таких случаях в качестве канала связи используют два маршрутизатора, соединенных по схеме «точка-точка» (рис. 3.17). Для вырожденной сети, образованной каналом, связывающим порты двух смежных маршрутизаторов, приходится выделять отдельный номер сети, хотя в этой сети имеются всего 2 узла.

К Интернету теперь подключаются не только компьютеры, но и карманные компьютеры, мобильные телефоны и другие устройства, вплоть до холодильников и утюгов.

Рис. 3.17. Пример нерационального использования пространства IP-адресов

Если некоторая IP-сеть создана для работы в «автономном режиме», без связи с Internet, то администратор этой сети может назначить ей произвольно выбранный номер.

В стандартах Internet определено несколько диапазонов адресов, рекомендуемых для локального использования. Эти адреса не обрабатываются маршрутизаторами Internet.

Адреса, зарезервированные для локальных целей:

в классе A – это сеть 10.0.0.0;

в классе B – это диапазон из 16 номеров сетей 172.16.0.0 - 172.31.0.0;

в классе C – это диапазон из 255 сетей – 192.168.0.0 - 192.168.255.0.

Данная проблема привела к необходимости использования трансляторов сетевых адресов NAT (Network Address Translator), которые отображают несколько частных адресов в один открытый IP-адрес.

Основные проблемы, создаваемые этим механизмом, состоят в дополнительных издержек при обработке данных и отсутствие сквозного соединения.

2. Отсутствие поддержки иерархии.

Вследствие предопределенной внутренней организации классов в протоколе IPv4 отсутствует поддержка подлинной иерархии. Невозможно структурировать IP-адреса таким образом, каким они на самом деле отображаются в топологии сети.

Этот ключевой недостаток создает необходимость в использовании большой таблицы маршрутизации для доставки пакетов IPv4 в любое место Интернета.

3. Сложность настройки сети.

Для использования протокола IPv4 адреса должны присваиваться статически или с помощью таких протоколов конфигурации, как протокол DHCP.

В идеальной ситуации хосты не должны полагаться на администрацию инфраструктуры DHCP. Вместо этого они должны иметь способность к самостоятельному конфигурированию на основе сегмента сети, в котором они расположены.

4. Отсутствие встроенных систем проверки подлинности и конфиденциальности.

Протокол IPv4 не требует поддержки какого-либо механизма, который при обмене данными обеспечивал бы проверку их подлинности или шифрование.

Для решения отмеченных проблем разработчики стека TCP/IP предлагают разные подходы. Принципиальным решением является переход на протокол – Internet Protocol версии 6 (IPv6).

В июне 1992 года в Кобе (Япония) прошла встреча, на которой были выдвинуты предложения относительно нового IP-протокола. В 1994 году уже можно было говорить о появлении нового протокола IPv6, хотя его окончательная разработка продолжалась и позже. Скачок от версии 4 сразу к версии 6 объясняется тем, что номер "5" был уже занят параллельно разрабатываемым эксперементальным протоколом для передачи данных в реальном времени.

Протокол IPv6 — это новый набор стандартных протоколов для сетевого уровня Интернета. Новый набор протоколов должен удовлетворять следующим основным требованиям.

• Широкомасштабная маршрутизация и адресация с низкими дополнительными издержками.

• Автоконфигурация для разных способов подключения.

• Встроенная система проверки подлинности и конфиденциальности.

Переход на новый протокол может затянуться на длительное время, в течение которого две версии протокола IP должны мирно сосуществовать.

(В документах рабочей группы IETF по вопросам смены версий протокола IP (Next Generation Transition, NGTRANS) указывается, что IPv4 и IPv6 могут сосуществовать в течение неограниченного времени).

Поэтому способ перехода должен предусматривать сохранение совместимости новых узлов и сетей с доминирующим сейчас в сети протоколом IPv4.

Логика работы и форматы данных двух протоколов существенно отличаются, поэтому их совместимость должна обеспечиваться внешними по отношению к ним механизмами.

Формы представления адресов в iPv6

В протоколе IPv6 адреса имеют длину 128 битов (16-байт).

Рекомендованы три формы для представления адресов.

1. Форма шестнадцатеричных чисел и двоеточий. Эта форма является предпочтительной и имеет вид n:n:n:n:n:n:n:n.

Каждый знак n соответствует 4-х значному шестнадцатеричному числу (всего 8 шестнадцатеричных чисел, для каждого числа отводится 16 бит).

Например: 3FFE:FFFF:7654:FEDA:1245:BA98:3210:4562.

2. Сжатая форма. По причине большой длины адрес обычно содержит много нулей подряд. Для упрощения записи адресов используется сжатая форма, в которой смежные последовательности нулевых блоков заменяются парами символов двоеточий (::).Однако такой символ может встречаться в адресе только один раз.

Например, адрес групповой рассылки FFED:0:0:0:0:BA98:3210:4562 имеет сжатую форму FFED::BA98:3210:4562. Адрес одноадресной рассылки 3FFE:FFFF:0:0:8:800:20C4:0 в сжатой форме имеет вид: 3FFE:FFFF::8:800:20C4:0. Шлейфовый адрес 0:0:0:0:0:0:0:1 в сжатой форме выглядит так ::1. Неопределенный адрес 0:0:0:0:0:0:0:0 превращается в :: .

3. Смешанная форма. Эта форма представляет собой сочетание адресов протоколов IPv4 и IPv6. В этом случае адрес имеет формат n:n:n:n:n:n:d.d.d.d, где каждый символ n соответствует 4-х значному шестнадцатеричному числу (6 шестнадцатеричных чисел, для каждого числа отводится 16 бит), а d.d.d.d - часть адреса, записанная в формате IPv4 (32 бита).

Типы адресов в iPv6

Конкретный тип адреса протокола IPv6 определяют его начальные биты.

Поле, содержащее эти биты, называется префиксом формата (FP) или адресным префиксом и имеет переменную длину.

Адрес одноадресной рассылки в протоколе IPv6 разделяется на две части. Первая часть содержит адресный префикс, а вторая – идентификатор интерфейса.

Краткий способ представления адреса выглядит следующим образом: ipv6-адрес/длина префикса.

Пример адреса с 64-битным префиксом.

3FFF:FFFF:0:CD30:0:0:0:0/64 .

Префиксом в этом примере является 3FFE:FFFF:0:CD30.

Адрес также может быть записан в сжатой форме, например: 3FFE:FFFF:0:CD30::/64 .

Протокол IPv6 определяет следующие типы адресов.

1. Адрес одноадресной рассылки. Идентификатор в адресе определяет один интерфейс. Пакет, посланный на этот адрес, доставляется по указанному адресу. Адреса одноадресной рассылки отличаются от адресов групповой рассылки значением старшего октета. Старший октет адресов групповой рассылки имеет шестнадцатеричное значение FF. Все остальные значения этого октета определяют адрес одноадресной рассылки.

Рассмотрим различные типы адресов одноадресной рассылки.

• Адреса локальной связи. Эти адреса используются для одной линии связи и имеют формат: FE80::InterfaceID. Адреса локальной связи используются между узлами для автоконфигурации адресов, обнаружения соседа или при отсутствии маршрутизаторов.

Адреса локальной связи используются в основном во время запуска и в случае, если система ещё не получила адреса в большем адресном пространстве.

• Адреса локальных веб-узлов. Эти адреса используются на одном веб-узле и имеют следующий формат: FEC0::SubnetID:InterfaceID.

Адреса локальных веб-узлов используются для адресации внутри узла и не требуют глобального префикса.

• Глобальные адреса одноадресной рассылки протокола IPv6. Эти адреса могут использоваться для связи через Интернет и имеют следующий формат:

010 (FP, 3 бита) TLA ID (13 битов) Резерв (8 битов) NLA ID (24 бита) SLA ID (16 битов) InterfaceID (64 бита).

2. Адрес групповой рассылки. Идентификатор в адресе определяет набор интерфейсов (обычно принадлежащих различным узлам). Пакет, посланный на такой адрес, доставляется всем интерфейсам, идентифицирующимся этим адресом. Типы групповых адресов замещают широковещательные адреса протокола IPv4.

3. Адрес для всех типов рассылок. Идентификатор в адресе определяет набор интерфейсов (обычно принадлежащих различным узлам). Пакет, посланный на такой адрес, доставляется только одному интерфейсу из идентифицирующихся данным адресом. Этот интерфейс является ближайшим из идентифицируемых метрикой маршрутизации.

Адреса для всех типов рассылок получаются из пространства адресов одноадресной рассылки и синтаксически не отличаются друг от друга. Для адресуемого интерфейса разница между адресом для всех типов рассылок и адресом одноадресной рассылки определяется во время конфигурации.

Как правило, узел всегда имеет адрес локальной связи. Также у него могут быть адрес локального веб-узла и один или несколько глобальных адресов.Три типа адресов протокола IPv6

Одноадресатный (unicast) Определяет одного получателя в сети (компьютер или маршрутизатор). Дейтаграмма должна передаваться к месту назначения по кратчайшему маршруту

Альтернативный (anycast) Определяет группу компьютеров, возможно, расположенных в разных местах объединенной сети, которым назначен один общий адрес. Дейтаграмма должна передаваться по кратчайшему маршруту только одному (ближайшему) члену группы

Многоадресатный (multicast) Определяет группу компьютеров, возможно, расположенных в различных местах объединенной сети. Дейтаграмма, посланная по многоадресатному адресу, будет доставлена каждому члену группы. При этом используется многоадресатный или широковещательный режим передачи сетевого оборудования (если, конечно, он поддерживается)

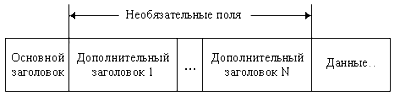

Общая структура дейтаграммы протокола IPv6 и форматы основного и дополнительных заголовков

Общая структура дейтаграммы протокола IPv6 с несколькими заголовками. Обязательным является присутствие только основного заголовка; дополнительные заголовки могут быть опущены

Формат 40-октетного основного заголовка, расположенного в начале каждой дейтаграммы протокола IPv6

Формат заголовка IPv4

Общие недостатки протокола IPv4:

дефицит адресного пространства - количество различных устройств, подключаемых к сети Internet, растет экспоненциально, размер адресного пространства 232 быстро истощается;

слабая расширяемость протокола - недостаточный размер заголовка IPv4, не позволяющий разместить требуемое количество дополнительных параметров в нем;

проблема безопасности коммуникаций - не предусмотрено каких-либо средств для разграничения доступа к информации, размещенной в сети.

отсутствие поддержки качества обслуживания - не поддерживается размещение информации о пропускной способности, задержках, требуемой для нормальной работы некоторых сетевых приложений;

проблемы, связанные с механизмом фрагментации - не определяется размер максимального блока передачи данных по каждому конкретному пути;

отсутствие механизма автоматической конфигурации адресов;

проблема перенумерации машин.

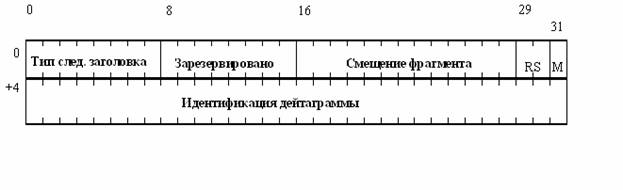

33 Дополнительные заголовки (Фрагментация, маршрутизация и др.) в протоколе iPv6 и их особенности. Формат заголовка фрагментации (самостоятельно).

1)Основной

Заголовок

След. = маршрутный

2)Маршрутный

заголовок

След.= Аутентификация

3)Заголовок

аутентификации

След .= TCP-сегмент

4)TCP-сегмент

Формат с основным и двумя дополнительными заголовками

Формат дополнительного

заголовка фрагментации

Формат дополнительного

заголовка фрагментации

Формат маршрутного заголовка протокола IPv6. В настоящее время определён только тип 0 (неточная маршрутизация от источника)

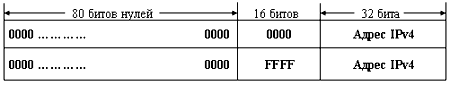

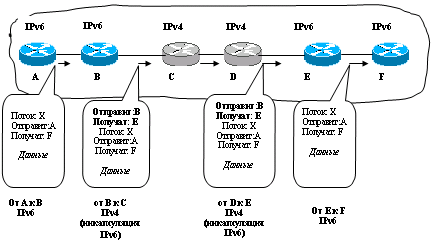

34 Адресация в iPv6. Сопряжение версий iPv4 и iPv6. Взаимодействие систем, работающих с разными стеками протоколов

Взаимодействие систем, работающих с разными стеками протоколов, осуществляется обычно с использованием следующих методов:

трансляция;

мультиплексирование;

инкапсуляция (туннелирование).

Трансляция обеспечивает согласование стеков протоколов путем преобразования форматов сообщений, а также отображения адресов узлов и сетей, различным образом трактуемых в этих протоколах. Транслирующий элемент, в качестве которого могут выступать, например, программный или аппаратный шлюз, мост, коммутатор или маршрутизатор, размещается между взаимодействующими сетями и служит посредником в их «диалоге».

Другой подход к согласованию протоколов получил название мультиплексирования стеков протоколов. Он заключается в том, что в сетевое оборудование или в операционные системы серверов и рабочих станций встраиваются несколько стеков протоколов. При их мультиплексировании на узлах сети устанавливается несколько стеков коммуникационных протоколов — по числу сетей с различающимися сетевыми протоколами. Для того чтобы запрос от прикладного процесса был правильно обработан и прошел через соответствующий стек, необходимо наличие специального программного элемента — мультиплексора протоколов, называемого также менеджером протоколов. Он должен определять, куда в какую конкретно сеть направлен запрос клиента.

Инкапсуляция или туннелирование может применяться, когда две сети с одной технологией необходимо соединить через транзитную сеть, где используется другая технология

В процессе инкапсуляции принимают участие три типа протоколов:

транспортируемый протокол;

несущий протокол;

протокол инкапсуляции.

Протокол объединяемых сетей является транспортируемым, а протокол транзитной сети — несущим. Пакеты транспортируемого протокола помещаются в поле данных пакетов несущего протокола с помощью протокола инкапсуляции. Пакеты-«пассажиры» никаким образом не обрабатываются при транспортировке их по транзитной сети. Инкапсуляцию выполняет пограничное устройство (как правило, маршрутизатор или шлюз), которое располагается на границе между исходной и транзитной сетями. Извлечение пакетов транспортируемого протокола из несущих пакетов выполняет второе пограничное устройство, которое находится на границе между транзитной сетью и сетью назначения. Пограничные устройства указывают в несущих пакетах свои адреса, а не адреса узлов в сети назначения.

Обычно инкапсуляция оказывается более простым и быстрым решением по сравнению с трансляцией, поскольку решает частную задачу, не обеспечивая взаимодействия узлов связываемых сетей с узлами транзитной сети.

В смешанных сетях IPv6—IPv4 наиболее часто используется мультиплексирование, а также туннелирование. Использование этих средств позволяет системам IPv6 обмениваться информацией с другими узлами IPv6 через сети IPv4. Для того чтобы узлы, поддерживающие только протокол IPv6, могли обращаться к ресурсам в сети IPv4, необходимо наличие дополнительных систем: шлюзов, трансляторов протоколов и др.

Чтобы вычислительные платформы работали в сетях IPv4 так же, как в IPv6, необходима одновременная поддержка и того и другого стека. Расширенная версия интерфейса socket дает приложению возможность указать, каким адресом — IPv6 или IPv4 — оно желает воспользоваться для установления соединения. Если приложение выдает адрес IPv6, то операционная система будет создавать соединение по протоколу IPv6. Системы с двойным стеком могут принимать, отправлять и обрабатывать пакеты обоих протоколов. Соответственно, каждая из таких систем должна иметь как минимум по одному никак не связанных друг с другом адресу IPv4 и IPv6.

Кодирование адресов IPv4 в протоколе IPv6. В 16-битовом поле содержится 0000, если узел имеет также одноадресатный адрес IPv6, и FFFF – в противном случае

Метод двойного стека

Туннелирование

Доставка пакетов IPv6 конечным системам возможна при условии существования общей для этих систем инфраструктуры доставки. Поскольку сети, поддерживающие IPv6, составляют пока лишь малую часть всего Internet, то для обеспечения соединений между ними широко применяется метод туннелирования. Несущим протоколом здесь является IPv4, а транспортируемым — IPv6. Пакет IPv6 помещается в поле данных пакета IPv4 и передается по обычной сети IPv4. По окончании передачи он извлекается из поля данных и обрабатывается обычным образом — т. е. либо отправляется в дальнейший путь (уже по сети IPv6), либо используется непосредственно получившей его системой. В общем случае полный маршрут пакета IPv6 может включать несколько туннелей через транзитные сети IPv4.

Поддержка туннелирования расширяет функциональность узлов, являющихся конечными точками туннеля, и налагает на них дополнительные требования. Принимающий узел должен распознать, что в поле данных полученного им пакета IPv4 находится пакет IPv6. Для этого анализируется поле «Протокол» в заголовке пакета IPv4, значение которого в данном случае должно быть равным десятичному числу 41.

Минимальное значение максимального размера пакета, который может быть отправлен через интерфейс (Maximum Transmission Unit, MTU) для IPv6 составляет 1280 байт. Для того чтобы избежать излишней фрагментации, инкапсулирующая система должна, по возможности, использовать такое значение MTU для пакета IPv6, чтобы он помещался вместе со своим заголовком в разрешенном значении MTU для IPv4. Если размер присылаемого пакета IPv6 не позволяет разместить его целиком в поле данных пакета IPv4, инкапсулирующий узел может отправить узлу-источнику трафика IPv6 управляющее сообщение ICMPv6. При передаче трафика IPv6 через туннель в сети IPv4 протокол IPv4 играет роль канальной среды, поэтому, когда пакет проходит через туннель, счетчик транзитных узлов маршрута (hop counter) уменьшается на 1. Это делает туннель прозрачным на уровне IPv6

35 Протокол rtp и его характеристика. Формат заголовка, назначение полей. Протокол rtp. Организация передачи трафика реального времени по сети Интернет. Мультимедиа

В типичной среде реального времени отправитель генерирует пакеты с постоянной скоростью. Они отправляются через одинаковые интервалы времени, проходят через сеть и принимаются получателем, воспроизводящим данные в реальном времени при их получении. Однако ввиду изменения времени задержки при передаче пакетов по сети, они могут прибывать через нерегулярные интервалы времени. Для компенсации этого эффекта поступающие пакеты буферизуются, придерживаются на некоторое время и затем предоставляются с постоянной скоростью программному обеспечению, генерирующему вывод. Поэтому для функционирования протокола реального времени необходимо, чтобы каждый пакет содержал временную метку — тогда получатель сможет воспроизвести поступающие данные с той же скоростью, что и отправитель.

Протокол передачи видео- и аудиоинформации в реальном масштабе времени — RTP

Почему нужен rtp

В Интернет возможна потеря пакетов, изменение их порядка в процессе транспортировки, а также вариация времени доставки в достаточно широких пределах.

В приложениях реального времени (аудио- и видеоконференции, живое видео, удаленная диагностика в медицине, компьютерная телефония, игры, мониторинг в реальном времени и др.) отправитель генерирует поток данных с постоянной скоростью, а получатель (или получатели) должен предоставить эти данные приложению с той же самой скоростью.

Протокол транспортного уровня — TCP не подходит для приложений реального времени:

TCP позволяет установить соединение только между двумя конечными точками, следовательно, он не подходит для многоадресной передачи.

TCP предусматривает повторную передачу потерянных сегментов, прибывающих, когда приложение реального времени уже их не ждет.

TCP не имеет удобного механизма привязки информации о синхронизации к сегментам.

Для согласования требований приложений реального времени с возможностями Интернет был разработан транспортный протокол реального времени — RTP (Real-Time Transport Protocol).

Протокол RTP (RFC 1889 — A Transport Protocol for Real-Time Applications” H. Schulzrinne, S. Casner, R. Frederick, V. Jacobson) обеспечивает в IP-сетях доставку адресатам аудио- и видеопотоков в масштабе реального времени. Согласно стеку рекомендаций H.323, в сетях с негарантированной полосой пропускания с целью минимизации задержек и максимального использования имеющейся полосы пропускания для передачи аудио- и видеопотоков, а также сигнализации RAS применяется протокол User Datagram Protocol (UDP). Этот протокол задействует механизм многоадресной рассылки (IP Multicast) для негарантированной доставки звука и видео определенному числу пользователей. Поверх IP Multicast работает RTP, который создает необходимые условия для нормального воспроизведения полученных потоков на абонентских терминалах.

Принципы построения протокола rtp

RTP идентифицирует тип и номер пакета, устанавливает в него метку синхронизации. Пакеты RTP содержат также идентификатор отправителя, указывающий, кто из участников генерирует данные, и информацию о характере содержимого пакета, например, о типе кодировки видеоданных.

На основе этой информации приемный терминал синхронизирует звук, видео и данные, осуществляет их последовательное и непрерывное воспроизведение. Корректное функционирование RTP возможно при наличии в абонентских терминалах механизмов буферизации принимаемой информации.

Реализацию функций RTP контролирует транспортный протокол управления передачей в режиме реального времени RTCP — Real-time Transport Control Protocol (RFC 1889). Он также отслеживает качество обслуживания и снабжает соответствующей информацией участников конференции. RTCP использует тот же самый базовый транспортный протокол, что и RTP (обычно UDP), но другой номер порта.

RTP работает поверх UDP и может поддерживать передачу данных в реальном времени между несколькими участниками RTP-сеанса.

RTCP выполняет несколько функций:

Обеспечение и контроль качества услуг и обратная связь в случае перегрузки. Так как RTCP-пакеты являются многоадресными, все участники сеанса могут оценить, насколько хороши работа и прием других участников. Сообщения отправителя позволяют получателям оценить скорость данных и качество передачи. Сообщения получателей содержат информацию о проблемах, с которыми они сталкиваются, включая утерю пакетов и избыточную неравномерность передачи. Обратная связь с получателями важна также для диагностирования ошибок при распространении. Анализируя сообщения всех участников сеанса, администратор сети может определить, касается данная проблема одного участника или носит общий характер. Если приложение-отправитель приходит к выводу, что проблема характерна для системы в целом, например, по причине отказа одного из каналов связи, то оно может увеличить степень сжатия данных за счет снижения качества или вообще отказаться от передачи видео — это позволяет передавать данные по соединению низкой емкости.

Идентификация отправителя. Пакеты RTCP содержат стандартное текстовое описание отправителя. Они предоставляют больше информации об отправителе пакетов данных, чем случайным образом выбранный идентификатор источника синхронизации. Кроме того, они помогают пользователю идентифицировать потоки, относящиеся к различным сеансам.

Оценка размеров сеанса и масштабирование. Для обеспечения качества услуг и обратной связи с целью управления загруженностью, а также с целью идентификации отправителя, все участники периодически посылают пакеты RTCP. Частота передачи этих пакетов снижается с ростом числа участников. При небольшом числе участников один пакет RTCP посылается максимум каждые 5 секунд. RFC 1889 описывает алгоритм, согласно которому участники ограничивают частоту RTCP-пакетов в зависимости от общего числа участников. Цель состоит в том, чтобы трафик RTCP не превышал 5% от общего трафика сеанса.

При организации видеоконференции каждый участник должен иметь IP-адрес и две пары UDP-портов: для RTP и RTCP, так как звук и изображение передаются как два независимых потока. RTCP-пакеты посылаются независимо для каждой из этих двух сессий.

На уровне RTP не существует какой-либо взаимосвязи между аудио- и видео сессиями. Только RTCP-пакеты несут в себе одни и те же имена участников.

Определения

Пакет RTP. Информационный пакет, содержащий фиксированный заголовок. Один пакет транспортного нижнего уровня, например UDP, обычно содержит один RTP-пакет.

Поле данных RTP. Информация, пересылаемая в пакете RTP, например, фрагменты звука или сжатые видео данные.

Пакет RTCP. Управляющий пакет, содержащий фиксированный заголовок, сходный с RTP, за которым следуют структурные элементы, зависящие от типа RTCP-пакета. Обычно несколько RTCP-пакетов посылаются как составной RTCP-пакет, вложенный в дейтограмму нижележащего уровня.

Транспортный адрес. Комбинация сетевого адреса и порта, которая идентифицирует конечную точку канала (например, IP-адрес и UDP-порт). Пакеты следуют от транспортного адреса отправителя к транспортному адресу получателя.

Сессия RTP. Период с момента установления группой участников RTP-обмена до его окончания.

Источник синхронизации (SSRC - Synchronization SouRCe). Источник потока RTP-пакетов, определяется 32-битным числовым SSRC-идентификатором, который записывается в заголовок RTP-пакета и не зависит от сетевого адреса. Все пакеты от источника синхронизации содержат временную привязку и нумерацию. Эти данные используются принимающей стороной при воспроизведении. Источниками синхронизации могут служить источники первичного сигнала (микрофоны или видеокамеры), а также RTP-смесители. SSRC-идентификатор представляет собой случайное число, которое является уникальным для данной RTP-сессии. Если формируется несколько потоков в рамках одной RTP-сессии (например, от нескольких видеокамер), то каждый поток должен быть снабжен уникальным SSRC-идентификатором.

Информационный источник (CSRC - Contributing SouRCe). Источник потока RTP-пакетов, который вносит вклад в общий поток, формируемый RTP-смесителем. Смеситель вставляет список SSRC-идентификаторов, которые идентифицируют отдельные источники, в заголовок RTP-пакетов. Этот список называется CSRC-списком. Примером приложения может быть аудио-конференция, где смеситель отмечает всех говорящих, чей голос порождает исходящие пакеты. Это позволяет принимающей стороне идентифицировать говорящего, хотя все пакеты имеют один и тот же SSRC-идентификатор.

Оконечная система. Приложение, которое генерирует или воспринимает данные, посылаемые в виде RTP-пакетов. Оконечная система может выступать в качестве одного или нескольких источников синхронизации для конкретной сессии.

Кроме оконечных систем RTP поддерживает трансляторы и смесители, которые рассматриваются как промежуточные системы на уровне RTP.

Смеситель. Промежуточная система, которая получает RTP-пакеты от одного или нескольких источников, при необходимости меняет их формат, объединяет и пересылает их адресатам. Например, смеситель преобразует поток аудио-пакетов в последовательность пакетов, которая соответствует возможностям узкополосного канала. Так как временная привязка входных пакетов может отличаться, смеситель осуществляет их синхронизацию и генерирует свой собственный поток RTP-пакетов. Таким образом, все посылаемые пакеты имеют в качестве источника синхронизации смеситель.

Транслятор. Промежуточная система, которая переадресует RTP-пакеты, не изменяя их идентификаторы источников синхронизации. Транслятор, создает один исходящий RTP-пакет для каждого поступающего пакета RTP. Этот механизм может изменить формат данных в пакете или использовать иной комплект низкоуровневых протоколов для передачи данных из одного домена в другой. Например, потенциальный получатель может оказаться не в состоянии обрабатывать высокоскоростной видеосигнал, используемый другими участниками сеанса. Транслятор конвертирует видео в формат более низкого качества, требующий не такой высокой скорости передачи данных.

Монитор. Приложение, которое получает RTCP-пакеты, посланные участниками RTP-сессии, в частности диагностические сообщения, производит оценку состояния связи, копит долгосрочную статистику обмена.

Заголовок пакета rtp

Первые 12 октетов присутствуют во всех RTP-пакетах. Список CSRC-идентификаторов присутствует только тогда, когда пакет формируется смесителем.

V (2 бита) - поле версии протокола RTP. Текущая версия — вторая.

P (1 бит) - поле заполнения. Если Р=1, пакет содержит один или более дополнительных октетов-заполнителей в конце поля данных (заполнители не являются частью поля данных). Последний октет заполнителя содержит число октетов, которые должны игнорироваться. Заполнитель нужен при использовании некоторых алгоритмов шифрования при фиксированном размере блоков или при укладке нескольких RTP-пакетов в один UDP.

X(1 бит) поле расширения заголовка. Если Х=1, то за основным заголовком следует еще один дополнительный, используемый в экспериментальных расширениях RTP.

CC (CSRC count – число CSRC, 4 бита). Это поле содержит количество идентификаторов отправителей, чьи данные находятся в пакете, причем сами идентификаторы следуют за основным заголовком.

M (1 бит) поле маркера. Интерпретация маркера определяется профайлом. Например, предполагается разрешить выделять в потоке пакетов существенные события, такие как границы кадра в случае видео, или в случае голоса выделять начало речи после периода молчания.

PT (7 битов) - поле типа полезной нагрузки. Идентифицирует тип полезной нагрузки и формат данных RTP-пакета, включая сжатие и шифрование данных и определяет интерпретацию поля данных приложением.

Порядковый номер пакета (Sequence Number, 16 битов). Каждый источник начинает нумеровать пакеты с произвольного номера, увеличиваемого затем на единицу с каждым посланным пакетом данных RTP. Это позволяет обнаружить потерю пакетов и определить порядок пакетов с одинаковой отметкой о времени. Несколько последовательных пакетов могут иметь одну и ту же отметку о времени, если логически они порождены в один и тот же момент, как, например, пакеты, принадлежащие к одному и тому же видеокадру.