- •Вопросы:

- •Часть I.

- •Часть II.

- •Часть III.

- •Часть I.

- •1.1. Алгебра логики, алгебра Буля. Основные аксиомы.

- •1.2. Законы алгебры Буля. Дистрибутивный, коммутативный, ассоциативный.

- •1.3. Законы алгебры Буля. Поглощения, двойного отрицания, исключения.

- •1.4. Законы алгебры Буля. Де Моргана, идемпотентности.

- •1.5. Условное графическое обозначение логических элементов (стандарты).

- •1.6. Способы минимизации логических функций. Правило составления карты Карно.

- •1.7. Способы минимизации логических функций. Правило составления диаграммы Вейча.

- •1.8. Комбинационная схема. Функция дешифратора.

- •1.9. Комбинационная схема. Функция шифратора.

- •1.10. Комбинационная схема. Функция мультиплексора.

- •1.11. Комбинационная схема. Функция демультиплексора.

- •1.12. Триггеры. Типы триггеров. Классификация Триггеров.

- •1.13. Регистры. Счетчики. Разновидность.

- •1.14. Архитектура Микроконтроллера. Структура типовой эвм.

- •1.15. Тактовая частота микроконтроллера. Изменения тактовой частоты.

- •1.16. Регистры общего назначения в микроконтроллерах.

- •1.17. Регистр признаков. Распиновка битов.

- •1.18. Регистры специального назначения. Регистр Программный счетчик.

- •1.19. Регистры специального назначения. Регистр указатель Стека.

- •1.20. Регистры специального назначения. Таймеры.

- •1.22. Регистры специального назначения. Ацп и цап.

- •1.23. Виды памяти в микроконтроллерах.

- •1.24. Преобразование последовательного кода в параллельный.

- •1.25. Преобразование параллельного кода в последовательный.

- •1.26. Язык Ассемблера. Синтаксис. Мнемокод.

- •1.27. Арифметические команды. Принцип работы.

- •1.28. Логические команды. Принцип работы.

- •Xor получатель, источник

- •1.29. Команды вызова подпрограммы, особенности.

- •1.30. Команды переходов в программе, особенности.

- •Часть II.

- •2.1. Доказать следующие законы: дистрибутивный, поглощения.

- •2.14. Реализовать rs триггер на элементах и-не.

- •2.15. Реализовать синхронный rs триггер.

- •2.16. Реализовать d триггер через rs.

- •2.17. Реализовать т триггер через rs.

- •2.18. Реализовать j-k триггер через rs.

- •2.19. Счетчик на j-k триггерах.

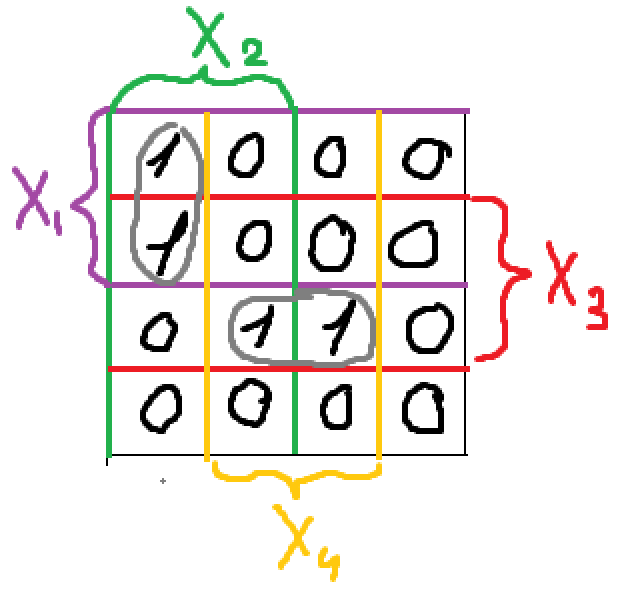

1.7. Способы минимизации логических функций. Правило составления диаграммы Вейча.

Советую посмотреть ролик на 9 мин. https://www.youtube.com/watch?v=42o6pFXCtnQ, но вот небольшая инструкция по тому как пользоваться диаграммой Вейча.

Заполняем значения функции в диаграмму по следующей схеме

Определяем формат минимизации функции:

ДНФ (дизъюнктивная нормальная форма) использовать 1 для обводки контура

или

КНФ (конъюнктивная нормальная форма) использовать 0 для обводки контура

Выделяем контуры (обводим клетки количество которых равно 20 или 21 или 22 или …) как на карте Карно

Пример для ДНФ:

Смотрим на каждый из контуров и записываем х если он полность входит в эту область, если контур полностью не входит в область, то записываем ¬х, если контур входит частично в область, то эту область (х) не записываем. (для ДНФ)

Между х в одном контуре ставится ⋅ (умножение или И)

Между контурами ставится + (сложение или ИЛИ)

Смотрим на каждый из контуров и записываем х если он полность входит в эту область, если контур полностью не входит в область, то записываем ¬х, если контур входит частично в область, то эту область (х) не записываем. (для КНФ)

Между х в одном контуре ставится + (сложение или ИЛИ)

Между контурами ставится ⋅ (умножение или И)

Для примера из 3) была бы СДНФ (совершенная дизъюнктивная нормальная форма) такая:

F = х1⋅х2⋅¬х4 + ¬х1⋅х3⋅х4

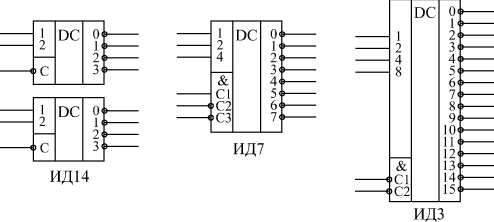

1.8. Комбинационная схема. Функция дешифратора.

Советую посмотреть ролик на 8 мин. https://www.youtube.com/watch?v=1Qr-ENKLg1A, + вот скрины и важная часть из видео.

Дешифраторы позволяют преобразовывать одни виды бинарных кодов в другие.

Полные дешифраторы:

(записи бывают разные по это вот 2 фотки разных примеров записи)

(не закрашенные кружочки - инверсия или логическая операция ИЛИ)

где 2n выходов и n входов,

С - входы разрешения (для блокировки схемы при отсутствии сигналов на С)

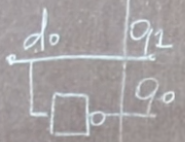

Тривиальная схема:

Неполный дешифратор:

При n входов число выходов < 2n

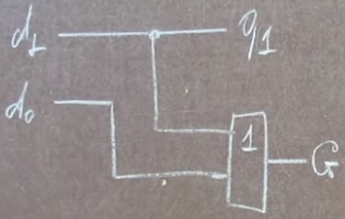

Схема для полного дешифратора, где n = 1

d0 - вход

q0, q1 - выходы

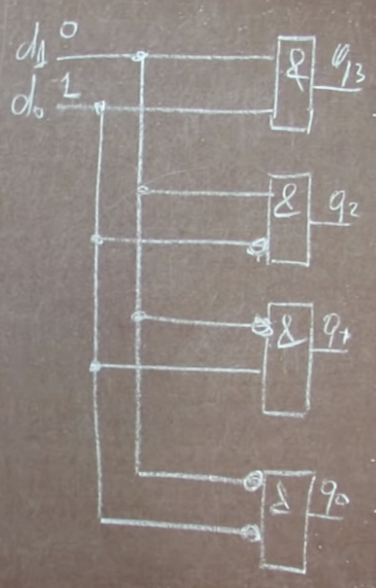

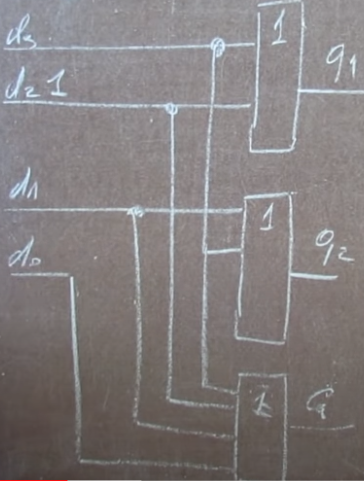

Схема для полного дешифратора, где n = 2

d0, d1 - входы

q0, q1, q2, q3 - выходы

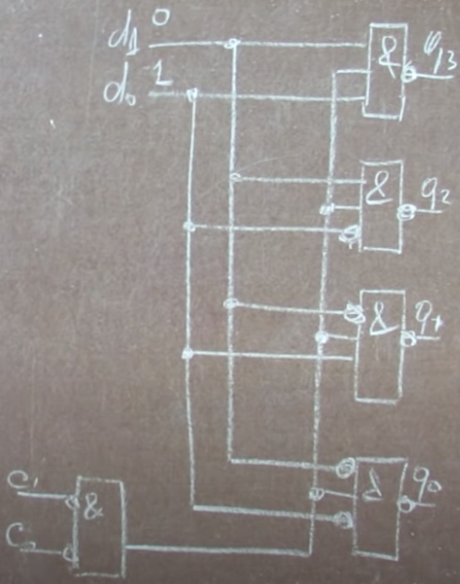

Схема для полного дешифратора, где n = 2 и присутствует С

d0, d1 - входы

q0, q1, q2, q3 - выходы

С - входы разрешения (для блокировки схемы при отсутствии сигналов на С)

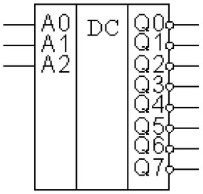

1.9. Комбинационная схема. Функция шифратора.

Советую посмотреть ролик на 14 мин. https://www.youtube.com/watch?v=mDhHgKF835E, + вот скрины и важная часть из видео.

Основное назначение шифратора — преобразование номера источника сигнала в код (например, номера нажатой кнопки некоторой клавиатуры)

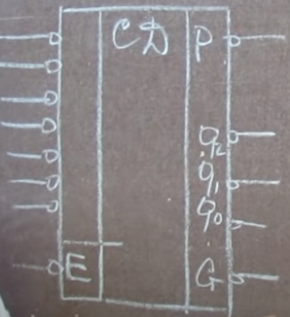

Полные шифраторы:

(не закрашенные кружочки - инверсия или логическая операция ИЛИ)

где 2n входов и n выходов,

E - вход разрешения (для блокировки схемы при отсутствии сигнала на E)

G - проверка на поступление сигнала в одном из входов

P - перенос сигнала в следующую схему

Тривиальная схема:

Неполный шифратор:

При n выходов число входов < 2n

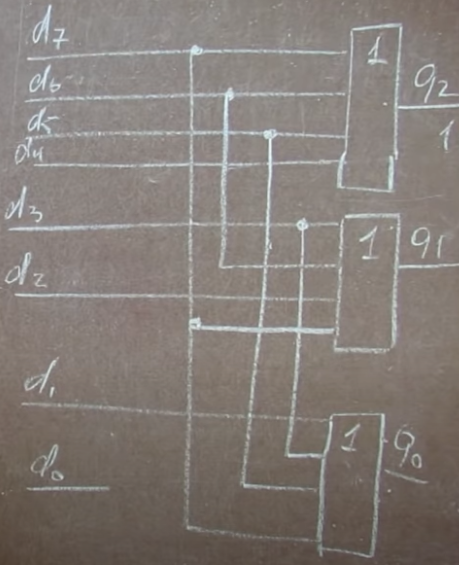

Схема для полного шифратора, где n = 1

d0, d1 - входы

q1 - выход

G - проверка на поступление сигнала в одном из входов

Схема для полного шифратора, где n = 2

d0, d1, d2, d3 - входы

q1, q2 - выходы

G - проверка на поступление сигнала в одном из входов

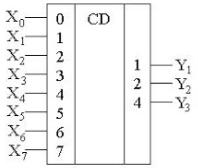

Схема для полного шифратора, где n = 3

d0, d1, d2, d3. d4, d5, d6, d7 - входы

q1, q2, q2, q3 - выходы

G - проверка на поступление сигнала в одном из входов

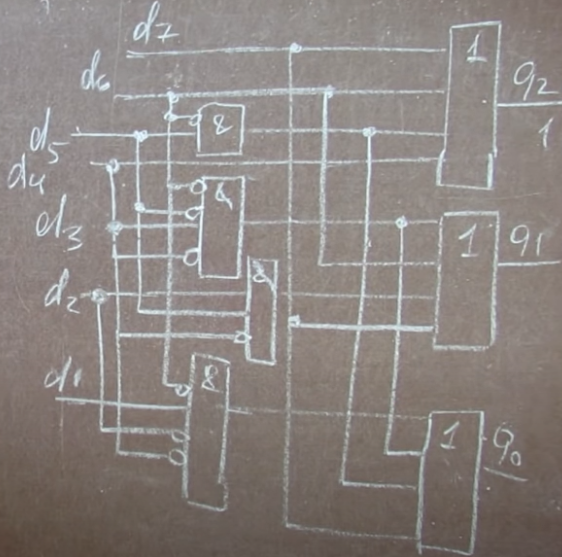

Схема для приоритетного шифратора, где n = 3

d0, d1, d2, d3. d4, d5, d6, d7 - входы

q1, q2, q2, q3 - выходы

G - проверка на поступление сигнала в одном из входов