госы / итог

.doc

|

|

Экзаменационный билет № 3 |

Утверждаю Проректор по учебной работе

_____________ С.В. Михайлов

" " мая 2014 г. |

|

Кафедра бизнес-информатики

|

||

|

Итоговый междисциплинарный экзамен по специальности «Прикладная информатика в экономике». Специализации «Информационные системы в банковском деле» |

||

Модульное программирование является особым способом разработки программы, которая строится при этом из нескольких относительно независимых друг от друга частей – модулей. Модули задачи могут писаться как на одном языке программирования, например, на Ассемблере, так и на разных языках, в этом случае говорят, что используется многоязыковая система программирования. Перечислим сначала те преимущества, которые предоставляет модульное программирование. Во-первых, как уже отмечалось, это возможность писать модули на разных языках программирования. Во-вторых, модуль является естественной единицей локализации имен: как уже говорилось, внутри модуля все имена должны быть различны (уникальны),1 что не очень удобно, особенно когда модуль большой по объему или совместно пишется разными программистами. А вот в разных модулях имена могут совпадать, так как имена локализованы в модуле и не видны из другого модуля, если только это не указано явно с помощью специальных директив. Следующим преимуществом модульного программирования является локализация места ошибки: обычно исправление ошибки внутри одного модуля не влечет за собой исправление других модулей. Следует отметить и такое хорошее свойство модульного программирования, как возможность повторного использования (reuse) разработанных модулей в других программах. Разумеется, за все надо платить, у модульного программирования есть и свои слабые стороны, перечислим основные из них. Во-первых, модули не являются совсем уж независимыми друг от друга: между ними существуют связи, то есть один модуль иногда может использовать переменные, константы и программный код другого модуля. Во-вторых, теперь перед счетом программы необходим особый этап сборки программы из составляющих её модулей. Этот процесс достаточно сложен, так как кроме собственно объединения всех модулей в одну программу, необходимо проконтролировать и установить все связи между этими модулями. В-третьих, так как теперь компилятор не видит всей исходной программы одновременно, то, следовательно, и не может получить полностью готовый к счету модуль на машинном языке. Более того, так как в каждый момент времени он видит только один модуль, он не может проконтролировать, правильно ли установлены связи между модулями. для оценки приемлемости программного модуля использовать более конструктивные его характеристики:

Размер модуля измеряется числом содержащихся в нем операторов или строк. Модуль не должен быть слишком маленьким или слишком большим.

Прочность модуля - это мера его внутренних связей. Чем выше прочность модуля, тем больше связей он может спрятать от внешней по отношению к нему части программы и, следовательно, тем больший вклад в упрощение программы он может внести.

Сцепление модуля - это мера его зависимости по данным от других модулей. Характеризуется способом передачи данных. Чем слабее сцепление модуля с другими модулями, тем сильнее его независимость от других модулей.

Рутинность модуля - это его независимость от предыстории обращений к нему. Модуль называется рутинным, если результат (эффект) обращения к нему зависит только от значений его параметров (и не зависит от предыстории обращений к нему). Модуль называется зависящим от предыстории, если результат (эффект) обращения к нему зависит от внутреннего состояния этого модуля, изменяемого в результате предыдущих обращений к нему.

Реализация – например модули в CMS-системах (например модуль магазин не связан с модулем новости, тем самым обеспечивая модульность системы).

Наиболее часто проблемы с защитой такого рода информации возникают из–за массового использования средств вычислительной техники с программным обеспечением, позволяющим сравнительно легко модифицировать, уничтожать или копировать обрабатываемую информацию. Классификация компьютерных преступлений 1. Кража: технических средств (винчестеров, ноутбуков, системных блоков); носителей информации (бумажных, магнитных, оптических и пр.); информации (чтение и несанкционированное копирование); средств доступа (ключи, пароли, ключевая документация и пр.).

2. Подмена (модификация): операционных систем; систем управления базами данных; прикладных программ; информации (данных), отрицание факта отправки сообщений; паролей и правил доступа.

3. Уничтожение (разрушение): технических средств (винчестеров, ноутбуков, системных блоков); носителей информации (бумажных, магнитных, оптических и пр.); программного обеспечения (ОС, СУБД, прикладного ПО); информации (файлов, данных); паролей и ключевой информации.

скорости обработки информации; пропускной способности каналов связи; объемов свободной оперативной памяти; объемов свободного дискового пространства; электропитания технических средств. 5. Ошибки: при инсталляции ПО, ОС, СУБД; при написании прикладного ПО; при эксплуатации ПО; при эксплуатации технических средств.

6. Перехват информации (несанкционированный): за счет ПЭМИ от технических средств; за счет наводок по линиям электропитания; за счет наводок по посторонним проводникам; по акустическому каналу от средств вывода; по акустическому каналу при обсуждении вопросов; при подключении к каналам передачи информации; за счет нарушения установленных правил доступа (взлом).

В последние годы наметилась устойчивая тенденция объединения лиц, причастных к преступной деятельности в сфере компьютерной информации, для совершения крупномасштабных преступлений. Такие союзы носят ярко выраженные признаки организованных преступных групп, участники которых лично не знакомы и осуществляют конспиративную связь друг с другом через Интернет.

3. В программной среде MS Project разработать структуру проекта с назначением ресурсов по каждой работе. Тема проекта «Разработка корпоративной информационной системы».

|

||

|

|

Экзаменационный билет № 4 |

Утверждаю Проректор по учебной работе

_____________ С.В. Михайлов

" " мая 2014 г. |

|

Кафедра бизнес-информатики

|

||

|

Итоговый междисциплинарный экзамен по специальности «Прикладная информатика в экономике». Специализации «Информационные системы в банковском деле» |

||

Информационная система – взаимосвязанная совокупность средств, методов и персонала, используемых для хранения, обработки и выдачи информации в интересах достижения поставленной цели. Выделяют 7 видов обеспечивающих подсистем ппилот М

В соответствии с существующими ГОСТами разработка ИС не сводима к решению только технических и программных проблем. Только комплексная проработка всех видов обеспечения, на уровне определяемом стандартом приводит к разработке эффективно работающей ИС. Эти подсистемы должны быть согласованны друг с другом, что делает создание ИС сложной задачей. Кроме того, тенденции развития современных информационных технологий приводят к постоянному возрастанию сложности информационных систем. Современные крупные проекты ИС характеризуются, как правило, следующими особенностями (Error: Reference source not found):

В процессе создания ИС должны быть увязаны наиболее рациональные методы решения управленческих задач и человеко-машинная технология обработки информации. Отсюда вытекают некоторые особенности проектирования ИС, которые заключаются в необходимости рассмотрения ИС в 3 аспектах (с 3 различных, но взаимосвязанных точек зрения):

Исходя из реальных условий конкретной предметной области, формулируются основные требования к ИС. Анализ показал, что большинство неудач было связано с отсутствием или неправильным применением подходов к созданию ИС. Условно можно выделить два подхода к созданию ИС (Error: Reference source not found):

2. Возможная архитектура реализации хранения данных в системе OLAP (MOLAP, HOLAP или ROLAP). Сравнительные преимущества и недостатки для выбора.

В настоящее время на рынке присутствует большое количество продуктов, которые в той или иной степени обеспечивают функциональность OLAP. Около 30 наиболее известных перечислены в списке обзорного Web-сервера http://www.olapreport.com/. Обеспечивая многомерное концептуальное представление со стороны пользовательского интерфейса к исходной базе данных, все продукты OLAP делятся на три класса по типу исходной БД. • Самые первые системы оперативной аналитической обработки (например, Essbase компании Arbor Software, Oracle Express Server компании Oracle) относились к классу MOLAP, то есть могли работать только со своими собственными многомерными базами данных. Они основываются на патентованных технологиях для многомерных СУБД и являются наиболее дорогими. Эти системы обеспечивают полный цикл OLAP-обработки. Они либо включают в себя, помимо серверного компонента, собственный интегрированный клиентский интерфейс, либо используют для связи с пользователем внешние программы работы с электронными таблицами. Для обслуживания таких систем требуется специальный штат сотрудников, занимающихся установкой, сопровождением системы, формированием представлений данных для конечных пользователей. • Системы оперативной аналитической обработки реляционных данных (ROLAP) позволяют представлять данные, хранимые в реляционной базе, в многомерной форме, обеспечивая преобразование информации в многомерную модель через промежуточный слой метаданных. К этому классу относятся DSS Suite компании MicroStrategy, MetaCube компании Informix, DecisionSuite компании Information Advantage и другие. Программный комплекс ИнфоВизор , разработанный в России, в Ивановском государственном энергетическом университете, также является системой этого класса. ROLAP-системы хорошо приспособлены для работы с крупными хранилищами. Подобно системам MOLAP, они требуют значительных затрат на обслуживание специалистами по информационным технологиям и предусматривают многопользовательский режим работы. • Наконец, гибридные системы (Hybrid OLAP, HOLAP) разработаны с целью совмещения достоинств и минимизации недостатков, присущих предыдущим классам. К этому классу относится Media/MR компании Speedware. По утверждению разработчиков, он объединяет аналитическую гибкость и скорость ответа MOLAP с постоянным доступом к реальным данным, свойственным ROLAP.

SqlConnection cnn = new SqlConnection(@"СТРОКА ПОДКЛЮЧЕНИЯ"); SqlCommand cmd = new SqlCommand(); private void Formll_Load(object sender, EventArgs e) { cmd.Connection = cnn; cmd.CommandText = "SELECT * FROM Employees"; cnn.Open(); SqlDataReader reader = cmd.ExecuteReader(); while (reader.Read()) { richTextBoxl.Text += reader["FIO"] + ”\n”; } cnn.Close();

|

||

|

|

Экзаменационный билет № 5 |

Утверждаю Проректор по учебной работе

_____________ С.В. Михайлов

" " мая 2014 г. |

|||||||||||||||||||||||||

|

Кафедра бизнес-информатики

|

|||||||||||||||||||||||||||

|

Итоговый междисциплинарный экзамен по специальности «Прикладная информатика в экономике». Специализации «Информационные системы в банковском деле» |

|||||||||||||||||||||||||||

Толковый словарь Вебстера: Проект – это что-либо, что задумывается или планируется. Свод знаний по управлению проектами PMI (США): Проект – временное предприятие, предназначенное для создания уникальных продуктов или услуг. Английская Ассоциация проект-менеджеров: Проект – это отдельное предприятие с определенными целями, часто включающими требования по времени, стоимости и качеству достигаемых результатов. Германия (DIN): Проект – это предприятие (намерение), которое в значительной степени характеризуется неповторимостью условий в их совокупности:

Мировой банк (Оперативное руководство № 2.20): Проект – комплекс взаимосвязанных мероприятий, предназначенных для достижения в течение заданного времени и при установленном бюджете поставленных задач с четко определенными целями. Основные характеристики проекта:

Управление проектом Свод знаний по управлению проектами PMI (США): Управление проектом – это искусство руководства и координации людских и материальных ресурсов на протяжении жизненного цикла проекта путем применения современных методов и техники управления для достижения определенных в проекте результатов по составу и объему работ, стоимости, времени, качеству и удовлетворению участников проекта Основными признаками управления проектами являются: • наличие системы управления, направленной на достижение цели; • внутри организации должны быть определены рамки системы управления для решения задач проекта; • четкая регламентация процессов, коммуникаций, принятия решений в структуре управления; • необходимость постоянного и регламентированного целью слежения за обеспечением и координацией ресурсов. Магический треугольник проектного менеджмента

Критерии оценки проекта:

Признаки проекта:

(изменение вещественной системы или предмета)

(проект в целом ранее нигде не использовался, в нем же самом могут использоваться отдельные модули из других проектов, например, мелкосерийное производство)

(определяется по числу учитываемых в проекте факторов окружения проекта и числу его участников)

(в крупных проектах необходимо создавать специальную организационную структуру, в небольших – специальная структура не нужна)

(позволяет рассматривать проект как целостную систему; каждый проект имеет четко определенные рамки предметной области и должен быть отделен от других) Задачи, которые надо решить руководителю предприятия, прежде чем обеспечивать финансирование проекта:

Классификация проектов

Монопроект – проект с четко очерченными ресурсными, временными и др. рамками с единой проектной командой. Мультипроект – комплексный проект из нескольких взаимосвязанных монопроектов

Мегапроект – целевая программа, содержащая множество взаимосвязанных проектов, объединенных одной целью, выделенными ресурсами и заданным временем. Уровень программ: международные, государственные, национальные, региональные, межотраслевые. Инвестиционный проект: главная цель – создание или модернизация основных фондов, требующих вложения инвестиций. Примеры: строительство дома, реконструкция предприятия, возведение плотины и пр. Фиксированы срок и расходы. Инновационный проект: главная цель – разработка и применение новых технологий и других нововведений. Примеры: разработка прибора, создание новой технологии Организационный – реформирование предприятий, создание новой организации, проведение международного форума и пр. Цель определена. Результаты сразу оценить трудно. Экономический – приватизация предприятий, создание аудиторской фирмы, введение новой системы налогов и пр. Цель – улучшение экономических показателей. Оценить сложнее. Социальный – реформирование соц. обеспечения, здравоохранения, соц. защита населения, преодоление природных и социальных потрясений и пр.

Кэш-память, или просто кэш (cache), – промежуточный буфер с быстрым доступом. это высокоскоростная память произвольного доступа, используемая процессором компьютера для временного хранения информации. Кэш-память прозрачна для программ и пользователей. С ней работает только операционная система. В современных компьютерах применяют кэширование, как оперативной памяти, так и диска. В процессе работы системы в кэш-память заносятся данные, считываемые системой из оперативной памяти при выполнении каких-либо задач. Каждая запись в кэш-памяти включает в себя:

При каждом обращении к основной памяти просматривается содержимое кэш-памяти с целью определения, не находятся ли там нужные данные. Кэш-память не является адресуемой, поэтому поиск осуществляется по содержимому. Далее возможна одна из двух ситуаций:

В процессе работы содержимое кэш-памяти постоянно обновляется, данные из нее вытесняются. Алгоритм обновления данных в кэш-памяти существенно влияет на ее эффективность. Наличие в компьютере двух копий данных – в основной памяти и в кэше – порождает проблему их согласования. Если происходит запись в основную память по некоторому адресу, а содержимое этой ячейки находится в кэше, то в результате соответствующая запись в кэше становиться недостоверной. Возможны два решения проблемы: сквозная и обратная запись. Сквозная запись. При каждом запросе к основной памяти, в том числе и при записи просматривается кэш. Если данные в кэш отсутствуют, то запись выполняется только в основную память. Если же данные находятся в кэше, то запись выполняется одновременно в кэш и основную память. При вытеснении данных из кэш они просто теряются. Обратная запись. Аналогично при возникновении запроса к памяти выполняется просмотр кэша. И если данных там нет, то запись выполняется только в основную память. В противном случае производится запись только в кэш-память, при этом в описателе данных кэша делается специальная отметка (признак модификации), которая указывает на то, что при вытеснении этих данных из кэша необходимо переписать их в основную память, чтобы обновить устаревшее содержимое основной памяти. Для кэширования используются две основные схемы отображения: случайное отображение и детерминированное отображение. При случайном отображении элемент оперативной памяти вместе со своим адресом может быть размещен в произвольном месте кэш-памяти. В такой кэш-памяти вытеснение старых записей происходит лишь при ее полном заполнении. Обычно вытесняются записи, к которым меньше всего не было обращений. Детерминированный (прямой) способ отображения предполагает, что любой элемент основной памяти всегда отображается в одно и то же место кэш-памяти. Между номерами строк кэш-памяти и адресами основной памяти устанавливается соотношение «один ко многим»: одному номеру строки соответствует несколько адресов оперативной памяти. При смешанном подходе произвольный адрес оперативной памяти отображается не на один адрес кэш-памяти и не на любой адрес, а на некоторую группу адресов.

3. Установить программу шифрования TrueCrypt. Выполнить симметричное шифрование данных с использованием файлового контейнера. 3.1. Установка TrueCrypt

3.2 Симметричное шифрование данных с использованием TrueCrypt. Создание хранилища зашифрованных данных

В первом окне "Мастера создания томов TrueCrypt" (см. рис. ниже) будет предложено выбрать один из трех вариантов:

3.2.1. Шифрование с использованием файлового контейнера

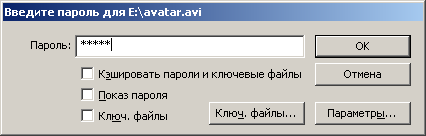

В следующем окне требуется ввести пароль (максимальная длина пароля - 64 символа) и подтвердить его. Также можно выбрать ключевые файлы, т.е. файлы, которые нужно будет указывать каждый раз, когда будете монтировать том TrueCrypt. В качестве ключевых файлов подойдут любые, их расширение значения не имеет. Впоследствии необходимо следить за тем, чтобы файлы, выбранные в качестве ключевых, не были повреждены. Иначе будет невозможно смонтировать том TrueCrypt и получить доступ к данным. Для выбора ключевых файлов установите флажок "Ключ. файлы" и нажмите кнопку "Ключ. файлы...". В открывшемся окне нажмите кнопку "Файлы..." и выберите ключевые файлы. При этом учтите, что запоминается путь, а не только имена файлов. Для того, чтобы том мог быть смонтирован, файлы должны располагаться в той же директории, что и при их выборе в качестве ключевых во время создания тома. Если добавить папку, нажав на кнопку "Папка", то все файлы внутри нее будут использоваться как ключевые.

После создания тома будет выведено соответствующее окно. Нажмите кнопку OK.

Контейнер будет создан под видом обычного файла (см. рисунок). При этом он будет отформатирован и заполнен случайными данными.

Естественно, что при попытке запуска такого «фильма» будет выдано сообщение об ошибке.

Созданный контейнер можно копировать и переносить на любых носителях, т. е. поступать с ним, как с самым обычным файлом. Монтирование файлового контейнера. Перед использованием контейнера (сохранением в него секретных данных) его необходимо подключить (примонтировать) к системе.

Если пароль правильный после нажатия кнопки OK в системе появится новый диск Z: – это и есть примонтированный том.

Теперь на него можно записывать файлы и работать с ним, как с обычным диском. В свойствах диска можно увидеть файловую систему, под которую был отформатирован том и объем, который указан при его создании.

После того, как вы перепишете в контейнер все файлы, которые хотите скрыть, диск можно размонтировать (кнопка Размонтировать в главном окне программы). При этом его содержимое будет автоматически зашифровано! После этого файл film.avi можно копировать, переносить с компьютера на компьютер, пересылать по почте и т. д. Чтобы контейнер можно было монтировать и работать с секретными данными нужна только программа TrueCrypt.

В отчет поместите скрин-шоты с примонтированным файловым контейнером (файлом с Вашей фамилией) и содержимым примонтированного диска, подлежащим шифрованию (несколько любых файлов).

|

|||||||||||||||||||||||||||