Добавил:

Upload

Опубликованный материал нарушает ваши авторские права? Сообщите нам.

Вуз:

Предмет:

Файл:Инф Лекции / Лекция №13. Информационная без-ть.ppt

X

- •Учебный курс

- •Информационная

- •Информационная

- •Объектами авторского права

- •Авторское право

- •Права автора

- •Использование программ и БД

- •Защита от копирования

- •Компьютерные преступления

- •Компьютерные преступления

- •Авторские права в Интернете

- •Что можно без спроса…

- •Защита информации

- •Угрозы

- •Меры по защите информации

- •Доктрина инф. безопасности

- •Законодательные меры

- •Политика безопасности

- •Процедурные меры

- •Программно-технические меры

- •Возможности взлома защиты

- •Защита информации (итог)

- •Под информационной безопасностью понимается защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных

- •Угроза информационной безопасности

- •Свойства информации

- •Примеры реализации угрозы нарушения целостности данных

- •Классификация атак

- •Понятие атаки на информационную

- •Классификация атак

- •Классификация сетевых атак

- •Сетевые атаки

- •Сетевые атаки

- •Сетевые атаки

- •Сетевые атаки

- •Сетевые атаки

- •Принципы обеспечения информационной безопасности

- •Методы обеспечения ИБ

- •Средства защиты информационных систем

- •В наши дни одной из главных угроз информационной безопасности любой компании стали инсайдеры

- •Каналы утечки данных:

- •Мобильные угрозы

- •Уязвимые

- •Распределение установленных у пользователей OS Windows по версиям

- •Степень риска заражения через Интернет по версии пользователей продуктов «Лаборатория Касперского». Полученные данные

- •ICMP-сканирование

- •ICMP-сканирование

- •ICMP-запрос

- •ICMP-ответ

- •Результат ICMP- сканирования

- •TCP-сканирование

- •Искомый узел присутствует

- •Сканирование портов

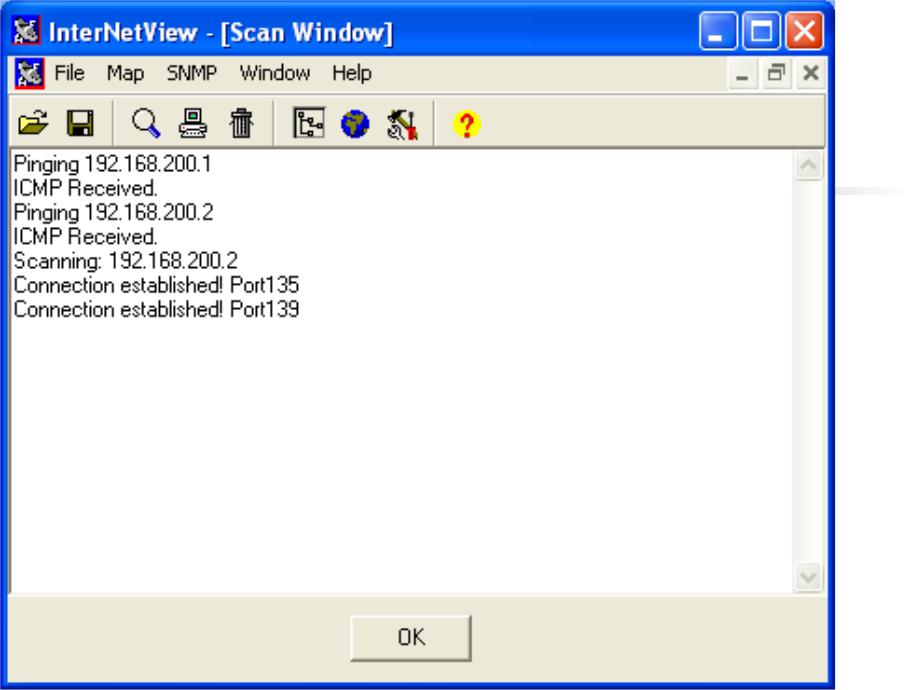

- •Сonnect()-сканирование, порт 21

- •Ответ - «закрытый порт»

- •Сonnect()-сканирование, порт 135

- •Ответ - «открытый порт»

- •Иные способы сканирования

- •Выявление уязвимых мест сканером LanGuard

- •Реализации атак

- •Реализации атак

- •Общие принципы защиты

- •Усложненные атаки

- •Усложненные атаки

- •Основные механизмы защиты компьютерных систем

- •Основные механизмы защиты компьютерных систем

- •Идентификация и аутентификация пользователей

- •Идентификация и аутентификация пользователей

- •Идентификация и аутентификация пользователей

- •Электронно-цифровая подпись (ЭЦП)

- •Электронно-цифровая подпись (ЭЦП)

- •Электронно-цифровая подпись (ЭЦП)

- •КАК пользоваться порталом www.e-gov.kz

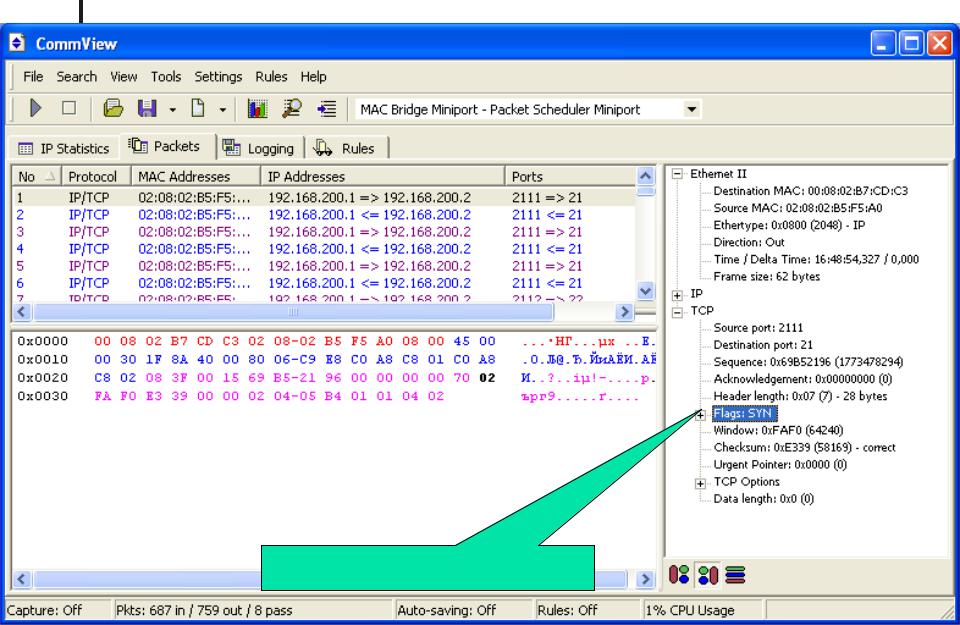

TCP-сканирование

SYN-флаг

Искомый узел присутствует

Флаги RST и ACK

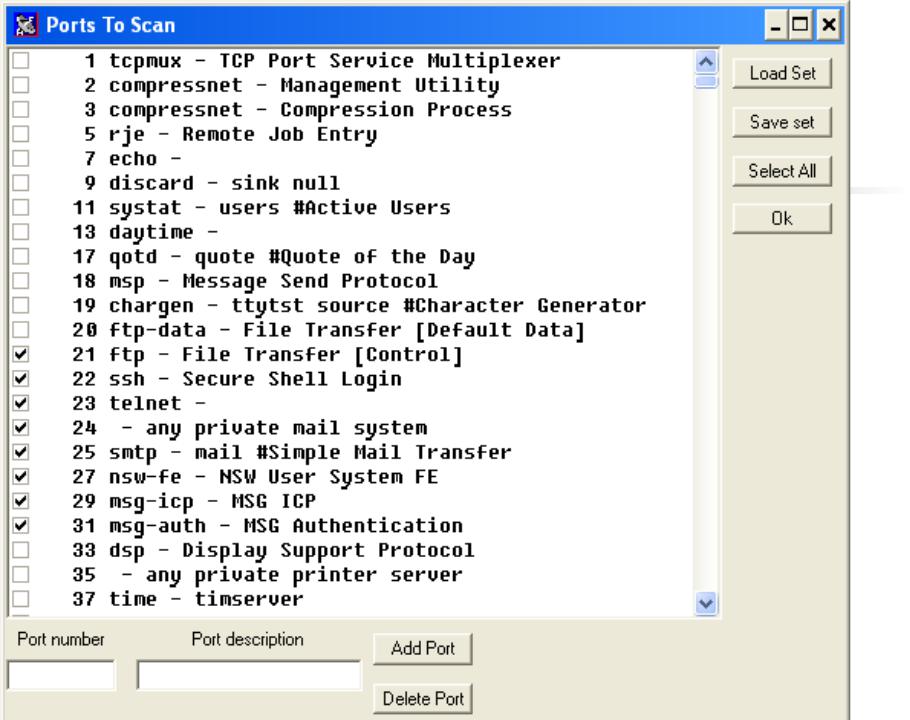

Сканирование портов

Сканирование портов

Определение функционирующих сетевых служб

TCP-21-ftp

TCP- 23- |

telnet |

TCP- 25- |

smtp |

TCP- 80- |

http |

TCP- 110- pop3

TCP- 135- RPC

TCP- 139- NetBIOS

TCP- 445- RPC, DFS

Сonnect()-сканирование, порт 21

Ответ - «закрытый порт»

Сonnect()-сканирование, порт 135

Ответ - «открытый порт»

Иные способы  сканирования

сканирования

SYN-сканирование,

FIN-сканирование,

ACK-сканирование,

XMAS-сканирование,

NULL-сканирование,

UDP-сканирование

Соседние файлы в папке Инф Лекции