Глава 1. Основные понятия и задачи криптологии

1.1. Предмет криптологии, криптография и криптоанализ

История криптографии – ровесница истории письменности, с ее широким распространением криптография сформировалась как искусство тайнописи. Упоминания о первых шифрах встречаются уже в начале нашей эры. Так, римский император Гай Юлий Цезарь использовал в своей переписке шифр, получивший впоследствии его имя.

Постоянными заказчиками криптографических систем во все времена были дипломаты и военные. Именно увеличение объемов передаваемой информации и сокращение сроков на ее обработку в соответствующих ведомствах способствовало быстрому развитию шифровальной техники и ее внедрению взамен ручных шифрсистем.

В развитии шифровальной техники можно проследить несколько этапов.

С начала и до середины XX века – использование механических и электромеханических шифрмашин: изделия М-94, М-138-Т4 (США), С-36 (Швеция), «Энигма» (Германия, см. рис.1.1).

Уже на этом этапе использовались оригинальные и достаточно стойкие, по меркам того времени, криптоалгоритмы.

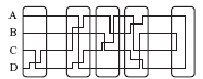

Например, шифратор «Энигма» реализует оригинальный метод коммутации электрических сигналов с помощью нескольких дисков, двигающихся по определенному закону (рис. 1.1). Каждый диск имеет равное количество входных и выходных контактов, соединенных попарно.

Электрический ток последовательно проходит через контактную группу нажатой клавиши, установившееся соединение дисков, возвращается через рефлектор, вновь через диски и зажигает индикаторную лампу, соответствующую зашифрованной букве.

В 50 ‑ 80-х годах XX века – применение электронной шифртехники, построенной на дискретных радиоэлементах и микросхемах малой степени интеграции.

Начиная с 80-х годов прошлого века – внедрение шифровальной техники на основе микрокомпьютеров и микроконтроллеров, создание специализированных микросхем, реализующих криптографические функции (в частности, стандарты шифрования DES, RSA).

|

Клавиатура |

Диски |

Рефлектор |

Рис. 1.1. Модель коммутации сигналов в шифрмашине «Энигма»

(символ А переходит в С, символ B – в D и наоборот)

Новые технические возможности в 70-80 годах XX века предоставили больший простор математикам для создания все более сложных для проведения криптоанализа криптоалгоритмов. В том числе, широкое внедрение упомянутых алгоритимов DES и RSA в значительной степени было обусловлено повсеместным распространением компьютерной техники и внедрением вычислительных сетей.

С другой стороны, создание мощных компьютеров, технологий сетевых вычислений увеличивало риск вскрытия криптографических систем еще недавно считавшихся стойкими. Отметим, что первая в мире электронно-релейная вычислительная была создана англичанами в годы второй мировой войны для дешифрования немецкой шифрмашины «Энигма».

Широкое использование компьютерных сетей, в частности, глобальной сети Интернет, развитие электронных банковских технологий, увеличение объемов передачи информации с ограниченным доступом государственного, военного, коммерческого и частного характера обусловили развитие новых направлений в криптографии, включая системы открытого распределения ключей и системы электронной цифровой подписи. В настоящее время трудно найти информационную (ИС) или информационно-телекоммуникационную систему (ИТС), в которой не применялись бы механизмы криптографической защиты информации.

Современная шифровальная техника характеризуется малыми габаритами и весом, высокой скоростью шифрования, надежной защитой информации с ограниченным доступом (рис. 1.2-1.6).

Рис. 1.2. Средство шифрования «Кокон»

В частности, средство криптографической защиты «Кокон» (рис.1.2) используется для защиты конфиденциальной информации в системах электронной почты. Шифратор подключается к компьютеру через USB порт с помощью специальной утилиты. Каждое сообщение перед передачей по системе электронной почты предварительно шифруется согласно криптоалгоритму, определенному стандартом ГОСТ 28147-89.

Рис. 1.3. Абонентские терминалы – телефонные шифраторы

Представленные на рис. 1.3 телефонные терминалы для сетей общего пользования «СЕКМОД» и «Ирпень» обеспечивают цифровую обработку речевого сообщения, автоматический защищенный обмен ключевой информацией и шифрование речи со скоростью до 9.6 Кбит/сек.

Шифратор “Топаз-8000” (рис. 1.4) используется для передачи данных в защищенном виде по телефонным сетям общего пользования. Скорость шифрования информации до 115 Кбит/сек. Изделие включается между компьютером (интерфейс USB 1.1 или USB 2.0) и модемом (через соединитель DB-9 интерфейса RS-232).

Рис. 1.4. Шифратор для систем передачи данных «Топаз-8000»

Шифратор для систем передачи данных Д-300 (рис.1.5) шифрует и расшифровывает потоки данных со скоростью 2 Мбит/сек. Данная аппаратура имеет развитую систему диагностики технического состояния и тестирования работоспособности.

Рис. 1.5. Шифратор цифровых потоков Д-300.

Аппаратно-программный комплекс «Пелена» (рис. 1.6) предназначен для криптографической защиты конфиденциальной информации в ведомственных (корпоративных) сетях, построенных на базе технологий IP (протокол IP v.4). Интерфейсы комплекса соответствуют рекомендациям Ethernet IEEE 802.3-2002 100Base-TX/FX. Скорость обработки информации до 70 Мбит/сек.

Рис. 1.6. Шифратор протокола IP «Пелена»

Независимо от назначения, эксплуатационных и технических характеристик перечисленные шифровальные средства объединяет главное свойство: их функционирование определяется алгоритмами защиты информации – криптографическими преобразованиями открытых сообщений, которые реализованы программным или аппаратным способом. Соответствующие преобразования для достижения заданного уровня безопасности защищаемой информации должны отвечать некоторому множеству требований.

Криптографические методы защиты информации основаны на математических преобразованиях информации с использованием секретных параметров – ключевых данных.

Разработка подобных методов, проблемы анализа, синтеза соответствующих алгоритмов, а также оценка их качества, составляют предмет науки криптологии (kryptos – тайный, logos - наука). Криптология разделяется на два научных направления – криптографию и криптографический анализ (коротко – криптоанализ).

Цели этих направлений прямо противоположны.

Криптография исследует свойства и принципы построения алгоритмов преобразования информации, обеспечивающих ее надежную защиту.

Основные области применения криптографических методов это:

– обеспечение конфиденциальности информации путем шифрования (см. далее) при ее передаче по открытым каналам связи (например, в системе электронной почты) или хранении на носителях,

– реализация механизмов контроля целостности и подлинности критичных данных, подтверждения авторства полученных сообщений путем формирования некоторых контрольных записей – цифровых сигнатур.

Предметом криптоанализа является исследование и практическая реализация инженерно-математических методов восстановления первоначального вида зашифрованной информации без знания секретных параметров преобразований (методов дешифрования).

Конкретную процедуру восстановления информации или вскрытия шифра называют криптоаналитической атакой.

Свойство криптосистемы противостоять криптоаналитическим атакам называется криптографической стойкостью криптосистемы.

Дальнейшее изложение курса касается в основном криптографии, а методы криптоанализа рассматриваются лишь в том объеме, который необходим для понимания сути механизмов защиты, а также для оценки их надежности.

Криптографические преобразования применяются для решения следующих основных задач защиты информации:

1) обеспечение конфиденциальности информации, защиты от несанкционированного ознакомления с ее содержанием. В рамках данного курса лекций понятие «конфиденциальный», если особо не оговорено иное, отождествляется с понятием «секретный»;

2) контроль целостности информации, исключения несанкционирован-ных ее изменений путем вставки, удаления или замены фрагментов;

3) аутентификация субъектов и идентификация объектов информационного обмена, подтверждение истинности сторон, самой информации, времени ее создания и т.д;

4) подтверждение авторства, обеспечение неотказуемости.

Объектами исследований и разработок современной криптографии являются:

1) симметричные криптографические системы (криптосистемы);

2) криптосистемы с открытым ключом;

3) криптографические протоколы, включая системы электронной подписи и системы распространения ключей;

4) хэш-функции и коды аутентификации сообщений.

Наиболее

часто используемыми криптографическими

процедурами являются зашифрование и

расшифрование – прямое и обратное к

нему преобразование. Зашифрование

– это обратимое преобразование исходного

(иначе – открытого)

текста

![]() вшифрованный

текст

вшифрованный

текст

![]() с использованием конфиденциальных

данных

с использованием конфиденциальных

данных![]() в соответствии с некоторым алгоритмом

в соответствии с некоторым алгоритмом![]() (от англ. encryption – шифрование). Параметр

(от англ. encryption – шифрование). Параметр![]() в криптографии называетсяключом.

Ключ является той информацией, без

которой невозможно восстановление

исходного сообщения. Уравнение шифрования

записывают в виде:

в криптографии называетсяключом.

Ключ является той информацией, без

которой невозможно восстановление

исходного сообщения. Уравнение шифрования

записывают в виде:

![]() или

или

![]() .

.

Последнее выражение подчеркивает тот факт, что с помощью ключа выбирается некоторое единственное преобразование из параметрического семейства преобразований.

Расшифрование

(не путать

с дешифрованием)

– обратная по отношению к шифрованию

процедура

![]() (от

англ. dеcryption

– расшифрование), в результате выполнения

которой шифрованный текст с использованием

ключа преобразуется в исходный:

(от

англ. dеcryption

– расшифрование), в результате выполнения

которой шифрованный текст с использованием

ключа преобразуется в исходный:

![]() или

или

![]() .

.

Отметим,

что в некоторых случаях удобнее

пользоваться одной из эквивалентных

форм записи:

![]() ,

подразумевая под этим обращение

соответственно алгоритма или ключа.

,

подразумевая под этим обращение

соответственно алгоритма или ключа.