Lecture_01

.pdf

Курс лекций для бакалавров по направлениям «Прикладная математика и информатика» и «Программная инженерия»

Учебная нагрузка (ак. часы)

8 |

18 |

|

18

48

18

|

Лекции |

Практические занятия |

Лабораторные работы |

|

|||

|

|||

|

Самостоятельная работа |

Дифференцированный зачет |

|

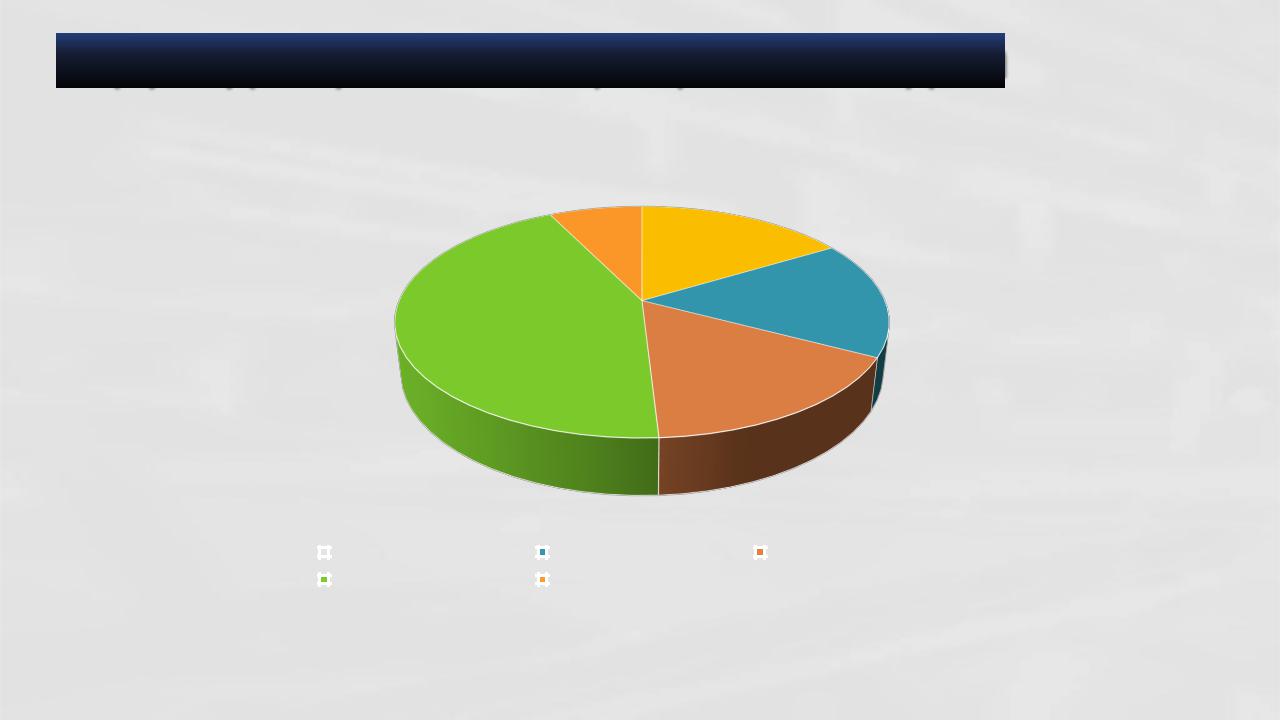

Availability

Доступность

Доступность  Целостность

Целостность

AIC- |

Конфиденциальность |

триада

Integrity |

Confidentiality |

Криптография ( «тайнопись») занимается разработкой методов (криптографических) преобразований информации с целью ее защиты от незаконных пользователей

Криптография ( «тайнопись») занимается разработкой методов (криптографических) преобразований информации с целью ее защиты от незаконных пользователей

Криптоанализ - занимается оценкой сильных и слабых сторон криптографических методов, а также разработкой методов, позволяющих взламывать криптографические преобразования (шифры, например)

Криптоанализ - занимается оценкой сильных и слабых сторон криптографических методов, а также разработкой методов, позволяющих взламывать криптографические преобразования (шифры, например)

Криптология - наука, занимающаяся исследованиями криптографических преобразований. Криптология состоит из двух частей - криптография и криптоанализ

Криптология - наука, занимающаяся исследованиями криптографических преобразований. Криптология состоит из двух частей - криптография и криптоанализ

Стеганография - наука о скрытой передаче информации путём сохранения в тайне самого факта передачи

Стеганография - наука о скрытой передаче информации путём сохранения в тайне самого факта передачи

Примеры применения стеганографии:

Примеры применения стеганографии:

Невидимые чернила (обработка послания реактивом или нагреванием)

Невидимые чернила (обработка послания реактивом или нагреванием)

Скрывающие тексты (кодирование символов сообщения количеством пробелов между словами)

Скрывающие тексты (кодирование символов сообщения количеством пробелов между словами)

Цифровые изображения ( метод LSB (Last Significant Bit), кодирование сообщения с помощью самого младшего бит каждого байта )

Цифровые изображения ( метод LSB (Last Significant Bit), кодирование сообщения с помощью самого младшего бит каждого байта )

Существует только один путь стать хорошим разработчиком криптографических алгоритмов - быть хорошим криптоаналитиком и взламывать алгоритмы. Множество. Снова и снова. Только после того, как обучающийся продемонстрирует способности к криптоанализу чужих алгоритмов, он сможет серьезно браться за разработку собственных алгоритмов.

Брюс Шнайер (Bruce Schneier)

Абонент E (Ева)

противник, конкурент

Пассивная

Атака

Активная

Абонент A (Алиса) Абонент B (Боб)

отправитель |

получатель |

|

Открытый канал связи |

Криптоаналитик - лицо (группа лиц), целью которых является прочтение или подделка защищенных криптографическими методами текстов

Криптоаналитик - лицо (группа лиц), целью которых является прочтение или подделка защищенных криптографическими методами текстов

В отношении нарушителя принимается ряд допущений:

В отношении нарушителя принимается ряд допущений:

Располагает только зашифрованным текстом, знает алгоритм криптопреобразования (например, шифрования), но не знает секретного ключа.

Имеет доступ ко всем зашифрованные текстам, а также некоторым исходным текстам, для которых известны соответствующие им зашифрованные тексты.

Нарушитель имеет в своем распоряжении вычислительные, людские, временные и иные ресурсы, объем которых оправдан потенциальной ценностью информации, которая будет добыта в результате криптоанализа

Атака грубой силы (brute force) – полный перебор ключей (секретов) шифра при известном алгоритме зашифровки. Чтобы предотвратить этот тип атаки, число возможных ключей должно быть очень большим

Атака грубой силы (brute force) – полный перебор ключей (секретов) шифра при известном алгоритме зашифровки. Чтобы предотвратить этот тип атаки, число возможных ключей должно быть очень большим

Статистическая атака – основана на знании свойственных языку исходного текста характеристик (частота использования букв, биграмм, триграмм) . Чтобы предотвратить этот тип атаки, шифр должен скрывать характеристики языка

Статистическая атака – основана на знании свойственных языку исходного текста характеристик (частота использования букв, биграмм, триграмм) . Чтобы предотвратить этот тип атаки, шифр должен скрывать характеристики языка

Атака по образцу - основан на поиске некоторых образцов (групп символов, связанных одним правилом) в зашифрованном тексте. Поэтому важно использовать шифры, которые сделали бы просматриваемый зашифрованный текст насколько возможно неопределенным (случайным)

Атака по образцу - основан на поиске некоторых образцов (групп символов, связанных одним правилом) в зашифрованном тексте. Поэтому важно использовать шифры, которые сделали бы просматриваемый зашифрованный текст насколько возможно неопределенным (случайным)

Раскрытие

данных

Модифик |

Угрозы |

Имитация |

|

ация |

|||

источника |

|||

данных |

|

||

|

|

Отказ от авторства