- •Завдання на дипломне проектування

- •Текстова частина

- •Демонстраційні матеріали

- •Основні правила оформлення дипломної роботи

- •Структура дипломної роботи

- •Правила оформлення текстової частини

- •Державний заклад «київський коледж зв´язку» (14пт)

- •Дипломна робота (20пт)

- •Практична реалізація та приклади кофігурування маршрутизаторів cisco (16пт)

- •Державний заклад “київський коледж зв’язку” (14пт)

- •Завдання

- •Додаток а

- •2. Мікропроцесор як цифровий пристрій обробки інформації

- •2.1 Апаратна та програмна реалізація обчислень

- •3. Програмне забезпечення мікропроцесорних систем

- •3.1. Мови програмування

- •3.1.1. Машинна мова

- •3.1.2. Мова Асемблер

- •4. Параметри коаксіальних кабелів

- •4.1. Розрахунки первинних параметрів

- •Додаток а

- •Примітка: Для цього потрібно виділити заголовок таблиці і поставити галочку у меню "повторять как заголовок на каждой странице"рис.5.3

- •Зверніть увагу!

- •Перелік посилань

3.1.2. Мова Асемблер

Мова асемблера (у вітчизняних джерелах, також автокод) – мова програмування низького рівня, мнемонічні команди якої (за рідкісним винятком) відповідають інструкціям процесора обчислювальної системи. Трансляція програми у виконуваний машинний код здійснюється асемблером – програмою-транслятором, яка і дала мові асемблера його назву.

ДОДАТОК А

4. Параметри коаксіальних кабелів

4.1. Розрахунки первинних параметрів

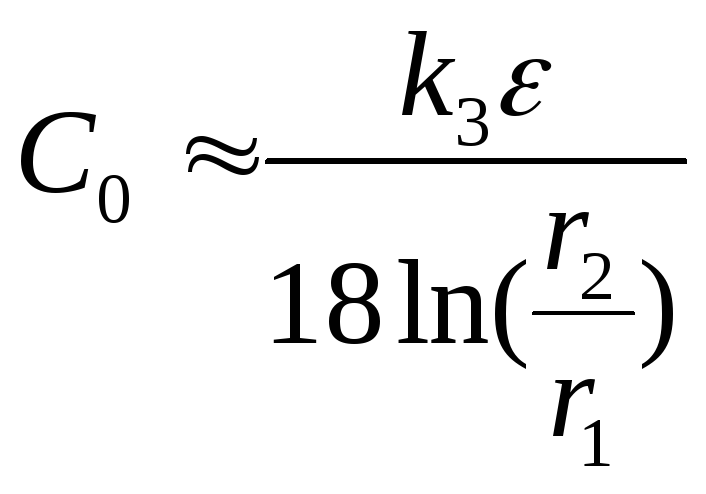

Первинні параметри кабелів (активний опір (4.1), провідність (4.2), індуктивність та ємність (4.3)) визначаються на одиницю довжини, метр або кілометр. Під час розрахунків первинних параметрів коаксіального кабелю на радіочастотах (діапазони середніх та високих частот) можна використовувати наближені формули з [5]:

![]() ,

(4.1)

,

(4.1)

![]() ,

(4.2)

,

(4.2)

,

(4.3)

,

(4.3)

де R0 - активний опір, Ом/м:

k1 = 4,1810-8 ОмГц-1/2, k2 = 210-7 Гн/м, k3 = 10-9 Ф/м - електродинамічні параметри коаксіального кабелю;

r1, r2 - радіуси внутрішнього та зовнішнього провідників, м;

L0 - індуктивність на високих частотах. Гнм:

C0 - ємність, Ф/м;

f - частота, Гц;

- відносна діелектрична проникність ізоляції.

За формулами (4.1) - (4.3) обчислюємо первинні параметри застосованого коаксіального кабелю КМ-4, з діаметрами провідників 2,6/9,5 мм та = 1,1 на частоті f = 8105 Гц :

![]() Ом/м;

Ом/м;

![]() Гн/м;

Гн/м;

Ф/м;

Ф/м;

Додаток а

Типовий бланк оформлення ілюстрацій

Приклад 1. Якщо рисунок зроблений самостійно студентом

У найпоширенішому випадку ця межа лежить між внутрішньою мережею організації і зовнішньою мережею, зазвичай мережею Інтернет, рис.1.1. Проте в загальному випадку, МЕ можуть застосовуватися для розмежування внутрішніх підмереж корпоративної мережі організації.

Рис.1.1 Типове розміщення МЕ в корпоративній мережі

На рис.1.2 показано, як виріс обсяг операційної системи Windows, починаючи з її появи в 1990 році у вигляді версії Windows 3.1 (3 млн. рядків програмного коду) і закінчуючи однією з її останніх версій (дані про Windows 7 досі засекречені) Windows Vista, що вийшла в 2006 році (50 млн. рядків програмного коду).

Рис. 1.2. Обсяг операційних систем сімейства Windows

ДОДАТОК А

Приклад 2. Якщо рисунок скопійований з друкованої літератури

Розглянемо схему аналізу безпеки програми контрольно-випробувальним методом, рис.2.1 [3, ст.250.].

Рис.2.1. Схема аналізу безпеки ПЗ за допомогою контрольно-випробувальних методів

Приклад 3. Якщо рисунок скопійований з електронних ресурсів

Більшість хакерів при написанні вірусів в код програми включають алгоритм, який робить процес невидимим (природно, це діє не на всі утиліти, що працюють з процесами), рис.5.2.

Рис.5.2. Виявлення процесу трояну в системі Windows

(http://netler.ru/ikt/images/0obeb-2.jpg)

ДОДАТОК А

Типовий бланк оформлення таблиць

Приклад 1. Якщо дані таблиці взяті з електронного ресурсу

У таблиці 4.1 (http://unixsystem.net.ua/24-zagruzka-v-odnopolzovatelskom-rezhime.html) перерахований ряд корисних команд, які можна вводити в режимі конфігурування ПЗП на комп'ютерах Sun.

Команди конфігурування ПЗУ для комп'ютерів Sun

Таблиця 4.1.

|

Команда |

Виконувана дія |

|

boot /шлях_до_файлу_ |

Завантаження альтернативного ядра |

|

boot -s |

Завантаження однокористувацького режиму |

|

boot -r |

Переконфігурування ядра та пошук нових пристроїв |

|

probe-scsi |

Видача списку підключених SCSI-пристроїв |

Приклад 2. Якщо дані таблиці взяті з друкованої літератури

Щоб оцінити всю складність сучасного програмного забезпечення, проаналізуємо інформацію про програмні коди різних систем,

таблиця 4.2 [2, ст.44.]:

Таблиця 4.2.

|

Кількість рядків коду |

Система |

|

400000 17 млн. 40 млн. 7 млн. 1,5 млн. менше 15 млн. 40 млн. |

Solaris 7 Netscape Космічна станція Boeing 777 Linux Windows 95 Windows XP |

Приклад 3. Якщо таблиця, займає більше однієї сторінки, вона переноситься на другу сторінку як показано нижче

Регістр прапорців зберігає ознаки результатів виконання арифметичних і логічних операцій і клерувальні ознаки, які можна встановити або скинути програмно. Типи прапорців подано в таблиці 4.3.

Призначення прапорців.

Таблиця 4.3.

|

Позначення |

Призначення |

Розрядність операнда |

|

|

8 |

16 |

||

|

AF |

Auxiliary Flag – прапорець допоміжного перенесення/позики з молодшої тетради в старшу |

+ |

- |

|

CF |

Carry Flag – прапорець перенесення/позики. |

+ |

+ |

|

OF |

Overflow Flag – прапорець переповнення. |

+ |

+ |

|

SF |

Sign Flag – прапорець знака. Дублює значення старшого біта результату; SF = 0 для додатних чисел і SF = 1 – для від’ємних |

+ |

+ |

|

PF |

Parity Flag – прапорець паритету (парності). Установлюється при парному числі одиниць у результаті. |

+ |

- |

|

ZF |

Zero Flag – прапорець нульового результату. Установлюється при отриманні нульового результату операції. |

+ |

+ |

|

DF |

Direction Flag – прапорець керування напрямом у рядкових операціях. При DF = 1 індексні регістри SI, DI, що беруть участь у рядкових операціях, автоматично декрементуються на кількість байтів операнда, при DF = 0 – інкрементуються. |

- |

- |

|

IF |

Interrupt-enable Flag – прапорець дозволу переривань. При IF = 1 дозволяється виконання маскованих апаратних переривань. |

- |

- |

|

TF |

Trap Flag – прапорець трасування (покрокового режиму). При його встановленні після виконання кожної команди викликається внутрішнє переривання 1 (INT 1). |

- |

- |