- •Содержание и структура тестовых материалов Тематическая структура Содержание тестовых материалов

- •179. Задание {{ 180 }} тз № 16

- •180. Задание {{ 181 }} тз № 17

- •181. Задание {{ 182 }} тз № 18

- •201. Задание {{ 202 }} тз № 38

- •284. Задание {{ 285 }} тз № 121

- •296. Задание {{ 297 }} тз № 133

- •297. Задание {{ 298 }} тз № 134

- •354. Задание {{ 355 }} тз № 191

- •355. Задание {{ 356 }} тз № 192

Уникальный идентификатор НТЗ: ID = 509351008

Наименование НТЗ: инфоратика фепо 3

Расположение НТЗ: E:\БАЗЫ АЛЕКСАНДРОВОЙ ОТДАТЬ\информатика\информатика.ast

Авторский коллектив НТЗ: миит

Дата создания НТЗ: 01.12.2010

Дата конвертации НТЗ: 26.08.2010

Содержание и структура тестовых материалов Тематическая структура Содержание тестовых материалов

1. Задание {{ 2 }} ТЗ № 2

![]()

![]()

![]()

![]()

![]()

2. Задание {{ 3 }} ТЗ № 3

1

2

8

124

68

256

1024

3. Задание {{ 4 }} ТЗ № 4

![]()

![]()

![]()

![]()

![]()

4. Задание {{ 5 }} ТЗ № 5

![]()

![]()

![]()

![]()

![]()

5. Задание {{ 6 }} ТЗ № 6

![]()

![]()

![]()

![]()

![]()

6. Задание {{ 7 }} ТЗ № 7

![]()

![]()

![]()

![]()

![]()

7. Задание {{ 8 }} ТЗ № 8

![]()

![]()

![]()

![]()

![]()

8. Задание {{ 9 }} ТЗ № 9

![]()

![]()

![]()

9. Задание {{ 10 }} ТЗ № 10

![]()

![]()

![]()

![]()

![]()

10. Задание {{ 11 }} ТЗ № 11

условие на значение

схема данных

список подстановки

значение по умолчанию

сообщение об ошибке

11. Задание {{ 12 }} ТЗ № 12

Укажите три министерства, которые входят в систему органов обеспечения информационной безопасности РФ

министерство здравоохранения

министерство образования

министерство экономики

министерство юстиции

министерство обороны

12. Задание {{ 13 }} ТЗ № 13

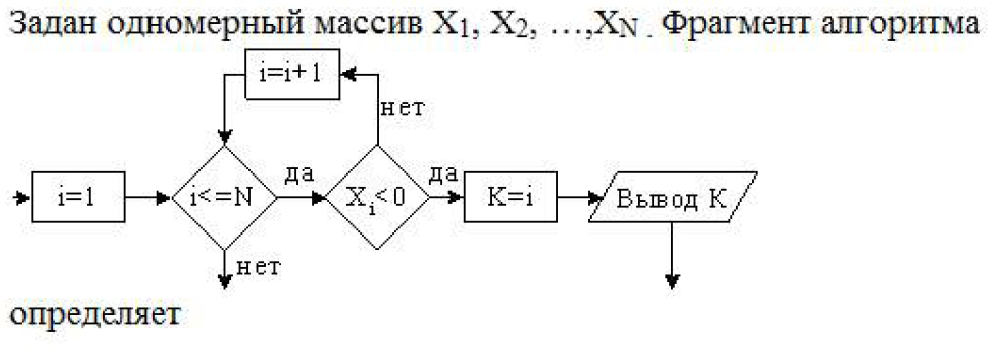

Укажите три типа протоколов, которые используются в сети Интернет для передачи данных, ...

DNS (Domain Name System)

E-mail (Electronic mail)

FTP (File Transfer Protocol)

TCP/IP (Transmission Control Protocol/ Internet Protocol)

HTTP (Hipertext Transfer Protocol)

13. Задание {{ 14 }} ТЗ № 14

клавиши Shift и правой клавиши мыши

клавиши Alt и правой клавиши мыши

клавиши Shift и левой клавиши мыши

клавиши Alt и левой клавиши мыши

14. Задание {{ 15 }} ТЗ № 15

«Легенда» диаграммы MS Excel - это

порядок построения диаграммы (список действий)

таблица для построения диаграммы

руководство для построения диаграмм

условные обозначения рядов или категорий данных

15. Задание {{ 16 }} ТЗ № 16

В записи таблицы реляционной базы данных может содержаться ...

исключительно однородная информация (данные только одного типа)

только числовая информация

неоднородная информация (данные разных типов)

только текстовая информация

16. Задание {{ 17 }} ТЗ № 17

Назовите систему обработки транзакций

OLAP

OLTP

Data Warehouse

Date Mining

17. Задание {{ 18 }} ТЗ № 18

Задача коммивояжера (объехать все пункты из списка по разу и вернуться так, чтобы преодоленное расстояние было бы минимальным) формализуется проще всего с использованием языка ...

представления знаний

описания графов

баз данных

алгоритмического

программирования

18. Задание {{ 19 }} ТЗ № 19

Тип шрифта TrueType означает:

шрифт может быть изменён средствами MS Word

что данный шрифт рекомендуется для использования при создании текстовых документов в MS Word

что использование данного типа шрифта предпочтительнее по сравнению с другими типами

текст, набранных с помощью данного шрифта выглядят одинаково на экране и на печати

19. Задание {{ 20 }} ТЗ № 20

Метод исследования сложных вычислительных систем это:

Теория технических систем

Системный анализ

Нечеткие логики

Математический анализ

20. Задание {{ 21 }} ТЗ № 21

приводит к замене начертания шрифта с обычного на курсив для последнего абзаца текста

не влечет за собой изменений данного текста

приводит к замене начертания шрифта с обычного на курсив для слова «обеспечивает»

приводит к замене начертания шрифта с обычного на полужирный для текста всего документа

21. Задание {{ 22 }} ТЗ № 22

нажать кнопку «Найти»

набрать ключевые слова в адресной строке окна броузера

нажать кнопку «Поиск» на панели инструментов

нажать кнопку «Переход» на панели инструментов

ыбрать любое подчеркнутое ключевое слово из предлагаемого списка

22. Задание {{ 23 }} ТЗ № 23

выбери 2 правельных ответа

Концепция системы защиты от информационного оружия должна включать

механизмы защиты пользователей от различных типов и уровней угроз для национальной информационной инфраструктуры

процедуры оценки уровня и особенностей атаки против национальной инфраструктуры в целом и отдельных пользователей

процедуры нанесения атак с помощью информационного оружия

средства нанесения контратаки с помощью информационного оружия

признаки, сигнализирующие о возможном нападении

23. Задание {{ 24 }} ТЗ № 24

Укажите правильный адрес в сети класса С для широковещательных сообщений

192.168.0.255

192.168.0.0

192.168.0.127

192.168.0.1

24. Задание {{ 25 }} ТЗ № 25

СУБД это...

Система управления базами данных

Система удаления блокированных данных

истема управления большими данными

Свойства удаленной базы данных

25. Задание {{ 26 }} ТЗ № 26

выбери 2 правильных ответа

В коммуникативных и управленческих функциях информации НЕ отражены такие проблемы, как...

«ЭВМ - динамическая система»

«человек - ЭВМ»

«ЭВМ - ЭВМ»

«человек - человек»

26. Задание {{ 27 }} ТЗ № 27

Хронология становления информатики не включает

«Золотой век науки»

эпоху передвижников

электро-механический этап

механический этап

27. Задание {{ 28 }} ТЗ № 28

Укажите содержательную модель:

иммитационная модель

модель "черный ящик"

уравнений, описывающие физические процессы, происходящие в недрах Земли

милицейский протокол

28. Задание {{ 29 }} ТЗ № 29

Как называется тестирование, при котором разработчик теста имеет доступ к исходному коду и может писать код, который связан с библиотеками тестируемого ПО:

Регрессионное тестирование

Системное тестирование

Тестирование «черного ящика»

Тестирование «белого ящика»

29. Задание {{ 30 }} ТЗ № 30

Что понимается под жизненным циклом программного средства:

только период его эксплуатации

только период его разработки

период его разработки и тестирования, до сдачи программного средства в эксплуатацию

весь период его разработки и эксплуатации

30. Задание {{ 31 }} ТЗ № 31

Переход к последней или предыдущей гиперссылке на каждом слайде осуществляется посредством нажатия клавиши:

Shift+Tab

Tab

Shift+Enter

Alt+Tab

31. Задание {{ 32 }} ТЗ № 32

выберите все верные утверждения

Результатом действия компьютерных вирусов могут быть три ситуации -

вибрация монитора

искажение содержания документов

наступление быстрой утомляемости пользователя вследствие специфических цветовых и анимационных эффектов, вызванных программой-вирусом

застревание клавиш на клавиатуре

выход из строя некоторых устройств, например, винчестера

32. Задание {{ 33 }} ТЗ № 33

Характеристики структурного программирования:

Невозможность использования циклов

модульность

спользование только объектов и структур данных

неограниченное использование глобальных переменных

33. Задание {{ 34 }} ТЗ № 34

Любая, когда-либо существовавшая вычислительная система обязательно

винчестер (жесткий диск)

устройство ввода-вывода

центральный процессор

оперативную память

накопитель на гибких дисках

34. Задание {{ 35 }} ТЗ № 35

Задан фрагмент алгоритма:

1. если а<0 то а=-а

2. если Ь<0 то Ь=-Ь

3. Пока выполняется условие (а>Ь) делать а=а — b

4. если а=0 то с= "да " иначе с= "нет "

В результате выполнения данного алгоритма с начальными значениями 14; Ь= — 5 переменные а и с примут следующие значения:

а=4; с= "нет "

а=14; с= "нет "

а=0; с= "да "

а= -1; с= "нет "

35. Задание {{ 36 }} ТЗ № 36

![]()

арифметических

физических

текстовых

логических

36. Задание {{ 37 }} ТЗ № 37

С поощью бита можно запомнить ___________ число разных состояний.

256

8

1

2

37. Задание {{ 38 }} ТЗ № 38

![]()

![]()

38. Задание {{ 39 }} ТЗ № 39

![]()

![]()

39. Задание {{ 40 }} ТЗ № 40

![]()

![]()

40. Задание {{ 41 }} ТЗ № 41

![]()

![]()

![]()

![]()

41. Задание {{ 42 }} ТЗ № 42

Основные виды защищаемой информации по содержанию:

несекретная

признаковая

секретная

семантическая

42. Задание {{ 43 }} ТЗ № 43

Устройством ввода НЕ ЯВЛЯЕТСЯ ...

клавиатура

мышь

сканер

монитор

43. Задание {{ 44 }} ТЗ № 44

Основой разработки нового языка является....

словоформа

предложение

структура данных

грамматика

44. Задание {{ 45 }} ТЗ № 45

На каком этапе осуществляется определение целей моделирования

постановка задачи

разработка имитационной модели

разработка математической модели

разработка концептуальной модели

45. Задание {{ 46 }} ТЗ № 46

Утечка информации по техническим каналам реализуется в результате:

перехвата различного рода полей и сигналов

подслушивания конфиденциальных разговоров и акустических

недостаточной организацией защиты информации

наблюдения за источниками информации

46. Задание {{ 47 }} ТЗ № 47

Если число в шестиадцатеричной системе счисления имеет вид 11, то его запись в двоичной системе счисления имеет вид

10001

22

11000

1001

47. Задание {{ 48 }} ТЗ № 48

Интегрированная система программирования включает компонент для набора исходного текста программы (исходного кода), который называется

библиотека

конструктор

редактор связей

текстовый редактор

отладчик

48. Задание {{ 49 }} ТЗ № 49

Утверждение — "Программа разбивается на множество подпрограмм, комбинирование которых и формирует итоговый алгоритм решения задачи " - отражает идею__________программирования.

модульного

структурного

алгоритмического

объектно-ориентированного

49. Задание {{ 50 }} ТЗ № 50

Формализация задачи с использованием пространства состояний не включает

алгоритм решения

формы описания состояний

множество операторов перехода из состояния в состояние

свойства целевых состояний

50. Задание {{ 51 }} ТЗ № 51

В кодируемом английском тексте используется только 26 букв латинского алфавита и еще 6 знаков пунктуации. В этом случае текст, содержащий 1000 символов можно гарантированно сжать без потерь информации до размера

5 Кбит

5000 бит

32 Кбита

1000 байт

51. Задание {{ 52 }} ТЗ № 52

Протокол FTP это:

Flash Transfer Protocol

File and Text Protocol

File Transfer Protocol

Folder Transfer Protocol

52. Задание {{ 53 }} ТЗ № 53

Новый объект, отражающий существенные особенности изучаемого объекта, процесса или явления, называют ...

средством представления знаний

сущностью

предметной областью

моделью

53. Задание {{ 54 }} ТЗ № 54

Наиболее точный смысл понятия "семантическая емкость информации" - это...

полнота информации

точность информации

важность информации

смысл информации

54. Задание {{ 55 }} ТЗ № 55

Какие основные принципы присуще методу восходящего программирования:

разработка начинается с определения целей решения проблемы, после чего идет последовательная детализация, заканчивающаяся детальной программой.

программирование начинается с разработки ключевых процедур и подпрограмм, которые затем постоянно модифицируются

крупные блоки собираются из ранее созданных мелких блоков

предполагается разбиение программы на независимые модули

55. Задание {{ 56 }} ТЗ № 56

Сканеры какого типа НЕ СУЩЕСТВУЮТ ...

планшетные

штрих-кодовые

четырехмерные

ручные

56. Задание {{ 57 }} ТЗ № 57

В структурном программировании логика алгоритма и программы не должны использоваться:

безусловные переходы повторение

повторение

последовательное выполнение

57. Задание {{ 58 }} ТЗ № 58

Для цветной картинки, составленной из 256 цветов в графическом режиме монитора 640 х 480 требуется объем видеопамяти (Кбайт)

2400

256

900

300

58. Задание {{ 59 }} ТЗ № 59

Одним из важных параметров жесткого диска является ...

время доступа

время раскрутки диска

жесткость диска

тактовая частота процессора

59. Задание {{ 60 }} ТЗ № 60

В операционной системе Windows уникально

собственное имя файла плюс его расширение

путь доступа к файлу

собственное имя файла

полное имя файла

60. Задание {{ 61 }} ТЗ № 61

запрос

страница удаленного доступа

форма

структура

отчет

61. Задание {{ 62 }} ТЗ № 62

К какому типу языков относится язык Lisp:

язык функционального программирования

язык системного программирования

язык логического программирования

язык структурного программирования

62. Задание {{ 63 }} ТЗ № 63

Степень соответствия информации реальности характеризует

объективность

содержательность

адекватность

важность

63. Задание {{ 64 }} ТЗ № 64

Методика анализа, проектирования и написания приложений с помощью структуры классов, каждый из которых является целостным фрагментом кода и обладает свойствами и методами, называется____________программированием.

объектно-ориентированным

модульным

формальным

структурным

64. Задание {{ 65 }} ТЗ № 65

Возможна ли дефрагментация тома независимо от необходимости выполнения данной операции:

безусловно да

безусловно нет

да. если дефрагментация не выполнялась более 1 года

да, если дефрагментация не выполнялась более полугода

65. Задание {{ 66 }} ТЗ № 66

Задан фрагмент алгоритма:

1. если а<0 то а=- а

2. если Ь<0 то b= — b

3. Пока выполняется условие (а>Ь) делать а=а — b

В результате выполнения данного алгоритма с начальными значениями а=-13; Ь=5 переменные примут следующие значения:

а=8; Ъ=5

а=3; Ь=-5

а=3; Ь=5

а=-18; Ь=5

а=-13; Ъ=5

66. Задание {{ 67 }} ТЗ № 67

Интегрированная система программирования включает компонент для перевода исходного текста программы в машинный код, который называется....

построитель кода

переводчик

редактор связей

транслятор

текстовый редактор

67. Задание {{ 68 }} ТЗ № 68

Функции сетевой карты:

Идентификация своего адреса в принимаемом пакете

Ограничение распространения кадров с неизвестными адресами

Преобразование информации из параллельного кода в последовательный и обратно

Обнаружение конфликтных ситуаций и контроль состояния сети

68. Задание {{ 69 }} ТЗ № 69

3

1

6

4

69. Задание {{ 70 }} ТЗ № 70

Для полной и правильной дефрагментации с помощью программы «Дефрагментация диска» том должен иметь не менее:

20 % свободного пространства

10% свободного пространства

15% свободного пространства

не имеет значения

70. Задание {{ 71 }} ТЗ № 71

О не влечет за собой изменений данного текста

приводит к замене начертания шрифта с обычного на полужирный для текста всего документа

приводит к замене начертания шрифта с обычного на курсив для последнего абзаца текста

приводит к замене начертания шрифта с обычного на курсив для слова «обеспечивает»

71. Задание {{ 72 }} ТЗ № 72

На образце слайдов по умолчанию не указывается:

область диаграммы

область номера

область даты

область заголовка

72. Задание {{ 73 }} ТЗ № 73

Среди общепринятых классификаций видов моделей нет классификации ...

«дискретные-непрерывные»

«детерминированные — стохастические»

«логические - сенсорные»

«статические — динамические»

73. Задание {{ 74 }} ТЗ № 74

Инженерно-техническая защита решает задачи по предотвращению или уменьшению угроз, вызванных:

стихийными носителями угроз;

нет верного ответа

организованной или случайной утечкой информации с использованием различных технических средств

попытками злоумышленников проникнуть к местам хранения источников информации

74. Задание {{ 75 }} ТЗ № 75

Какие основные принципы присуще технологии структурного программирования:

нисходящее программирование

восходящее программирование

метод расширения ядра

нечеткое

75. Задание {{ 76 }} ТЗ № 76

Оператор BETWEEN предназначен для

Определения списка допустимых значений поля

Определения верхней и нижней границы значения поля

Определения нижней границы значения поля

Определения порядка сортировки в выборке

76. Задание {{ 77 }} ТЗ № 77

Повторяющиеся заголовки таблицы в MS Word отображаются:

и в обычном, и в режиме разметки

только в режиме разметки

во всех режимах

только в обычном режиме

77. Задание {{ 78 }} ТЗ № 78

Нажать на клавишу [F7], ввести имя новой папки, нажать на клавишу [Enter]

На правой панели Проводника щёлкнуть правой кнопкой мыши и выбрать команды Создать, Папку

Выполнить команду Правка, Вставить

Щелкнуть правой кнопкой мыши на значке диска Е: и выбрать команды Создать, Папку

78. Задание {{ 79 }} ТЗ № 79

Основные действия (фазы), выполняемых компьютерным вирусом:

маскировка

проявление

заражение

размножение

79. Задание {{ 80 }} ТЗ № 80

Задан фрагмент алгоритма:

1. если а<0 то а=-а

2. если Ь<0 то Ь=-Ь

3. Пока выполняется условие (а>Ь) делать а=а — b

4. если а=0 то с= "да " иначе с= "нет "

В результате выполнения данного алгоритма с начальными значениями 14; Ь= — 5 переменные а и с примут следующие значения:

а=0; с= "да "

а=4; с= "нет "

а=-1; с= "нет "

а=-14; с= "нет "

80. Задание {{ 81 }} ТЗ № 81

Процесс поиска ошибок в программе принято называть ...

диагностикой

ремонтом

профилактикой

отладкой

испытанием

81. Задание {{ 82 }} ТЗ № 82

Информационное оружие может быть

оборонительным

обеспечивающим

сигнализирующим

атакующим

82. Задание {{ 83 }} ТЗ № 83

Вычислимой функцией называется функция, для которой

можно задать формулу

значение функции может быть найдено за конечное время

задана матрица значений

функция, представленная в виде ряда значений

83. Задание {{ 84 }} ТЗ № 84

"Пользовательский интерфейс" это ...

монитор, клавиатура и мышь

определенный операционной системой набор операций

методы и средства взаимодействия человека с аппаратными и программными средствами

технические средства ввода и вывода информации

программно-аппаратные средства, позволяющие общаться пользователям в сети ЭВМ

84. Задание {{ 85 }} ТЗ № 85

значение по умолчанию

сообщение об ошибке

схема данных

условие на значение

список подстановки

85. Задание {{ 86 }} ТЗ № 86

количество отрицательных элементов

индекс последнего отрицательного элемента

индекс минимального элемента массива

индекс первого отрицательного элемента

86. Задание {{ 87 }} ТЗ № 87

Табличный процессор - это

программный продукт для ввода данных и создания электронных форм

процессор (микросхема), снабжённый встроенными командами для работы с массивами данных

набор команд для редактирования содержимого таблиц

специализированная программа, позволяющая создавать электронные таблицы и автоматизировать вычисления в них

87. Задание {{ 88 }} ТЗ № 88

Процесс описания объекта на искусственном языке называют __________________ объекта.

формализацией

компиляцией

семантическим анализом

синтаксическим анализом

88. Задание {{ 89 }} ТЗ № 89

Языки программирования 2-го поколения характеризует:

система машинных команд конкретного компьютера

система обозначений для абстрактного описания вычислений

система мнемоник дня обозначения машинных команд конкретного семейства компьютеров

система визуального проектирования пользовательских приложений. выполняющая автоматическую генерацию соответствующих программ

89. Задание {{ 90 }} ТЗ № 90

До появления персонального компьютера широко использовались следующие типы компьютеров ...

мини ЭВМ

микро ЭВМ

ноутбуки

терминалы

метафреймы

90. Задание {{ 91 }} ТЗ № 91

Основные способы и методы Защиты Информации в каналах связи утечки информации:

пассивные методы

активные методы

активно-пассивные методы

скрытые методы

91. Задание {{ 92 }} ТЗ № 92

В MS Word существуют следующие стилей:

Paragraph (Абзац)

Partition (Раздел)

Page (Страница)

Text (текст)

92. Задание {{ 93 }} ТЗ № 93

Структура таблицы реляционной базы (БД) данных полностью определяется

числом записей в БД

перечнем названий полей и указанием числа записей БД

диапазоном записей БД

перечнем названий полей с указанием значений их свойств и типов содержащихся в них данных

93. Задание {{ 94 }} ТЗ № 94

Укажите верные утверждения

В электронное письмо можно вкладывать файлы

Электронное письмо можно отправить сразу всем указав адрес «*»

Электронное письмо одновременно можно послать только одному адресату

Электронное письмо может содержать только текст

94. Задание {{ 95 }} ТЗ № 95

Укажите наиболее точное высказывание. Диапазон ячеек в MS Excel задается

указанием адресов первой и последней ячейки строки диапазона

указанием адресов первой и последней ячейки блока ячеек

нажатием на кнопку, соответствующую блоку ячеек и указанием размеров блока

указанием диапазона строк и диапазона столбцов, на пересечении которых находится блок ячеек

указанием адресов первой и последней ячейки столбца диапазона

95. Задание {{ 96 }} ТЗ № 96

Какая технология включает методологию проектирования информационных систем, набор инструментов, позволяющих в наглядной форме моделировать предметную область, средства анализа стадии прохождения проекта?

технология искусственного интеллекта

технология автоматизированного проектирования

технология структурного программирования

CASE-технология

96. Задание {{ 97 }} ТЗ № 97

В каких объектно-ориентированных языках не имеется возможность множественного наследования:

С++

Ada 95

Java

PHP

97. Задание {{ 98 }} ТЗ № 98

Переход к последней или предыдущей гиперссылке на каждом слайде осуществляется посредством нажатия клавиши:

Shift+Enter

Tab

Shift+Tab

Alt+Tab

98. Задание {{ 99 }} ТЗ № 99

Наименьший элемент поверхности визуализации, которому могут быть независимым образом заданы цвет, интенсивность и другие параметры, это

слово

байт

пиксель

кодон

99. Задание {{ 100 }} ТЗ № 100

Основные условные части вируса:

хвост вируса

голова вируса

тело вируса

100. Задание {{ 101 }} ТЗ № 101

Какие устройства не предназначены для преобразования цифровых

Модем

Коммутатор

Концентратор

сетевая карта

101. Задание {{ 102 }} ТЗ № 102

Операторы присваивания в языках программирования

задают значение переменных

вычисляют значения математических выражений

соотносят переменным некоторые множества допустимых значений

организуют выполнение повторяемых действий

102. Задание {{ 103 }} ТЗ № 103

Форматированием диска называется процесс

разбиения его на логические диски

определения его объёма

разбиения его поверхности на сектора и дорожки.

выявления на нем устаревших файлов

103. Задание {{ 104 }} ТЗ № 104

Какие процедуры не входит в этап конструирование (design) программных систем (ПС):

разработку структур программ ПС

разработка схемы информационных обменов

разработка архитектуры ПС О

тестирование модулей ПС

104. Задание {{ 105 }} ТЗ № 105

Показателями безопасности информации являются:

время, необходимое на взлом защиты информации

вероятность предотвращения угрозы

время, в течение которого обеспечивается определённый уровень безопасности

вероятность возникновения угрозы информационной безопасности

105. Задание {{ 106 }} ТЗ № 106

Выберите верное

Язык SQL прекратил свое развитие в 1996 году

Язык SQL не имеет международного стандарта

Язык SQL расшифровывается как Structured Query Language

Язык SQL используется для доступа к данным в иерархических базах

106. Задание {{ 107 }} ТЗ № 107

Текущее меню

Каскадное меню.

Панель инструментов

Контекстное меню

107. Задание {{ 108 }} ТЗ № 108

Формат рисунка

Изменить рисунок

Настройка анимации

Отобразить панель настройки изображения

Гиперссылка

108. Задание {{ 109 }} ТЗ № 109

Если данные уже отфильтрованы по одному из столбцов, то при использовании фильтра дня другого столбца в MS Excel:

данные станут отфильтрованными по другому столбцу

это вызовет ошибку

будут предложены только те значения, которые не входят отфильтрованный список

будут предложены только те значения, которые видны в отфильтрованном списке

109. Задание {{ 110 }} ТЗ № 110

В коммуникативных и управленческих функциях информации НЕ отражены такие проблемы, как...

«ЭВМ - ЭВМ»

«ЭВМ - человек»

«человек - человек»

«ЭВМ - динамическая»

110. Задание {{ 111 }} ТЗ № 111

Адрес 127.0.0.1

Используется для связи с коневым DNS сервером

Используется дня связи с самим собой

Используется для широковещательной связи

Используется как шлюз по умолчанию

111. Задание {{ 112 }} ТЗ № 112

Информационный процесс с известным начальным состоянием объектов, конечным состоянием, исполнителем и набором операций из системы команд исполнителя называется ...

алгоритмическим процессом

компиляцией

аналитическим процессом

моделированием

112. Задание {{ 113 }} ТЗ № 113

К формам защиты информации относятся:

страховая

компьютерная

правовая

организационно-техническая

аналитическая

113. Задание {{ 114 }} ТЗ № 114

В процессе преобразования растрового графического файла количество цветов уменьшилось с 65536 до 256. Как изменится информационный объем файла?

уменьшится в 2 раза

уменьшится в 256 раз

уменьшится в 8 раз

не изменится

114. Задание {{ 115 }} ТЗ № 115

клавиши Shift и левой кнопки мыши

клавиши Shift и правой клавиши мыши.

клавиши Alt и правой клавиши мыши

клавиши Alt и левой клавиши мыши,

115. Задание {{ 116 }} ТЗ № 116

(Класс =10) или (Оценка >=4) и (Год_рожцения =1988)

(Класс =10) и (Год_рождения =1988) и (Оценка =5) и (Оценка =4)

(Класс =10) или (Оценка >=4) или (Год_рождения =1988)

(Оценка >=4) и (Год_рождения =1988) и (Класс =10)

(Оценка >=4) или (Год_рожцения =1988) и (Класс =10)

116. Задание {{ 117 }} ТЗ № 117

Что делает операция модификации над объектом?

изменяет состояние объекта

разрушает объект и освобождает занимаемую им память

дает доступ к состоянию, но не изменяет его

доступ к содержанию объекта по частям, в строго определенном порядке

117. Задание {{ 118 }} ТЗ № 118

Что делает операция итератор над объектом?

изменяет состояние объекта

разрушает объект и освобождает занимаемую им память

доступ к содержанию объекта по частям, в строго определенном порядке

дает доступ к состоянию, но не изменяет его

118. Задание {{ 119 }} ТЗ № 119

При решении задач, относящихся к классу интеллектуальных, используется:

вызов подпрограмм

циклические вычисления

конструкции условия (if-then-else)

механизм логического вывода

119. Задание {{ 120 }} ТЗ № 120

Клиентами, в распределенной вычислительной среде являются:

взломщик

прикладная программа, работающая в интересах пользователя для предоставления услуг с сервера в сети

хакер

пользователь

120. Задание {{ 121 }} ТЗ № 121

Конец программы

Ввод/вывод данных

Начало программы

Условный оператор

121. Задание {{ 122 }} ТЗ № 122

Максимальное количество единиц данных, которое может храниться в запоминающем устройстве это -

длина

вес

объем

емкость

122. Задание {{ 123 }} ТЗ № 123

выбрать любое подчеркнутое ключевое слово из предлагаемого списка

нажать кнопку «Найти»

набрать ключевые слова в адресной строке окна броузера

нажать кнопку «Поиск» на панели инструментов

123. Задание {{ 124 }} ТЗ № 124

Зарегистрированные сигналы - это

символы

информация

сведения

данные

124. Задание {{ 125 }} ТЗ № 125

В вычислительной технике используется качестве основной ____ СИСТЕМЫ СЧИСЛЕНИЯ

восьмеричная

двоичная

десятичная

шестнадцатеричная

125. Задание {{ 126 }} ТЗ № 126

Один из физических каналов ввода/вывода компьютера; программный механизм накопления и верификации как входных, так и выходных данных в соответствующих очередях; разъем — называется...

каналом

портом

порталом

линией связи

126. Задание {{ 127 }} ТЗ № 127

С помощью одного байта можно запомнить ___ различных состояний

1

256

2

8

1024

68

127. Задание {{ 128 }} ТЗ № 128

128. Задание {{ 129 }} ТЗ № 129

Архиваторами называют программы, которые

переводят исходный текст программы на язык машинных команд

осуществляют упаковку и распаковку файлов

проверяют в тексте синтаксические ошибки

выполняют шифрование информации

129. Задание {{ 130 }} ТЗ № 130

В языке Prolog при решении задачи используется:

прямая цепочка логического вывода

основная функция программы

конструктор основного класса программы

обратная цепочка логического вывода

130. Задание {{ 131 }} ТЗ № 131

Метод исследования сложных вычислительных систем это:

Математический анализ

Системный анализ

Нечеткие логики

Теория технических систем

131. Задание {{ 132 }} ТЗ № 132

Наиболее точным определением понятия «массив» является ...

набор переменных, начинающихся с одной буквы

самый простой оператор языка программирования

последовательност фиксированного числа однотипных переменных, имеющих общее имя

132. Задание {{ 133 }} ТЗ № 133

Ключ в базе данных — это ...

простейший объект базы данных для хранения значений одного параметра реального объекта или процесса

совокупность логически связанных полей, характеризующих типичные свойства реального объекта

процесс группировки данных по определенным параметрам

поле, которое однозначно определяет соответствующую запись

133. Задание {{ 134 }} ТЗ № 134

индекс первого отрицательного элемента с нечетным номером

сумму отрицательных элементов с нечетными номерами

количество отрицательных элементов с четными номерами

количество отрицательных элементов с нечетными номерами

количество положительных элементов с четными номерами

134. Задание {{ 135 }} ТЗ № 135

Secure Sockets Layer

Это не протокол, программа

Не может использовать шифрование с открытым ключом О

Обеспечивает безопасную передачу данных

Не использует шифрование данных

135. Задание {{ 136 }} ТЗ № 136

Укажите три устройства, которые размещаются на материнской плате

процессор

блок питания

постоянное запоминающее устройство (ПЗУ)

оперативная память (ОЗУ)

жесткий диск (винчестер)

136. Задание {{ 137 }} ТЗ № 137

НЕ СУЩЕСТВУЕТ следующей классификации операционных систем

сетевые и локальные ОС

графические и неграфические ОС

однопользовательские и многопользовательские ОС

структурные и объектные ОС

137. Задание {{ 138 }} ТЗ № 138

Укажите поисковую систему в сети Интернет

Gov.ru

THE BAT

FileSearch.ru

138. Задание {{ 139 }} ТЗ № 139

Время отклика - это

интервал, который проходит от момента передачи запроса на информацию с сервера, до момента начала ее получения

время на сервере в момент запроса

интервал исполнения SQL запроса

время выполнения транзакции

139. Задание {{ 140 }} ТЗ № 140

2-я и 3-я.

4-я и 3-я.

2-я и 4-я.

1-я и 3-я.

1-я и 4-я.

140. Задание {{ 141 }} ТЗ № 141

Язык, используемый при построении экспертных систем, называется

SQL-запросов

алгоритмическим

представления знаний

баз данных

141. Задание {{ 142 }} ТЗ № 142

На каком этапе жизненного цикла разработки ПО завершается планирование проекта?

Системный анализ

Проектирование

Тестирование

Анализ требований

142. Задание {{ 143 }} ТЗ № 143

Укажите три параметра, по которым можно классифицировать компьютерные вирусы

способ заражения среды обитания

среда обитания

объем программы

степень опастности

степень полезности

143. Задание {{ 144 }} ТЗ № 144

Случай, когда картинка задается описанием формы и распределением цвета как заполнителя формы, относится к____графике.

векторной

универсальной

растровой (точечной)

композиционной

полигональной

144. Задание {{ 145 }} ТЗ № 145

Задачи, поставленные в рамках концепции национальной безопасности:

совершенствование информационной структуры

ускорение развития новых информационных технологий и их широкое распространение

приоритетное развитие отечественных современных информационных и телекоммуникационных технологий

установление необходимого баланса между потребностью в свободном обмене информацией и допустимыми ограничениями её распространения

145. Задание {{ 146 }} ТЗ № 146

«Область текста сообщения»

«Тема»

«Кому»

«Arial»

«Копия»

146. Задание {{ 147 }} ТЗ № 147

Функциональными частями компьютера, предназначенными для приема, хранения и выдачи данных, являются:

алгоритм

графопостроитель

процессор

память

147. Задание {{ 148 }} ТЗ № 148

Укажите три типа протоколов, которые используются в сети Интернет для передачи данных, ...

HTTP (Hipertext Transfer Protocol)

FTP (File Transfer Protocol)

TCP/IP (Transmission Control Protocol/ Internet Protocol)

DNS (Domain Name System)

E-mail (Electronic mail)

148. Задание {{ 149 }} ТЗ № 149

Одним из основных преимуществ растровой графики перед векторной является...

возможность трансформации изображения

фотореалистичность изображений

малый размер изображения

возможность изменения разрешения изображения

возможность интеграции текста

149. Задание {{ 150 }} ТЗ № 150

К запоминающим устройствам НЕ ОТНОСИТСЯ ...

стример

оперативная память (ОЗУ)

постоянная память (ПЗУ)

плоттер

жесткий диск (винчестер)

150. Задание {{ 151 }} ТЗ № 151

Структурное программирование по-другому называют

Программирование без BEGIN

Программирование без WHILE

Программирование без GOTO

Программирование без PRINT

151. Задание {{ 152 }} ТЗ № 152

В MS Excel автоматический ввод (в случае, когда несколько первых символов, вводимых в ячейку, совпадают с символами записи, ранее введенной в этом столбце, и недостающая часть набора будет выполнена автоматически) производится:

только для тех записей, которые полностью состоят из чисел, дат или времени

для любых типов записей;

только для записей состоящих из дат.

только для тех записей, которые содержат текст или текст в сочетании с числами

152. Задание {{ 153 }} ТЗ № 153

В представлении алгоритма не существенна

трудоемкость

однозначность

наглядность

понятность

153. Задание {{ 154 }} ТЗ № 154

В необходимый минимум средств защиты от вирусов входит:

архивирование

входной контроль

выходной контроль

профилактика

154. Задание {{ 155 }} ТЗ № 155

Возводит введенное число в 10 степень и выводит результат

Возводит введенное число в 9 степень и выводит результат

Производит сложение 10 подряд идущих натуральных чисел начиная с введенного и выводит результат

Производит сложение 9 подряд идущих натуральных чисел начиная с введенного и выводит результат

155. Задание {{ 156 }} ТЗ № 156

скопирован в Буфер обмена

вставлен в папку Мои документы

перемещен в корневой каталог диска С:

перемещен в каталог С:\ТЕМР\

156. Задание {{ 157 }} ТЗ № 157

Как называется тестирование, при котором выявляется, что сделанные изменения не повлияли на функциональность предыдущей версии:

Регрессионное тестирование

Системное тестирование

Тестирование «черного ящика»

Тестирование «белого ящика»

157. Задание {{ 158 }} ТЗ № 158

Задача моделирования эволюции реализуется

алгоритмами нечеткой логики

на основе генетических алгоритмов

с использованием нейронных сетей

интеллектуальными программными агентами

158. Задание {{ 159 }} ТЗ № 159

К основным классам моделей (по способу отражения свойств объекта) относят ...

предметные

медико-биологические

территориальные

социальные

159. Задание {{ 160 }} ТЗ № 160

Для ускорения процесса поиска информации записи в файлах данных упорядочивают ...

по смыслу

по алфавиту

по формальному признаку

по порядку следования полей данных

160. Задание {{ 161 }} ТЗ № 161

Укажите три министерства, которые входят в систему органов обеспечения информационной безопасности РФ

министерство здравоохранения

министерство экономики

министерство обороны

министерство юстиции

министерство образования

161. Задание {{ 162 }} ТЗ № 162

Наименьшей физической единицей хранения данных на жестком диске

файл

кластер

слово

сектор

дорожка

байт

162. Задание {{ 163 }} ТЗ № 163

Совокупность способностей, знаний, умений и навыков, связанных с пониманием закономерностей информационных процессов в природе, обществе и технике - это ...

информационная культура

образованность

необходимость современной жизни

компьютерная грамотность

163. Задание {{ 164 }} ТЗ № 164

Процедура исправления ошибок, используемая дня защиты данных в памяти компьютера

корректирующий код

диаграмма Венна

код Хемминга

нотация Бэкуса-Наура

164. Задание {{ 165 }} ТЗ № 1

Наиболее эффективным средством для защиты от сетевых атак является.....

использование сетевых экранов или "firewall"

посещение только "надежных" Интернет-узлов

использование антивирусных программ

использование только сертифицированных программ-браузеров при доступе к сети Интернет

165. Задание {{ 166 }} ТЗ № 2

В результате работы алгоритма

у:=х-5

х:=2*(у+1)

у:=х+у

вывод у

переменная у приняла значение 5. Укажите число, которое являлось значением переменной х до начала работы алгоритма.

5

14

6

7

2

166. Задание {{ 167 }} ТЗ № 3

Декларативный (с точки зрения парадигмы) язык рассматривает программу как...

описание задачи в терминах фактов и логических формул, а решение задачи выполняет система с помощью механизмов логического вывода

совокупность описаний процедур

совокупность описания входных данных и описания искомого результата

совокупность определений функций, которые обмениваются между собой данными без использования промежуточных переменных и присваиваний.

167. Задание {{ 168 }} ТЗ № 4

Понятием «переменная» в традиционных языках программирования называется...

именованная область памяти, в которой хранится некоторое значение

любое законченное минимальное смысловое выражение на языке программировали

служебное слово на языке программирования

описание действий, которые должна выполнять программа

168. Задание {{ 169 }} ТЗ № 5

Вызвать контекстное меню для объекта ОС Windows можно

наведением указателя мыши на кнопку

используя кнопку «Пуск»

двойным щелчком мыши

щелчком правой кнопки мыши

169. Задание {{ 170 }} ТЗ № 6

Система равенств f(xl,...,хn,0) = g(xl,...,хn), f(xl,...,xn,y+1) = h(xl,...,xn,у,f(xl.....хn,0)) определяет:

индукцию

совместную рекурсию

примитивную рекурсию

возвратную рекурсию

170. Задание {{ 171 }} ТЗ № 7

Информационный процесс обеспечивается ...

аппаратным (техническим) обеспечением

коммуникационными каналами

программным обеспечением

информационными системами и средствами передачи данных

171. Задание {{ 172 }} ТЗ № 8

Для реализации логики алгоритма и программы, с точки зрения структурного программирования не должны применяться ...

последовательное выполнение

повторения (циклы)

безусловные переходы

ветвления

172. Задание {{ 173 }} ТЗ № 9

Количество стилей, используемых одновременно в документе для оформления текста

не более 5

зависит от версии MS Word

столько, сколько абзацев в документе

количество не ограничено

173. Задание {{ 174 }} ТЗ № 10

Утверждение «Оператор в теле цикла будет выполнен хотя бы один раз» относится к циклу...

с ветвлением счетчика

с постусловием

со счетчиком

с предусловием

174. Задание {{ 175 }} ТЗ № 11

Массив относится к_________________типам данных

встроенным

абстрактным

составным (конструируемым)

логическим

175. Задание {{ 176 }} ТЗ № 12

Основными режимами работы СУБД являются:

а)таблица

б)нормальная форма

в)форма

г)поле

д)запрос

е)ключ

ж)отчет

з)модель

г, е, ж, з

б, в, е, з

а, в, д, ж

а, б, г, з

176. Задание {{ 177 }} ТЗ № 13

Графическим редактором НЕ является ...

WordPad

Adobe Photoshop

Photo Editor

Paint

177. Задание {{ 178 }} ТЗ № 14

Модель может быть построена ...

только для процесса, имеющего конечный набор состояний

только для явлений природы

только для объекта

для любого объекта, явления или процесса

178. Задание {{ 179 }} ТЗ № 15

Научная информатика - это ...

прикладная математика

информатика, изучающая основу научной информации, а также закономерности событий научной деятельности

информатика, объясняющая закономерности появления научной информации и условия осуществления деятельности в научной коммуникации

информатика, изучающая структуру и общие свойства научной информации, а также закономерности всех процессов научной коммуникации