- •Министерство образования Российской Федерации

- •Содержание

- •1.2 Скорость роста функций

- •1.3 Анализ алгоритмов; время работы в лучшем, худшем случаях и в среднем

- •1.4 Типы данных, структуры данных и абстрактные типы данных

- •1.5 Динамические множества

- •2 Алгоритмы сортировок

- •2.1 Понятие внутренней и внешней сортировки

- •2.2 Сортировка вставками

- •2.3 Сортировка слиянием

- •2.3.1 Описание алгоритма

- •2.3.2 Анализ времени работы алгоритмов «разделяй и властвуй»

- •2.3.2 Анализ времени работы сортировки слиянием через рекуррентное соотношение

- •2.3.3 Анализ времени работы сортировки слиянием через геометрическую интерпретацию

- •2.4 Пирамидальная сортировка

- •2.4.1 Введение в алгоритм

- •2.4.2 Сохранение основного свойства кучи

- •2.4.3 Построение кучи

- •2.5 Быстрая сортировка

- •2.5.1 Введение в алгоритм

- •2.5.2 Описание

- •2.5.3 Разбиение массива

- •2.5.4 Особенности работы быстрой сортировки

- •2.6 Особенности реализации алгоритмов сортировки; сортировка за линейное время

- •2.6.1 Введение

- •2.6.2 Разрешающее дерево сортировки сравнениями

- •2.7 Цифровая сортировка

- •2.8 Сортировка вычерпыванием

- •2.8.1 Описание алгоритма

- •2.8.2 Вероятностный анализ времени работы сортировки вычерпыванием

- •2.8.3 Анализ времени работы сортировки вычерпыванием через геометрическую интерпретацию

- •2.9 Сортировка подсчетом

- •2.9.1 Описание алгоритма

- •2.9.2 Анализ времени работы

- •3 Элементарные и нелинейные структуры данных

- •3.1 Элементарные структуры: список, стек, очередь, дек

- •3.1.1 Список Линейный однонаправленный список

- •Линейный двунаправленный список

- •Двунаправленный список с фиктивными элементами

- •Циклические списки

- •Циклический однонаправленный список

- •Циклический двунаправленный список

- •3.1.2 Стек

- •3.1.3 Очередь

- •3.1.3 Дек

- •3.2 Нелинейные структуры данных

- •3.2.1 Представление корневых деревьев в эвм

- •Обходы деревьев

- •3.2.2 Двоичные деревья Спецификация двоичных деревьев

- •Реализация

- •Обходы двоичных деревьев

- •3.2.3 Двоичные деревья поиска Основные операции

- •Минимум и максимум

- •Следующий и предыдущий элементы

- •Добавление и удаление

- •Случайные деревья поиска

- •Оптимальные деревья поиска

- •4 Хеширование

- •4.1 Введение

- •4.2 Прямая адресация; таблицы с прямой адресацией

- •4.3 Хеш – таблицы; возникновение коллизий и их разрешение

- •Разрешение коллизий с помощью цепочек

- •Анализ хеширования с цепочками

- •4.4 Способы построения хеш – функций Выбор хорошей хеш-функции

- •Ключи как натуральные числа

- •Деление с остатком

- •Умножение

- •Универсальное хеширование

- •4.5 Открытая адресация; способы вычисления последовательности испробованных мест: линейная последовательность проб, квадратичная последовательность проб, двойное хеширование

- •Линейная последовательность проб

- •1 / (1 – )

- •5 Основные принципы разработки алгоритмов

- •5.1 Введение в теорию графов

- •5.1.1 Графы

- •5.1.2 Представление графов

- •5.2 Алгоритмы на графах: поиск в ширину, поиск в глубину

- •5.2.1 Поиск в ширину (волновой алгоритм)

- •5.2.2 Анализ поиска в ширину

- •5.2.3 Деревья поиска в ширину

- •5.2.4 Поиск в глубину

- •5.2.5 Анализ поиска в глубину

- •5.2.6 Свойства поиска в глубину

- •5.2.7 Классификация рёбер

- •5.3 Топологическая сортировка, задача о разбиении графа на сильно связанные компоненты

- •5.3.1 Топологическая сортировка

- •5.3.2 Сильно связные компоненты

- •5.4 Алгоритм построения минимального остовного дерева

- •5.4.1 Остовные деревья минимальной стоимости

- •5.4.2 Построение минимального покрывающего дерева

- •5.4.3 Алгоритмы Крускала и Пpимa

- •5.4.4 Алгоритм Крускала

- •5.4.5 Алгоритм Прима

- •5.5 Задача нахождения кратчайших путей на графах; алгоритм Флойда; алгоритм Дейкстры

- •5.5.1 Нахождение кратчайшего пути

- •5.5.2 Алгоритм Дейкстры

- •5.5.3 Алгоритм Флойда

- •5.6 Поиск с возвратом

- •5.6.1 Введение

- •5.6.2 Переборные алгоритмы

- •5.6.3 Метод ветвей и границ

- •5.6.4 Метод альфа-бета отсечения

- •5.6.5 Локальные и глобальные оптимальные решения

- •5.7 Метод декомпозиции ( «Разделяй и властвуй»)

- •5.7.1 «Ханойские башни»

- •5.8 Жадные алгоритмы и динамическое программирование

- •5.8.1 Задача о выборе заявок

- •5.8.2 Дискретная задача о рюкзаке

- •5.8.3 Непрерывная задача о рюкзаке

- •5.8.4 Числа Фибоначчи

- •5.8.5 Задача триангуляции многоугольника

- •5.8.6 Дп, жадный алгоритм или что-то другое?

4.2 Прямая адресация; таблицы с прямой адресацией

Прямая адресация применима, если количество возможных ключей невелико. Пусть возможными ключами являются числа из множества U = {0,1,... ,m–1} (число т не очень велико). Предположим также, что ключи всех элементов различны.

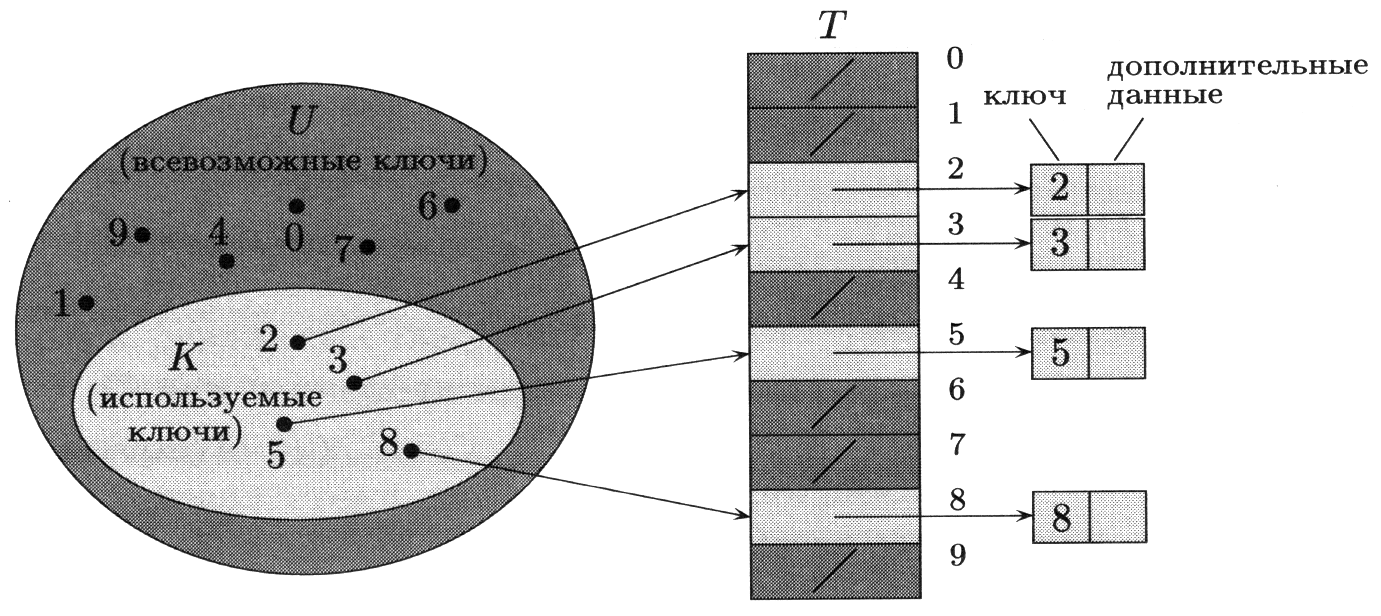

Рисунок 4.2 – Реализация динамического множества с помощью таблицы с прямой адресацией

Для хранения множества используется массив Т[0..т – 1], называемый таблицей с прямой адресацией (direct-address table). Каждая позиция, или ячейка, (position, slot) соответствует определённому ключу из множества U.

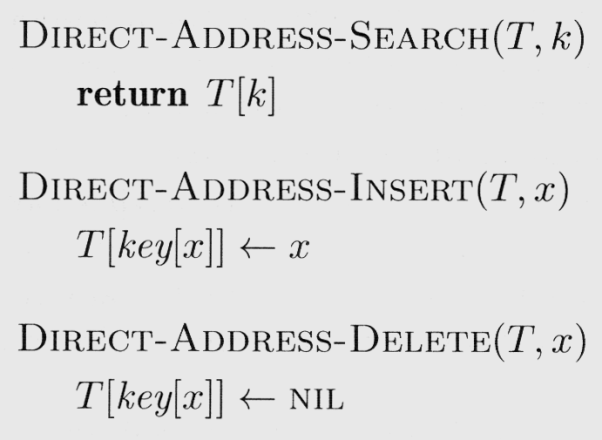

T[k] – место, предназначенное для записи указателя на элемент с ключом k; если элемента с ключом k в таблице нет, то T[k] = NIL). Реализация словарных операций тривиальна:

Листинг 4.1 – Словарные операции при прямой адресации

Каждая из этих операций требует времени O(1).

Иногда можно сэкономить место, записывая в таблицу Т не указатели на элементы множества, а сами эти элементы. Можно обойтись и без отдельного поля «ключ»: ключом служит индекс в массиве. Впрочем, если мы обходимся без ключей и указателей, то надо иметь способ указать, что данная позиция свободна.

4.3 Хеш – таблицы; возникновение коллизий и их разрешение

Прямая адресация обладает очевидным недостатком: если множество U всевозможных ключей велико, то хранить в памяти массив Т размером U непрактично, а то и невозможно. Кроме того, если число реально присутствующих е таблице записей мало по сравнению с |U|, то много памяти тратится зря.

Если количество записей в таблице существенно меньше, чем количество всевозможных ключей, то хеш-таблица занимает гораздо меньше места, чем таблица с прямой адресацией. Именно, хеш-таблица требует памяти объёмом Θ(|К|) где К – множество записей, при этом время поиска в хеш-таблице по-прежнему есть О(1) (единственное «но» в том, что на сей раз это – оценка в среднем, а не в худшем случае, да и то только при определённых предположениях).

В то время как при прямой адресации элементу с ключом k отводится позиция номер k, при хешировании этот элемент записывается в позицию номер h(k) в хеш-таблице (hash table) T[0..m – 1], где

h: U→ {0, l,...,m – l}

–некоторая функция, называемая хеш-функцией (hash function). Число h(k) называют хеш-значением (hash value) ключа k. Использование массива длины т, а не |U|, дает экономию памяти.

Однако, проблема заключается в том, что хеш-значения двух разных ключей могут совпасть. В таких случаях говорят, что случилась коллизия, или столкновение (collision). К счастью, эта проблема разрешима: хеш-функциями можно пользоваться и при наличии столкновений.

Хотелось бы выбрать хеш-функцию так, чтобы коллизии были невозможны. Но при |U| > т неизбежно существуют разные ключи, имеющие одно и то же хеш-значение. Так что можно лишь надеяться, что для фактически присутствующих в множестве ключей коллизий будет немного, и быть готовыми обрабатывать те коллизии, которые всё-таки произойдут.

Рисунок 4.3 – Использование хеш-функции для отображения ключей в позиции хеш-таблицы (хеш-значения ключей k2 и k5 совпадают – имеет место коллизия)

При выборе хеш-функции обычно не известно, какие именно ключи будут храниться. Но на всякий случай разумно сделать хеш-функцию в каком-то смысле «случайной», хорошо перемешивающей ключи по ячейкам (английский глагол "to hash" означает «мелко порубить, помешивая»). Разумеется, «случайная» хеш-функция должна всё же быть детерминированной в том смысле, что при ее повторных вызовах с одним и тем же аргументом она должна возвращать одно и то же хеш-значение.

В этом разделе будет рассмотрен простейший способ обработки (как говорят, «разрешения») коллизий с помощью цепочек (другим способом разрешения коллизий является открытая адресация, он будет рассмотрен в следующем подразделе).