- •Методические указания по выполнению контрольной работы, ч1

- •Указания по выполнению задания №1

- •Пример выполнения

- •Указания по выполнению задания №2

- •Пример выполнения

- •Указания по выполнению задания №3

- •Пример выполнения

- •Линейный прогноз изменения численности населения Сочинского района

- •Указания по выполнению задания №4

- •Рекомендуемая литература

- •Методические указания по выполнению контрольной работы, ч2

- •Титульный лист.

- •Содержание.

- •Список использованной литературы.

- •Примеры оформления содержимого защищаемых файлов

- •Рекомендуемая литература

Примеры оформления содержимого защищаемых файлов

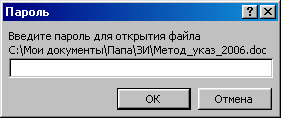

Текстовый файл MS Word:

Автобиография.

Я, Иванова Мария Ивановна, родилась 23 января 1983 года в г. Туапсе Краснодарского края в семье служащих. В 1990 г. поступила в среднюю школу №3 г. Краснодара, которую закончила в 2001 г. С сентября 2001г. по май 2003г. работала на различных должностях младшего персонала ООО (АОЗТ, ЗАО и пр.) «Феникс». В сентябре 2003г. поступила на заочное отделение экономического факультета Института экономики и управления КГМА, где обучаюсь по настоящее время. Параллельно работаю в должности специалиста отдела кадров ФГУП «Надежда».

И окно запроса пароля после установки его защиты:

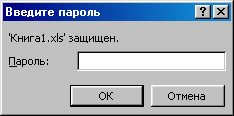

Файл электронной таблицы MS Excel:

A |

B |

C |

D |

E |

1 |

Выписка из зачетной книжки студентки Ивановой М.И. за первый семестр 2005 – 2006 уч. года |

|||

2 |

Наименование дисциплины |

Преподаватель |

Оценка |

Дата |

3 |

Макроэкономика |

Петров |

Хорошо |

05.06.2005 |

4 |

Статистика |

Федоров |

Отлично |

10.06.2005 |

5 |

Политология |

Серова |

Хорошо |

13.06.2005 |

6 |

Информационные системы |

Килиян |

Хорошо |

15.06.2005 |

И окно запроса пароля после установки его защиты:

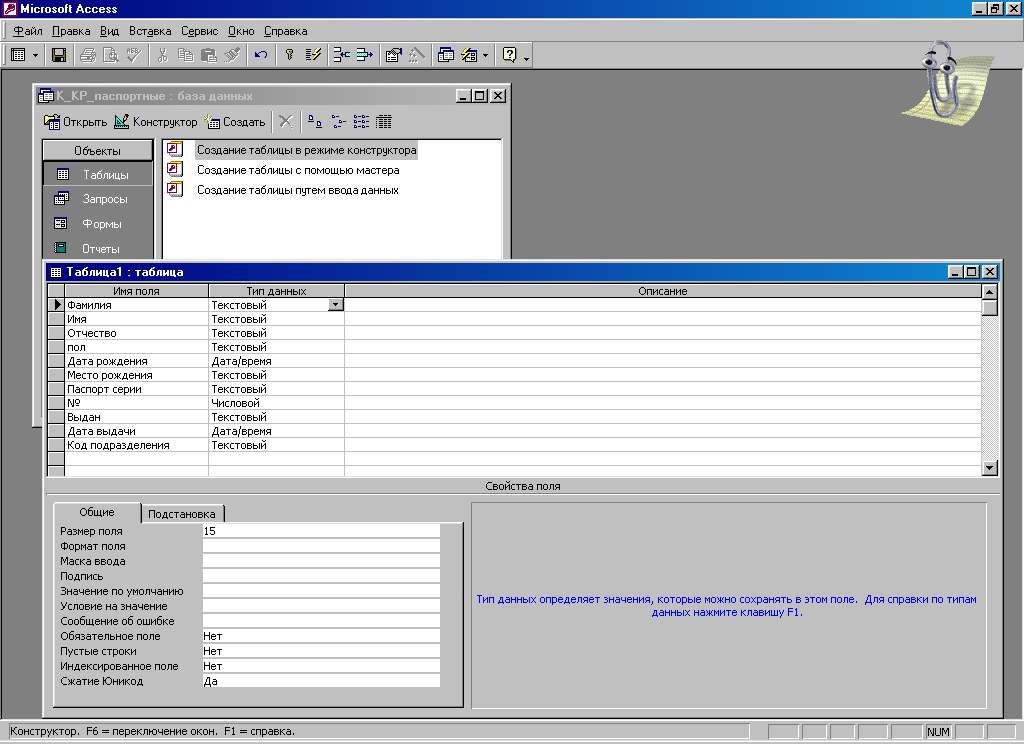

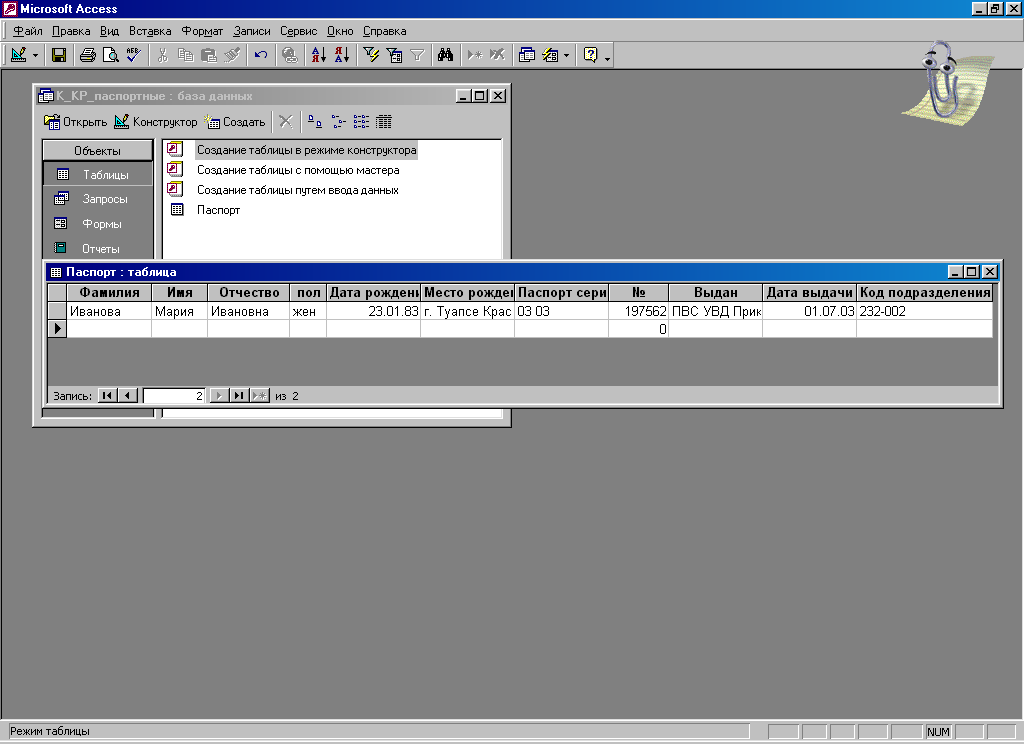

Файл базы данных MS Access (таблица паспортных данных):

Окно конструктора таблиц:

Окно таблицы БД:

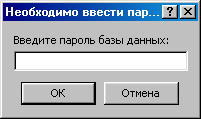

И окно запроса пароля после установки защиты:

В списке рекомендуемой литературы представлен перечень источников, доступных для изучения, но это не означает, что для выполнения работы необходимо использовать их все. В списке использованной литературы привести библиографическое описание только тех источников, которые использовались студентом при выполнении контрольной работы.

Рекомендуемая литература

Альбеков А.Ш. Правовые основы защиты информации экономического, финансового и персонального характера./Учеб. пос. – Краснодар: ИЭУ, 2005.

Альбеков А.Ш. Технологии защиты компьютерной информации экономического, финансового и персонального характера./Учеб. пос. – Краснодар: ИЭУМиСС, 2006.

Конституция Российской Федерации //Российская газета. 1993, 25декабря.

Закон РФ “Об информации, информатизации и защите информации”. СЗ РФ. 1995. № 88. Ст. 609.

Закон РФ “О государственной тайне”. СЗ РФ. 1997. № 41. Ст. 4673.

Закон РФ «О коммерческой тайне» №98-ФЗ – 2004.

Указ Президента РФ №188 – 1997 г. «Об утверждении перечня сведений конфиденциального характера».

Закон РФ «Об электронной цифровой подписи» №1-ФЗ – 2002.

Проект закона «О конфиденциальной информации». – В кн. Документы и тайна./ Демушкин А.С. – М.: Городец, 2003.

Проект закона «Об информации персонального характера» - ИПС «Консультант +»

Гражданский кодекс РФ. Ч. I. СЗ РФ. 1994. № 32. Ст. 3301. Ч. II. СЗ РФ. 1996. № 5. Ст. 410.

Трудовой кодекс РФ – М.: «Экзамен», 2003.

Кодекс об административных правонарушениях – М.: Инфра-М, 2002.

Уголовный кодекс РФ – М.: Новая Волна, 1996.

Государственная тайна в РФ: Учебное пособие./ Под ред. Вуса М.А.– Изд. С-Пе-тербургского Университета, 2000. – 330 с.

Информатика: Практикум по технологии работы на компьютере. / Под ред. Н.В. Макаровой. – М.: Финансы и статистика, 2002. – 256 с.

Морозов Н.П., Чернокнижный С.Б. Защита деловой информации для всех. – СПб: ИД Весь, 2003.

Ярочкин. Информационная безопасность./Учебник. – М.: 2003.

Мельников. Безопасность информации в автоматизированных системах. – М.:2003.

Соколов А.В., Степанюк О.М. Методы информационной защиты объектов и компьютерных сетей. – М.: Изд-во АСТ, СПб: Изд-во Полигон, 2000, - 272 с.

Бэнкс М. Информационная защита персонального компьютера. – М., СПб. – 2001.

Крысин А.В. Информационная безопасность. Практическое руководство. – М.: СПАРРК, 2003.

Хорев П.Б. Методы и средства защиты информации в компьютерных системах. – М.: Академия, 2005.

Alex Jedaev. Я люблю компьютерную самооборону. – М.: «Только для взрослых», 2002.

Малюк А.А. и др. Введение в защиту информации в автоматизированных системах. – М.: ГЛ-Телеком, 2001.

Курило А. П., Шурыгин И. Ю. Персональные данные и права человека. //Защита информации “Конфидент”, 1997, № 1.

Лопатин В. Н. Правовая охрана и защита коммерческой тайны //Законодательство. – 1998. №11. – с.77-82

Лопатин В. Н. Защита прав на неприкосновенность частной жизни // Журнал Российского права. – 1999. № 1. с. 85-97.

Нормативные правовые акты по защите государственной тайны. Часть 1. М.: СИП РИА, 1997, 132с.

Нормативные правовые акты по защите государственной тайны. Часть П. М.: СИП РИА, 1998, 56с.

Все о защите коммерческой информации: настольная книга для делового человека //Под ред. А.В. Жукова, - М., Махаон, 1992.

Гавриш В. Практическое пособие по защите коммерческой тайны. - Симферополь: “ Таврида”, 1994.

Леонтьев В.П. Как защитить компьютер (вирусы, хакеры, реклама). – ОЛМА-ПРЕСС Образование, 2004. – 48 с.

Гайкович В., Першин А. Безопасность электронных банковских систем, М.: 1994.

Журналы – “Мир безопасности»; Защита информации “Конфидент”; “Безопасность информации”; “Безопасность достоверности информации”; «Бизнес и безопасность в России»; «Вопросы защиты информации».