- •Вопрос №2. Des. Свойства, принцип работы (подробно). Режимы использования des. Модификации des. Криптоанализ des. Проблема последнего блока. Сравнить с гост.

- •Принцип работы алгоритма

- •Режимы использования шифра des

- •Криптостойкость алгоритма

- •Увеличение криптостойкости алгоритма (модификации des)

- •Сравнение шифров гост 28147-89 и des

Ответ на первый вопрос понятно, доступно и кратко описан в книге (страницы: 86-94, особо обратите внимание на страницу 93, именно на ней изображена таблица классификации) и в тетради. В нете я не смог найти настолько хорошую классификацию как в книге, и, следовательно – не нашёл откуда её скопировать.

Вопрос №2. Des. Свойства, принцип работы (подробно). Режимы использования des. Модификации des. Криптоанализ des. Проблема последнего блока. Сравнить с гост.

DES (Data Encryption Standard) — симметричный алгоритм шифрования, разработанный фирмой IBM и утвержденный правительством США в 1977 году как официальный стандарт. DES имеет блоки по 64 бита и 16 цикловую структуру сети Фейстеля, для шифрования используется ключ длиной 56 бит. Алгоритм использует комбинацию нелинейных (S-блоки) и линейных (перестановки E, IP, IP-1) преобразований. Прямым развитием DES в настоящее время является Triple DES.

Принцип работы алгоритма

Шифр DES является блочным шифром, основанном на шифре Фейстеля.

Входными данными для блочного шифра служат блок размером n бит и k-битный ключ. На выходе, после применения шифрующего преобразования, получается n-битный зашифрованный блок, причём незначительные различия входных данных как правило приводят к существенному изменению результата. Блочные шифры реализуются путём многократного применения к блокам исходного текста некоторых базовых преобразований.

Так как преобразование производится поблочно, как отдельный шаг требуется разделение исходных данных на блоки необходимого размера. При этом вне зависимости от формата исходных данных, будь то текстовые документы, изображения или другие файлы, они должны быть интерпретированы в бинарный вид и только после этого разбиты на блоки. Все вышеперечисленное может осуществляться как программными, так и аппаратными средствами.

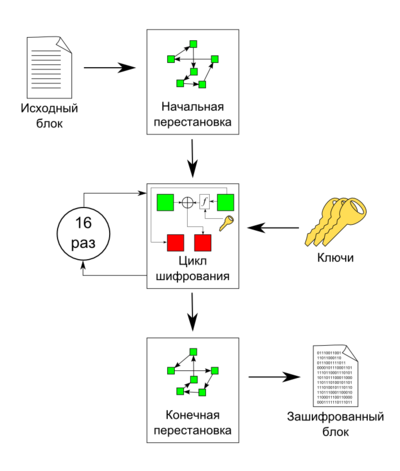

Полная схема работы шифра DES представлена на рисунке 1.3.

Рисунок 1.3 – Схема работы шифра DES.

Вначале из исходного текста выделяется блок T длиной 64 бита, к которому применяется перестановка IP. Эта перестановка битов задана стандартом, хотя в принципе они могут быть различными. В результате получается блок IP(T), который разбивается на 2 равные части L0,R0, где L0,R0 — соответственно 32 старших битов и 32 младших битов блока. Затем происходит 16 циклов (раундов) шифрования, на каждом из которых происходит прямое преобразование Фейстеля. Важную роль на этих этапах играет функция Фейстеля f, выполняющая шифрование. Аргументами функции f являются 32-битовый вектор Ri−1, 48 битовой ключ ki, которые являются результатом преобразования 56 битового исходного ключа шифра k.

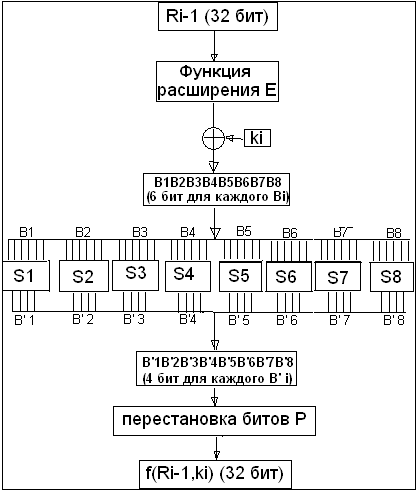

Для вычисления функции f используются функция расширения Е, преобразование S, состоящее из 8 преобразований S-блоков S1, S2, …, S8, и перестановка P. Функция Е представляет собой 48-битовую таблицу. Она расширяет 32-битовый вектор Ri−1 до 48-битового вектора E(Ri−1) путём перестановки битов из Ri−1 и дублирования некоторых из них. Полученный после перестановки блок E(Ri−1) складывается по модулю 2 с ключами ki и затем представляются в виде восьми последовательных блоков B1,B2,...B8: E(Ri−1)= B1,B2,...B8. Каждый Bj является 6-битовым блоком. Далее каждый из блоков Bj трансформируется в 4-битовый блок B'j с помощью преобразований Sj. Значение функции f(Ri−1,ki) (32 бит) получается перестановкой Р, применяемой к 32-битовому блоку B'1B'2...B'8. Значения функции E, преобразований S1 – S8 и перестановки P заданы стандартом, как и в случае с перестановкой IP. Подробно схема работы функции f представлена на рисунке 1.4.

Рисунок 1.4 – Схема работы функции f.

Ключи ki получаются из начального ключа k таким образом. Восемь битов, находящих в позициях 8, 16, 24, 32, 40, 48, 56, 64 добавляются в ключ k таким образом чтобы каждый байт содержал нечетное число единиц. Это используется для обнаружения ошибок при обмене и хранении ключей. Затем делают перестановку для расширенного ключа (кроме добавляемых битов 8, 16, 24, 32, 40, 48, 56, 64).

Конечная перестановка IP-1 является обратной к перестановке IP. Она действует на T16 и используется для восстановления позиций.

При расшифровке в раундах производятся обратные преобразования Фейстеля, т. е. схема работы алгоритма практически не меняется, главное – проследить за использованием подключей в обратном порядке.