- •«Безопасность клиентских операционных систем» оглавление

- •Тема 1. Основные понятия, структура операционной системы Введение

- •1. Понятие об архитектуре аппаратных средств

- •Классификация программных средств

- •Место и функции системного программного обеспечения

- •Принципы работы вычислительной системы

- •2. Что такое операционная система. Структура вычислительной системы.

- •Краткая история эволюции вычислительных систем

- •Основные понятия, концепции ос

- •Режимы работы операционных систем режимы обработки данных

- •Однопрограммные режимы обработки данных

- •Многопрограммные режимы обработки данных

- •Режимы и дисциплины обслуживания

- •Режимы обслуживания

- •Дисциплины обслуживания

- •Список использованных источников

- •Некоторые сведения об архитектуре компьютера

- •Рейтинг популярности операционных систем, апрель 2009 года

- •Тема 2. Классификация операционных систем

- •Особенности алгоритмов управления ресурсами

- •Поддержка многозадачности

- •Поддержка многонитевости

- •Особенности аппаратных платформ

- •Особенности областей использования

- •Особенности методов построения

- •Основные принципы построения операционных систем

- •Пользовательский интерфейс операционных систем

- •Классификация интерфейсов

- •Пакетная технология

- •Технология командной строки

- •Графический интерфейс

- •Простой графический интерфейс

- •Wimp-интерфейс

- •Речевая технология

- •Биометрическая технология

- •Семантический интерфейс

- •2. Обзор современных операционных систем

- •Операционные системы для конечных пользователей

- •Серверные операционные системы

- •Серверные версии Windows

- •Unix и ее разновидности

- •Серверные версии Linux

- •Контрольные вопросы

- •Список использованных источников

- •Тема 3. Основные понятия и положения защиты информации в информационно-вычислительных системах Введение

- •1. Предмет защиты информации

- •2. Объект защиты информации

- •2.1. Основные положения безопасности информационных систем

- •2.2. Основные принципы обеспечения информационной безопасности в ас

- •3. Требования профиля защиты «безопасность информационных технологий. Операционные системы. Клиентские операционные системы». Основные термины и определения

- •Тема 4. Угрозы безопасности информации в информационно- вычислительных системах

- •1. Анализ угроз информационной безопасности

- •2. Методы обеспечения информационной безопасности

- •2.1. Структуризация методов обеспечения информационной безопасности

- •2.2. Классификация злоумышленников

- •2.3. Основные направления и методы реализации угроз информационной безопасности

- •Основные методы реализации угроз информационной безопасности ас

- •Контрольные вопросы

- •Тема 5. Требования профиля защиты Введение

- •1.1. Требования фстэк России

- •15408-2002 В целях регламентации требований защиты к наиболее широко используемым изделиям информационных технологий

- •Тема 6. Программно-технический уровень информационной безопасности

- •1. Основные понятия программно- технического уровня информационной безопасности

- •2. Требования к защите компьютерной информации

- •2.1. Общие положения

- •2.2. Классификация требований к системам защиты

- •2.3. Формализованные требования к защите информации от нсд. Общие подходы к построению систем защиты компьютерной информации

- •2.3.1. Требования к защите конфиденциальной информации

- •2.3.2. Требования к защите секретной информации

- •2.4. Различия требований и основополагающих механизмов защиты от нсд

- •Контрольные вопросы

- •Тема 7. Модели безопасности основных операционных систем

- •1. Механизмы защиты операционных систем

- •Фрагмент матрицы доступа

- •2. Анализ защищенности современных операционных систем

- •2.1. Анализ выполнения современными ос формализованных требований к защите информации от нсд

- •2.2. Основные встроенные механизмы защиты ос и их недостатки

- •2.2.1. Основные защитные механизмы ос семейства unix

- •2.2.2. Основные защитные механизмы ос семейства windows (nt/2000/xp)

- •2.3. Анализ существующей статистики угроз для современных универсальных ос. Семейства ос и общая статистика угроз

- •Количество известных успешных атак для различных ос

- •Общее количество успешных атак для различных групп ос

- •2.4. Обзор и статистика методов, лежащих в основе атак на современные ос. Классификация методов и их сравнительная статистика

- •3. Система безопасности операционной системы windows nt

- •3.1. Сервер аутентификации kerberos

- •3.2. Элементы безопасности системы

- •4. Защита в операционной системе unix

- •5. Защита в операционной системе novell netware

- •Список возможных прав по отношению к каталогу или файлу

- •Список возможных прав по отношению к объекту

- •Контрольные вопросы

- •1Идентификация и аутентификация

- •Пароли, уязвимость паролей

- •Шифрование пароля

- •2Авторизация. Разграничение доступа к объектам ос

- •Домены безопасности

- •Матрица доступа

- •Список прав доступа. Access control list

- •Мандаты возможностей. Capability list

- •Другие способы контроля доступа

- •Смена домена

- •Недопустимость повторного использования объектов

- •3Выявление вторжений. Аудит системы защиты

- •4Анализ некоторых популярных ос с точки зрения их защищенности

- •5Заключение

- •Список использованных источников

- •Часть 2

Лекции по дисциплине «Информационная безопасность»

Часть1.

«Безопасность клиентских операционных систем» оглавление

Тема 1. ОСНОВНЫЕ ПОНЯТИЯ, СТРУКТУРА ОПЕРАЦИОННОЙ СИСТЕМЫ

Тема 2. КЛАССИФИКАЦИЯ ОПЕРАЦИОННЫХ СИСТЕМ

Тема 3. ОСНОВНЫЕ ПОНЯТИЯ И ПОЛОЖЕНИЯ ЗАЩИТЫ ИНФОРМАЦИИ В ИНФОРМАЦИОННО-ВЫЧИСЛИТЕЛЬНЫХ СИСТЕМАХ

Тема 4. УГРОЗЫ БЕЗОПАСНОСТИ ИНФОРМАЦИИ В ИНФОРМАЦИОННО- ВЫЧИСЛИТЕЛЬНЫХ СИСТЕМАХ

Тема 5. ТРЕБОВАНИЯ ПРОФИЛЯ ЗАЩИТЫ

Тема 6. ПРОГРАММНО-ТЕХНИЧЕСКИЙ УРОВЕНЬ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Тема 7. МОДЕЛИ БЕЗОПАСНОСТИ ОСНОВНЫХ ОПЕРАЦИОННЫХ СИСТЕМ

Тема 1. Основные понятия, структура операционной системы Введение

Стремительное развитие информационных технологий привело к формированию информационной среды, оказывающей влияние на все сферы человеческой деятельности. Однако с развитием информационных технологий возникают и стремительно растут риски, связанные с их использованием, появляются совершенно новые угрозы, с последствиями, от реализации которых человечество раньше не сталкивалось.

Одним из главных инструментов для реализации конкретных информационных технологий являются информационные системы, задача обеспечения безопасности которых является приоритетной, так как от сохранения конфиденциальности, целостности и доступности информационных ресурсов зависит результат деятельности информационных систем.

Операционная система является важнейшим программным компонентом любой вычислительной машины, поэтому от уровня реализации политики безопасности в каждой конкретной операционной системе во многом зависит и общая безопасность информационной системы.

В связи с этим знания в области современных методов и средств обеспечения безопасности операционных систем являются необходимым условием для формирования специалиста по информационной безопасности.

1. Понятие об архитектуре аппаратных средств

Появление общего программного обеспечения в ЭВМ относят к 1953 г., когда в СССР появилась одна из первых теоретических работ по автоматизации программирования для цифровых ЭВМ (А. П. Ершов), а в Массачусетском технологическом институте (США) была создана экспериментальная «операционная система», применявшаяся в учебных целях. Затем появились специализированные операционные системы (ОС) для обслуживания оборонных вычислительных систем реального времени. Однако эти разработки имели экспериментальный, исследовательский характер и широкого распространения в то время не получили. Тем не менее, потребности практического использования ЭВМ в различных предметных областях, необходимость более эффективного использования ЭВМ, повышение производительности труда разработчиков программного обеспечения, а также стремление расширить рынок сбыта ЭВМ вызвали стремительный прогресс в создании теории и инструментальных средств общего программного обеспечения вычислительных систем.

Построение вычислительных машин основано на трех принципах:

Принцип цифрового представления данных (чисел, команд, обозначение операций, букв, слов и т. д.). Единицами данных в ЭВМ являются бит, байт, слово и т. п.

Принцип адресности данных — все данные и любые объекты программы хранятся в ячейках памяти, имеющих адрес.

Принцип программного управления (Ч. Беббидж, 1834 г.)— управление вычислительным процессом осуществляется с помощью программы, находящейся в памяти ЭВМ.

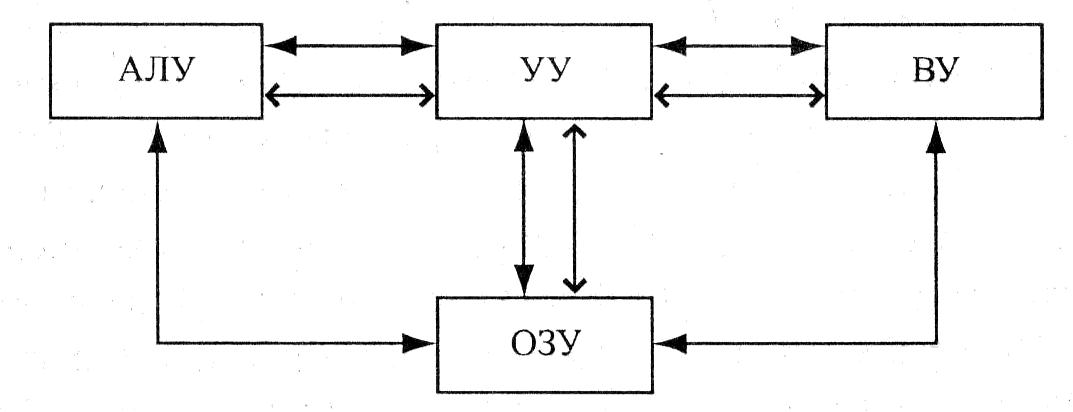

Все универсальные вычислительные машины, в том числе и персональные компьютеры, имеют структуру, показанную на рис.1.

Впервые такую структуру вычислительных машин предложил Джон фон Нейман в 1945 г., поэтому ЭВМ с такой структурой называют машинами фон Неймана.

Рис. 1. Общая структура универсальной ЭВМ: АЛУ — арифметическо-логическое устройство; УУ — устройство управления; ВУ — внешние устройства; ОЗУ — оперативное запоминающее устройство

Конкретная аппаратурная реализация схемы изменялась от поколения к поколению ЭВМ. Например, в современных компьютерах АЛУ и УУ объединены в единое устройство — центральный процессор. Кроме того, в ЭВМ ввели систему прерываний. Появились многопроцессорные ЭВМ, позволяющие осуществлять параллельную обработку данных в компьютере. Тем не менее, функциональная структура существующих компьютеров в основном соответствует структуре машины фон Неймана.

Архитектура вычислительной системы — общая логическая организация цифровой вычислительной системы, определяющая процесс обработки данных в конкретной вычислительной системе и включающая методы кодирования данных, состав, назначение, принципы взаимодействия технических средств и программного обеспечения.

Большинство из выпускаемых сейчас компьютеров выполнено в соответствии с принципом открытой архитектуры, впервые примененном в персональной ЭВМ IBM PC (фирма IBM, 1981 г.).