- •Общие сведения

- •Сигнатурный анализ

- •Эвристический анализ

- •Поиск вирусов, похожих на известные

- •Поиск вирусов, выполняющих подозрительные действия

- •Дополнительные средства

- •Модуль обновления

- •Модуль планирования

- •Модуль управления

- •Карантин

- •Методика тестирования

- •Подготовка к работе

- •Выполнение работы Антивирус Касперского

- •Контрольные вопросы

- •1.Цель работы

- •2.Краткие теоретические сведения

- •2.1.Назначение и принцип работы"Аккорд- nt/2000" V. 2.0

- •3.Порядок работы на защищенной пэвм (рс)

- •3.1.Выполнение контрольных процедур:

- •3.1.1.Процедура идентификации

- •3.1.2.Процедура аутентификации

- •3.2.Проверка целостности аппаратуры пэвм (рс), системных областей, системных файлов, программ и данных

- •3.2.1.Смена пароля

- •3.2.2.Работа с хранителем экрана

- •3.2.3.Возобновление работы.

- •3.3.Завершение работы и выход из системы

- •4.Сообщения программых средств комплекса и порядок действий пользователя по ним.

- •5.Принятые термины и сокращения

- •6.Описание редактора параметров (атрибутов)доступа пользователей ,используемых в комплексе сзи нсд "Аккорд-nt/2000" V.2.0.

- •6.1 Назначение программы

- •6.2.Запуск редактора прав доступа внимание!

- •6.2.1.Порядок запуска программы aced32

- •6.2.2.Сообщения, выдаваемые программой при ее запуске, и порядок действий по ним:

- •6.3.Выход из программы

- •6.3.1.Сообщения, выдаваемые программой при выходе из нее, и порядок действий по ним:

- •6.4.Информация о программе

- •6.5.Регистрация новой группы пользователей.

- •6.6.Редактирование параметров пользователей (прав доступа)

- •6.6.1.Регистрация нового пользователя

- •6.6.2.Сообщения, выдаваемые при регистрации пользователей, и порядок действий по ним:

- •6.6.3.Архивация параметров пользователя

- •6.6.4.Удаление пользователя из списка зарегистрированных

- •Внимание!

- •6.6.5.Переименование пользователя в списке

- •6.6.6.Сообщения, выдаваемые программой при регистрации пользователей, и порядок действий по ним:

- •6.6.7.Поиск пользователя по тм-идетнификатору

- •6.6.8.Сообщения, выдаваемые программной при поиске тм-идентификаторов пользователей, и порядок действий по ним:

- •6.6.9.Синхронизация параметров пользователя

- •6.6.10.Сообщения, выдаваемые программой при синхронизации парметров пользователей, и порядок действий по ним:

- •6.7.Администрирование подсистемы разграничения доступом

- •6.7.1.Задание имени пользователя

- •6.7.2.Регистрация тм пользователя

- •6.7.3.Возможны три варианта работы с ключами пользователей:

- •1). "Уже записан в тм"

- •2). "Сгенерировать"

- •3). "Потерян"

- •6 .7.4.Сообщения, выдаваемые программой при регистрации тм пользователей, и порядок действий по ним:

- •6.7.5.Задание пароля пользователя

- •6.7.6.Сообщения, выдаваемые программой при вводе пароля пользователя, и порядок действий по ним:

- •6.8.Установка параметров пароля в главном окне

- •6.9.Установка детальности протокола работы пользователей

- •6.9.1.Сообщения, выдаваемые программой при установке режима гашения экрана, и порядок действий по ним:

- •6.10.Установка временных ограничений для сеанса работы пользователя

- •6.11.Установка правил разграничения доступа (прд) к объектам доступа

- •6.12.Установка доступа к объектам с использованием дискреционного метода прд.

- •Внимание!

- •Операции с файлами:

- •Операции с каталогом:

- •Прочее:

- •Регистрация:

- •6.13.Сообщения, выдаваемые программой при установке дискреционных прд, и порядок действий по ним:

- •6.14.Установка доступа к объектам с использованием мандатного метода контроля прд.

- •6.15.Контроль целостности файлов.

- •6.15.1"Статический" контроль целостности файлов

- •6.15.2."Динамический" контроль целостности файлов

- •«Контроль целостности файлов для (указывается имя_пользователя)».

- •7.Установка опций настройки

- •8.Порядок выполнения лабораторной работы №1

- •8.1. Задание к лабораторной работе

- •8.2. Аппаратное и программное обеспечение, необходимое для проведения работы

- •8.3 Ход работы

- •9. Содержание отчета

- •10 Контрольные вопросы

- •1.Цель работы

- •2. Краткие теоретические сведения

- •2.1. Назначение и основные возможности Secret Net 5

- •2.2.Контроль аппаратной конфигурации

- •2.2.1.Изменение политики контроля устройств

- •2.2.2.Изменение перечня регистрируемых событий

- •2.2.3.Изменение режима работы

- •2.2.4.Утверждение конфигурации

- •2.2.5.Настройка избирательного разграничения доступа.

- •2.2.6.Назначение прав доступа пользователей к устройствам

- •2.2.7.Настройка аудита успехов и отказов

- •2.2.8.Настройка режима работы механизма

- •2.3.Механизм полномочного разграничения доступа

- •2.3.1.Порядок настройки

- •2.3.1.1.Назначение уровня допуска и привилегий пользователям

- •2.3.1.2.Присвоение категорий конфиденциальности ресурсам

- •2.4.Разработка модели данных для кц

- •2.5.Формирование заданий и включение в них задач

- •4. Содержание отчета

- •5. Контрольные вопросы

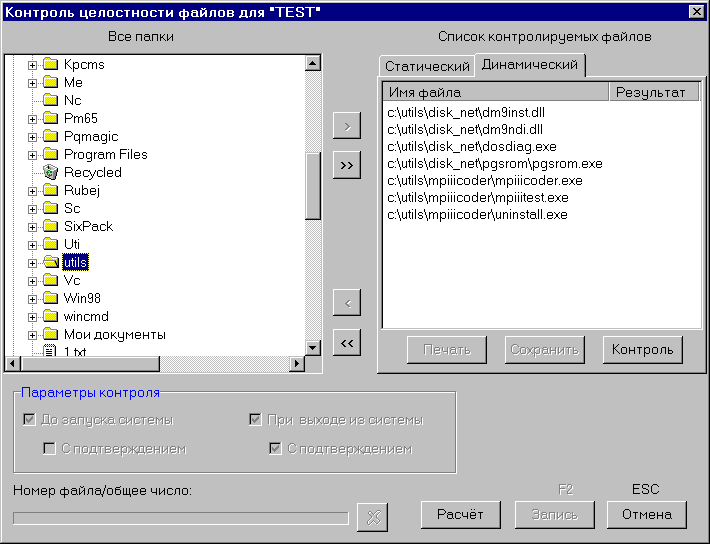

6.15.2."Динамический" контроль целостности файлов

Эта операция выполняется при каждом запуске процесса (исполняемого модуля). Для создания списка контролируемых процессов нажмите кнопку, расположенную справа в поле «Контроль целостности», в главном окне (Рис. 2). На экран выводится окно

«Контроль целостности файлов для (указывается имя_пользователя)».

Щелкните мышью на закладке "Динамический" и откроется список файлов для динамического контроля, показанный на Рис. 28.

Рис. 28. Список файлов для динамического контроля.

С этим списком можно работать так же, как и со "статическим", но не требуется задания параметров контроля.

7.Установка опций настройки

В списке пользователей с помощью мыши или клавиатуры выделите пользователя.

В поле «Опции» окна «Параметры пользователя» (Рис. 2) отображается информация о том, какие дополнительные опции настройки системы «Аккорд» установлены у активного (выделенного) пользователя. Выберите режим редактирования, нажав на кнопку, расположенную справа в поле «Опции», или клавишу <Enter>. На экран выводится окно «Опции» (Рис. 29). По умолчанию, установлена лишь одна опция «Показывать скрытые файлы».

Р ис.

29. Опции настройки.

ис.

29. Опции настройки.

Дополнительные опции настройки СЗИ «Аккорд-NT/2000»:

удаление файлов с очисткой - после операций удалений файлов физическое место файла на жестком диске очищается;

показывать скрытые файлы - показывать ли файлы с атрибутом Hidden;

может изменять дату/время - разрешено ли пользователю изменять дату/время;

полный доступ для АРМ АБИ - при использовании сетевых утилит системы "Аккорд", разрешать ли полный доступ к компьютеру администратору безопасности информации;

проверять доступ к реестру - использовать ли разграничение доступа к системному реестру.

Остальные флаги в разделе «Опции настройки» не используются (зарезервированы для дальнейших разработок).

Для выхода из режима редактирования с сохранением, нажмите кнопку «Запись» или клавишу <F2>, без сохранения – «Отмена» или <Esc>.

8.Порядок выполнения лабораторной работы №1

8.1. Задание к лабораторной работе

В процессе выполнения данной работы необходимо:

Настроить контроль аппаратной конфигурации компьютера

Ознакомиться с механизмом полномочного разграничения доступа

задать имя пользователя

зарегистрировать ТМ пользователя

Задать пароль пользователя

Установить параметры пароля

Установить детальность протокола работы пользователей

Установить режим гашения экрана.

Установить временные ограничения для сеанса работы пользователя

Установить правила разграничения доступа (ПРД) к объектам доступа

Установить доступ к объектам с использованием дискреционного метода ПРД.

Установить доступ к объектам с использованием мандатного метода контроля ПРД.

Установить контроль целостности файлов.

Установить "статический" контроль целостности файлов.

Установить "динамический" контроль целостности файлов.

8.2. Аппаратное и программное обеспечение, необходимое для проведения работы

Для выполнения работы необходимо следующее аппаратное и программное обеспечение:

наличие ПК с предустановленной ОС Windows (2000, XP);

ПО Аккорд 2.0;

Программно-аппаратный комплексы (ПАК) Аккорд2.0

8.3 Ход работы

В процессе выполнения работы необходимо выполнить следующее:

На примере одного устройства выполнить настройку механизма контроля аппаратной конфигурации: настроить политику контроля; при необходимости изменить перечень регистрируемых событий; включить требуемый режим работы механизма.

Для пользователя User на примере одного устройства выполнить настройку избирательного разграничения доступа.

Ознакомиться с механизмом полномочного разграничения доступа:

Назначить пользователю уровни допуска и привилегии; присвоить категории конфиденциальности ресурсам;

Поэтапно разработать модель данных для контроля целостности системы ,все настройки и установки произвести в среде ACED32