- •Общие сведения

- •Сигнатурный анализ

- •Эвристический анализ

- •Поиск вирусов, похожих на известные

- •Поиск вирусов, выполняющих подозрительные действия

- •Дополнительные средства

- •Модуль обновления

- •Модуль планирования

- •Модуль управления

- •Карантин

- •Методика тестирования

- •Подготовка к работе

- •Выполнение работы Антивирус Касперского

- •Контрольные вопросы

- •1.Цель работы

- •2.Краткие теоретические сведения

- •2.1.Назначение и принцип работы"Аккорд- nt/2000" V. 2.0

- •3.Порядок работы на защищенной пэвм (рс)

- •3.1.Выполнение контрольных процедур:

- •3.1.1.Процедура идентификации

- •3.1.2.Процедура аутентификации

- •3.2.Проверка целостности аппаратуры пэвм (рс), системных областей, системных файлов, программ и данных

- •3.2.1.Смена пароля

- •3.2.2.Работа с хранителем экрана

- •3.2.3.Возобновление работы.

- •3.3.Завершение работы и выход из системы

- •4.Сообщения программых средств комплекса и порядок действий пользователя по ним.

- •5.Принятые термины и сокращения

- •6.Описание редактора параметров (атрибутов)доступа пользователей ,используемых в комплексе сзи нсд "Аккорд-nt/2000" V.2.0.

- •6.1 Назначение программы

- •6.2.Запуск редактора прав доступа внимание!

- •6.2.1.Порядок запуска программы aced32

- •6.2.2.Сообщения, выдаваемые программой при ее запуске, и порядок действий по ним:

- •6.3.Выход из программы

- •6.3.1.Сообщения, выдаваемые программой при выходе из нее, и порядок действий по ним:

- •6.4.Информация о программе

- •6.5.Регистрация новой группы пользователей.

- •6.6.Редактирование параметров пользователей (прав доступа)

- •6.6.1.Регистрация нового пользователя

- •6.6.2.Сообщения, выдаваемые при регистрации пользователей, и порядок действий по ним:

- •6.6.3.Архивация параметров пользователя

- •6.6.4.Удаление пользователя из списка зарегистрированных

- •Внимание!

- •6.6.5.Переименование пользователя в списке

- •6.6.6.Сообщения, выдаваемые программой при регистрации пользователей, и порядок действий по ним:

- •6.6.7.Поиск пользователя по тм-идетнификатору

- •6.6.8.Сообщения, выдаваемые программной при поиске тм-идентификаторов пользователей, и порядок действий по ним:

- •6.6.9.Синхронизация параметров пользователя

- •6.6.10.Сообщения, выдаваемые программой при синхронизации парметров пользователей, и порядок действий по ним:

- •6.7.Администрирование подсистемы разграничения доступом

- •6.7.1.Задание имени пользователя

- •6.7.2.Регистрация тм пользователя

- •6.7.3.Возможны три варианта работы с ключами пользователей:

- •1). "Уже записан в тм"

- •2). "Сгенерировать"

- •3). "Потерян"

- •6 .7.4.Сообщения, выдаваемые программой при регистрации тм пользователей, и порядок действий по ним:

- •6.7.5.Задание пароля пользователя

- •6.7.6.Сообщения, выдаваемые программой при вводе пароля пользователя, и порядок действий по ним:

- •6.8.Установка параметров пароля в главном окне

- •6.9.Установка детальности протокола работы пользователей

- •6.9.1.Сообщения, выдаваемые программой при установке режима гашения экрана, и порядок действий по ним:

- •6.10.Установка временных ограничений для сеанса работы пользователя

- •6.11.Установка правил разграничения доступа (прд) к объектам доступа

- •6.12.Установка доступа к объектам с использованием дискреционного метода прд.

- •Внимание!

- •Операции с файлами:

- •Операции с каталогом:

- •Прочее:

- •Регистрация:

- •6.13.Сообщения, выдаваемые программой при установке дискреционных прд, и порядок действий по ним:

- •6.14.Установка доступа к объектам с использованием мандатного метода контроля прд.

- •6.15.Контроль целостности файлов.

- •6.15.1"Статический" контроль целостности файлов

- •6.15.2."Динамический" контроль целостности файлов

- •«Контроль целостности файлов для (указывается имя_пользователя)».

- •7.Установка опций настройки

- •8.Порядок выполнения лабораторной работы №1

- •8.1. Задание к лабораторной работе

- •8.2. Аппаратное и программное обеспечение, необходимое для проведения работы

- •8.3 Ход работы

- •9. Содержание отчета

- •10 Контрольные вопросы

- •1.Цель работы

- •2. Краткие теоретические сведения

- •2.1. Назначение и основные возможности Secret Net 5

- •2.2.Контроль аппаратной конфигурации

- •2.2.1.Изменение политики контроля устройств

- •2.2.2.Изменение перечня регистрируемых событий

- •2.2.3.Изменение режима работы

- •2.2.4.Утверждение конфигурации

- •2.2.5.Настройка избирательного разграничения доступа.

- •2.2.6.Назначение прав доступа пользователей к устройствам

- •2.2.7.Настройка аудита успехов и отказов

- •2.2.8.Настройка режима работы механизма

- •2.3.Механизм полномочного разграничения доступа

- •2.3.1.Порядок настройки

- •2.3.1.1.Назначение уровня допуска и привилегий пользователям

- •2.3.1.2.Присвоение категорий конфиденциальности ресурсам

- •2.4.Разработка модели данных для кц

- •2.5.Формирование заданий и включение в них задач

- •4. Содержание отчета

- •5. Контрольные вопросы

Методика тестирования

Организация EICAR при участии антивирусных компаний создала специальный тестовый файл, который был назван по имени организации - eicar.com.

Eicar.com - это исполняемый файл в COM-формате, который не выполняет никаких вредоносных действий, а просто выводит на экран строку "EICAR-STANDARD-ANTIVIRUS-TEST-FILE!". Тем не менее, все антивирусные компании договорились включить этот файл в свои антивирусные базы и детектировать его как вирус, специально чтобы пользователи могли без риска протестировать свою антивирусную защиту.

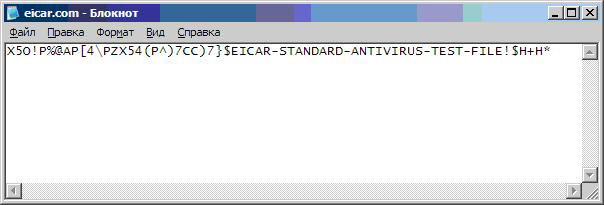

Получить eicar.com можно на сайте организации EICAR по адресу http://www.eicar.org/anti_virus_test_file.htm, но проще создать этот файл самому. Дело в том, что машинный код файла eicar.com состоит из печатных символов и его можно создать при помощи любого текстового редактора. Например, можно воспользоваться стандартным для операционных систем Windows редактором Notepad. В окне Notepad нужно набрать строку

X5O!P%@AP[4\PZX54(P^)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

сохранить файл под именем eicar.com, и все - тестовый файл готов.

Рис. 6.1. Тестовый файл eicar.com

Созданный описанным способом файл eicar.com ничем не отличается от доступного на сайте организации EICAR, можно загрузить и убедиться самому. Его можно пытаться скопировать на защищенную машину, запускать на ней или же просто проверять, чтобы проверить работу антивируса в разных режимах.

Тестирование антивируса при помощи eicar.com тоже не идеально. Концепция тестового файла и сам тестовый файл, разрабатывались в начале 90-х годов, когда едва ли не единственным типом вредоносных программ были файловые вирусы. Поэтому eicar.com в первую очередь позволяет протестировать, как антивирус справляется с файловыми вирусами и близкими по структуре вредоносными программами - большинством троянов, некоторыми червями.

Однако сейчас разнообразие вредоносных программ гораздо больше. И соответственно больше антивирусных модулей, предназначенных для защиты от различных угроз. Например, во многих антивирусах имеется специальный модуль защиты от скрипт-вирусов, а поскольку eicar.com скрипт-вирусом не является, он непригоден для тестирования таких модулей. Точно так же eicar.com непригоден для тестирования специальных модулей для защиты от макровирусов. К сожалению, на сегодняшний день новых способов тестирования антивирусных средств, которые поддерживались бы всеми производителями антивирусов нет, и приходится полагаться на старые способы.

Подготовка к работе

Создайте файл eicar.com

Упакуйте файл в архив (rar, zip, 7z)

Для контроля за загрузкой системы запустите “Диспетчер задач Windows”

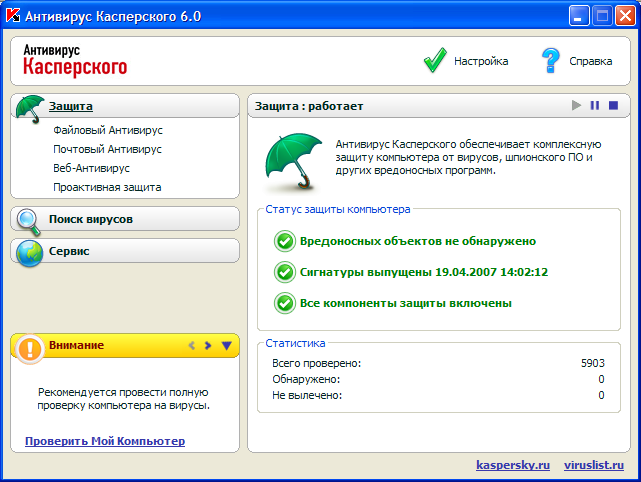

Выполнение работы Антивирус Касперского

Запустите программу

Выберите пункт меню «Поиск вирусов». Нажмите кнопку «Добавить» и выберите папку в которой находятся файлы для тестирования. Убедитесь в том что, в списке объектов отмечена только указанная папка.

Нажмите кнопку «Поиск вирусов»

Нажмите кнопку «Лечение вирусов». Посмотрите на результат.

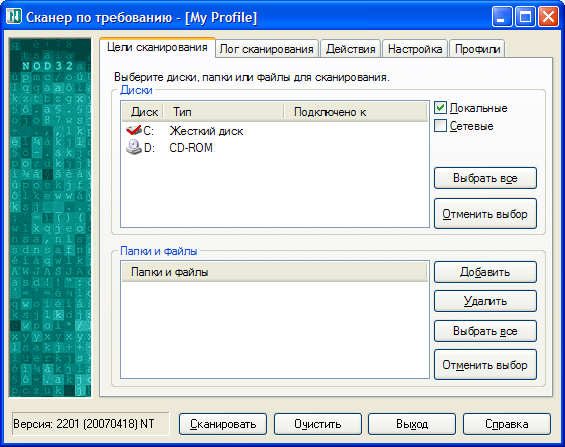

NOD 32

Запустите программу (сканер по требованию).

Во вкладке «Цели сканирования» нажмите кнопку «Отменить выбор», чтобы исключить из списка локальные диски. Нажмите кнопку «Добавить» и выберите папку в которой находятся файлы для тестирования.

Выберите вкладку «Настройка». В разделе «Сканирование» отметьте пункт «Архивы».

В

разделе «Методы диагностики» пользователю

предоставляется возможность выбрать

необходимые методы. Выполните поочередно

диагностику (кнопка «Сканировать») в

режимах:

разделе «Методы диагностики» пользователю

предоставляется возможность выбрать

необходимые методы. Выполните поочередно

диагностику (кнопка «Сканировать») в

режимах:

«Эвристический анализ»

«Эвристический анализ» + «Расширенная эвристика»

«Эвристический анализ» + «Расширенная эвристика» + «Вредоносные программы» + «Нежелательные приложения» + «Опасные приложения»

«Вирусная база»

Сделайте соответствующие выводы.

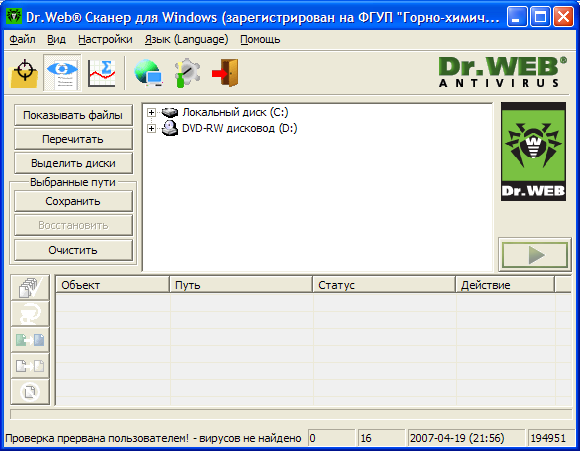

Dr. Web

З

апустите

программу.

апустите

программу.

Запустите «Сканер для Windows».

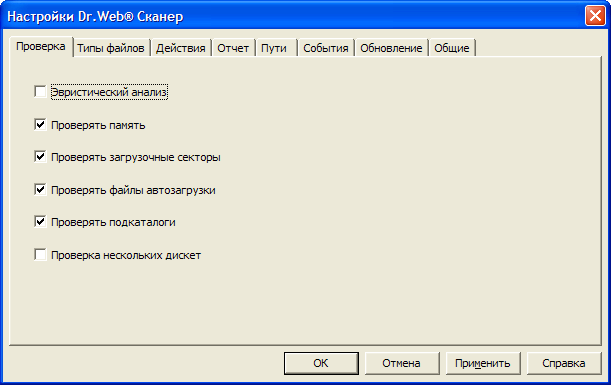

Откройте настройки сканера. Во вкладке «Типы файлов» отметьте пункт «Файлы в архивах». Во вкладке «Проверка» отметьте пункт «Эвристический анализ».

Выберите папку предназначенную для тестирования

Запустите сканирование.

Повторите п.5, предварительно убрав отметку с пункта «Эвристический анализ» в настройках. Проанализируйте результат.