- •3. Ценность информации изменяется во времени.

- •4. Информация покупается и продается.

- •1) Традиционный шпионаж и диверсии

- •2) Несанкционированный доступ к информации

- •3) Электромагнитные излучения и наводки

- •4) Несанкционированная модификация структур

- •5) Вредительские программы

- •1 Дублирование информации

- •2. Повышение надежности кс

- •3. Создание отказоустойчивых кс

- •4. Блокировка ошибочных операций

- •5. Оптимизация взаимодействия пользователей и обслуживающего персонала с кс

- •6. Минимизация ущерба от аварий и стихийных бедствий

- •§1. Система охраны объекта кс

- •1.1. Инженерные конструкции

- •1.2. Охранная сигнализация

- •1.3. Средства наблюдения

- •1.4. Подсистема доступа на объект

- •1.5. Дежурная смена охраны

- •§2. Организация работ с конфиденциальными информационными ресурсами на объектах кс

- •§3. Противодействие наблюдению в оптическом диапазоне

- •§4. Противодействие подслушиванию

- •§5. Средства борьбы с закладными подслушивающими устройствами

- •5.1. Средства радиоконтроля помещений

- •5.2. Средства поиска неизлучающих закладок

- •5.3. Средства подавления закладных устройств

- •§6. Защита от злоумышленных действий обслуживающего персонала и пользователей

- •§1. Общие требования к защищённости ас от несанкционированного изменения структур

- •§2. Защита от закладок при разработке программ

- •2.1. Современные технологии программирования

- •2.2 Автоматизированная система разработки программных средств

- •2.3. Контрольно-испытательный стенд

- •2.4 Представление готовых программ на языках высокого уровня

- •2.5 Наличие трансляторов для обнаружения закладок

- •§3 Защита от внедрения аппаратных закладок на этапе разработки и производства

- •§4 Защита от несанкционированного изменения структур ас в процессе эксплуатации

- •4.1 Разграничение доступа к оборудованию

- •4.2 Противодействие несанкционированному подключению устройств

- •4.3 Защита внутреннего монтажа, средств управления и коммутации от несанкционированного вмешательства

- •4.4 Контроль целостности программной структуры в процессе эксплуатации

- •§1. Система разграничения доступа к информации в ас

- •1.1. Управление доступом

- •1.3. Концепция построения систем разграничения доступа

- •1.4. Современные системы защиты пэвм от несанкционированного доступа к информации

- •§2. Система защиты программных средств от копирования и исследования

- •2.1. Методы, затрудняющие считывание скопированной информации

- •2.2. Методы, препятствующие использованию скопированной информации

- •2.3. Защита программных средств от исследования

- •1. Каналы силового деструктивного воздействия на компьютерные системы

- •§1. Архитектура распределённых кс

- •§2. Особенности защиты информации в ркс

- •§3. Обеспечение безопасности информации в пользовательской подсистеме и специализированных коммуникационных кс

- •§4. Защита информации на уровне подсистемы управления ркс

- •§5. Защита информации в каналах связи

- •5.1. Межсетевое экранирование

- •5.2. Подтверждение подлинности взаимодействующих процессов

- •§6. Подтверждение подлинности информации, получаемой по коммуникационной подсети

- •§7. Особенности защиты информации в базах данных

- •§1. Методики оценки рисков

- •1.1 Модель качественной оценки

- •1.2. Количественная модель рисков

- •1.3. Наиболее вероятные атаки

- •§1 Концепция создания защищённых ас

- •§2 Этапы создания комплексной системы защиты информации

- •§3 Научно-исследовательская разработка ксзи

- •§4 Моделирование ксзи

- •§4.1. Специальные методы неформального моделирования

- •§4.2 Декомпозиция общей задачи оценки эффективности функционирования ксзи

- •§4.3 Макромоделирование

- •§5 Выбор показателей эффективности и критериев оптимальности ксзи

- •§6. Математическая постановка задачи разработки комплексной системы защиты информации

- •§7 Подходы к оценке эффективности ксзи

- •§7.1 Классический подход

- •§7.2 Официальный подход

- •§7.3 Экспериментальный подход

- •§8 Создание организационной структуры ксзи

- •1. Классификация методов и средств контроля эффективности зи в ас

- •2. Сканеры безопасности ас

- •3. Система контроля защищённости и соответствия стандартам maxpatrol

- •3.1. Контроль защищённости и соответствия стандартам

- •3.2. Сетевой сканер xSpider

- •4. Решения компании Internet Security Systems (iss)

- •4.1. Internet Scanner

- •4.2. System Security Scanner (s3)

- •4.3. Database Scanner

- •4.4. RealSecure

- •4.5. SafeSuite Decisions

- •1. Применение ксзи по назначению

- •1.1. Организация доступа к ресурсам ас

- •1.2. Обеспечение целостности и доступности информации в ас

- •2. Техническая эксплуатация ксзи

- •1. Понятие информационного конфликта

- •2. Принцип целостности

- •3. Принцип рациональной декомпозиции

- •4. Принцип автономности

- •5. Принципы дополнительности и действия

- •6. Принципы консервативности и базовой точки

- •7. Принципы ограниченности целенаправленности поведения и неопределённости

- •1. Основные стадии проектирования систем защиты информации

- •I вариант:

- •1) Предпроектная стадия

- •2) Разработка проекта сзи

- •3) Ввод в действие сзи

- •2. Типовое содержание работ по этапам создания ас в защищённом исполнении по гост 34.601

- •2.1. Предпроектная стадия

- •2.2 Разработка проекта сзи

- •2.4.Оформление отчёта о выполненной работе

- •2.3. Ввод в действие сзи

- •3. Важнейшие аспекты проектирования сзи

- •4. Задачи по защите информации

- •II варинт:

- •1. Общие положения

- •2. Состав технического задания

- •3. Содержание технического задания

- •3.1 Раздел «Общие положения»

- •3.2 Раздел «Назначение и цели создания системы»

- •5.2. Подраздел «Требования к структуре и функционированию системы»

- •5.3. Подраздел «Требования к численности и квалификации персонала системы»

- •5.5. Подраздел «Требования к надёжности»

- •5.6. Подраздел «Требования к безопасности»

- •5.7. Подраздел «Требования к эргономике и технической эстетике»

- •5.8. Подраздел «Требования к транспортабельности для подвижных ас»

- •5.9. Подраздел «Требования к эксплуатации, техническому обслуживанию, ремонту и хранению компонентов системы»

- •5.10. Подраздел «Требования к защите информации от несанкционированного доступа»

- •5.15. Подраздел «Дополнительные требования»

- •5.16. Подраздел «Требования к функциям (задачам), выполняемым системой»

- •5.17. Подраздел «Требования к видам обеспечения»

- •5.18. Подраздел «Требования к математическому обеспечению системы»

- •5.19. Подраздел «Требования информационному обеспечению системы»

- •5.20. Подраздел «Требования к лингвистическому обеспечению системы»

- •5.21. Подраздел «Требования к программному обеспечению системы»

- •5.22. Подраздел «Требования к техническому обеспечению»

- •5.23. Подраздел «Требования к метрологическому обеспечению»

- •5.24. Подраздел «Требования к организационному обеспечению»

- •5.25. Подраздел «Требования к методическому обеспечению»

- •6. Раздел «Состав и содержание работ по созданию (развитию) системы»

- •7. Раздел «Порядок контроля и приёмки системы»

- •8. Раздел «Требования к составу и содержанию работ по подготовке объекта автоматизации к вводу системы в действие»

- •9. Раздел «Требования к документированию»

- •10. Раздел «Источники разработки»

2. Принцип целостности

Принцип целостности определяет конфликт и АС, функционирующую в его условиях, как единое целое, определяющее их общесистемное свойство или группу свойств и существование АС как самостоятельного объекта.

Это свойство (группа свойств) формулируется в результате взаимодействия частей при их объединении в АС и определяет место АС в системе более высокого уровня - надсистеме.

Например, объединение подсистемы БЗИ и подсистемы управления АС позволяет получить новое свойство - способность новой защищённой АС обеспечивать передачу информации с заданным качеством за требуемое время при априори неизвестных воздействиях противника в динамике изменения их параметров во времени в ходе конфликта между АС и противником. При объединении происходит не просто объединение свойств элементов подсистем управления и БЗИ, но и усиление положительного проявления этих свойств, например - эффективности передачи информации.

Организация в единую подсистему однотипных средств, например, совокупности средств технического контроля безопасности информации, пространственно разнесённых на местности, позволяет существенно повысить не только качество вскрытия источников угроз противника, но и получить новое свойство – адаптация информационного трафика системы в зависимости от интенсивности и целенаправленности воздействий противника.

Вывод: защищённая АС – это не множество подсистем (элементов), а целостный объект, допускающий различные членения на подсистемы и элементы.

3. Принцип рациональной декомпозиции

Основываясь на выводе в предыдущем параграфе, следует говорить о декомпозиции АС на подсистемы (блоки) – как об основополагающем принципе системного анализа и синтеза сложных систем. Совокупность элементов (блоков), на которые делится АС, во многом зависит от целей анализа при проектировании или моделировании системы. Применение принципа целостности не может быть строго формализовано. Однако его применению помогают принципы декомпозиции, в основе которых лежит следующее положение: ни при объединении элементов в систему, ни при декомпозиции (членении в любом варианте) не допустима потеря общесистемных свойств.

Для того, чтобы не потерять при декомпозиции АС на элементы (блоки) целостности системы, руководствуются следующими принципами декомпозиции:

однородности критериальных функций (параметров, показателей эффективности элементов АС);

однородности пространства поиска решений о расчленении.

При использовании первого принципа АС разбивается на ряд локальных подсистем (элементов), каждый из которых выполняет функции, определяемые критериальными функциями типа ограничений для целевой функции АС по её предназначению. При использовании второго принципа осуществляется дополнительная декомпозиция, в результате которой определяются элементы (блоки) с общими критериальными функциями и различными пространствами поиска решений относительно значений параметров (показателей эффективности элементов АС).

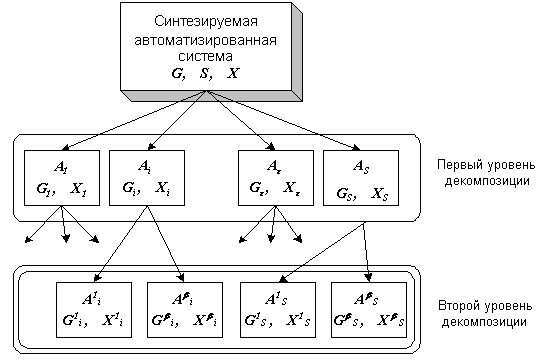

В связи с этими принципами декомпозиции различают два уровня декомпозиции сложной радиосистемы на локальные подсистема (элементы) (рис. 2).

Рис. 2 – Поуровневое представление декомпозиции АС

На рис. 2 введены обозначения:

G - множество критериальных функций G={Gi}

i=1,1,…,I - индекс блока (подсистемы)

X={Xn}, n=1,2,…,N - полная совокупность варьируемых параметров проектируемой системы

A={As} - множество блоков второго уровня

-

совокупность варьируемых параметров

блоков

-

совокупность варьируемых параметров

блоков

β - индекс блока

На первом уровне декомпозиции анализируемая или синтезируемая система разбивается на ряд локальных подсистем (блоков) в соответствия с их критериальными функциями. При этой в самостоятельный блок выделяется блок расчёта целевой функции, элементами которой служат критериальные функции подсистем (блоков) первого уровня.

На втором уровне декомпозиции продолжают расчленение блоков (подсистем) первого уровня на блоки (элементы), локальные по множеству варьируемых параметров.