3. Угрозы.

Для определения угроз существующих в системе выберете «Угрозы» в списке слева и нажмите «Добавить» (рис.1.13).

Рис.1.13. Окно списка угроз, предлагаемых ПП «Гриф»

Нажмите «Выбрать». Появится список угрозы в соответствии с классификацией, принятой в компании Digital Security. Выберете угрозы, актуальные по вашему мнению для смоделированной системы. Например: выберите «Физические угрозы человека, направленные на информационную систему» -> «На ресурс» -> «Уничтожение или порча носителей с ценной информацией», задайте имя угрозе и нажмите «Добавить». Определите таким образом 10 угроз.

Также можно добавить те угрозы, которые есть в системе, но нет в предложенном списке угроз. Для этого укажите имя угрозы и ее описание. Например (рис.1.14):

Рис.1.14. Добавление описания новой угрозы

4. Уязвимости.

Для определения уязвимостей, существующих в системе, выберете вкладку «Уязвимости» и нажмите «Добавить» (рис.1.15). В соответствии с выявленными на предыдущем шаге угрозами укажите уязвимости, которые могут быть причиной реализации этих угроз. Например: «Физические угрозы человека, направленные на информационную систему» -> «На ресурс» -> «Уничтожение или порча носителей с ценной информацией» -> «Отсутствие контроля за персоналом, обслуживающим ресурсы с ценной информацией».

Рис.1.15. Окно определения уязвимостей системы

Учтите, что одна уязвимость может приводить к реализации нескольких видов угроз. Например: отсутствие в системе защищенного документооборота может привести к неумышленному искажению информации и к неумышленному ее удалению.

Если необходимой уязвимости нет в предложенном списке, можно описать ее сами таким же образом, как и угрозу.

5. Расходы на ИБ.

Заполните сами.

6. Связи

Для каждого ресурса свяжите угрозы, выявленные для него, с уязвимостями, порождающими эти угрозы.

В левом нижнем углу выберете «Связи». Слева вы увидите список отделов. Разверните отдел «Руководство», выделите левой кнопкой мыши первый объект «ПК_Директор». Появятся вкладки «Угрозы» и «Уязвимости» (рис.1.16):

Рис.1.16. Определение связей между угрозами и уязвимостями

Нажмите «Добавить». Появится окно со списком угроз, которые были определены для моделируемой системы. Выберите из предложенного списка те угрозы, которые имеют отношение к объекту «ПК_Директор». Будет предложен список уязвимостей, реализующих эту угрозу. Выберите нужную (нужные), укажите вероятность и критичность реализации угрозы (рис.1.17).

Рис.1.17. Связь между угрозами и уязвимостями

Таким образом свяжите угрозы и уязвимости с ресурсами ИС. Для каждого объекта получится список угроз и уязвимостей.

6.2.5. Генерация отчета

На верхней панели инструментов выберите «Отчет» -> «Создать отчет» (рис.1.18). В окне «Конфигурация отчета» выберете пункты, которые вы хотите включить в отчет.

Рис.1.18. Генерация отчета

Ознакомьтесь с составом отчета:

Терминология.

Условные обозначения.

1 Инвентаризация

1.1 Стоимость ресурсов

1.2. Ресурсы по отделам

1.3 Описание угроз (рис.1.19)

Рис.1.19. Отчет: описание угроз

1.4 Описание уязвимостей

2 Информационные риски

2.1 Риск ресурсов по угрозам и уязвимостям

2.2 Суммарные риски ресурсов по отделам

2.3 Риск по отделам

2.4 Риск информационной системы

3 Соотношение ущерба и риска

3.1 Ущерб и риск ресурсов (рис.1.20)

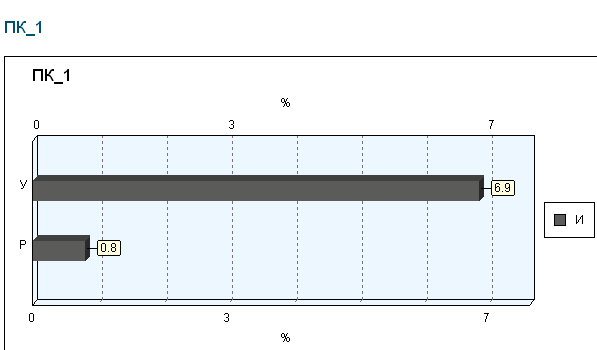

Рис.1.20. Ущерб и риск информационного ресурса ПК_1

3.2 Ущерб и риск отделов

3.3 Ущерб и риск информационной системы

4 Контрмеры

4.1 Контрмеры по ресурсам

4.2 Эффективность комплекса контрмер

6.2.6. Управление рисками ИБ

Создайте новый отчетный период.

На верхней панели инструментов выберете «Контрмеры» - > «Управление рисками» (рис1.21). Для каждого объекта представлен список уязвимостей. Текущий уровень риска определяет, ресурсы с каким уровнем риска требуют контрмер. Например, если выставить текущий уровень риска 10%, то в списке объектов отобразятся только те, риск которых больше 10%, соответственно для них будут предложены контрмеры в правой части окна.

Рис.1.21. Управление рисками

Выделите уязвимость и задайте контрмеру. Укажите название контрмеры для отчета, стоимость её внедрения, возможное снижение затрат на ИБ. Например (рис.1.22):

Рис.1.22. Задание контрмер

Нажмите «Применить контрмеру». Вы увидите, что после применения контрмеры уязвимость исчезнет из списка. Задайте контрмеры для нескольких уязвимостей.

6.2.7. Повторная генерация отчета и анализ результатов

Создайте отчет. Сравните с предыдущим.

6.3. Ответьте на контрольные вопросы

1. Какие ресурсы системы оказались самыми уязвимыми в системе? Почему?

2. Что изменилось в отчете после задания контрмер?

3. Прокомментируйте рекомендации экспертов в отчете. Для нескольких пунктов объясните их целесообразность.

4. Какие рекомендации экспертов вам кажутся лишними? Почему?

5. Как надо было изначально построить систему, чтобы она соответствовала требованиям по ИБ?

6.4. Подготовьте отчет о результатах проделанной работы.