INFORMATIKA_EKZAMEN_ch_3

.doc

17. Символом

в блок-схемах алгоритмов обозначается

начало

алгоритма

в блок-схемах алгоритмов обозначается

начало

алгоритма

18. Приведенный фрагмент программы … вывод «введите число >0 и <1000» ввод X если X < 10 то Y := 1 иначе если X < 100 то Y := 2 иначе Y := 3 конец если для введенного числа 0 < X < 1000

находит число знаков введенного числа

19. В результате выполнения алгоритма

А := 12 В := 10 А := 2 * А – В В := А / 2 переменные А и В примут значения А = 14; В = 7

20. Значение переменной d после выполнения фрагмента алгоритма (операция mod ( х, y ) – получение остатка целочисленного деления х на y) k := 30 выбор | при mod( k, 12 ) = 7: d := k; | при mod( k, 12 ) < 5: d := 2; | при mod( k, 12 ) > 9: d := 3; | иначе d := 1; все равно 1

21. Сетевым протоколом является набор правил

22. Представленная

на рисунке сеть

![]() соответствует

топологии общая

шина

соответствует

топологии общая

шина

23. FTP – это имя протокола сети, обслуживающего прием и передачу файлов

24. Программными средствами для защиты информации в компьютерной сети являются: Firewall и Brandmauer

25. Деятельность, направленная на исправление ошибок в программной системе, называется отладка

26. Основой метода структурного программирования являются: принцип модульности разработки сложных программ и использование композиции трех базовых элементов – линейной, ветвления и циклической структур

27. В концепции объектно-ориентированного подхода к программированию не входит...дискретизация

28. Языком логического программирования является…Prolog

29. В языках программирования константа – это величина, не изменяющая свое значение в процессе работы программы

30. Непосредственное покомандное выполнение исходной программы на языке высокого уровня происходит в процессе …интерпретации

31. Мера неопределенности в теории информации называется ...энтропией

32. Сканирование книги является операцией преобразования данных. Преобразования

33. Для хранения на диске текста «ПЕРВЫЙ_КУРС» в системе кодирования ASCII (8 бит на 1 символ) необходимо ________ бит. Ответ: 88

34. Строчная буква в системе ASCII занимает память объемом Ответ: 1 байт

84. Если размер кластера 512 байт, а размер файла 816 байт, то файл займет на диске Ответ: два кластера

115. Первичным ключом реляционного отношения является… атрибут, значения которого не могут изменяться

116. Символом

![]() в

блок-схемах алгоритмов обозначается …

ввод/вывод

данных

в

блок-схемах алгоритмов обозначается …

ввод/вывод

данных

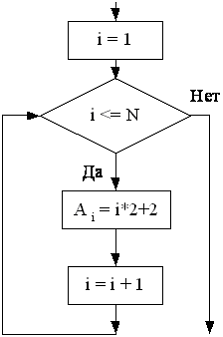

117. В результате

выполнения фрагмента алгоритма

элементы

массива А1,

А2,

А3,

А4

при N=4 получат, соответственно, значения

… 4, 6, 8, 10

элементы

массива А1,

А2,

А3,

А4

при N=4 получат, соответственно, значения

… 4, 6, 8, 10

118. В результате

выполнения фрагмента блок-схемы

алгоритма

при

вводе значений Х, А, В, С, равных: 2, 0, 4 и

0,25 соответственно, значение Y будет

равно… 33

при

вводе значений Х, А, В, С, равных: 2, 0, 4 и

0,25 соответственно, значение Y будет

равно… 33

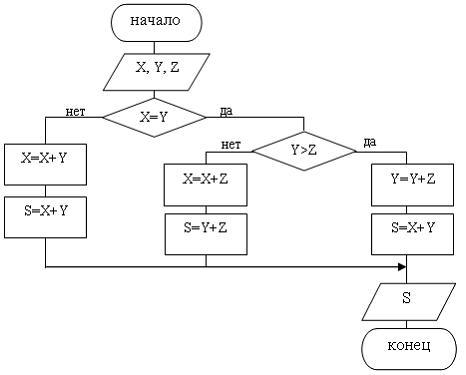

119. Вычисленное по

блок-схеме

значение

переменной S для входных данных X=1, Y=1,

Z=3 равно… 4

значение

переменной S для входных данных X=1, Y=1,

Z=3 равно… 4

120. Свойство алгоритма оставаться правильным для разных наборов исходных данных – это… массовость

121. В программе,

вычисляющей произведение отрицательных

чисел из N введенных с клавиатуры,

ввод

N

P:=1

нц

для

i

от1

до

N

ввод

а

если

![]() то

P:=P*a

все

кц

вывод

P

необходимо вставить условие…a<0

то

P:=P*a

все

кц

вывод

P

необходимо вставить условие…a<0

122. Правильная

запись выражения

![]() на

алгоритмическом языке (возведение в

степень обозначим через ^) имеет вид…

y

:= A

^ x

+ B

/ x

^ C

на

алгоритмическом языке (возведение в

степень обозначим через ^) имеет вид…

y

:= A

^ x

+ B

/ x

^ C

123. В результате выполнения алгоритма алг «Вычисление значения переменной s» s:=0 нц для k:=2 до 6 s:=s+k кц вывод s значение переменной s будет равно числу … 20

124. В результате выполнения алгоритма алг «Вычисление значения переменной k» k := 0 нц для i:=2 до 6 k := k + 1 кц вывод k значение переменной k будет равно числу …5

125. Инструкция 3 в приведенном операторе если условие 1 то инструкция 1 иначе если условие 2 то инструкция 2 иначе инструкция 3 конец если выполняется, если … условие 1 ложно, условие 2 ложно

126. В результате работы алгоритма Y := X - 1 X := Y +2 Y := X + Y вывод Y переменная Y приняла значение 10. До начала работы алгоритма значением переменной X являлось число… 5

127. В результате выполнения фрагмента блок-схемы алгоритма ввод Х, А, В, С Y := X^3+B*C+A вывод Y при вводе значений Х, А, В, С, равных: 3, 2048, 2047 и -1 соответственно, значение Y будет равно… 28

128. Значение Y в результате выполнения алгоритма ввод А, В, С, Х Y := (A+C)/B*X вывод Y при вводе значений: 10, 3, 14, 4, будет равно… 32

129. Круглые скобки для определения порядка выполнения вычислений выражения ab*2+3.456 y правильно расставлены в выражении … ((a^b)*2)+3.456*y

130. Задан фрагмент алгоритма: 1) если a<b, то с=b-a, иначе c=2*(a-b) 2) d=0 3) пока c>a выполнить действия d=d+1, с=с-1 В результате выполнения данного алгоритма с начальными значениями a=8, b=3, переменные c и d примут значения... c=8, d=2

131. Значение переменной d после выполнения фрагмента алгоритма (операция mod ( х, y ) – получение остатка целочисленного деления х на y) k := 70 выбор | при mod( k, 12 ) = 7: d := k; | при mod( k, 12 ) < 5: d := 2; | при mod( k, 12 ) > 9: d := 3; | иначе d := 1; все равно... 3

132. Значение переменной d после выполнения фрагмента алгоритма k := 30 выбор | при div ( k, 12 ) = 2: d := k; | при mod( k, 12 ) < 5: d := 2; | при mod( k, 12 ) > 9: d := 3; | иначе d := 1; все равно...1

133. После выполнения алгоритма b:= 10 d:= 40 нц пока d >= b | d := d - b кц значение переменной d равно... 0

134. После выполнения фрагмента программы a = 30 b = a/2+1 ЕСЛИ (a < b*2) И (b > 15) ТО a = a+1 ИНАЧЕ a = 20 КОНЕЦ ЕСЛИ ВЫВОД а значение переменной а будет равно… 31

135. Схема соединений узлов сети называется топологией сети.

136. Стандарты, определяющие формы представления и способы пересылки сообщений, процедуры их интерпретации, правила совместной работы различного оборудования в сетях, – это... сетевые стандарты

137. Протокол компьютерной сети – это... набор правил, обусловливающих порядок обмена информацией в сети

138. Эталонная модель взаимодействия открытых систем OSI имеет 7 уровней.

139. Шлюз служит для: - организации обмена данными между двумя сетями с различными протоколами взаимодействия - подключения локальной сети к глобальной

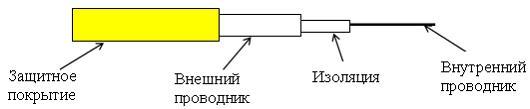

140. Тип кабеля,

представленный на рисунке,

является…

коаксиальным

кабелем

является…

коаксиальным

кабелем

141. Топология сети определяется … способом соединения узлов сети каналами (кабелями) связи

142. IP-адрес, назначаемый автоматически при подключении устройства к сети и используемый до завершения сеанса подключения, называется… динамическим

143. В компьютерных сетях концентратор выполняет функцию… коммутации нескольких каналов связи на один путем частотного разделения

144. Средством соединения существенно разнородных сетей служит... шлюз

145. Какая часть электронного адреса ресурса http://www.google.com/inf02000/det123.html описывает адрес сервера...www.google.com

146. Системой, автоматически устанавливающей связь между IP-адресами в сети Интернет и текстовыми именами, является ... доменная система имен (DNS)

147. Гиперссылкой в Web-документе является… объект, содержащий адрес Web-страницы или файла

148. HTTP – это… имя протокола сети, обслуживающего прием и передачу гипертекста

149. Internet Explorer является… встроенным браузером ОС Windows

150. Основным путем заражения вирусами по сети является...HTML документ

151. Криптосистемой является ... семейство обратимых преобразований открытого текста в шифрованный

152. Алгоритмы шифрования бывают… симметричные

153. Результатом реализации угроз информационной безопасности может быть…несанкционированный доступ к информации или перехода данных по каналам связи

155. Программа – это … алгоритм, записанный на языке программирования

156. Обнаруженное при отладке программы нарушение формы записи программы приводит к сообщению о(б) синтаксической ошибке.

157. Обязательным критерием качества программных систем является … надёжность

158. Этапы создания программных продуктов в порядке следования: а) проектирование б) документирование в) кодирование г) тестирование д) анализ задачи

![]() д),

а) , в), г), б)

д),

а) , в), г), б)

159. При разработке программного продукта описание последовательности действий, ведущих к решению поставленной задачи относится к этапу разработки алгоритма

160. Главная идея структурного программирования состоит в том, что … используется инкапсуляция и наследование объектов

161. Модульная структура программы отражает одну из особенностей структурного программирования.

162. Проектирование программ путем последовательного разбиения большой задачи на меньшие подзадачи соответствует ... нисходящему («сверху-вниз») проектированию

163. К основополагающим принципам структурного программирования не относятся … достижение абсолютного минимума символов и строк в тексте программы

164. Программирование сверху вниз – это ….процесс пошагового разбиения алгоритма на все более мелкие части с целью получения таких элементов, для которых можно написать конкретные команды

165. К концепции объектно-ориентированного программирования не относится... параллелизм

166. Порождение иерархии объектов происходит в процессе … наследования

167. В объектно-ориентированном программировании каждый объект по отношению к своему классу является… экземпляром

168. Методом в объектно-ориентированном программировании является… процедура, реализующая действия (операции) над объектом

169. Понятия «Инкапсуляция» относится к технологии объектно-ориентированного программирования

170. Способ записи программ, допускающий их непосредственное выполнение на ЭВМ, называется машинным языком

171. Языком сценариев является… Perl

173. Языки программирования, не зависящие от архитектуры компьютера и отражающие структуру алгоритма, называются ... алгоритмическими

175. Одним из представителей языков описания сценариев является JAVASCRIPT …

176. Понятием «переменная» в традиционных языках программирования называется… именованная область памяти, в которой хранится некоторое значение

177. Верным является высказывание, утверждающее, что… доступ к элементу массива осуществляется по имени массива и номеру элемента

178. Если элементы массива D[1..5] равны соответственно 4, 1, 5, 3, 2, то значение выражения D[ D[3] ] - D[ D[5] ] равно... 1

179. В результате выполнения фрагмента программы X := 7 Y := 7 P := X=Y Q := Y>X P := P OR Q значения переменных будут равны... P = True; Q = False

180. В результате выполнения фрагмента программы X := 9 Y := 7 P := X=Y Q := Y>X P := P AND Q значения переменных будут равны... P = False; Q = False

181. Режим интерпретации можно использовать... при отладке программ на языке высокого уровня

182. Компилятор используется при программировании на языке... высокого уровня

183. Транслятор, который осуществляет перевод исходной программы в эквивалентную ей результирующую программу на языке машинных команд, называется… компилятором

184. Программа-компилятор … переводит целиком исходный текст программы в машинный код

185. Исходными данными работы транслятора является… текст программы на языке программирования высокого уровня

186. К параметрам сигнала относятся… дискретность, непрерывность

187. К информационным процессам относятся…сбор данных , передача данных

188. Передача данных в информационных системах происходит с помощью определенных соглашений, которые называются ... протоколами обмена

189. Информацию, достаточную для решения поставленной задачи, называют… достоверной

190. Для кодирования 32 различных состояний достаточно 5 двоичных разрядов.

224. Выделен диапазон ячеек А1:D3 электронной таблицы MS Excel. Диапазон содержит... 12 ячеек

225. «Легендой» диаграммы MS Excel является(ются)… условные обозначения рядов или категорий данных

226. В ряду «ячейка – строка/столбец – лист – …» электронной таблицы MS Excel пропущено понятие… книга

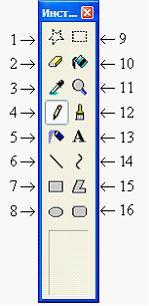

227. Кнопка «пипетка»

(№3 на рисунке) на панели инструментов

графических редакторов (Paint, PhotoShop, и

т.д.)

предназначена

для... выбора

на рисунке образца цвета

предназначена

для... выбора

на рисунке образца цвета

228. На рисунке

представлена работа с презентацией в

MS PowerPoint. В настоящее время пользователь

готов ...

изменить размер шрифта выделенной надписи

29. В MS Power Point при

нажатии на клавишу Enter в ситуации,

показанной на рисунке, произойдет…

добавление пустого слайда без имени

230. Работая с программой PowerPoint, в настоящий момент пользователь… настраивает анимацию заголовка

240. Отношение находится в(во) _______ нормальной форме в том и только в том случае, когда находится в первой нормальной форме, и каждый неключевой атрибут полностью зависит от первичного ключа. второй

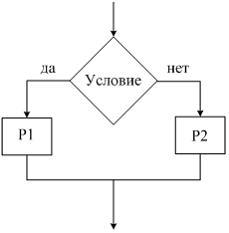

241. На рисунке

представлен фрагмент алгоритма, имеющий

___________ структуру.

ответ:

разветвляющуюся

ответ:

разветвляющуюся

242. В блок-схеме

алгоритма внутри данного символа

следует

написать... логическое

выражение

следует

написать... логическое

выражение

243. В результате

выполнения фрагмента алгоритма

элементы

массива А2,

А4,

А6,

А8

при N=8 получат, соответственно, значения

… 4, 16, 36, 64

элементы

массива А2,

А4,

А6,

А8

при N=8 получат, соответственно, значения

… 4, 16, 36, 64

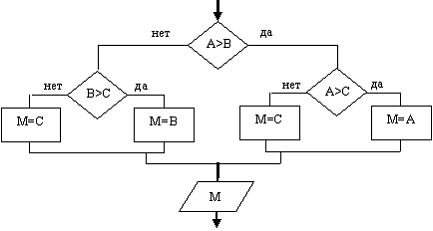

244. Изображенный

на рисунке фрагмент алгоритма

определяет

... максимум

из трех чисел

определяет

... максимум

из трех чисел

245. Наиболее наглядной формой записи алгоритма является... изображение в виде последовательных блоков, каждый из которых предписывает выполнение определенных действий

246. Запись выражения y = Ax2 + Bx + C на алгоритмическом языке (возведение в степень обозначим через ^) имеет вид... y := A*x^2 + B*x + C

247. Правильная запись выражения Y = Ах+1 В + 2С на алгоритмическом языке (возведение в степень обозначим через ^) имеет вид… Y := A ^ (X + 1) * B + 2 * C

248. В результате выполнения алгоритма алг «Вычисление значения переменной р» p := 1 i := 3 нц пока i<=6 p := p * i i := i+3 кц вывод p значение переменной p будет равно числу … 18

249. Если задан фрагмент алгоритма если a>b, то a=a-b, иначе b=b-a если a>b, то a=a-b, иначе b=b-a напечатать a, b то при заданных начальных условиях a = 375; b=425 после выполнения алгоритма переменные a и b соответственно примут значения … a = 375; b = 50

250. Если задан фрагмент алгоритма если a > b то a = a - b, b = b - a иначе b = b - a, a = a – b все напечатать a, b то при заданных начальных условиях a = 5; b = - 4 после выполнения алгоритма переменные a и b соответственно примут значения … a = 9; b= - 9

251. Вариантов ответа - 4; Из них правильных - 1 Выбрать единственный вариант В результате работы алгоритма Y := X + 5 X := Y Y := X + Y вывод Y переменная Y приняла значение 14. До начала работы алгоритма значением переменной X являлось число… 2

252. Укажите, сколько раз выполнится цикл в представленном фрагменте программы a:=3; b:=7; ПОКА (a / 2) ≤ (b / 3) НЦ a:=a+2; b:=b+3; КЦ;

ответ: бесконечное число раз

253. После выполнения алгоритма b:= 10 d:= 50 нц пока d >= b | d := d - b кц значение переменной d равно... 0

254. В представленном фрагменте программы b:= 10 d:= 50 нц пока d >= b | d := d - b кц тело цикла выполнится... 5 раз

255. Вариантов ответа - 4; Из них правильных - 1 Выбрать единственный вариант Модель взаимодействия открытых сетей (OSI) включает__________ уровней взаимодействия. семь

256. Иерархическая система назначения уникальных имен каждому компьютеру, находящемуся в сети, – это...

доменная система имен

257. Сетевой архитектурой является… Ethernet

258. Канал связи в вычислительной сети – это... физическая среда передачи информации

259. Задача установления соответствия между символьным именем узла сети Интернет и его IP адресом решается с помощью службы _______ имен. доменных

260. Способ организации передачи информации для удалённого доступа к компьютеру с помощью командного интерпретатора называется… Telnet

261. IRC и ICQ являются… сетевыми протоколами

262. HTML – это… язык разметки гипертекстовых документов

263. Часть адреса http://www.osp.ru/archlit/77.htm, являющаяся адресом host-компьютера… archlit/77.htm

264. Почтовый _________ служит для просмотра сообщений электронного почтового ящика пользователя.

клиент

265. Сжатый образ исходного текста обычно используется ... для создания электронно-цифровой подписи

266. Электронно-цифровая подпись (ЭЦП) документа позволяет получателю ... удостовериться в корректности отправителя документа и удостовериться в том, что документ не изменён во время передачи

267. Электронно-цифровая подпись (ЭЦП) документа формируется на основе ... перестановки элементов ключа

268. Цифровая подпись обеспечивает… удостоверение источника документа

269. Полный запрет доступа, только чтение, разрешение всех операций (просмотр, ввод новых, удаление, изменение), это уровни разграничения прав доступа к данным в полях базы данных

270. Объект связан с классом в терминах объектно-ориентированного программирования в следующей нотации: класс является описанием объекта

271. Методика анализа, проектирования и написания приложений с помощью классов, каждый из которых является целостным фрагментом кода и обладает свойствами и методами, называется _______________ программированием. объектно-ориентированным

272. Понятие «наследование» характеризует … способность объекта сохранять свойства и методы класса-родителя

273. Классом в объектно-ориентированном программировании является ... множество объектов, имеющих общее поведение и общую структуру

274. Способность объектов выбирать внутренний метод, исходя из типа данных, используя одно имя для задания общих для класса действий, определяет такое свойство ООП как … полиморфизм

275. К языкам высокого уровня не относят…2) АССЕМБЛЕР 5) МАКРОАССЕМБЛЕР

276. Языком логического программирования является... Prolog

277. Язык командного файла может считаться... метаязыком

278. Для задач анализа и понимания естественных языков на основе языка формальной логики и методов автоматического доказательства теорем используется язык программирования … PROLOG

279. Если элементы массива D[1..5] равны соответственно 3, 4, 5, 1, 2, то значение выражения D[ D[5] ] - D[ D[3] ] равно ... ответ: 2

280. После выполнения фрагмента программы X := 5 Z := 7 вывод ( “X= ”, X, ” X= ”, Z, Z+X ); на печать будет выведено... X= 5 X= 712

281. После выполнения фрагмента программы X := 12 Z := 7 вывод ( “X= ”, X=Z, ” X= ”, X, Z+X ); на печать будет выведено... X= FALSE X= 1219

282. Тип переменной в языках программирования высокого уровня определяет: а) время её поиска в программе в) востребованность в программе г) объём выделяемой памяти

283. Программа-компилятор … переводит целиком исходный текст программы в машинный код

284. Программа переводится на машинный язык при каждом ее запуске, когда эта программа обрабатывается … интерпретатором