- •Федеральное агентство связи

- •Государственное образовательное учреждение высшего профессионального образования «Поволжский государственный университет телекоммуникаций и информатики»

- •Оглавление

- •Предисловие Настоящий курс лекций предназначен для студентов дневной и заочной форм обучения, изучающих аналогичную дисциплину, специальностей:

- •Введение

- •Лекция 1. Основы построения сетей

- •1.1. Основы сетевых технологий

- •1.2. Классификация сетей передачи данных

- •1.3. Семиуровневая модель взаимодействия открытых систем

- •Контрольный тест по Лекции 1

- •Лекция 2. Верхние уровни моделей osi, tcp/ip

- •2.1. Прикладной уровень

- •Система доменных имен dns

- •Протокол http

- •Протоколы передачи файлов ftp и tftp

- •Протокол разделения сетевых ресурсов smb

- •Приложение peer-to-peer (p2p)

- •Протоколы передачи электронной почты

- •Протокол удаленного доступа Telnet

- •2.2. Транспортный уровень моделей osi, tcp/ip

- •Установление соединения

- •Управление потоком данных

- •Контрольный тест по Лекции 2

- •Лекция 3. Нижние уровни модели сети

- •3.1. Физический уровень. Медные кабели

- •3. 2. Волоконно-оптические кабели

- •3.3. Беспроводная среда

- •3.4. Топология сетей

- •Контрольный тест по Лекции 3

- •Лекция 4. Канальный уровень. Локальные сети

- •4.1. Подуровни llc и mac

- •4.2. Локальные сети технологии Ethernet

- •4.3. Коммутаторы в локальных сетях

- •Режимы коммутации

- •Протокол охватывающего дерева (Spanning-Tree Protocol)

- •Контрольный тест по Лекции 4

- •Лекция 5. Ethernet-совместимые технологии

- •5.1. Технология Fast Ethernet

- •5.2. Технология Gigabit Ethernet

- •5.3. Технология 10-Gigabit Ethernet

- •Контрольный тест по Лекции 5

- •Лекция 6. Принципы и средства межсетевого взаимодействия

- •6.1. Маршрутизаторы в сетевых технологиях

- •6.2. Принципы маршрутизации

- •Протокол arp

- •Контрольный тест по Лекции 6

- •Лекция 7. Адресация в ip - сетях

- •7.1. Логические адреса версии iPv4

- •7.2. Формирование подсетей

- •7.3. Частные и общедоступные адреса

- •Контрольный тест по Лекции 7

- •Лекция 8. Функционирование маршрутизаторов

- •8.1. Назначение ip-адресов

- •8.2. Передача данных в сетях с маршрутизаторами

- •8.3. Сетевые протоколы. Формат пакета протокола ip

- •Контрольный тест по Лекции 8

- •Лекция 9. Протоколы маршрутизации

- •9.1. Общие сведения о маршрутизирующих протоколах

- •9.2. Протоколы вектора расстояния и состояния канала

- •Меры борьбы с маршрутными петлями

- •Контрольный тест по Лекции 9

- •Лекция 10. Основы конфигурирования маршрутизаторов

- •10.1. Режимы конфигурирования маршрутизаторов

- •10.2. Создание начальной конфигурации маршрутизатора

- •10.3. Конфигурирование интерфейсов

- •Контрольный тест по Лекции 10

- •Лекция 11. Конфигурирование маршрутизации

- •11.1. Конфигурирование статической маршрутизации

- •Конфигурирование статической маршрутизации по умолчанию

- •11.2. Конфигурирование конечных узлов и верификация сети

- •11.3. Динамическая маршрутизация. Конфигурирование протокола rip

- •Конфигурирование динамической маршрутизации по умолчанию

- •Контрольный тест по Лекции 11

- •Лекция 12. Протокол маршрутизации eigrp

- •12.1. Общие сведения о протоколе eigrp

- •12.2. Конфигурирование протокола eigrp

- •Контрольный тест по Лекции 12

- •Лекция 13. Протокол маршрутизации ospf

- •13.1. Общие сведения о протоколе ospf

- •Метрика протокола ospf

- •13.2. Конфигурирование протокола ospf

- •Контрольный тест по Лекции 13

- •Лекция 14. Сетевые фильтры

- •14.2. Конфигурирование стандартных списков доступа

- •14.3. Конфигурирование расширенных списков доступа

- •Для этого создается список доступа:

- •Именованные списки доступа

- •Контроль списков доступа

- •Контрольный тест по Лекции 14

- •Лекция 15. Конфигурирование коммутаторов

- •15.1. Общие вопросы конфигурирования коммутаторов

- •Адресация коммутаторов, конфигурирование интерфейсов

- •15.2. Управление таблицей коммутации

- •15.3. Конфигурирование безопасности на коммутаторе

- •Контрольный тест по Лекции 15

- •Лекция 16. Виртуальные локальные сети

- •16.1. Общие сведения о виртуальных сетях

- •16.2. Конфигурирование виртуальных сетей

- •16.3. Маршрутизация между виртуальными локальными сетями

- •Конфигурирование транковых соединений

- •Контрольный тест по Лекции 16

- •Заключение

- •Список литературы

- •Список терминов и сокращений

Конфигурирование статической маршрутизации по умолчанию

Статическая маршрутизация по умолчанию означает, что, если пакет предназначен для сети, которая не перечислена в таблице маршрутизации, то маршрутизатор отправит пакет по заданному по умолчанию маршруту. При этом маршрутизатор направляет пакеты к следующему маршрутизатору, когда тот в таблице не задан явно. Заданные по умолчанию маршруты устанавливаются как часть статической конфигурации.

В процессе конфигурирования маршрутизации по умолчанию, также как при статической маршрутизации, используют команду ip route, но в адресе и маске сети (и подсети) используют все нули, которые означают все сети и все маски. Подобная маршрутизация устанавливается для тупиковых маршрутизаторов, т.е. она может быть установлена для маршрутизаторов A и D (рис.11.1), потому что через них лежит единственный путь в составную сеть и из нее. Например, для всех пакетов, попавших в маршрутизатор A маршрут по умолчанию будет через его порт s1/1, т.е. шлюзом будет входной интерфейс маршрутизатора Router_В с адресом 200.50.50.12.

При конфигурировании маршрутизаторов A и D необходимо предварительно удалить все статические маршруты и затем установить маршрут по умолчанию, например:

Router_A#config t

Router_A(config)#ip route 0.0.0.0 0.0.0.0 200.50.50.12

После установки маршрутизации по умолчанию необходимо протестировать сеть (рис. 11.1), используя команды ping, traceroute, tracert.

Иногда маршрутизатор получает пакеты, предназначенные для неизвестной подсети, входящей в известную сеть, которая объединяет подсети. При этом маршрутизатор может уничтожить такие пакеты. Для предотвращения этого нужно использовать команду глобальной конфигурации ip classless, чтобы программное обеспечение Cisco IOS не уничтожало пакеты, а отправляло эти пакеты по маршруту умолчания:

Router_A#config t

Router_A(config)#ip route 0.0.0.0 0.0.0.0 192.168.50.2

Router_A(config)#ip classless

Router_A(config)#

В режиме ip classless пакеты могут быть отправлены по маршруту умолчания или по суммарному (агрегированному) маршруту, который охватывает больший диапазон подсетей с единственным входом. Например, если какое-то предприятие использует полную подсеть 10.10.0.0/16, то суммарным маршрутом для подсети 10.10.10.0/24 будет 10.10.0.0/16. Команда ip classless используется по умолчанию в Cisco IOS Software Release 11.3 и позже. Чтобы отключить эту команду используется ее отрицающая форма – no ip classless.

11.2. Конфигурирование конечных узлов и верификация сети

Для включения в работу сети конечных узлов (host) необходимо на них установить ряд параметров: IP-адрес узла, маску, адрес шлюза. Функцию шлюзов, через которые узлы передают пакеты в сеть и получают сообщения из сети, выполняют интерфейсы f0/0 каждого маршрутизатора (рис.11.1). Технология задания IP-адреса, маски и адрес шлюза приведена на рис.8.2.

При работе с пакетом Packet Tracer задание параметров узла производится следующим образом:

«Кликнуть» конфигурируемый узел, например, первый узел Сети 1.

Во всплывшем окне выбрать опцию «Desktop», затем «IP Configuration» и затем в новом окне установить IP-адрес узла, маску подсети и адрес шлюза в соответствии с табл. 11.1.

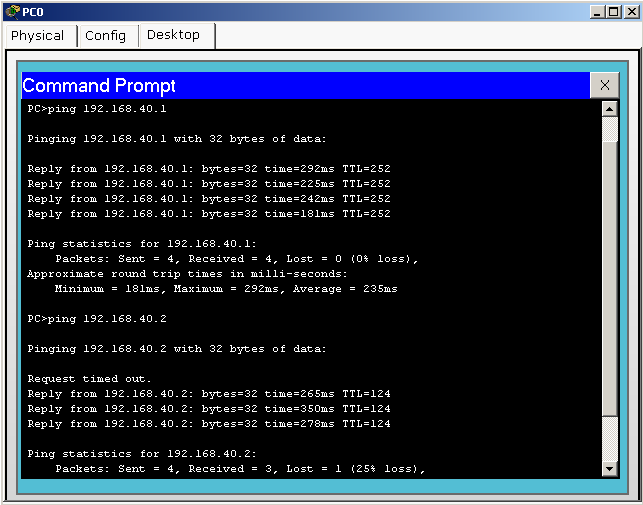

Для проверки работоспособности сети «кликнуть» конфигурируемый узел, во всплывшем окне выбрать «Desktop», затем «Command Prompt», при этом реализуется режим командной строки. Тестирование проводится с помощью команд ping и tracert. На рис.11.2 показан пример тестирования адресов 192.168.40.1 и 192.168.40.2 с первого узла (IP-адрес 192.168.10.2) Сети 1.

Рис. 11.2. Примеры выполнения команды ping в программе Packet Tracer

По команде ping посылается ряд (четыре) запросов и принимаются ответы (Reply). В первом примере тестирование проводилось интерфейса f0/0 маршрутизатора D (IP-адрес 192.168.40.1). Получены все 4 ответа, при этом указана длина пакета и время от посылки запроса до получения ответа. Во втором примере (рис.11.2) проводилась проверка узла 192.168.40.2. Первый ответ на запрос не был получен (превышено время ожидания – Request time out), остальные три ответа успешно получены.

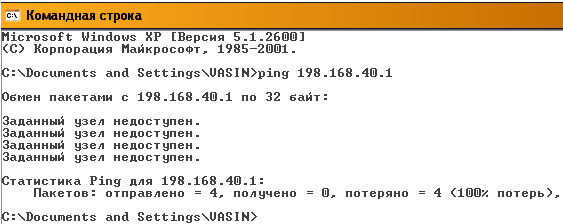

Дальнейшие примеры выполнения команд из режима командной строки приведены с использованием инвертирования цвета, чтобы не было черного фона. Результатом тестирования несуществующего в сети узла 198.168.40.1 является ответ, что узел недоступен (рис.11.3).

Рис. 11.3. Пример выполнения команды ping на реальном компьютере

Ниже приведен тот же пример с использованием программы Packet Tracer

Рис. 11.4. Выполнение команды ping в программе Packet Tracer

В следующем примере (рис.11.5) тестирование узла 192.168.40.2 проводилось с помощью команды tracert. По этой команде получены ответы от пяти узлов (или интерфейсов): 192.168.10.1, 200.50.50.11, 200.60.60.11, 200.70.70.11, 192.168.40.2, находящихся на трассе к адресату назначения.

Рис. 11.5. Пример выполнения команды tracert