- •Федеральное агентство связи

- •Государственное образовательное учреждение высшего профессионального образования «Поволжский государственный университет телекоммуникаций и информатики»

- •Оглавление

- •Предисловие Настоящий курс лекций предназначен для студентов дневной и заочной форм обучения, изучающих аналогичную дисциплину, специальностей:

- •Введение

- •Лекция 1. Основы построения сетей

- •1.1. Основы сетевых технологий

- •1.2. Классификация сетей передачи данных

- •1.3. Семиуровневая модель взаимодействия открытых систем

- •Контрольный тест по Лекции 1

- •Лекция 2. Верхние уровни моделей osi, tcp/ip

- •2.1. Прикладной уровень

- •Система доменных имен dns

- •Протокол http

- •Протоколы передачи файлов ftp и tftp

- •Протокол разделения сетевых ресурсов smb

- •Приложение peer-to-peer (p2p)

- •Протоколы передачи электронной почты

- •Протокол удаленного доступа Telnet

- •2.2. Транспортный уровень моделей osi, tcp/ip

- •Установление соединения

- •Управление потоком данных

- •Контрольный тест по Лекции 2

- •Лекция 3. Нижние уровни модели сети

- •3.1. Физический уровень. Медные кабели

- •3. 2. Волоконно-оптические кабели

- •3.3. Беспроводная среда

- •3.4. Топология сетей

- •Контрольный тест по Лекции 3

- •Лекция 4. Канальный уровень. Локальные сети

- •4.1. Подуровни llc и mac

- •4.2. Локальные сети технологии Ethernet

- •4.3. Коммутаторы в локальных сетях

- •Режимы коммутации

- •Протокол охватывающего дерева (Spanning-Tree Protocol)

- •Контрольный тест по Лекции 4

- •Лекция 5. Ethernet-совместимые технологии

- •5.1. Технология Fast Ethernet

- •5.2. Технология Gigabit Ethernet

- •5.3. Технология 10-Gigabit Ethernet

- •Контрольный тест по Лекции 5

- •Лекция 6. Принципы и средства межсетевого взаимодействия

- •6.1. Маршрутизаторы в сетевых технологиях

- •6.2. Принципы маршрутизации

- •Протокол arp

- •Контрольный тест по Лекции 6

- •Лекция 7. Адресация в ip - сетях

- •7.1. Логические адреса версии iPv4

- •7.2. Формирование подсетей

- •7.3. Частные и общедоступные адреса

- •Контрольный тест по Лекции 7

- •Лекция 8. Функционирование маршрутизаторов

- •8.1. Назначение ip-адресов

- •8.2. Передача данных в сетях с маршрутизаторами

- •8.3. Сетевые протоколы. Формат пакета протокола ip

- •Контрольный тест по Лекции 8

- •Лекция 9. Протоколы маршрутизации

- •9.1. Общие сведения о маршрутизирующих протоколах

- •9.2. Протоколы вектора расстояния и состояния канала

- •Меры борьбы с маршрутными петлями

- •Контрольный тест по Лекции 9

- •Лекция 10. Основы конфигурирования маршрутизаторов

- •10.1. Режимы конфигурирования маршрутизаторов

- •10.2. Создание начальной конфигурации маршрутизатора

- •10.3. Конфигурирование интерфейсов

- •Контрольный тест по Лекции 10

- •Лекция 11. Конфигурирование маршрутизации

- •11.1. Конфигурирование статической маршрутизации

- •Конфигурирование статической маршрутизации по умолчанию

- •11.2. Конфигурирование конечных узлов и верификация сети

- •11.3. Динамическая маршрутизация. Конфигурирование протокола rip

- •Конфигурирование динамической маршрутизации по умолчанию

- •Контрольный тест по Лекции 11

- •Лекция 12. Протокол маршрутизации eigrp

- •12.1. Общие сведения о протоколе eigrp

- •12.2. Конфигурирование протокола eigrp

- •Контрольный тест по Лекции 12

- •Лекция 13. Протокол маршрутизации ospf

- •13.1. Общие сведения о протоколе ospf

- •Метрика протокола ospf

- •13.2. Конфигурирование протокола ospf

- •Контрольный тест по Лекции 13

- •Лекция 14. Сетевые фильтры

- •14.2. Конфигурирование стандартных списков доступа

- •14.3. Конфигурирование расширенных списков доступа

- •Для этого создается список доступа:

- •Именованные списки доступа

- •Контроль списков доступа

- •Контрольный тест по Лекции 14

- •Лекция 15. Конфигурирование коммутаторов

- •15.1. Общие вопросы конфигурирования коммутаторов

- •Адресация коммутаторов, конфигурирование интерфейсов

- •15.2. Управление таблицей коммутации

- •15.3. Конфигурирование безопасности на коммутаторе

- •Контрольный тест по Лекции 15

- •Лекция 16. Виртуальные локальные сети

- •16.1. Общие сведения о виртуальных сетях

- •16.2. Конфигурирование виртуальных сетей

- •16.3. Маршрутизация между виртуальными локальными сетями

- •Конфигурирование транковых соединений

- •Контрольный тест по Лекции 16

- •Заключение

- •Список литературы

- •Список терминов и сокращений

16.3. Маршрутизация между виртуальными локальными сетями

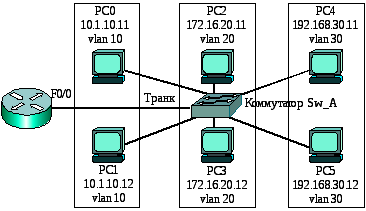

Поскольку каждая виртуальная локальная сеть представляет собой широковещательный домен, т.е. сеть со своим IP-адресом, то для связи между сетями необходима маршрутизация Уровня 3. Поэтому к коммутатору необходимо присоединить маршрутизатор (рис.16.7).

Рис.16.7. Связь между сетями через маршрутизатор

Для соединения с маршрутизатором в схеме дополнительно задействованы три интерфейса коммутатора Sw_А: F0/11, F0/12, Ff0/13.При этом порт F0/11 приписан к сети vlan 10, порт F0/12 – к vlan 20, порт F0/13 – к vlan 30.

Sw_А(config)#int f0/11

Sw_А(config-if)#switchport access vlan 10

Sw_А(config-if)#int f0/12

Sw_А(config-if)#switchport access vlan 20

Sw_А(config-if)#int f0/13

Sw_А(config-if)#switchport access vlan 30

На маршрутизаторе используются три интерфейса F0/1, F0/2, F0/3 (по числу виртуальных сетей), которые сконфигурированы следующим образом:

Router>ena

Router#conf t

Router(config)#int f0/1

Router(config-if)#ip add 10.1.10.1 255.255.255.0

Router(config-if)#no shut

Router(config-if)#int f0/2

Router(config-if)#ip add 172.16.20.1 255.255.255.0

Router(config-if)#no shut

Router(config)#int f0/3

Router(config-if)#ip add 192.168.30.1 255.255.255.0

Router(config-if)#no shut

По команде sh ip route можно посмотреть таблицу маршрутизации:

Router#sh ip route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is not set

10.0.0.0/24 is subnetted, 1 subnets

C 10.1.10.0 is directly connected, FastEthernet0/1

172.16.0.0/24 is subnetted, 1 subnets

C 172.16.20.0 is directly connected, FastEthernet0/2

C 192.168.30.0/24 is directly connected, FastEthernet0/3

Из таблицы маршрутизации следует, что все три сети (10.1.10.0, 172.16.20.0, 192.168.30.0) являются непосредственно присоединенными и, следовательно, могут обеспечивать маршрутизацию между сетями. «Прозвонка» с узла 10.1.10.11 узлов сетей 172.16.20.0, 192.168.30.0 дает положительный результат.

Защита межсетевых соединений через маршрутизатор может быть реализована с помощью сетевых фильтров (списков доступа), которые рассмотрены в Лекции 14.

Недостатком такого метода организации межсетевых соединений является необходимость использования дополнительных интерфейсов коммутатора и маршрутизатора, число которых равно количеству виртуальных сетей. От этого недостатка свободно транковое соединение, когда совокупность физических каналов между двумя устройствами может быть заменена одним агрегированным каналом.

Конфигурирование транковых соединений

При транковом соединении коммутатора и маршрутизатора три физических канала между ними (рис. 16.7) заменяются одним агрегированным каналом (рис. 16.8).

Рис. 16.8. Транковое соединение кммутатора и маршрутизатора

Для создания транкового соединения на коммутаторе задействован интерфейс F0/10, а на маршрутизаторе – F0/0.

Конфигурирование коммутатора будет следующим:

Sw_A>ena

Sw_A#conf t

Sw_A(config)#vlan 10

Sw_A(config-vlan)#vlan 20

Sw_A(config-vlan)#vlan 30

Sw_A(config-vlan)#int f0/1

Sw_A(config-if)#switchport mode access

Sw_A(config-if)#switchport access vlan 10

Sw_A(config-if)#int f0/4

Sw_A(config-if)#switchport access vlan 10

Sw_A(config-if)#int f0/2

Sw_A(config-if)#switchport access vlan 20

Sw_A(config-if)#int f0/5

Sw_A(config-if)#switchport access vlan 20

Sw_A(config-if)#int f0/3

Sw_A(config-if)#switchport access vlan 30

Sw_A(config-if)#int f0/6

Sw_A(config-if)#switchport access vlan 30

Sw_A(config-if)#int f0/10

Sw_A(config-if)#switchport mode trunk

Sw_A(config-if)#^Z

По команде sh int f0/10 switchport можно посмотреть состояние интерфейса:

Sw_A#sh int f0/10 switchport

Name: Fa0/10

Switchport: Enabled

Administrative Mode: trunk

Operational Mode: down

Administrative Trunking Encapsulation: dot1q

Operational Trunking Encapsulation: dot1q

Negotiation of Trunking: On

Access Mode VLAN: 1 (default)

Trunking Native Mode VLAN: 1 (default)

Voice VLAN: none

. . .

Sw_A#

Из распечатки следует, что порт F0/10 находится в режиме Trunk.

Конфигурирование маршрутизатора сводится к тому, что на его интерфейсе F0/0 формируются субинтерфейсы F0/0.10, F0/0.20, F0/0.30. На указанных субинтерфейсах задается протокол Dot 1q для виртуальных сетей 10, 20, 30. Последовательность команд необходимо завершить включением интерфейса no shut.

Router>ena

Router#conf t

Router(config-if)#int f0/0.10

Router(config-subif)#encapsulation dot1q 10

Router(config-subif)#ip add 10.1.10.1 255.255.255.0

Router(config-subif)#int f0/0.20

Router(config-subif)#encapsulation dot1q 20

Router(config-subif)#ip add 172.16.20.1 255.255.255.0

Router(config-subif)#int f0/0.30

Router(config-subif)#encapsulation dot1q 30

Router(config-subif)#ip add 192.168.30.1 255.255.255.0

Router(config-subif)#int f0/0

Router(config-if)#no shut

Результат конфигурирования проверяется по командеsh ip route:

Router#sh ip route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is not set

10.0.0.0/24 is subnetted, 1 subnets

C 10.1.10.0 is directly connected, FastEthernet0/0.10

172.16.0.0/24 is subnetted, 1 subnets

C 172.16.20.0 is directly connected, FastEthernet0/0.20

C 192.168.30.0/24 is directly connected, FastEthernet0/0.30

Router#

Из таблицы маршрутизации следует, что сети 10.1.10.0, 172.16.20.0, 192.168.30.0 являются непосредственно присоединенными. Поэтому маршрутизатор способен обеспечить маршрутизацию между сетями.