Security

.pdf

Шифрование

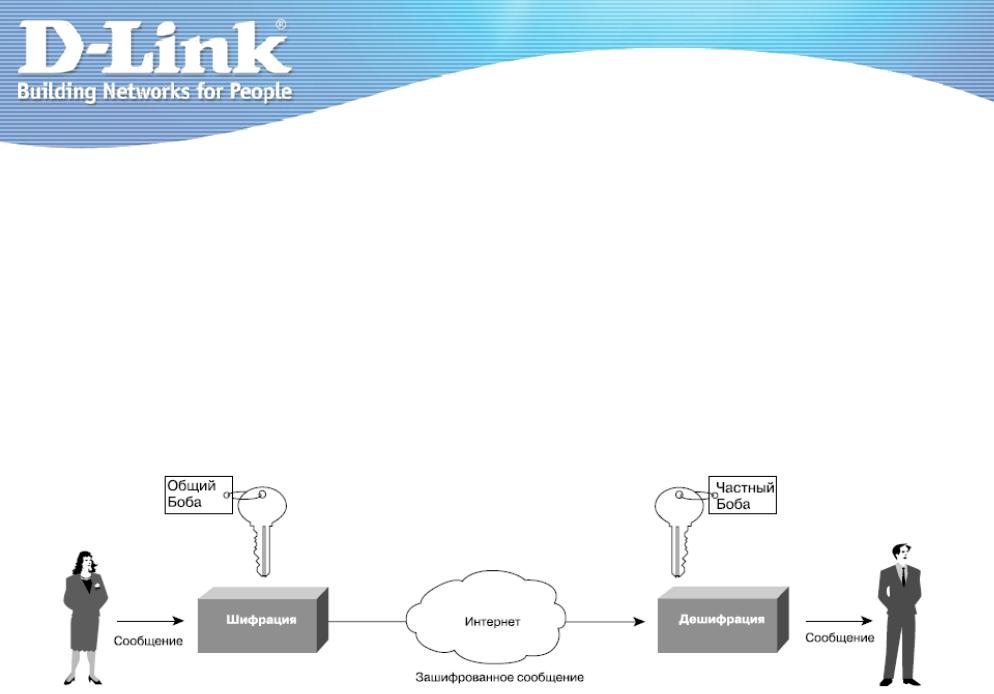

Асимметричные алгоритмы шифрования (с открытым ключём)

Cпособ шифрования, в котором для шифрования и расшифровывания применяются разные криптографические ключи (хотя и связанные между собой). Ключ зашифровывания является несекретным (открытым, общим), ключ расшифровывания – секретным (закрытым, частным).

Шифрование

Асимметричные алгоритмы шифрования

Достоинства:

Возможность передачи ключа по открытым каналам, и как результат возможность применения асимметричных алгоритмов для решения задач проверки подлинности сообщений, целостности и т.п.

Недостатки:

Низкое быстродействие (из-за длины ключа и сложности

преобразований).

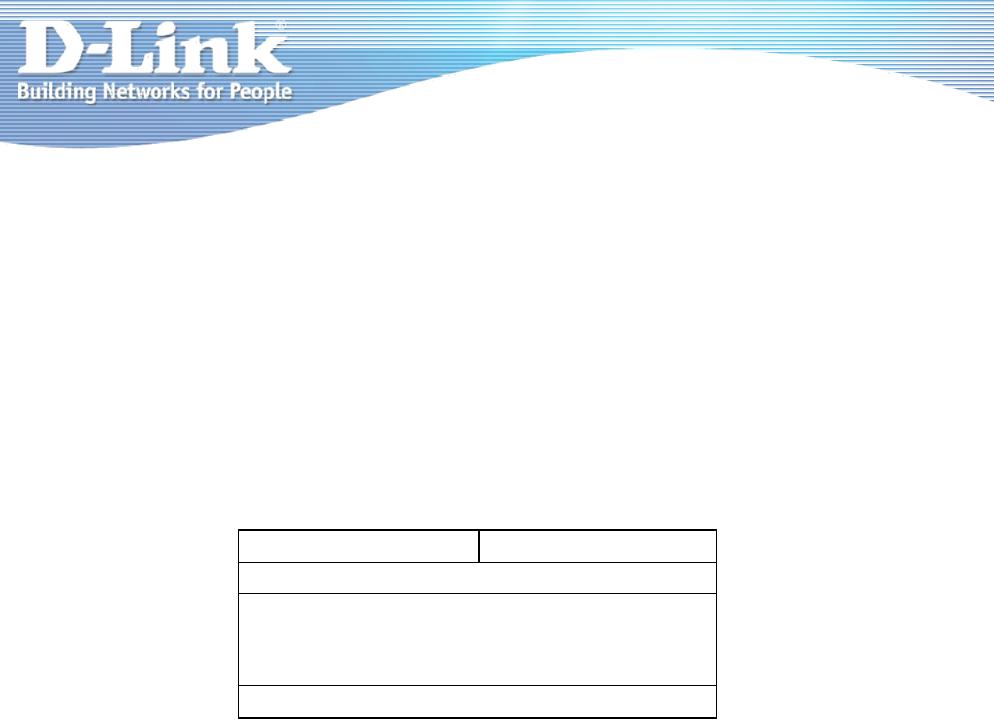

Сопоставление длин ключей алгоритмов с аналогичной криптостойкостью

Длина симметричного ключа |

Длина асимметричного ключа |

56 |

384 |

64 |

512 |

80 |

768 |

112 |

1792 |

128 |

2304 |

Шифрование

Алгоритм RSA

1.Выбираем два случайных больших простых числа р и q.

2.Вычислям их произведение n = pq.

3.Выбираем случайное целое число e (e < 1 < (p-1)(q-1)) в качестве ключа зашифрования. Убеждается, что е и (p-1)(q-1) являются взаимно простыми (не имеющими общих делителей).

4.Рассчитываем ключ расшифрования d. d=e-1 mod ([p-1][q-1]).

Открытый ключ = (n,e).

Закрытый ключ = (n,d).

Если нужно зашифровать сообщение m на открытом ключе (e, n), применяется формула

C = me mod n.

Затем нужно расшифровать сообщение на закрытом ключе (d, n), для этого применяется формула M = cd mod n.

Ключи взаимосвязаны, но для получения одного ключа из другого требуется слишком много вычислений .

Примеры асимметричных алгоритмов

RSA, El-Gamal

Шифрование

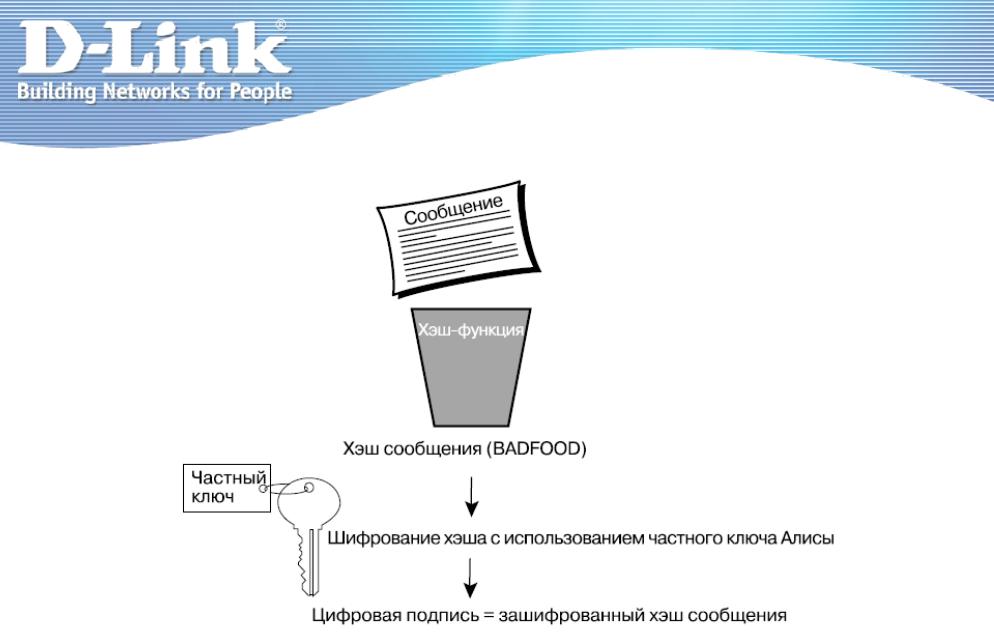

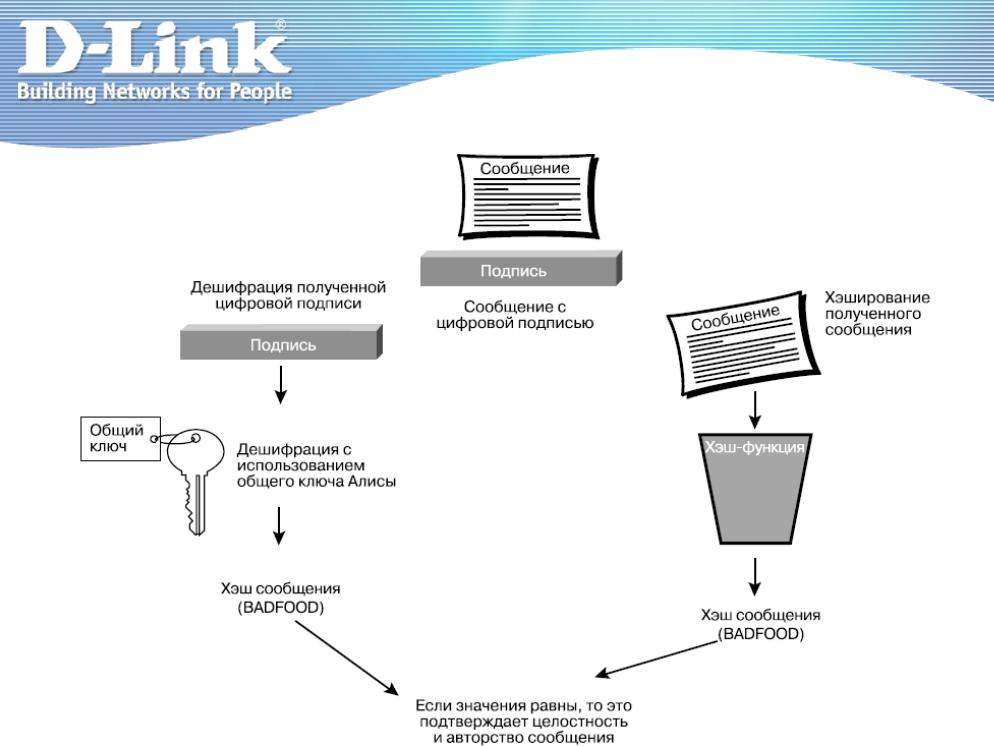

Электронная Цифровая Подпись (ЭЦП)

Электронная цифровая подпись (ЭЦП) - это блок информации, который прикрепляется к файлу данных автором (подписчиком), защищает файл от несанкционированной модификации и ссылается на самого автора.

Для создания ЭЦП чаще всего используются асимметричные алгоритмы

шифрования. В асимметричных алгоритмах открытый и закрытый ключи являются обратимыми, т.е. если зашифровать сообщение при помощи открытого ключа, то при помощи закрытого его можно расшифровать и наоборот, если сообщение зашифровать закрытым ключом, то открытым ключом его можно расшифровать.

Т.е. если мы хотим подтвердить свою подлинность, то мы можем зашифровать сообщение своим закрытым ключом и прикрепить его к оригиналу, а тот кто получил это сообщение и имеет наш открытый ключ сможет расшифровать зашифрованное сообщение и сравнить его с оригиналом.

Шифрование

Поскольку подписываемые документы — переменного (и как правило достаточно большого) объёма, в схемах ЭЦП зачастую подпись ставится не на сам документ, а на его хеш (hash).

Хэш-функцией называется функция, которую легко рассчитать, но обратное восстановление которой требует непропорционально больших усилий или невозможно. Входящее сообщение пропускается через матема-

тическую функцию (хэш-функцию), и в результате на выходе мы получаем

некую последовательность битов. Эта последовательность называется «хэш» (или «результат обработки сообщения»). Этот процесс невозможно восстановить. Другими словами, имея выходные данные, невозможно получить входные.

Хэш-функция принимает сообщение любой длины и выдает на выходе хэш фиксированной длины и удовлетворяющее следующим свойствам:

1.Для каждого значения H(M) невозможно найти аргумент M – стойкость в смысле обращения;

2.Для данного аргумента M невозможно найти аргумент M’,что H(M) = H(M’) – стойкость в смысле возникновения коллизий.

Хеш алгоритмы: Message Digest 4 (MD4), MD5, Secure Hash Algorithm (SHA)

Шифрование

Шифрование

Шифрование

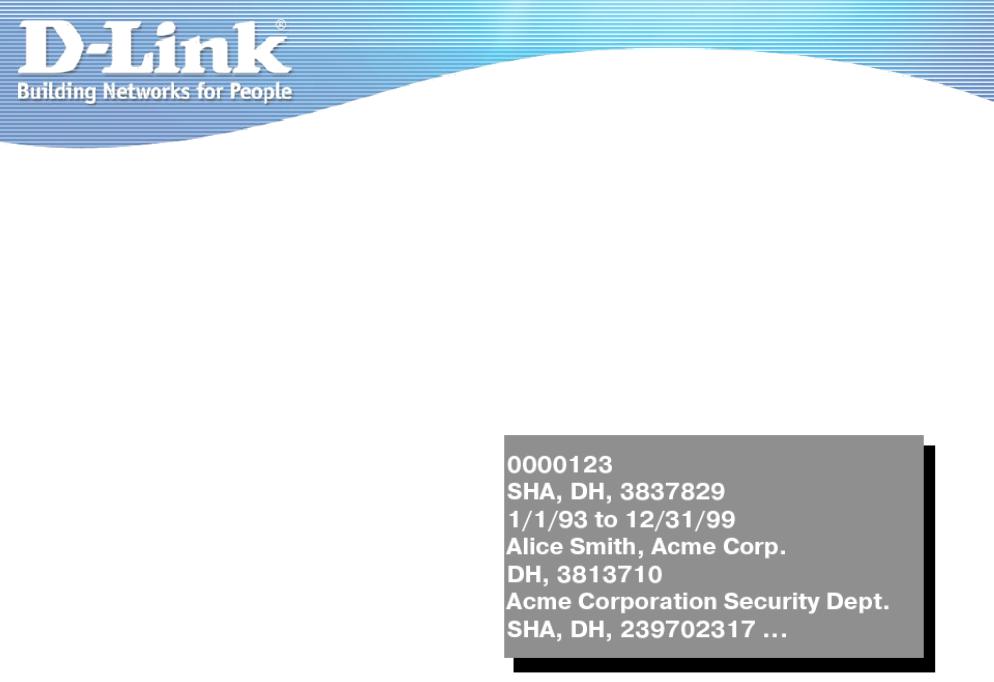

Цифровой сертификат

Цифровым сертификатом называется сообщение с цифровой подписью, которое в настоящее время обычно используется для подтверждения действительности общего ключа. Общий формат сертификата X.509

включает следующие элементы:

–Серийный номер сертификата

–Используемые алгоритмы

–Срок действия

–Информацию об

общем ключе пользователя

– Подпись организации, выдавшей сертификат

Шифрование

Эмитирующая организация должна являтся надежной третьей стороной, которой вы полностью доверяете. Боб, прежде чем отправить данные Алисе, хочет проверить ее общий ключ с помощью CA. Алиса имеет действующий сертификат, который хранится в CA. Боб запрашивает у СА цифровой сертификат Алисы. CA подписывает сертификат своим частным ключом. Боб имеет доступ к общему ключу CA и может убедиться в том, что сертификат, подписанный СА, является действительным. Так как сертификат Алисы содержит ее общий ключ, Боб получает «заверенную» версию общего ключа Алисы.

Шифрование

Такая схема обмена ключами называется - PKI

Инфраструктура открытых ключей (PKI - Public Key Infrastructure) - технология аутентификации с помощью открытых ключей. Это комплексная система, которая связывает открытые ключи с личностью пользователя посредством удостоверяющего центра (УЦ).

Основные компоненты PKI:

Удостоверяющий центр (УЦ) является основной структурой, формирующей цифровые

сертификаты подчиненных центров сертификации и конечных пользователей.

Сертификат открытого ключа - это данные пользователя и его открытый ключ, скрепленные подписью удостоверяющего центра.

Регистрационный центр (РЦ) - необязательный компонент системы, предназначенный для регистрации пользователей. Регистрационный центр, проверив правильность информации, подписывает её своим ключом и передаёт удостоверяющему центру, который, проверив ключ регистрационного центра, выписывает сертификат. Репозиторий - хранилище, содержащее сертификаты и списки отозванных сертификатов (САС).

Архив сертификатов - хранилище всех изданных когда-либо сертификатов (включая сертификаты с закончившимся сроком действия). Архив используется для проверки подлинности электронной подписи, которой заверялись документы.

Конечные пользователи - пользователи, приложения или системы, являющиеся владельцами сертификата.