Security

.pdf

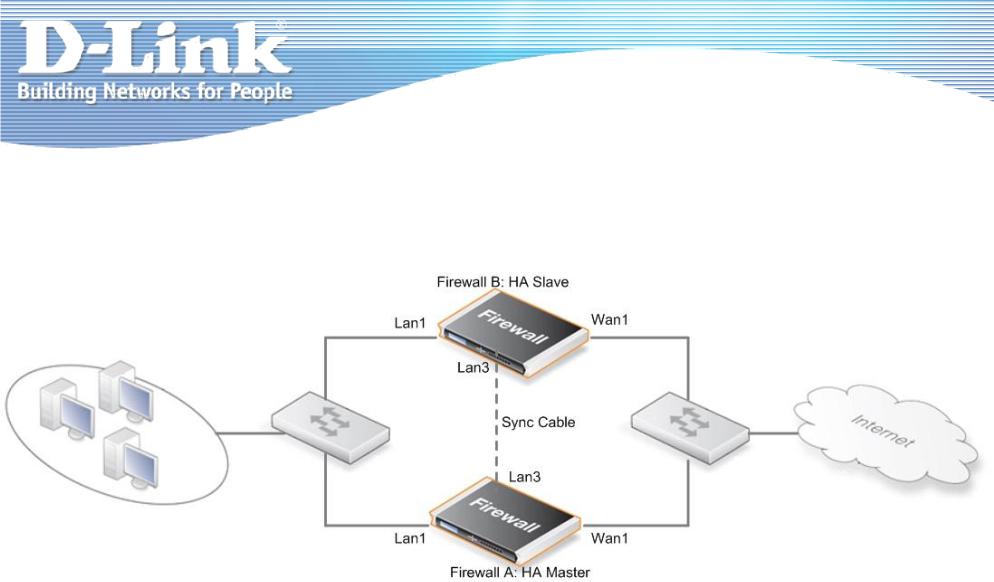

Режим высокой доступности (HA)

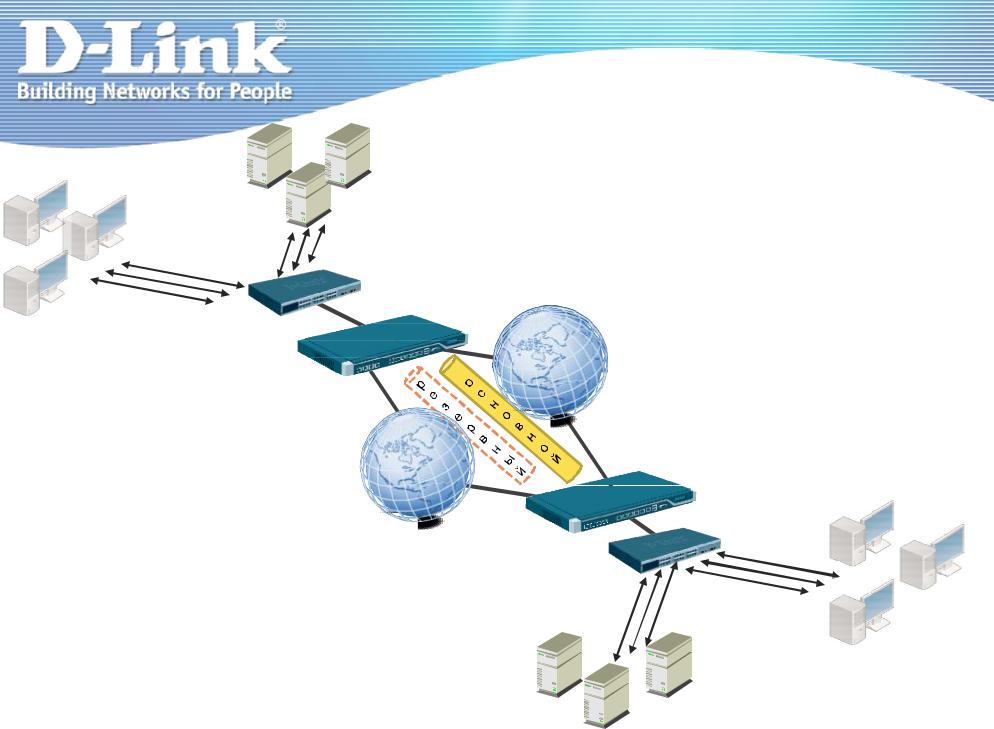

Резервирование IPSec туннелей

Серверная

ферма

Пользователи

Internet |

ISP1 |

NetDefend |

|

UTM Firewall |

NetDefend |

Internet |

UTM Firewall |

|

|

ISP2 |

|

Пользователи

Серверная

ферма

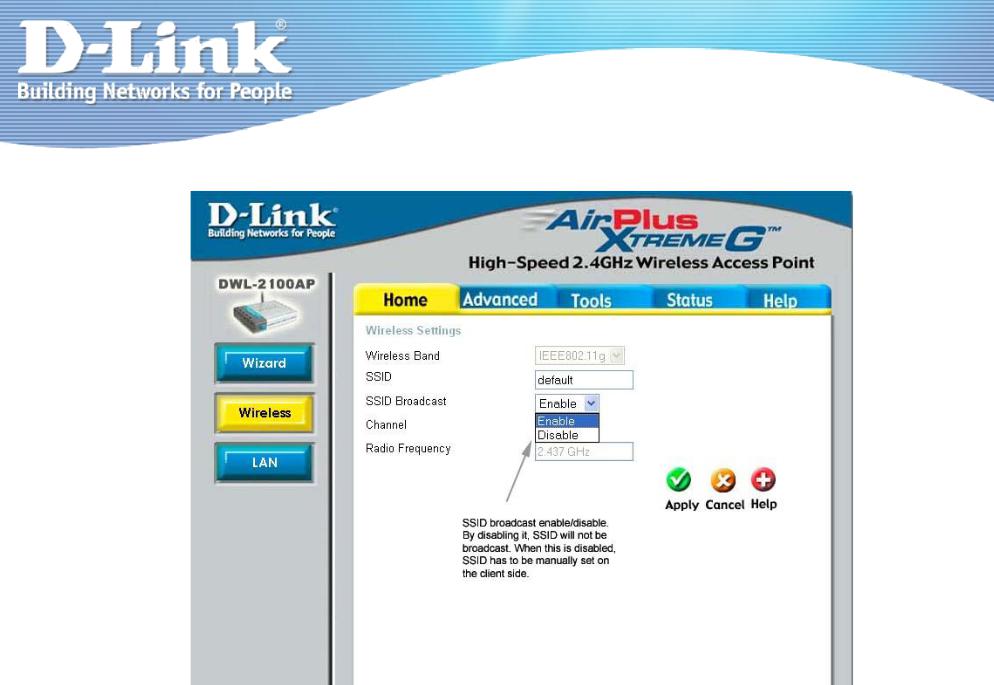

Безопасность в беспроводных сетях

Для обеспечения безопасности в беспроводных сетях используются различные способы:

• Физические способы обеспечение безопасности

Контроль за подключением к точке доступа на основе MAC-

адресов и имени сети

•Шифрование на основе протокола WEP (RC4)

•Контроль за доступом к среде передачи на основе протокола

802.1x

•Поддержка протокола WPA (RC4)

•Поддержка протокола WPA2 (AES)

•Настройка VPN поверх беспроводного соединения

•Вынос беспроводной сети за межсетевой экран, как сети с низким уровнем доверия

Безопасность в беспроводных сетях

• Физические способы обеспечение безопасности

Определение уровня сигнала по |

Использование направленных антенн |

периметру оффиса |

для напрвления сигнала внутрь |

|

оффиса |

Контроль по имени сети

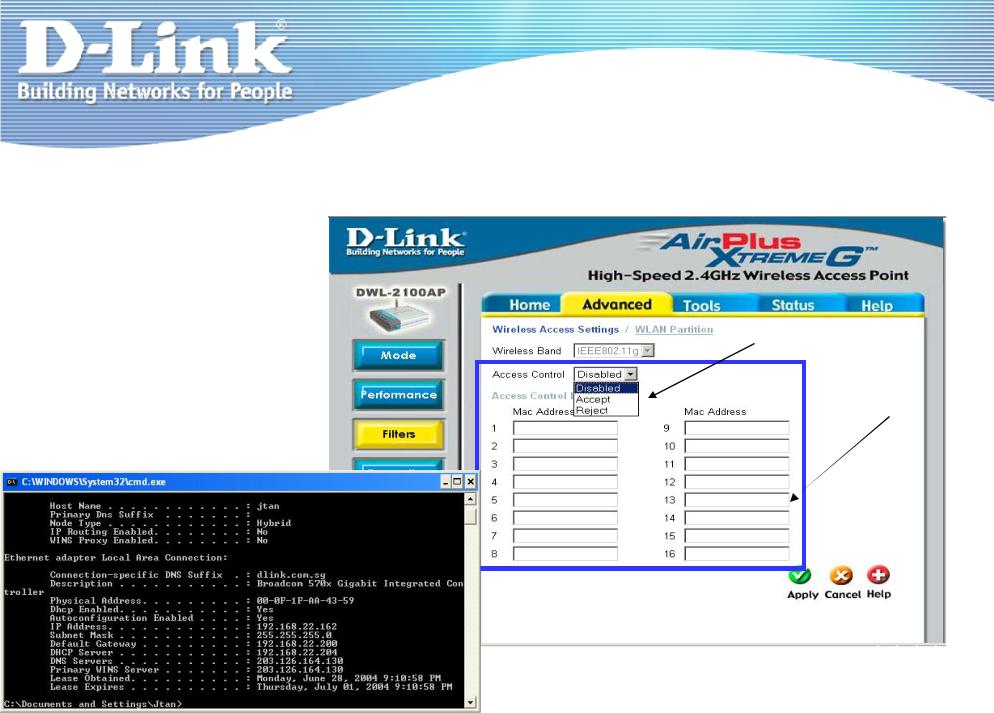

Контроль по MAC адресу

Контроль доступа

MAC адреса

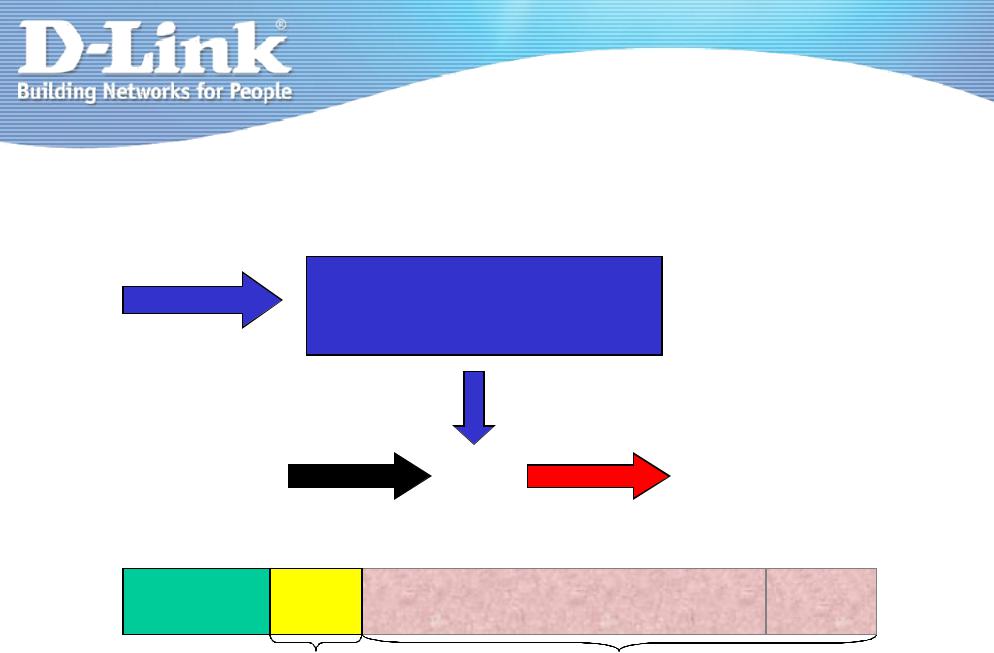

Ключ (K)-40бит, Вектор инициализации (IV)-24бит

Незашифрованный текст (P), Контрольная сумма (ICV) p=f(P,ICV)

Заголовок

802.11

Шифрование WEP

Генератор псевдослучайных чисел

Ключевой поток (b)

Å |

Зашифрованный текст |

c = p Å b |

|

Данные |

ICV |

IV |

||

|

|

|

24 битный IV |

Зашифрованный текст c = p Å b |

Недостатки шифрования WEP

1.Малая длина вектора инициализации

2.Контрольная сумма не является криптографической

3.Статические ключи

4.Один ключ для всех пользователей сети

Увеличение длины ключа до 128 бит проблемы не решило (ключ – 108 бит, вектор инициализации – 24бита)

Шифрование Wi-Fi Protected Access - WPA

Задачи, стоявшие перед разработчиками:

1.Повысить уровень безопасности

2.Сделать это путём замены программного обеспечения устройств (без аппаратной модернизации)

Аутентификация по протоколу IEEE 802.1x

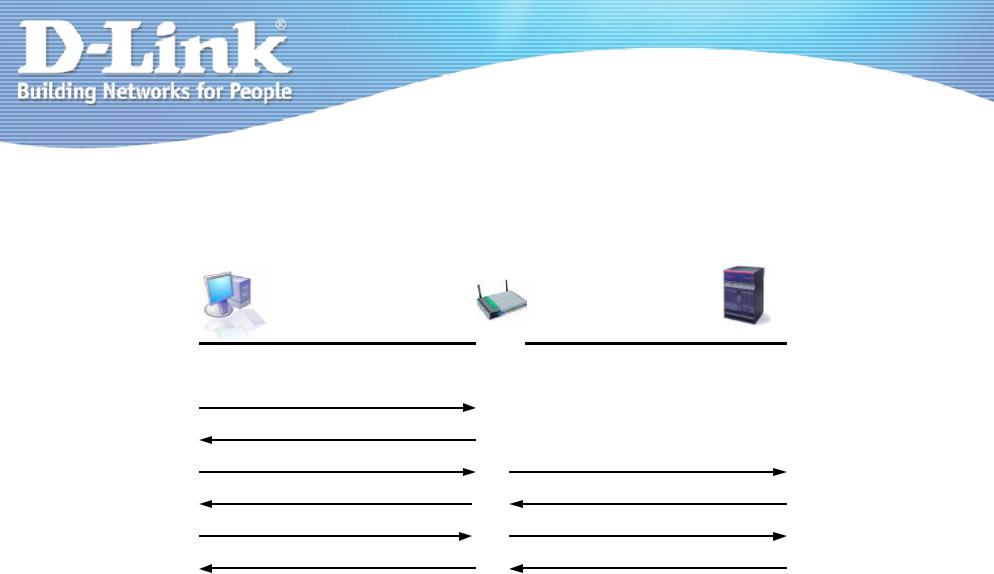

Рабочая |

Точка доступа |

Сервер RADIUS |

станция |

(Сервер |

|

(Саппликант) |

(Аутентификатор) |

аутентификации) |

EAPOL-Старт |

|

|

EAP-Запрос/Идентификация |

|

|

EAP-Ответ/Идентификация |

|

RADIUS-Запрос/Доступ |

EAP-Запрос/OTP |

|

RADIUS-Запрос/Пароль |

EAP-Ответ/OTP |

|

RADIUS-Ответ/Доступ |

EAP-Удачно |

|

RADIUS-Ответ/Принято |

|

|

|

В процессе аутентификации каждый клиент получает свой уникальный мастер ключ, на основании которого с заданной периодичностью генерируются сессионные ключи