- •Лекция

- •«Защита от несанкционированного доступа к информации. Термины и определения».

- •Несанкционированный доступ к информации – доступ к информации, нарушающий правила разграничения доступа с

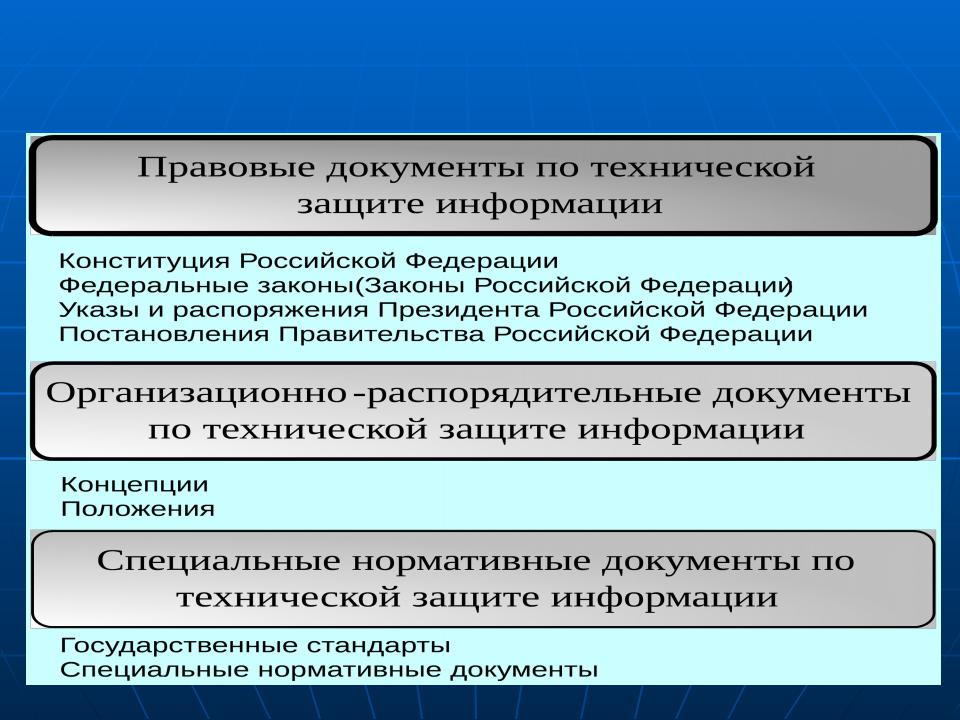

- •Законодательная и нормативная база по защите информации БС РФ от НСД

- •Конституция Российской Федерации. от 12 декабря 1993 г. (с изменениями и дополнениями от

- •Закон РФ «О государственной тайне» от 21 июля 1993 г.

- •ФЗ «О банках и банковской деятельности» от 01.12.1990

- •Коммерческие риски

- •Инвестиционные риски

- •Валютно-финансовые риски

- •Соотношение между уязвимостью и угрозой

- •Уязвимость

- •Угроза

- •Основные сферы проявления угроз

- •Социальные угрозы определяются:

- •Виды информационных угроз

- •Внутренние информационные угрозы

- •ГОСТ Р 51275-99. Защита информации. Объект информатизации. Факторы, воздействующие на

- •Внешние информационные угрозы

- •4.3.2.2.2НСД к защищаемой информации.

- •Соотношение внешних и внутренних угроз

- •Классификация уязвимостей и угроз безопасности информации

- •Агенты

- •Модель нарушителя

- •Методы добывания сведений:

- •Агенты

- •Конкуренты

- •Посетители

- •Хакеры

- •Администраторы

- •Операторы

- •Технический персонал

- •1. Наибольший риск:

- •Основные параметры анализа нарушителя

- •Уровни возможностей нарушителя

- •Знания необходимые нарушителю:

- •Основные причины и мотивация нарушений

- •Безответственность. При нарушениях, вызванных безответственностью, пользователь целенаправленно производит какие-либо разрушающие действия, не связанные,

- •Общемировая статистика по процентному соотношению угроз

- •Мотивация нарушителя:

- •События

- •Классификация методов реализации угроз

- •По цели реализации несанкционированного доступа:

- •По режиму выполнения несанкционированного доступа:

- •По пути несанкционированного доступа:

- •По способу воздействия на объект атаки:

- •По непосредственному объекту атаки:

- •Незаконное использование привилегий.

- •Атаки “салями”.

- •Типовая схема подготовки и реализации атак

- •Этапы построения системы защиты информации, недостатки которой могут

- •1.Анализ физической и логической архитектуры компьютерной системы, а также используемых схем автоматизированной обработки

- •2.Выявление уязвимых элементов, через которые возможна реализация угроз информации:

- •3. Оценка текущего состояния защиты информации и определение риска:

- •4. Разработка политики безопасности как совокупности концептуальных решений, направленных на эффективную защиту информации

- •5.Формирование полного перечня детальных требований к системе защиты информации в соответствии с необходимыми

- •6. Непосредственная разработка системы защиты информации с учетом всех предъявленных требований и влияющих

- •Основные тенденции компьютерных преступлений

- •Основные группы способов совершения компьютерных преступлений

- •Несанкционированный доступ к средствам компьютерной техники

- •"Компьютерный абордаж"

- •Характерные группы паролей

- •Неспешный выбор. Нахождение слабых мест в защите компьютерной системы. Чрезвычайно распространен среди так

- •Манипуляция данными и управляющими командами

- •Копирование (тиражирование) программ с преодолением программных средств защиты. Этот способ предусматривает незаконное создание

- •Атаки на политику безопасности и процесс администрирования

- •Атаки на постоянные компоненты системы защиты

- •Атаки на сменные элементы систем защиты информации

- •Атаки на протоколы информационного взаимодействия

- •Протокол - совокупность функциональных и эксплуатационных требований к какому-либо компоненту сетевого программно- аппаратного

- •Нападения на функциональные элементы компьютерных сетей

- •Кнападениям на функциональные элементы компьютерных сетей относятся два типа атак:

- •Некоторые сценарии реализации компьютерных атак

- •Некоторые методы реализации компьютерных атак

Лекция

Угрозы безопасности информации, возникающие в случае несанкционированного доступа (НСД) и программно-технических воздействий на неё (с целью уничтожения, искажения и блокирования).

Классификация и типовые методы реализации угроз.

«Защита от несанкционированного доступа к информации. Термины и определения».

РД Гостехкомиссии России (1992 г.)

Доступ к информации – ознакомление с информацией, ее обработка, в частности, копирование модификация или уничтожение информации.

Субъект доступа – лицо или процесс, действия которого регламентируются правилами разграничения доступа.

Объект доступа – единица информационного ресурса автоматизированной системы, доступ к которой регламентируется правилами разграничения доступа.

Правила разграничения доступа – совокупность правил, регламентирующих права доступа субъектов доступа к объектам доступа.

Санкционированный доступ к информации – доступ к информации, не нарушающий правила разграничения доступа.

Несанкционированный доступ к информации – доступ к информации, нарушающий правила разграничения доступа с использованием штатных средств, предоставляемых средствами вычислительной техники или автоматизированными системами.

Защита от несанкционированного доступа – предотвращение или существенное затруднение несанкционированного доступа: Деятельность по предотвращению получения защищаемой информации заинтересованным субъектом с нарушением установленных правовыми документами или собственником, владельцем информации прав или правил доступа к защищаемой информации (по ГОСТ Р 50922-96)

Нарушитель правил разграничения доступа – субъект доступа, осуществляющий несанкционированный доступ к информации. (Агент)

Модель нарушителя правил разграничения доступа –

абстрактное (формализованное или неформализованное) описание нарушителя правил разграничения доступа.

Законодательная и нормативная база по  защите информации БС РФ от НСД

защите информации БС РФ от НСД

Конституция Российской Федерации. от 12 декабря 1993 г. (с изменениями и дополнениями от 9 января 1996 г. № 20; от 10 февраля 1996 г. № 173; от 9 июня 2001 г. № 679; от 25 июля 2003 г. № 841)

Концепция национальной безопасности РФ. Утверждена Указом Президента РФ от 17 декабря 1997 г. № 1300 (с изменениями и дополнениями от 10.01.2000 г. № 24). Система взглядов на обеспечение в Российской Федерации безопасности личности, общества и государства от внешних и внутренних угроз во всех сферах жизнедеятельности.

Доктрина информационной безопасности РФ. 9 сентября 2000 г. № Пр-1895. Совокупность официальных взглядов на цели, задачи, принципы и основные направления обеспечения информационной безопасности РФ.

Закон РФ «О государственной тайне» от 21 июля 1993 г.

№5485-1.

ФЗ «Об участии в международном информационном обмене» от 4 июля 1996 г. № 85-ФЗ.

ФЗ «Об электронной цифровой подписи» от 10 января 2002 года № 1-ФЗ.

ФЗ «О техническом регулировании» от 27 декабря 2002 г.

№184-ФЗ.

ФЗ «О коммерческой тайне» от 29 июля 2004 г. № 98-ФЗ.

ФЗ «Об информации, информационных технологиях и о защите информации» от 27 июля 2006 года № 149-ФЗ.

ФЗ «О персональных данных» от 27 июля 2006 г. № 152- ФЗ.

ФЗ «О банках и банковской деятельности» от 01.12.1990

№395-1 в редакции ФЗ от 03.02.1996 № 17-ФЗ, от 31.07.1998 № 151-ФЗ, от 05.07.1999 № 126-ФЗ, от 08.07.1999 № 136-ФЗ, от 19.06.2001 № 82-ФЗ, от 07.08.2001

№121-ФЗ, от 21.03.2002 № 31-ФЗ с изменениями, внесенными постановлением Конституционного Суда Российской Федерации от 23.02.1999 № 4-П.

ФЗ «О Центральном банке Российской Федерации (Банке России)» от 10 июля 2002 года № 86-ФЗ.

СТО БР ИББС-1.0-2006 «Обеспечение информационной безопасности организаций банковской системы РФ. Общие положения» № Р-27 26 января 2006 г.

(СТР-К) Специальные требования и рекомендации по защите конфиденциальной информации Решение Коллегии Гостехкомиссии России № 7.2 от 02 марта 2001г.

Коммерческие риски

Возможность потерь (ущерба) в процессе хозяйственной деятельности.

Означают неопределенность результатов конкретной коммерческой сделки.

Имущественные риски связаны с вероятностью потерь имущества в результате краж, грабежей, уничтожения по различным причинам и условиям.

Производственные риски являются результатом нарушения производственного процесса по различным причинам: недопоставка комплектующих, повреждение или уничтожение основных и оборотных фондов (оборудование, транспорт, сырье), нарушение технологии производства (неопытность, брак и др.).

Торговые риски приводят к убыткам в результате задержки платежей, недобросовестной конкуренции на товарных рынках.

Транспортные риски связаны с перевозкой грузов различными видами транспорта.

Инвестиционные риски

Упущенная выгода - это финансовый ущерб в виде неполучения дохода (прибыли) в результате срыва какого-либо мероприятия или сделки.

Снижение доходности может возникнуть в результате уменьшения размера процентов и дивидендов по вкладам и кредитам.

Риски прямых финансовых потерь - это биржевые риски, риски банкротства, селективные риски, а также кредитные риски:

биржевые риски - это потери от биржевых сделок. Они представляют собой риск неплатежа по коммерческим сделкам или неплатежи комиссионного вознаграждения брокерской фирмы и т. п.;

селективные риски - это риски неправильного выбора видов вложения капитала, вида ценных бумаг для инвестирования в сравнении с другими ценными бумагами при формировании инвестиционного портфеля;

риски банкротства представляют собой опасность в результате неправильного вложения капитала, полной потери предпринимателем собственного капитала и неспособности рассчитываться по взятым на себя обязательствам.

Валютно-финансовые риски

Это риски, связанные с вероятностью потерь финансовых ресурсов. Сюда относятся риски, связанные с покупательной способностью денег, и риски, связанные с вложением капитала.

К рискам, связанным с покупательной способностью денег, относятся инфляционные и дефляционные риски, валютные риски и риски ликвидности:

инфляционный риск приводит к обесцениванию покупательской способности, а дефляционный - к снижению доходов при падении уровня цен;

валютные риски представляют собой опасность валютных потерь, связанных с изменением курса иностранной валюты;

риски ликвидности - это риски, связанные с возможностью потерь при реализации ценных бумаг или других товаров из- за изменения оценки их качества и потребительской стоимости.