- •6.4.1 Оцінка автентичності захисту інформації з використанням симетричних алгоритмів. Приклади розв’язку задач та задачі для самостійного розв’язання

- •Ми застосуємо в оцінці відповідне більше, так як не доведено, що в режимі виробки імітоприкладки забезпечується досконала автентичність.

- •1.12 Оцінка автентичності інформації, захищеної з використанням асиметричних алгоритмів. Приклади розв’язку задач та задачі для самостійного розв’язання

- •Відомо також, що імовірність обману можна визначити як

- •1.13 Криптоаналіз rsa та дискретних логарифмiв методом -Поларда. Приклади розв’язку задач та задачі для самостійного розв’язання

- •Задача 1.

- •1.14 Криптоаналiз rsa методом квадратичного решета. Приклади розв’язку задач та задачі для самостійного розв’язання

- •Задача 1.

- •2.7 Аналіз методiв перетворень в перспективних симетричних криптографічних системах. Приклади розв’язку задач та задачі для самостійного розв’язання

- •2.9 Симетричні потокові шифри. Приклади розв’язку задач та задачі для самостійного розв’язання

- •2.9.1 Приклади розв’язку задач

- •2.10 Стійкість асиметричних криптосистем, що базуються на криптоперетвореннях в простих полях. Приклади розв’язку задач та задачі для самостійного розв’язання

- •2.11 Стійкість асиметричних криптосистем, що базуються на криптоперетвореннях в групі точок еліптичних кривих. Приклади розв’язку задач та задачі для самостійного розв’язання

- •Використовуючи формули для додавання точок:

- •При подвоєнні маємо:

- •2.12 Електронні цифрові підписи та їх застосування. Приклади розв’язку задач та задачі для самостійного розв’язання

- •2.13 Криптографічні протоколи. Приклади розв’язку задач та задачі для самостійного розв’язання

- •2.14 Криптографічні протоколи направленого шифрування. Приклади розв’язку задач та задачі для самостійного розв’язання

- •Побудуйте однораундовий протокол автентифікації, використовуючи rsa криптографічне перетворення, оцініть стійкість протоколу, якщо довжина модуля

- •1) Факторизуємо модуль n і визначаємо прості числа p та q;

- •2.15 Криптографічні протоколи виробки та установки ключів. Приклади розв’язку задач та задачі для самостійного розв’язання

- •2.16 Криптографічні протоколи розподілу таємниці. Приклади розв’язку задач та задачі для самостійного розв’язання

- •2.17 Функції гешування та їх властивості. Приклади розв’язку задач та задачі для самостійного розв’язання

- •2.17.1 Приклади розв’язку задач

1.12 Оцінка автентичності інформації, захищеної з використанням асиметричних алгоритмів. Приклади розв’язку задач та задачі для самостійного розв’язання

1.12.1 Приклади розв'язку задач

Задача 1.

Оцініть імовірність обману, якщо для забезпечення цілісності та справжності використовується електронний цифровий підпис (ЕЦП) DSA.

Розв'язок прикладу:

Спочатку зробимо оцінку, використовуючи границю Сімонсена

Р >

> ,

де

,

де = 160 – довжинаЕЦП,

який використовується.

= 160 – довжинаЕЦП,

який використовується.

Р >

> 2

2

.

.

Відомо також, що імовірність обману можна визначити як

Р >

> ,

,

де

– довжина інформації, яка підписується,

а

– довжина інформації, яка підписується,

а – довжина ЕЦП.

– довжина ЕЦП.

З цього співвідношення маємо

Р >

> .

.

Таким чином оцінка Сімонсена співпадає з останньою, отриманоючерез розмір множин повідомлень та автотентифікованих повідомлень за допомогоюЕЦП.

Задача 2.

Нехай ЕЦП

здійснюється з використаннямECDSA,

причому використовується крива .

.

Як базова

використовується точка

з порядком

з порядком .

.

Необхідно:

– виробити особистий та відкритий ключі;

– виробити

цифровий підпис згідно з ECDSA,

якщо ;

;

– перевірити

цілісність та справжність повідомлення,

у якого хеш-функція

.

.

Розв'язок прикладу:

Виробка ключів.

Оскільки n=7, то

ключем може бути будь-яке ціле .

.

Виберемо

.

Тоді відкритий ключ

.

Тоді відкритий ключ

,

,

тобто

.

.

Використовуючи афінний базис, спочатку визначаємо (13,7)+(13,7) = 2(13,7), тобто здійснимо подвоєння.

Якщо R1таR2є точки

на еліптичній кривій відповідно з

коефіцієнтами та

та ,

то

,

то

,

,

причому

,

,

,

,

.

.

При подвоєнні

,

причому

,

причому

,

,

,

,

.

.

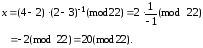

При подвоєнні точки (13,7) маємо (a=1)

.

.

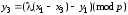

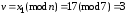

Знайдемо для 7 зворотнийелемент, розв'язавши порівняння

.

.

або еквівалентне цьому діафантове рівняння

.

.

Позначивши x

= -kтаy=z,

маємо .

.

Розв'язок шукаємо у вигляді

,

,

,

,

де

–є кількість членів

ланцюгового дробу розкладу

–є кількість членів

ланцюгового дробу розкладу .

.

Подамо у вигляді ланцюгового дробу

у вигляді ланцюгового дробу

.

.

В результаті маємо

.

.

Таким чином r0= 3, r1= 3, r2= 2, тоді

;

;

.

.

Дійсно,

.

.

Тоді

.

.

Отже

,

,

,

,

.

.

Таким чином

.

.

Далі знайдемо

.

.

Використовуючи формули для складання точок, маємо

,

,

.

.

Аналогічно x3дорівнює 17.

Таким чином,

.

.

Результат:

особистий ключ d = 3;

відкритий ключ Q = (17, 3).

Виробку ЕЦП виконаємо згідно з [37], в результаті маємо

Виробимо

.

.Обчислимо

.

.Знаходимо x1 = 17.

Обчислимо перший компонент ЕЦП

.

.

Обчислимо другий компонент ЕЦП

.

.

Таким чином

(r, s) = (3, 2).

ЗдійснимоперевіркуЕЦП.

Нехай (r, s) = (3, 2).

Відкритий ключ Q = (17, 3).

Обчислимо

.

.Обчислимо

.

.

Обчислимо

.

.

Знаходимо точку

.

.

Знайдемо

.

.Обчислимо

.

.Оскільки

,

то повідомлення цілісне та справжнє.

,

то повідомлення цілісне та справжнє.

1.13 Криптоаналіз rsa та дискретних логарифмiв методом -Поларда. Приклади розв’язку задач та задачі для самостійного розв’язання

1.13.1 Приклади розв'язку задач

Задача 1.

Факторизувати

модуль N,

використавши метод

- Поларда.

- Поларда.

Дано,

що N

= 221, а

= 11,

=

127,C

= 1.

=

127,C

= 1.

Розв’язок задачі:

,

,

x1 = 118; НСД(127-118, 221) = (9, 221)=1, тобто спільних дільників немає.

,

,

x2 = 19; НСД (118-19,221) = НСД (99,221) = 1.

Таким чином НСД (х1 – х2, N) знову не має сильного дільника.

.

.

Розрахуємо послідовно хі поки, НСД (х1 – х2, N) різнитиметься від 1 або N.

x3 = 210; НСД (191,221) = 1,

,

,

x4 = 7 ; НСД (203 , 221) =1,

,

,

x5 = 78 ; НСД (71,221) = 1,

,

,

x6 = 91. При х6 маємо НСД (х6 – х5, N) = НСД (91 – 78, 221) = НСД (13, 221) = 13.

Таким чином один із співмножників модуля N є 13, наприклад, P=13. Тоді Q=N/P=221/13=17. Перевіряємо правильність розв’язку, знайшовши P*Q = 221.

Задача 2.

Факторизувати число N = 209, якщо xi = x2 + 1(mod N).

прийнявши,

що

прийнявши,

що

.

.

Розв’язок задачі:

x1 = (172 + 1)mod 209 = 81,

x2 = (812 + 1)mod 209 = 83,

НОД (2, 209) = 1 розв’язку немає.

x3 = (832 + 1)mod 209 = 202,

x4 = (2022 + 1)mod 209 = 50,

x3 - x4 = |202-50| = 152.

НОД (152, 209) = 19.

Таким чином один із співмножників, наприклад, P=19, тоді Q=209/19=11.

Задача 3.

Розв’язати

порівняння15x º 9(mod23) методом -Поларда.Нехайс= 6.

-Поларда.Нехайс= 6.

Розв’язок задачі:

Використовуючи (1.171) розрахунки зведемо в таблицю. Знайдемо

Розрахунки зведемо в табл. 1.10.

Таблиця 1.10 – Розрахунки

|

Цикл |

Довжина |

xi |

u |

V |

xi |

t |

v |

|

1 |

2 |

Х0 = 9 |

0 |

1 |

X1 = 20 |

1 |

1 |

|

|

|

X1 = 20 |

1 |

1 |

X2 = 1 |

2 |

1 |

|

|

|

X2 = 1 |

2 |

1 |

X3 = 9 |

2 |

2 |

|

|

|

X3 = 9 |

2 |

2 |

X4 = 20 |

3 |

2 |

|

|

|

|

|

|

X5 = 1 |

4 |

2 |

|

|

|

|

|

|

X6 = 9 |

4 |

3 |

Таким чином приu=2,v=2,іu=4,v=3отримуємооднеітежзначенняx6 = x3 = 9.

Підставившизначення в(v= 2,w= 3,t= 4,u= 2) отримаємо

Задача 4.

Розв’язати

рівняняметодом -Поларда

20º7x(mod23).

-Поларда

20º7x(mod23).

c= 10,r0=b= 20,a= 7.

Розв’язок задачі:

Таким чином r8=r0,причому r8можна подати як