- •1.1 Процес розробки вiдеоiгор

- •1.2Аналіз існуючих iгор в жанрi "Tower Defense"

- •1.3 Розробка математичної моделі комп'ютерної гри-стратегії "Tower Defense"»

- •1.4 Розробка структурно–функціональної моделі пк комп'ютерної гри-стратегії "Tower Defense"

- •На рис. 1.7 зображена контекстна sadt-діаграма нульового рівня для пк комп'ютерної гри-стратегії "Tower Defense".

- •Для більш точного проектування пк комп'ютерної гри-стратегії "Tower Defense" деталізуємо sdat–діаграму нульового рівня.

- •1.5Розробка технічного завдання на створення пк комп'ютерної гри-стратегії "Tower Defense"

- •1.6Проектуваннякомп'ютерної гри-стратегії "Tower Defense".

- •1.6.1 Розробка діаграми прецедентів для комп'ютерної гри-стратегії "Tower Defense"

- •1.6.2 Розробка діаграми класів для пк комп'ютерної гри-стратегії "Tower Defense".

- •У предметної області програмного комплексу комп'ютерної гри-стратегії "Tower Defense" взаємодіють наступні класи:Противники, Ігровий світ, Вежі, Рівні, Алгоритм пошуку шляху, Кулi, Користувач.

- •1.6.3 Розробка діаграми послідовності для пк комп'ютерної гри-стратегії "Tower Defense".

- •1.6.4 Розробка інформаційної моделі предметної області «пк комп'ютерної гри-стратегії "Tower Defense"»

- •1.7 Засоби розробки пк і їх порівняльний аналіз

- •Спеціальна частина

- •2.1 Результати поглибленої розробки окремих модулів комп'ютерної гри-стратегії "Tower Defense".

- •2.2 Елементи інтерфейсу комп'ютерної гри-стратегії "Tower Defense"

- •2.3 Структура и функціональне призначення окремих модулівбаз даних комп'ютерної гри-стратегії "Tower Defense"

- •3 Економічні розрахунки

- •4 Охорона праці

- •Списоквикористаних джерел

- •Додаток а

- •Додаток б

- •Додаток в

1.6.4 Розробка інформаційної моделі предметної області «пк комп'ютерної гри-стратегії "Tower Defense"»

ER-модель використовується при високорівневому (концептуальному) проектуванні баз даних. З її допомогою можна виділити ключові сутності і позначити зв'язки, які можуть встановлюватися між цими сутностями [19].

В ході аналізу предметної області «ПК комп'ютерної гри-стратегії "Tower Defense"»виділяється набір сутностей - об'єктів або явищ, інформація про які підлягає опису та зберігання в базі даних і зв'язків між сутностями.

Створюється діаграма виду «Сутність - Зв'язок». Враховуються ступінь зв'язку між сутностями («один - до - одному», «один - до - багатьох», «багато - до - багатьох»).

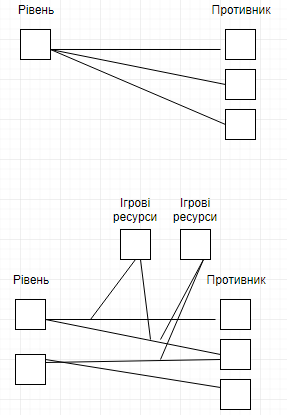

Для створення БД необхідно побудувати ER-діаграму (рис. 1.13) у вигляді сукупності зв'язків, сутностей і атрибутів.

Сутність «Рівень» представляє з себе сховище даних, яке містить інформацію про id рівня та сітку ландшафту рівня.

Сутність «Противник» представляє з себе сховище даних, яке містить інформацію про id хвилі противників та інформацію про самі хвилі.

Сутність «Ігрові ресурси» представляє з себе сховище даних, яке містить інформацію про кількість монет користувача та життя його бази.

Рисунок 1.13 – ER-діаграма предметної області «ПК комп'ютерної гри-стратегії "Tower Defense"»

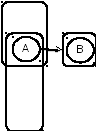

Для розуміння логіки роботи предметної області, а також встановлення ступеня зв'язності і класу приналежності таблиць розроблена Діаграма ER-примірників. Розглянемо суті «Рівень», «Противник», «Ігрові ресурси». Графічну ілюстрацію цього можна побачити на рис. 1.14.

Рисунок 1.14 – Діаграма ER-екземплярів

Обмеження унікальності, що накладаються оголошеннями первинного і кандидатних ключів відносини, є окремим випадком обмежень, пов'язаних з поняттям функціональної залежності.

У таблиці 1.8 представлено буквене позначення атрибутів:

Таблиця 1.8 – Літерне позначення атрибутів

|

Літера |

Позначення |

|

A |

id рівня |

|

B |

Сітка ландшафту |

|

C |

id хвилі протвників |

|

D |

Інформція хвиль |

|

E |

Кількість монет |

|

F |

Кількість життя |

Нормальна форма Бойса — Кодда (НФБК) — нормальна форма використовується в нормалізації баз даних. Це трошки сильніша версія третьої нормальної форми (3НФ). Таблиця знаходиться в НФБК тоді і тільки тоді, коли для кожної її нетривіальної функціональної залежності X → Y, X це суперключ — тобто, X або потенційний ключ, або його над множина [20].

Функціональна залежність - це однозначна залежність, затабулірована у системах управління базами даних [21]. Представлена на рис. 1.15

C

D

E

F

Рисунок 1.15 – Діаграма ФЗ

R(A,B,C,D,E,F)

Перевірка ключів в НФБК:

Детермінанти Ключі

D

—

D

—

Не

в

НФБК

CA +

AEF +

Оскільки не кожен детермінант сам по собі ключ в відношенні, то дана таблиця не перебуває в НФБК.

Проведемо декомпозицію:

R(A,B,C,D,E,F)

R(A,B,C,D,E,F)

R1(A,B)

R(A,С,D,E,F)

R1(A,B)

R(A,С,D,E,F)

R2(C,D)

R(A,C,E,F)

R2(C,D)

R(A,C,E,F)

R3(A,E,F) R(A,C)

Були отримані наступні відносини:

R1(A,B)

R2(C,D)

R3(A,E,F)

Тепер таблиця знаходиться в НФБК, а значить є основою для проектування БД для предметної області «ПК комп'ютерної гри-стратегії "Tower Defense"».