- •Тема: Понятие Информационной системы

- •Тема: Структура ис

- •Тема: Жизненный цикл ис

- •Тема: Информационные технологии

- •Тема: Технологии защиты информационной системы

- •Тема: Технологии хранения и обработки информации в ис. Базы данных

- •Тема: Технологии хранения и обработки информации в ис. Экспертные системы

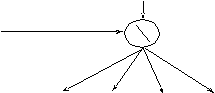

Тема: Технологии защиты информационной системы

|

|

|

|

|

|

Источники дестабилизирующих факторов |

|||||||||||||||||||||||

|

|

|

|

|

|

||||||||||||||||||||||||

|

|

|

|

|

|

Люди |

Модели, алгоритмы, программы |

Технические средства (устройства) |

Технологии |

Внешняя среда |

|||||||||||||||||||

|

|

|

|

||||||||||||||||||||||||||

|

Дестабилизирующие факторы |

Качественная недостаточность ИС |

|

||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||

|

Количественная недостаточность ИС |

|

|||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||

|

Сбои |

|

|

|

|

|

|

||||||||||||||||||||||

|

|

|

|

|

|

|

|||||||||||||||||||||||

|

Отказы |

|

|

|

|

|

|

||||||||||||||||||||||

|

|

|

|

|

|

||||||||||||||||||||||||

|

Ошибки |

|

|

|

|||||||||||||||||||||||||

|

|

|

|

||||||||||||||||||||||||||

|

Злоумышленные действия |

|

|

|

|

|

|||||||||||||||||||||||

|

|

|

|

|

|

|

|||||||||||||||||||||||

|

Стихийные природные явления |

|

|

|

|

|

|

||||||||||||||||||||||

|

|

Нарушение физической целостности |

Несанкциониро- ванная модификация |

Несанкциониро- ванное получение |

Несанкциониро- ванное размножение |

||||||||||||||||||||||||

|

Побочные действия |

|

|||||||||||||||||||||||||||

|

|

||||||||||||||||||||||||||||

|

|

|

|

||||||||||||||||||||||||||

|

|

|

|

||||||||||||||||||||||||||

|

|

|

|

|

|

||||||||||||||||||||||||

|

|

|

|

|

|

Последствия действий дестабилизирующих факторов на информацию |

|||||||||||||||||||||||

|

|

|

|

|

|

||||||||||||||||||||||||

|

Рис.15 Причины и последствия нарушения защиты информации |

||||||||||||||||||||||||||||

|

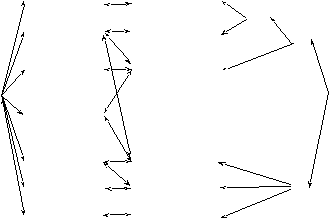

МЕТОДЫ |

|

|

|

|

|

|

|

|

|

|

||

|

|

1 |

Препятствия |

|

1 |

Физические |

|

Технические |

|

Формальные |

|

СРЕДСТВА |

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

2 |

Управление доступом |

|

2 |

Annaратные |

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

||||

|

|

3 |

Маскировка (шифрование) |

|

3 |

Программные |

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

4 |

Противодей-ствие атакам |

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

5 |

Регламентация |

|

4 |

Организационные |

|

|

Неформальные |

|

|||

|

|

|

|

|

|

|

|

|

|

||||

|

|

6 |

Принуждение |

|

5 |

Законодательные |

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

||||

|

|

7 |

Побуждение |

|

6 |

Морально-этические |

|

|

|

||||

|

Рис.16. Методы и средства обеспечения безопасности информации |

||||||||||||