- •Организация вычислительных систем

- •Часть II «Сети эвм» Краткий конспект лекций Содержание

- •Эталонная модель взаимодействия открытых систем

- •Уровни эталонной модели

- •Функции уровней

- •Правила описания сервиса

- •Локальные вычислительные сети

- •Топологии локальных сетей

- •Среды передачи информации

- •Методы кодирования информации

- •Методы управления обменом в сети типа «активная звезда»

- •В сети типа «шина»

- •В лвс типа «кольцо»

- •Контроль правильности передачи

- •Функции аппаратуры локальных сетей

- •Сетевые адаптеры

- •Пример реализации сетевого адаптера Ethernet

- •Другие сетевые устройства

- •Аппаратура лвс

- •Аппаратура сети Ethernet

- •Аппаратура сети Fast Ethernet

- •Аппаратура сети Gigabit Ethernet

- •Аппаратура сети Token Ring фирмы ibm

- •Аппаратура сети Arcnet

- •Аппаратура сети fddi

- •Аппаратура сети 100vg-AnyLan

- •Уровни моделиOsi

- •Прикладной уровень

- •Уровень представления

- •Сеансовый уровеньOsi

- •Основные понятия.

- •Фазы и услуги сеансового сервиса

- •Функциональные группы и сервисные подмножества

- •Транспортный уровеньOsi

- •Сетевой уровень osi Структура системы передачи данных

- •Задачи сетевого уровня

- •Протоколы сетевого уровня

- •Протоколы сетевого уровня в сетях с коммутацией пакетов

- •Рекомендация х.25 мкктт

- •Уровень управления информационным каналом Типы протоколов

- •Протокол bsc

- •Протокол hdlc

- •Каналы t1/e1

- •Метод биполярного кодирования

- •Синхронизация

- •Кадровая синхронизация

- •Мультиплексирование

- •Типичная структура системы

- •Интерфейс bri

- •Интерфейс pri

- •Аппаратные средства абонентского комплекса

- •Дополнительные услуги сетей isdn

- •Сети Frame Relay

- •Формат кадра

- •Согласование скорости передачи

- •Типы каналов

- •Защита от ошибок

- •Сети atm

- •Быстрая коммутация пакетов

- •Типы каналов

- •Подуровни atm и режимы передачи

- •Сеть Интернет

- •Стек протоколов tcp/ip

- •Уровень I стекаTcp/ip

- •Уровень II стекаTcp/ip

- •Уровень III стекаTcp/ip

- •Уровень IV стека tcp/ip

- •Протокол ip

- •Протокол iPv6

- •Протокол tcp

- •Механизм тайм-аута ожидания подтверждения

- •Протокол udp

- •Протокол icmp

- •Маршрутизация

- •Маршрутизаторы

- •Примеры протоколов Протокол rip

- •Протокол ospf

- •Протокол igrp

- •Протокол политики маршрутизации egp

- •Протокол политики маршрутизации bgp

- •Протокол pnni

- •Литература

Уровень представления

Задачи уровня

Главные задачи уровня – преобразование данных (их форматов, кодов, структур) передаваемых между сеансовым уровнем и прикладным процессом, а также выполнение при необходимости шифрования и сжатия данных.

Основная же функция уровня представления – согласование синтаксиса данных. (На прикладном уровне согласуется семантика, т.е. смысловое представление). К синтаксису относятся:

применяемый набор символов

кодировка данных

способы представления данных на экранах дисплеев, при печати и т.д.

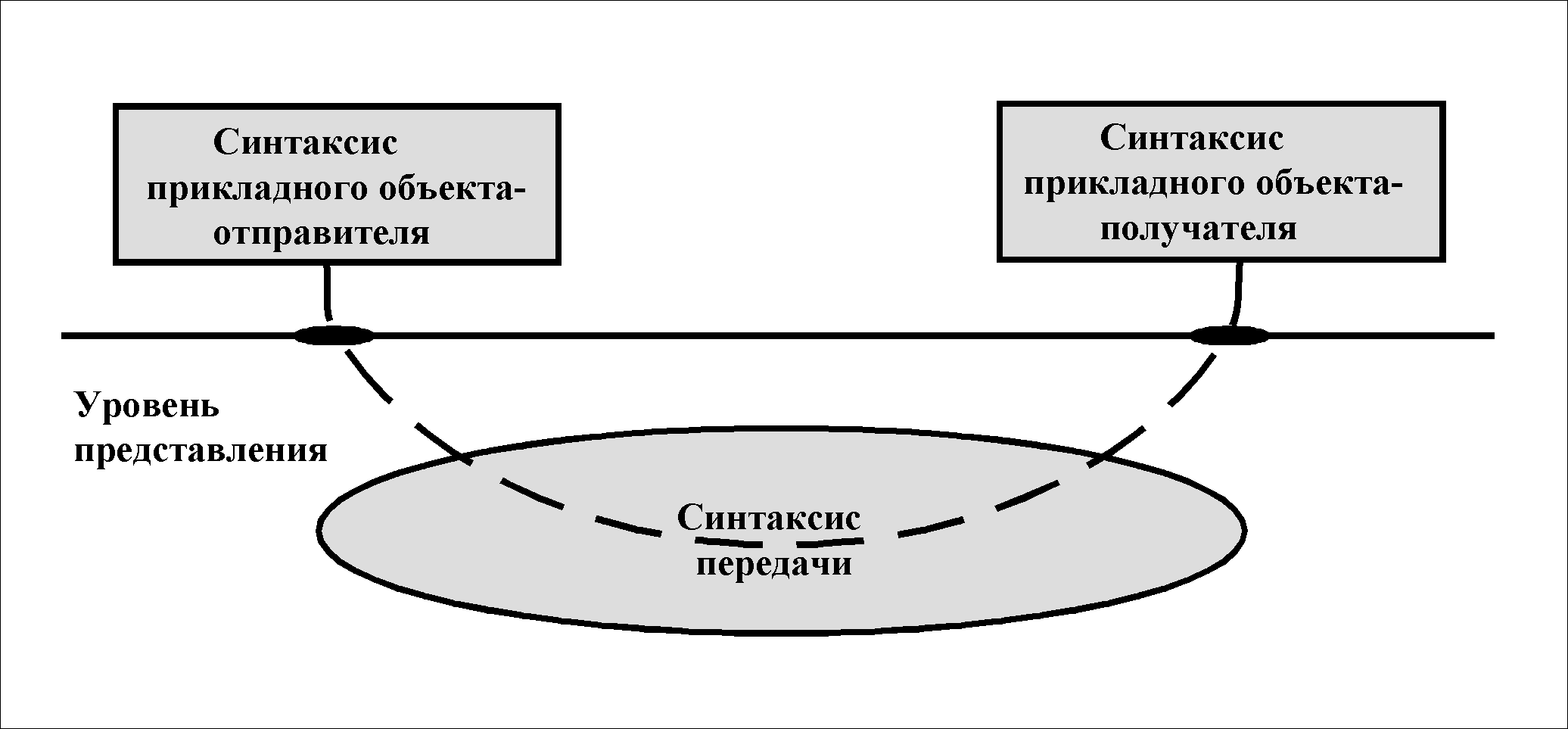

Согласование синтаксиса данных

В

каждом соединении между открытыми

системами выделяются 3 синтаксиса.

В

каждом соединении между открытыми

системами выделяются 3 синтаксиса.

Уровень представления содержит средства для преобразования между синтаксисом передачи и двумя другими синтаксисами.

В первых реализациях этого уровня делалась попытка преодолеть различия только в кодировке данных, например, различии используемых открытыми системами кодов — ASCII и EBCDIC. Такого рода подсистемы применяются сейчас, например, в рамках протокола электронной почты MIME. Там применяются специальная система кодирования BASE 64.

Затем была предложена концепция виртуального устройства (процесса), т.е. условного, гипотетического, имеющего стандартный набор характеристик и правил функционирования. Такой подход позволяет прикладному процессу взаимодействовать только с одним типом (виртуальным) устройства либо процесса, а не с десятками и сотнями типов, используемых в современных сетях. Были введены три основных типа виртуальных устройств:

виртуальный терминал;

виртуальный файл;

виртуальное задание.

Примером протокола виртуального терминала является протокол Telnet стека TCP/IP.

Современная реализация данного уровня базируется на спецификации абстрактного синтаксиса ASN.1 (Abstract Syntax Notation One), которая изложена в рекомендациях МОС ISO 8824.2 и ISO 8825.2.

Пользователи представительной службы на этапе установления соединения согласовывают между собой допустимое при передаче множество абстрактных синтаксисов. В процессе передачи возможно изменение этого согласованного множества.

Объект-отправитель описывает передаваемые данные, пользуясь правилами ASN.1. На приемной стороне производится обратное преобразование данных к тому виду, который принят в данной открытой системе.

Передаваемые между абонентами элементы данных предваряются специальным ярлыком, который содержит следующие поля.

Идентификатор класса (значения: универсальный, прикладной, контекстно-зависимый, личный).

Признак формы (примитивный или комбинированный).

Значение (имеется 27 типов, среди них: Boolean, Integer, NumberString, VideoTextString, GraphicString и т.д.).

Шифрование

Д ля

защиты передаваемой информации может

использоваться один из методов

симметричного или ассиметричного

шифрования. Симметричное шифрование

основано на использовании у отправителя

и получателя одинакового секретного

ключа. При этом применяется 2 типа шифров:

блочные и поточные.

ля

защиты передаваемой информации может

использоваться один из методов

симметричного или ассиметричного

шифрования. Симметричное шифрование

основано на использовании у отправителя

и получателя одинакового секретного

ключа. При этом применяется 2 типа шифров:

блочные и поточные.

Первые преобразуют блок входных данных (некоторого объема) в блок шифротекста (вообще говоря, другого объема). Вторые — открытый текст в шифротекст по одному биту за такт. Среди блочных шифров наиболее известен стандарт США на шифрование данных DES (Data Encryption Standard). Здесь две станции используют один и тот же 56-битовый ключ. Входные данные считываются в буферный регистр порциями по 64 бита. Эти 64 бита "перемешиваются" с 56-разрядным ключом и порождают 64 бита выходных данных (см. рис.). Разгадка ключа может потребовать до 264проверок комбинаций. Применение сокращенных методов раскрытия ключа затрудняется использованием сложных алгоритмов "перемешивания" данных.

Данный алгоритм симметричного шифрования реализуется аппаратно в виде специализированной микросхемы. В ситуациях, когда надежность алгоритма DES кажется недостаточной, используется его модификация — Triple-DES. В этом случае открытый текст шифруется алгоритмом DES на первом ключе, полученный шифротекст – на втором и, наконец, данные, полученные после второго шага, — на третьем. Все три ключа выбираются независимо друг от друга.

Аналогичный по скорости и стойкости к анализу блочный шифр IDEA был предложен в 1990 году в качестве европейского стандарта. Здесь применяется ключ длиной 128 бит. Компанией Northern Telecom был предложен еще один блочный шифр CAST с 128-битовым ключом. Имеется и еще целый ряд подобных шифров, например, шифры RC2 и RC4,причеи RC4 предназначен для поточного шифрования.

Основная идея ассиметричного шифрования заключается в использовании пары ключей. Первый — открытый ключ (Public Key) доступен всем и используется теми, кто собирается послать сообщение владельцу ключа. Второй — личный ключ (Private key)— известен только владельцу. Эти два ключа, как правило, взаимозаменяемы. Информацию, зашифрованную на личном ключе, расшифровать можно только используя открытый ключ, и наоборот. Это свойство лежит в основе концепции цифровой подписи, широко применяемой в современных сетях. К ассиметричным шифрам относятся RCA и PKCS (длина ключа до 1024 бит).

Сжатие данных

Для сокращения объема передаваемых данных на уровне представления часто применяется сжатие данных. Методы, используемые для сжатия, аналогичны рассмотренным для модемов в разделе «Удаленный доступ к сети».