- •1. Понятие ос

- •2. Функции ос

- •3. Классификация ос

- •4. Загрузка программ

- •5. Управление оперативной памятью

- •6. Открытая память

- •7. Алгоритмы динамического управления памятью

- •8. Системы с базовой виртуальной адресацией

- •9. Сегментная и страничная виртуальная память

- •10. Страничный обмен

- •11. Параллельное и псевдопараллельное исполнение (планировщик)

- •12. Методы синхронизации при параллельной работе

- •13. Прерывания, сигналы и семафоры

- •14. Блокировка участков файлов

- •15. Гармонически взаимодействующие последовательные процессы

- •16. Межзадачное взаимодействие

- •17. Средства для гармонического межпроцессного взаимодействия

- •18. Трубы. Линки

- •19. Системы управляемые событиями

- •20. Многопроцессность на однопроцессных компьютерах

- •21. Кооперативная многопроцессность и вытесняющая многопроцессность

- •22. Планировщики с приоритетом

- •23. Монолитные системы и системы с микроядром

- •24. Драйверы внешних устройств и функции драйверов

- •25. Синхронный ввод/вывод в однозадачных и многозадачных системах

- •26. Асинхронный ввод/вывод

- •27. Дисковый кэш и спулинг

- •28. Файловые системы

- •29. Структуры файловых систем

- •30. Устойчивость фс к сбоям

- •31. Безопасность. Идентификация пользователя. Права доступа

- •32. Защита оперативной памяти. Кольца защиты

- •33. Взаимно недоверяющие подсистемы

- •34. Пользовательский интерфейс

- •35. Определение операционной системы

- •37. Структура сетевой ос (одноранговые, с выделенными серверами, для рабочих групп и ос для сетей масштаба предприятия)

- •38. Управление процессами (состояние, контекст и дескриптор процесса)

- •39. Алгоритмы планирования процессов (вытесняющие и невытесняющие)

- •40. Средства синхронизации и взаимодействия процессов. Нити исполнения

- •41. Управление памятью. Типы адресов

- •42. Методы распределения памяти без использования дискового пространства (разделы фиксированные, переменной величины и перемещаемые)

- •43. Методы распределения памяти с использованием дискового пространства (виртуальная память, страничное, сегметное, странично-сегментное распределение)

- •44. Иерархия запоминающих устройств (может быть исключён). Принцип кэширования данных

- •45. Аппаратная поддержка управления памятью и многозадачной среды

- •46. Средства поддержки сегментации памяти

- •47. Управление вводом-выводом. Физическая организация устройств ввода-вывода

- •48. Обработка прерываний. Драйверы устройств

- •49. Управление вводом-выводом. Независимый от устройств слой операционной системы

- •50. Пользовательский слой программного обеспечения

- •51. Фс. Имена файлов. Типы файлов.

- •52. Фс. Логическая и физическая организация файлов

- •53. Современные архитектуры фс (Олифер)

- •54. Фс. Отображаемые в память файлы

- •55. Управление распределёнными ресурсами. Способы адресации

- •56. Базовые примитивы передачи сообщений в распределённых системах

- •57. Синхронизация в распределённых системах. Логические часы. Взаимные исключения. Неделимые транзакции

- •58. Процессы и нити в распределённых системах. Понятие нити. Вопросы реализации нитей.

- •59. Распределённые фс. Интерфейсы файлового сервиса и сервиса каталогов

- •60. Распределённые фс. Семантика разделения файлов. Вопросы разработки структуры фс.

- •61. Распределённые фс. Кэширование. Репликация

- •1. Сквозная запись.

- •62. Основные подходы к реализации взаимодействия в гетерогенных сетях

- •63. Шлюзы. Мультиплексирование стеков протоколов в гетерогенных сетях

- •66. Расширяемость, переносимость, совместимость и безопасность современных ос

- •67. Структура ос: монолитные системы, многоуровневые системы

- •68. Структура ос: модели клиент-сервер и микроядра

- •69. Структура ос: объектно-ориентированный подход

- •70. Структура ос: множественные прикладные среды

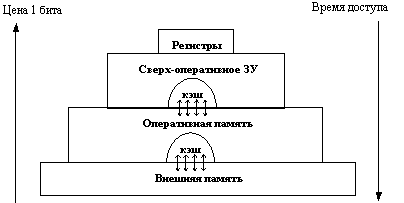

44. Иерархия запоминающих устройств (может быть исключён). Принцип кэширования данных

Кэш-память - это способ организации совместного функционирования двух типов запоминающих устройств, отличающихся временем доступа и стоимостью хранения данных, который позволяет уменьшить среднее время доступа к данным за счет динамического копирования в "быстрое" ЗУ наиболее часто используемой информации из "медленного" ЗУ.

Кэш-памятью часто называют не только способ организации работы двух типов запоминающих устройств, но и одно из устройств - "быстрое" ЗУ. Оно стоит дороже и, как правило, имеет сравнительно небольшой объем.

В системах, оснащенных кэш-памятью, каждый запрос к оперативной памяти выполняется в соответствии со следующим алгоритмом:

1) Просматривается содержимое кэш-памяти с целью определения, не находятся ли нужные данные в кэш-памяти; кэш-память не является адресуемой, поэтому поиск нужных данных осуществляется по содержимому - значению поля "адрес в оперативной памяти", взятому из запроса.

2) Если данные обнаруживаются в кэш-памяти, то они считываются из нее, и результат передается в процессор.

3) Если нужных данных нет, то они вместе со своим адресом копируются из оперативной памяти в кэш-память, и результат выполнения запроса передается в процессор. При копировании данных может оказаться, что в кэш-памяти нет свободного места, тогда выбираются данные, к которым в последний период было меньше всего обращений, для вытеснения из кэш-памяти.

На практике в кэш-память считывается не один элемент данных, к которому произошло обращение, а целый блок данных, это увеличивает вероятность так называемого "попадания в кэш", то есть нахождения нужных данных в кэш-памяти.

45. Аппаратная поддержка управления памятью и многозадачной среды

Данный вопрос рассматривается на примере МП Intel 80386, 80486 & Pentium, заменённых одним термином «i386», т.к. с точки зрения рассматриваемой информации они имеют аналогичные средства.

Процессор i386 имеет два режима работы

– реальный (real mode)

работает как быстрый процессор 8086 с несколько расширенным набором команд.

– защищенный (protected mode).

процессор i386 может использовать все механизмы 32-х разрядной организации памяти, в том числе механизмы поддержки виртуальной памяти и механизмы переключения задач. Кроме этого, в защищенном режиме для каждой задачи процессор i386 может эмулировать 86 и 286 процессоры, которые в этом случае называются виртуальными процессорами. Таким образом, при многозадачной работе в защищенном режиме процессор i386 работает как несколько виртуальных процессоров, имеющих общую память. В отличие от реального режима, режим виртуального процессора i86, который называется в этом случае режимом V86, поддерживает страничную организацию памяти и средства многозадачности. Поэтому задачи, выполняющиеся в режиме V86, используют те же средства межзадачной защиты и защиты ОС от пользовательских задач, что и задачи, работающие в защищенном режиме i386. Однако максимальный размер виртуального адресного пространства составляет 1 Мб, как и у процессора i86.

Переключение процессора i386 из реального режима в защищенный и обратно осуществляется просто путем выполнения команды MOV, которая изменяет бит режима в одном из управляющих регистров процессора. Переход процессора в режим V86 происходит похожим образом путем изменения значения определенного бита в другом регистре процессора.