2.3 Возможные ситуации

Основой защиты связи двух субъектов сети является их взаимная уверенность. в подлинности друг друга. Взаимная подлинность может быть установлена непосредственно, если число пользователей два, и опосредованно, если их число больше трех. Организация связи между тремя субъектами может быть иерархической или какой-либо иной в зависимости от способа установления подлинности субъектов.

В основном встречаются следующие три ситуации:

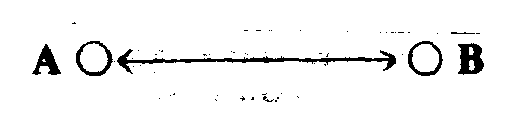

а) Прямой обмен ключами:

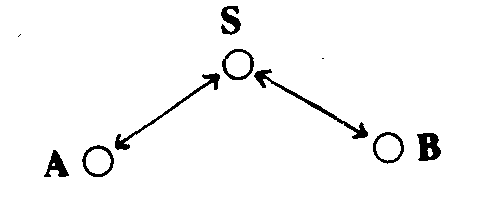

б) Обмен через третье лицо (посредника):

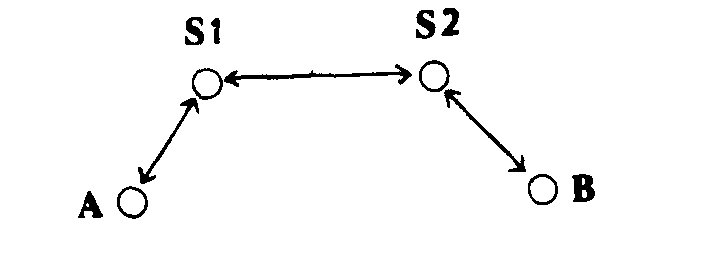

в) Обмен через двух и более третьих лиц (посредников):

Наиболее общий случай отражен в ситуации в), когда устанавливается взаимная подлинность А и S1 , В и S2. Предполагается, что между S1 и S2 возможно защищенное взаимодействие.

2.4 Ключи подтверждения подлинности

В каждой из трех ситуаций необходимо, чтобы каждый субъект имел возможность непосредственного подтверждения подлинности. Лицо, удостоверяющее подлинность некоторого субъекта, само является субъектом сети, для которого реализуется своя процедура установления подлинности. В ситуации а) субъект В является лицом, непосредственно удостоверяющим подлинность А, и наоборот. В ситуации б) субъект S является лицом, удостоверяющим подлинность и А, и В. Удостоверяющий подлинность может находиться и вне ВС. Если подлинность пользователя и удостоверяющего установлена с достаточной надежностью, они могут сами назначить ключи подтверждения подлинности, что означает: "достаточная надежность" зависит от применений и прав, предоставляемых удостоверяющему. После первоначального подтверждения подлинности вне ВС, ключи подтверждения подлинности можно использовать для взаимного подтверждения подлинности в ВС между пользователем и его удостоверяющим.

В случае использования секретных ключей защиты должен существовать ключ для каждой пары "пользователь - удостоверяющий". В принципе все секретные ключи должны быть различными, но если отсутствует центральный удостоверяющий, то ключ можно использовать неоднократно. Такая ситуация приемлема, поскольку не может быть выявлена.

В случае открытых систем шифрования существует пара личных и пара открытых ключей для каждой связки пользователь - удостоверяющий. Пользователь хранит личный ключ как секретный, а удостоверяющему передает общий ключ. В свою очередь удостоверяющий сохраняет свой ключ секретным, а передает пользователю общий ключ. Нет необходимости сохранять общие ключи секретными. Пользователь или удостоверяющий может передавать общие ключи многим субъектам сети. В системе с открытыми ключами скрытность общего ключа несущественна, но целостность, подтверждающая его подлинность, является проблемой первостепенной важности.