Раздел3_11

.pdf

3 Политика безопасности. Избирательная политика безопасности. Полномочная политика безопасности. Организационнотехнические мероприятия. Организация мероприятий по защите информации. Общая характеристика отечественных и международных нормативных документов.

(Сост. Никонов А.В.)

3.1 Политика безопасности

Понятие «защищённости» системы принципиально отличается от лю-

бых других свойств технической системы и является для системы внешним, априорно заданным.

Защищаемая система обладает интегральной характеристикой, которая называется «политика безопасности». Это качественное

(или качественно-количественная) выражение свойств защищённости в терминах, представляющих систему [4].

В обычном смысле, ПОЛИТИКА БЕЗОПАСНОСТИ (Security Policy) – это документ, в котором определены основные направления защиты

информации на предприятии и установлена ответственность за соблюдение изложенных в нём требований[6].

Описание политики безопасности включает или учитывает

свойства «злоумышленника» и «объекта атаки».

Таким образом, ПОЛИТИКА БЕЗОПАСНОСТИ – набор законов,

правил и практических рекомендаций, на основе которых строится управление, защита и распределение критичной информации в си-

стеме.

Политика безопасности должна охватывать все особенности процесса обработки информации, определяя поведение системы в различ-

ных ситуациях.

Политика безопасности реализуется при помощи ОРГАНИЗАЦИОННЫХ МЕР и ПРОГРАММНО-ТЕХНИЧЕСКИХ СРЕДСТВ,

определяющих архитектуру системы защиты.

Реализация политики безопасности для конкретной системы осу-

ществляется при помощи средств управления механизмами защиты.

Для конкретной организации политика безопасности должна быть индивидуальной, зависимой от конкретной технологии обработки информации, используемых программных и технических средств, рас-

положения организации,и т. д.

Основу политики безопасности составляет способ УПРАВЛЕНИЯ ДОСТУПОМ, определяющий порядок доступа субъектов си-

стемы к объектам системы. Название этого способа, как правило, определяет название политики безопасности.

В первую очередь следует разработать глубоко продуманную политику.

Формулировать политику в области информационной защиты должно высшее руководство организации.

Цель не может быть достигнута, пока на самом высоком уровне не будет сказано, чего следует добиваться, и не будут выделены ресурсы, которые поз-

волят должным образом защитить информационную инфраструктуру и обеспечить управление ею.

Для изучения свойств способа управления доступом создаётся

его формальное описание – математическая модель.

При этом модель должна отражать:

–состояния всей системы;

–переходы из одного состояния в другое;

–учитывать, какие состояния и переходы можно считать без-

опасными в смысле данного управления.

Без этого говорить о каких-либо свойствах системы, и тем более гарантиро-

вать их, некорректно. Для разработки моделей применяется широкий спектр математических методов (моделирования, теории информации, графов, автоматов и др.).

В настоящее время лучше всего изучены два вида политики безопас-

ности: ИЗБИРАТЕЛЬНАЯ (дискреционная) и ПОЛНОМОЧНАЯ (мандатная), основанные, соответственно на избирательном и полномочном способах управления доступом.

Кроме того, существует набор требований, усиливающий действие этих политик и предназначенный для управления информационными потоками в системе.

НО! Следует отметить, что средства защиты, предназначенные для реа-

лизации какого-либо из названных способа управления доступом, только

предоставляют возможности надёжного управления доступом или

информационными потоками.

Определение прав доступа субъектов к объектам и (или) информа-

ционным потокам (полномочий субъектов и атрибутов объектов, присвоение ме-

ток критичности и т. д.) ВХОДИТ В КОМПЕТЕНЦИЮ АДМИНИСТРА-

ЦИИсистемы.

3.2 Избирательная (дискреционная) политика безопасности

Основой этого типа политики безопасности является избирательное

управление доступом, которое подразумевает, что:

–все субъекты и объекты системы должны быть идентифицированы;

–права доступа субъекта к объекту системы определяются на основании некоторого правила (свойство избирательности).

Дискреционная (дискретная) политика безопасности – имеет в ос-

нове дискреционное (действующее по усмотрению чего(кого)-либо)

управление доступом.

Англоязычная аббревиатура: DAC– Discretionaryaccess control.

Для описания свойств избирательного управления доступом применяется модель системы на основе матрицы доступа (МД, иногда её назы-

вают матрицей контроля доступа).

Такая модель получила название матричной.

Матрица доступа представляет собой прямоугольную матрицу, в кото-

рой объекту системы соответствует строка, а субъекту столбец.

На пересечении столбца и строки матрицы указывается тип (ти-

пы) разрешённого доступасубъекта к объекту.

Обычно выделяют такие типы доступа субъекта к объекту, как «доступ на чтение», «доступ на запись», «доступ на исполнение» и др.

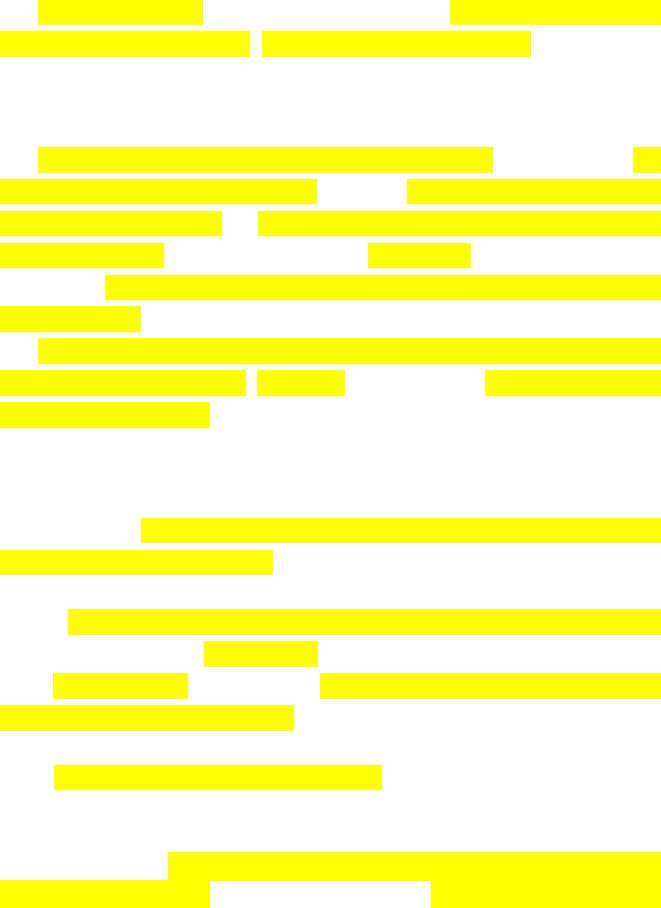

Пример– матрица доступа, рисунок 3.1.

Рисунок 3.1 – Дискреционная матрица доступа

Множество объектов и типов доступа к ним субъекта может изменяться

в соответствии с некоторыми Internet-правилами, существующими в данной системе. Определение и изменение этих правил также является задачей управления доступом.

Например, доступ субъекта к конкретному объекту может быть разре-

шён только в определённые дни (дата-зависимое условие), часы (вре- мя-зависимое условие),

в зависимости от других характеристик субъекта (контекстнозависимое условие) или в зависимости от характера предыдущей ра-

боты. Такие условия на доступ к объектам обычно используются вСУБД.

Кроме того, субъект с определёнными полномочиями может пе-

редать их другому субъекту (если это не противоречит правилам политики

безопасности).

Решение на доступ субъекта к объекту принимается в соответствии с типом доступа, указанным в соответствующей ячейке мат-

рицыдоступа.

Обычно избирательное управление доступом реализует принцип «что не разрешено, то запрещено», предполагающий явное разреше-

ние доступа субъекта к объекту.

Матрица доступа – наиболее примитивный подход к моделированию си-

стем, который, однако, является основой для более сложных моделей,

наиболее полно описывающих различные стороны реальных компьютерных систем. (Избирательное управление доступом является основой требований к классам C2 и C1 по «Оранжевой книге» США).

Избирательная политика безопасности наиболее широко применяется в коммерческом секторе, т. к. Internet, её реализация на практике отвечает требованиям коммерческих организаций по разграничению доступа и подотчётности, а также имеет приемлемую стоимость и небольшие накладные расходы. Например: при Internet-доступе к делам отдела кадров организации. Из тысяч сотрудников реально такой доступ к компьютерам отдела кад-

ров нужен единицам, и как раз им-то нужны только самые простые Internet-функции для доступа к корпоративной почтовой системе. Простое, дешёвое и эффективное решение – «воздушный зазор»: отсоедините компьютеры отдела кадров от корпоративной сети и Internet. Дайте каждому из выделенных сотрудников по дополнительному персональному Internet – компьютеру младшего класса (которые часто безо всякого использования) для доступа к корпоративной почтовой системе. Цена данного решения мала, а проблемы с управлением сводятся на нет.

Недостаток этого типа политики безопасности – статичность мо-

дели: политика безопасности не учитывает динамику изменения состо-

яния АС, не накладывает ограничения на состояния системы.

Также, при дискреционной политике возникает вопрос определения

правил распространения прав доступа и анализа их влияния на без-

опасность АС.

Перед монитором безопасности объектов (МБО), который при санк-

ционировании доступа к объекту руководствуется некоторым набором правил,

стоит алгоритмически неразрешимая задача: проверить, приведут

ли его действия к нарушению безопасности или нет. (Впрочем, есть

модели АС, предоставляющие алгоритмы проверки безопасности (Take–Grant). Т. е., матрица доступов не является тем механизмом, который позволил бы

реализовать ясную систему защиты информации в АС.

3.3 Полномочная (мандатная) политика безопасности

Эта политика составляет мандатное управление доступом.

Англоязычная аббревиатура – МАС (Mandatory access control).

Основу полномочной (мандатной) политики безопасности составляет полномочное управление доступом, которое подразумевает, что:

а) все субъекты и объекты системы должны быть однозначно

идентифицированы; б) задан линейно упорядоченный набор меток секретности;

в) каждому объекту системы присвоена метка секретности, определяющая ценность содержащейся в нём информации – т. е. его уро-

вень секретности в АС;

д) каждому субъекту системы присвоено максимальное значение метки секретности объектов, к которым субъект имеет доступ.

Метка секретностисубъекта называется его уровнем доступа.

В том случае, когда совокупность меток имеет одинаковые значения, говорят, что они принадлежат к одному уровню безопасности.

Организация меток имеет иерархическую структуру и, таким образом, в системе можно реализовать иерархически нисходящий поток информации(например, от рядовых исполнителей к руководству).

Чем важнее объект или субъект, тем выше его метка критично-

сти. Поэтому наиболее защищёнными оказываются объекты с наиболее высоки-

ми значениями метки критичности.

Каждый субъект, кроме уровня прозрачности, имеет текущее значе-

ние уровня безопасности, которое может изменяться от некоторого

минимального значения до значения его уровня прозрачности.

Основное назначение полномочной политики безопасности – ре-

гулирование доступа субъектов системы к объектам с различным уровнем критичности и предотвращение утечки информации с верхних уровнейдолжностной иерархии на нижние,

а также блокирование возможных проникновений с нижних уровней на верхние.

ПРИ ЭТОМ ОНА ФУНКЦИОНИРУЕТ НА ФОНЕ ИЗБИРА-

ТЕЛЬНОЙ ПОЛИТИКИ, придавая её требованиям иерархически упо-

рядоченный характер (в соответствии с уровнями безопасности).

Изначально полномочная политика безопасности была разрабо-

тана в интересах МО США для обработки информации с различными гри-

фами секретности.

Её применение в более широком секторе задач сдерживается

следующими основными причинами:

– отсутствием в организациях чёткой классификации хранимой и обрабатываемой информации, аналогичной государственной классифика-

ции (грифы секретности сведений);

– высокой стоимостью реализации и большими накладными расхо-

дами.

Для систем с мандатной политикой характерна более высокая степень надёжности, т. к. для такой системы должны отслеживаться

не только правила обращения субъектов к объектам, но и состоя-

ния самой АС(это модель АС под названием Белла Лапалуда).

Т. е., каналы утечки в системах данного типа не заложены в ней

непосредственно, а могут появиться только при практической реа-

лизации системы вследствие ошибокразработчика.

Принципиальное отличие систем с мандатной защитой от систем с дискреционнойзащитой:

если начальное состояниесистемы безопасно,

и все переходы системы из состояния в состояние не нарушают ограничений, сформулированных политикой безопасности,

то любое состояние системы безопасно.

3.4 Организационно-технические мероприятия

Основной перечень организационно-технических мероприятий

по защите информации связан с разделением полномочий.

1 Разработка и утверждение функциональных обязанностей

должностных лиц службы информационной безопасности.

2 Внесение необходимых изменений и дополнений во все орга-

низационно-распорядительные документы (положения о подразделе-

ниях, обязанности должностных лиц, инструкции пользователей системы и т. п.) по вопросам обеспечения безопасности программно-информационных ре-

сурсов системы и действиям в случае возникновения кризисных ситуаций.

3 Оформление юридических документов (договора, приказы и распоряжения руководства организации) по вопросам регламентации отношений с пользователями (клиентами), работающими в автоматизированной системе,

между участниками информационного обмена и третьей стороной (арбитраж, третейский суд) о правилах разрешения споров, связанных с приме-

нением электронной подписи.

4Создание научно-технических и методологических основ защиты системы.

5Исключение возможности тайного проникновения в помещения, установки прослушивающей аппаратуры (и т. п.).

6Проверка и сертификация используемых в системе технических и программных средств на предмет определения мер по их защите от утечки по каналам побочных электромагнитных излучений и наво-

док.

7 Определение порядка назначения, изменения, утверждения и предоставления конкретным должностным лицам необходимых полномочий по доступу к ресурсам системы.

8 Разработка правил управления доступом к ресурсам системы, опреде-

ление перечня задач, решаемых структурными подразделениями организации с использованием системы, а также используемых при их решении режимов обработки и доступа к данным.

9 Определение перечня файлов и баз данных, содержащих сведения, составляющие коммерческую и служебную тайну, а также требова-

ния к уровням их защищённости от НСД при передаче, хранении и обра-

ботке в системе.

10 Выявление наиболее вероятных угроз для данной системы, выявление уязвимых мест процесса обработки информации и каналов до-

ступа к ней.

11 Оценка возможного ущерба, вызванного нарушением безопасности информации, разработка адекватных требований по основным направлениям защиты.

12 Организация надёжного пропускного режима.