Раздел2_11

.pdf

2 Модель информационного противоборства. Основные способы несанкционированного доступа к информации. Показатель уязвимости

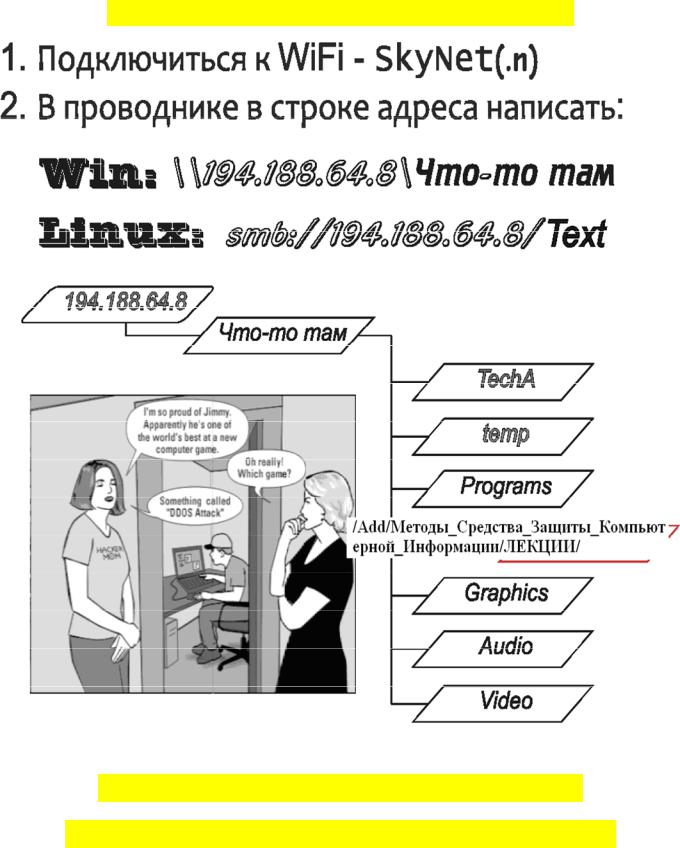

ЭЛЕКТРОННЫЙ ВАРИАНТ КУРСА ЛЕКЦИЙ

ТАКЖЕ ПЭВМ В АУДИТОРИИ 210-УЛК/8:

ПЕРВАЯ МАШИНА ПО ЛЕВОЙ РУКЕ У ВХОДА

1

Принято считать, что информационная безопасность АС обеспечена,

ЕСЛИдля ресурсов в системе поддерживается:

– требуемый уровень конфиденциальности (невозможность несанк-

ционированного получения информации);

–целостность – невозможность несанкционированной модификации информациив системе;

–доступность – невозможность за разумное время получить требуемуюзлоумышленником информацию.

Поэтому для АС выделяют ТРИ ВИДА первичных (непосредствен-

ных) угроз:

–угроза нарушения конфиденциальности;

–угроза нарушения целостности;

–угроза отказа служб (блокирование может быть постоянным или вызовет

задержку запрашиваемого ресурса, чтобы он стал бесполезным – «ресурс исчерпан»).

Однако не существует абсолютно стойкой системы защиты: дело

во времени и средствах, требующихся на её преодоление.

Поэтому и введён четвертый тип угрозы: угроза раскрытия пара-

метров АС, включающей в себя систему защиту. Эта угроза опосредован-

ная, т. к. даёт возможность реализоваться первичным угрозам.

Подход к политике безопасности осуществляется на основе обобщённой модели информационного противоборства защищающейся и атакующей системы.

Под информационной системой W понимают систему, получаю-

щую входные данные, ведущую их обработку и (или) изменяющую собственное внутреннее состояние.

2

Функционирование системы W отражается её моделью MW, одним

из параметров которой является объём информационных ресурсов (база знаний системы).

Система противника Tтакже отражается собственной моделью MT.

Между этими системами существует информационное противобор-

ство, влияющее на информационные ресурсы противоборствующих сторон.

Стороны строят для себя модели противосторон: MT(W) (противник для

системы W) и MW(T) (противник для системы T), рисунок 2.1.

Рисунок 2.1 – Модель информационного противоборства двух систем

На данном этапе времени мировая цивилизация переходит от инду-

стриального этапа к информационному, где главный ресурс – это инфор-

мация и информационные технологии.

3

Тенденции развития информационных технологий могут привести к созданию качественно новых информационных форм борьбы – информа-

ционной войны.

По оценкам американцев, нарушение работы компьютерных сетей США пу-

тём вывода из строя вычислительных и связных средств или уничтожение хранящихся в сетях информации, нанесёт экономике страны ущерб,

сравнимый с ядерным нападением.

Примером целей такой войны могут быть и техногенные катастрофы, и распространение и внедрение в сознание людей определённых привычек,

представлений и поведенческих стереотипов; вызов недовольства среди населения, провоцированиедеструктивных действий.

Существуют технологии создания электронных ловушек в компо-

нентах элементной базы систем вооружения вероятного противника.

2.1 Основные способы несанкционированного доступа к информации

Основные причины утечки информацииследующие:

–несоблюдение норм, требований и правил эксплуатации;

–ошибки в проектировании АС и систем защиты;

–ведение противником технической и агентурной разведок.

В соответствии с ГОСТ Р 50922-96 рассматриваются ТРИ ВИДА УТЕЧКИ информации.

1 РАЗГЛАШЕНИЕ – несанкционированное доведение информации до потребителей, не имеющих право доступа.

2 НЕСАНКЦИОНИРОВАННЫЙ ДОСТУП к информации – получение информации заинтересованным субъектом с нарушением установленных прав и правил доступа.

4

В качестве заинтересованного субъекта могут выступать: государство, юридическое или физическое лицо (группа), общественная ор-

ганизация.

3 ПОЛУЧЕНИЕ ИНФОРМАЦИИ РАЗВЕДКАМИ (как отечественны-

ми, так и иностранными) – осуществляется или с помощью технических средств, или агентурными методами.

Разведка может быть агентурной и технической. Техническая разведка

занимается добыванием с помощью технических средств сведений в ин-

тересах информационного обеспечения заинтересованной стороны.

Используют два основных признака классификации технических

разведок:

–по принципам построения разведывательной аппаратуры;

–по местонахождению этих средств.

В отличие от разглашения, разведка всегда ведётся умышленно и, как правило, с враждебными целями.

Каналы проникновения в систему и утечки информации делят на прямые и косвенные.

Косвенные не требуют проникновения в помещения расположения

системы. Прямые каналы используют такое проникновение.

По типу средства для реализации угрозы, каналы делят на три

группы:

–человек;

–программа;

–аппаратура.

5

КАНАЛ УТЕЧКИ ИНФОРМАЦИИ – это совокупность источника информации, среды распространения информации и средства выделения информации из сигнала (носителя).

Для АС выделяют следующие каналы утечки информации:

а) электромагнитный канал: BЧ-излучение (радиодиапазон); HЧ-

излучение; сеть питания; провода заземления; линии связи между компь-

ютерами;

б) акустический канал: звуковые волны в воздухе; упругие колебания в физической среде;

в) визуальный канал: визуальное наблюдение за устройствами отображе-

ния информации;

д) информационный канал (информационно-математический) – связан с

доступом (непосредственным и телекоммуникационным) к:

1)коммутируемым линиям связи;

2)выделенным линиям связи;

3)локальной сети;

4)машинным носителям информации;

5)терминальным и периферийным устройствам.

МОДЕЛЬ НАРУШИТЕЛЯ отражает его практические и теоретические

возможности, априорные знания, время, место действия и т. д.

НАРУШИТЕЛЬ – лицо, предпринявшее попытку выполнения

запрещённых операций по ошибке, незнанию или с умыслом и без такового

(ради игры, удовольствия, и т. д .) и использующее для этого различные методы и средства.

6

При отсутствии запретов и ограничений нет и нарушителей, то есть

БОРЬБА С НАРУШЕНИЯМИ НАЧИНАЕТСЯ С УСТАНОВЛЕНИЕМ ЧЁТКИХ ОГРАНИЧЕНИЙ И ПРАВИЛ.

Злоумышленник – это нарушитель, намеренно идущий на наруше-

ние.

Сотрудники организации (пользователи и обслуживающий персонал) яв-

ляются наиболее массовой категорией нарушителей в силу их многочис-

ленности, наличии санкционированного доступа, разнообразия мотивов совершения различных небезопасных действий.

Анализ статистики говорит, что источник 83 % проблем с безопасно-

стью находится внутри организации. По данным Института компьютерной безопасности (Computer Security Institute) анализ нарушений характеризует-

ся:

–ошибки персонала 55 %;

–нечестные сотрудники 10 %;

–обиженные сотрудники 9 %;

–отказы и сбои технических средств 20 %;

–вирусы 4 %;

–внешние нападения 2%.

Исходя ИЗ ВОЗМОЖНОСТИ возникновения НАИБОЛЕЕ ОПАСНОЙ СИТУАЦИИ, обусловленной действиями нарушителя, составлена

ГИПОТЕТИЧЕСКАЯ МОДЕЛЬ ПОТЕНЦИАЛЬНОГО

НАРУШИТЕЛЯ [1]:

а) квалификация нарушителя может быть на уровне разработчика

данной системы;

б) нарушителем может быть как постороннеелицо, так и законный пользовательсистемы;

7

в) нарушителю известна информация о принципах работысистемы; д) нарушитель выберетнаиболее слабое звенов защите.

Правильно построенная модель нарушителя должна быть адекватна реальности.

Она должна отражать его практические, теоретические возможности и априорные знания, время и место действия и т. п. Это важнейшая составляющая

успешного проведения анализа риска и определения требований к составу и характеристикам системызащиты.

Так как при достаточном количестве времени и средств можно преодолеть любую защиту, то РАССМАТРИВАЮТ УРОВЕНЬ

БЕЗОПАСНОСТИ, СООТВЕТСТВУЮЩИЙ СУЩЕСТВУЮЩИМ УГРОЗАМ – РИСКАМ.

Защита в корпоративных сетях – это управление рисками, связанными с эксплуатацией сетей.

Если угроза – это событие, наносящее ущерб, то РИСК – это оцен-

ка опасностиопределённой угрозы.

Обычно РИСК ВЫРАЖАЮТ в виде вероятностно-стоимостной оценки возможного ущерба:

C n PiCУi CЗi CMAX , i 1

где Рi – вероятность успешной реализации угрозы;

СУi – стоимость ущерба при реализации угрозы;

СЗi – стоимость реализации мер защиты;

СMAX – максимально допустимые издержки.

8

УПРАВЛЕНИЕ РИСКАМИ – это принятие мер защиты для уменьшения частоты реализации угроз и снижении ущерба, выбирае-

мых исходя из разумной достаточности. При этом минимизируются общие затра-

ты на защиту и остаточные потери от угроз.

ДЛЯ АНАЛИЗА РИСКОВ используется качественный подход, так как количественный подход крайне сложен в реализации из-за различ-

ных факторов (недостоверности статистики и оценки ущерба по нематериальным

позициям, косвенным потерям, в том числе из-за постоянной модификации систем).

Качественный подход ранжирует угрозы и связанные с ними риски

по степени их опасности.

Ниже приведены ОСНОВНЫЕ ЭТАПЫ АНАЛИЗА И

УПРАВЛЕНИЯ РИСКАМИ.

1 Определение границ системы и методологии оценкирисков. 2 Идентификация и оценка ресурсовсистемы (их ценности).

3 Идентификация угроз и оценка вероятностей их реализации.

4 Определение риска и выбор средств защиты.

5 Внедрение средств защиты и оценка остаточного риска.

Основные СПОСОБЫ НЕСАНКЦИОНИРОВАННОГО ДОСТУПА

следующие:

Перехват пароля. При попытке пользователя войти в систему, программа-

перехватчик имитирует на дисплее ввод имени и пароля пользователя, которые сразу же пересылаются владельцу перехватчика, на экран выводится сообщение об ошибке и управление возвращается операционной системе.

Это выполнение действий одним пользователем от имени другого пользователя. Особенно опасен в банковских системах электронных платежей.

9

Незаконное использование привилегий. Обычно в системах каждый име-

ет свой набор привилегий (администратор – максимальный). Захват привилегий, например, посредством «маскарада» приводит к выполнению действий нарушите-

лем в обход защиты.

Нарушение целостности информации возможно за счёт внедряемых

программ.

«Троянский конь» – программа наряду с действиями, описанными в её

документации, выполняет действия, ведущие к нарушению безопасно-

стисистемы и отрицательным результатам.

В безопасную программу вставляется блок команд, который срабатывает при наступлении какого-либо условия (даты, состояния системы и т. п.), либо по ко-

манде извне. Возможные деструктивные функции:

–уничтожение информации;

–перехват и передача информации (например, перехват паролей, наби-

раемых на клавиатуре);

– целенаправленное изменение текста программы, реализующей

функции защиты системы.

Способ защиты – создание замкнутой среды исполнения про-

грамм, которые хранятся и защищаются от несанкционированного доступа.

«Вирус» – программа, обладающая свойствами живого организма – рожда-

ется, размножается и умирает. Ключевое понятие в определении вируса – спо-

собность к саморазмножению и к модификации вычислительного процесса.

Начальный период «дремоты» вируса – это механизм его выживания, а проявляется он в момент времени, когда происходит некоторое событие вызова. Обычно ви-

русы изменяет системные файлы так, что вирус начинает свою деятельность при каждой загрузке. Также инфицируются исполняемые файлы.

10