- •Введение

- •Системы телеобработки

- •Общие сведения

- •Каналы связи

- •Сопряжение ЭВМ с каналами связи

- •Абонентские пункты (АП)

- •Программные средства

- •Глобальные Сети ЭВМ

- •Введение

- •Общие сведения

- •Эффект сетевой обработки данных.

- •Основные характеристики сетей ЭВМ

- •Многоуровневая организация управления

- •Процессы

- •Уровни управления

- •Интерфейсы и структура сообщений

- •Протоколы

- •Распределение функций по системам

- •Способы и средства коммутации и передачи данных

- •Коммутация каналов, сообщений и пакетов

- •Дейтаграммы и виртуальные каналы

- •Способы адресации

- •Иерархическое кодирование

- •Отображение адресов

- •Распределение адресов

- •Маршрутизация пакетов

- •Простая маршрутизация

- •Фиксированная маршрутизация

- •Адаптивная маршрутизация

- •Управление потоком

- •Защита от перегрузок

- •Протоколы и интерфейсы уровней управления с 1 по 4

- •Интерфейс Х21

- •Протокол канального уровня HDLC

- •Протокол сетевого уровня Х25

- •Обмен другими типами пакетов в протоколе Х25

- •Пакет прерывания

- •Пакеты управления потоком и сбросом.

- •Пакет рестарт

- •Пакеты диагностики и регистрации

- •Транспортная сеть

- •Транспортный протокол

- •Протокол класса 0

- •Протокол класса 1

- •Протокол класса 2

- •Протокол класса 3

- •Протокол класса 4

- •Протоколы высокого уровня

- •Протокол виртуального терминала

- •Административное управление

- •Защита данных и идентификация пользователя

- •ЛОКАЛЬНЫЕ СЕТИ ЭВМ

- •Введение

- •Принципы построения

- •Локальная сеть, циклическое кольцо

- •1. Локальная сеть двойное циклическое кольцо

- •2. Коммутаторное циклическое кольцо

- •Моноканал

- •Организация магистральных ЛС

- •Свободный доступ с проверкой столкновений

- •Синхронный свободный доступ с проверкой столкновений

- •Свободный доступ с проверкой столкновений и несущей в канале

- •Эстафетный доступ (комбинированный)

- •Управление информационным каналом

- •Проект 802 стандарта ЛС

- •Сетевые адаптеры

- •Приемопередатчик

- •Расширение и комплексирование локальных сетей

- •Некоторые методы и способы обмена данными, используемые в сетях ЭВМ

- •Методы обмена данными первичный/вторичный

- •Система опроса/выбора

- •Метод обмена данными «Выборочный и групповой опрос»

- •Метод обмена данными опрос/выбор с остановкой и ожиданием

- •Непрерывный автоматический запрос на повторение (скользящие окна)

- •Некоторый анализ практического применения методов первичный/вторичный

- •Методы полудуплексной передачи

- •Метод дуплексной передачи

- •Равноранговые системы без запросов

- •Система случайная ALOHA

- •Система Слотовая ALOHA

- •Вариант системы «Слотовая ALOHA без владения»

- •Вариант системы «Слотовая ALOHA с владением»

- •Система типа первичный/вторичный без опроса (метод TDMA)

- •Спутниковые устройства компенсации задержки (СУКЗ)

- •Принцип электронной почты

- •Литература

Протоколы высокого уровня

Эти протоколы устанавливают стандартные для сети ЭВМ процедуры выполнения прикладных функций. Необходимость стандартизации процедур вызвана неоднородностью вычислительной сети, а именно разнотипностью ЭВМ, операционных систем и терминалов.

Основными функциями протоколов высокого уровня являются:

1.Логическое подключение портов ЭВМ к транспортной сети и к процессам. Эти функции возлагаются на средства сеансового уровня управления номер 5

2.Сопряжение разнородных процессов, что возлагается на средства представительного уровня управления номер 6

В целях обеспечения совместной работы указанных разнородностей служит уровень представления номер 6, который обеспечивает стандартные

процедуры взаимодействия процессов и образует единых интерфейс для операционных систем и прикладных программ. Он также обеспечивает формирование данных и автоматическое преобразование компонент уровня 7 в единую синтаксическую форму, используемую более низкими уровнями.

Все перечисленные функции реализуются программными интерпретаторами и трансляторами, которые преобразуют данные и процедуры соответствующие протоколам взаимодействия процессов, в форму, определяемую спецификой операционных систем и ЭВМ, используемых в сети.

Кроме того, шестым уровнем может обеспечиваться шифрование и

дешифрование сообщений с использованием специальных протоколов и специальных устройств закрытие и расшифровки информации. Примером реализации уровнем № 6 некоторых из перечисленных функций может служить использование виртуального терминала.

Протокол виртуального терминала

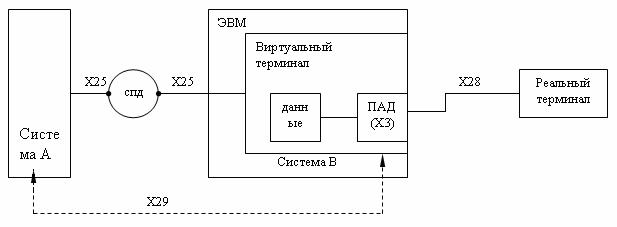

Проблема сопряжения процессов с разнотипными терминалами может решаться на основе концепции виртуального терминала, т.е. гипотетического терминала, обобщающего в себе свойства заданного класса терминалов (рис. 36). При его использовании на прикладном уровне № 7 разрабатывается

специальная программа с ориентацией на совместную работу с виртуальным терминалом, также представляемым программой. Так как виртуальный терминал является средством представительского уровня номер 6, а программа с которой он должен совместно функционировать относиться к 7 уровню, то два уровня (6 и7) оказываются состыкованными.

48

Рис. 36

С другой стороны по стыковке с СПД виртуальный терминал снабжен унифицированным типом стыковки с базовой СПД (например, с использованием протокола Х25, определяющего порядок передачи данных через сеть коммутации пакетов). И, наконец, виртуальный терминал обеспечивает унифицированный тип стыковки с реальным терминалом. Для

этого в виртуальном терминале в соответствии с рекомендациями МККТТ организуется посредник, так называемый пакетный адаптер данных – ПАД, один из способов построения которого определен рекомендацией Х3. ПАД это средство сборки – разборки сообщений. Он является посредником между посимвольным реальным терминалом, вводящим и выводящим данные в виде последовательности символов, и сетью передачи данных, оперирующей сообщениями.

Связь между ПАД и реальным терминалом организуется в соответствии с рекомендацией Х28 МККТТ.

Его же рекомендация Х29 определяет взаимодействие двух виртуальных терминалов, находящихся в разных системах сети ЭВМ.

Административное управление

В сетях ЭВМ существует жесткое разделение функций, а именно: пользователи обеспечивают решение возложенных на сеть задач, а операторы обеспечивают нормальное функционирование сети и её составляющих, осуществляя функцией контроля, поддержки работоспособности оборудования

иуправления структурой сети. В целях централизации работы операторов создается служба Административного управления, которая в сети разрабатывает и реализует свои средства: специальные программы, терминалы

иадминистративные ЭВМ. Эта служба лежит как бы выше прикладного уровня, но реализуется совокупностью специальных системных процессов, относимых к прикладному уровню номер 7, так как уровня выше этого в сетях ЭВМ не существует.

Административная служба выполняет следующие основные функции:

1.Обслуживание операторов.

2.Управление конфигурацией сети или её составляющих.

3.Управление режимами функционирования сети.

49

4.Организация технического обслуживания (регламент и ремонт

средств).

5.Учет использования ресурсов и сбор статистики

Рассмотрим только функции 1, 2 и 3, так как функции 4 и 5 понятны по определению.

1. Обслуживание операторов состоит в обеспечении доступа их к средствам административного управления сетью. С использованием

специальных команд и кодов на указанных средствах операторы могу выполнять следующие действия:

∙Включать и отключать системы, компоненты сети и даже сеть в целом;

∙Получать информацию о состоянии сети и её компонентов, а также диагностировать их состояние.

Для этого используются стандартные средства установления соединений

всети и передачи данных между процессами.

2.Управление конфигурацией сети сводится к подключению и отключению каналов и узлов связи, главных и терминальных вычислительных машин, терминалов и даже подсистем сети. Подключение и отключение осуществляется, например, с помощью программы начальной загрузки и активизации сетевых процессов в ЭВМ, когда вводятся таблицы, устанавливающие общесетевые адреса, значения параметров маршрутизации, размеров окон и т.д.

3.Управление режимами функционирования сети направлено на оптимизацию её работы за счет выбора параметров наилучшим образом соответствующих текущим конфигурации сети, нагрузке и требованиям к качеству обслуживания пользователей. Оптимизация может достигаться за счет передислокации программ и данных между главными ЭВМ.

В сетях, как правило, создается иерархия центров Административного управления: по сети ЭВМ в целом, по её подсистемам или по территориальному признаку. Каждый центр при этом обеспечивает работу своих средств либо самостоятельно, либо совместно с главным центром, которому он подчинен.

Защита данных и идентификация пользователя

В сетях ЭВМ существует и циркулирует информация, исключительное

право на использование которой принадлежит определенным лицам или группе лиц. Такая информация должна быть защищена от прочтения посторонними лицами и преднамеренного, несанкционированного изменения. Кроме того, в

сети ЭВМ должны приниматься меры по защите ресурсов сети от использования их лицами, не имеющими на это права. По этим причинам в сетях должны применяться средства, обеспечивающие секретность данных и исключающие несанкционированный доступ к ним. Для обеспечения секретности используются методы криптографии (шифрование и дешифрование), а для защиты ресурсов используются методы идентификации пользователей или сообщений.

50

Шифрование и дешифрование обеспечиваются специальными устройствами путем введения в алгоритм преобразования специальной математической обработки, а в аппаратуру - особых ключей, которые могут изменяться с определенной периодичностью.

Идентификация пользователей чаще всего производиться с помощью паролей, т.е. совокупности символов, которая вводится абонентом в начале сеанса взаимодействия с сетью. Пароли сравниваются поразрядно с хранимыми в определенных устройствах сети своими двойниками, а доступ в сеть разрешается только при полном их совпадении. Для идентификации

пользователей могут использоваться также механические ключи типа французских или карточки с магнитной полосой, на которой записан пароль, или комбинация компонентов идентификации.

51