- •1 Понятие информации. Информационные революции. Отличительные черты и критерии развитости информационного общества.

- •2 Информатика. Информационные технологии. Предмет и направления практического приложения информационных технологий.

- •3 Виды и свойства информации

- •4 Измерение информации. Формула Шеннона

- •5 Логика, основные формы мышления. Алгебра высказываний.

- •6 .Базовые логические операции и схемы. Таблицы истинности.

- •7 . Логические выражения, таблицы истинности логических выражений.

- •8. Системы счисления, позиционные и непозиционные системы счисления. Формы представления чисел.

- •9.Принципы фон Неймана. Классификация средств вычислительной техники по функциональным возможностям и характеру решаемых задач.

- •11. Принципы фон Неймана. Классификация средств вычислительной техники по архитектурным особенностям и вычислительной мощности.

- •12. Принципы фон Неймана. Классификация персональных компьютеров.

- •13. Магистрально-модульное построение компьютера.

- •14. Программное обеспечение.

- •Пользователи

- •Прикладное

- •Системное

- •Сетевое по

- •Прикладное и инструментальное по

- •Служебное по

- •Системное по

- •Базовое по

- •15. Компьютерные сети. Классификация компьютерных сетей.

- •16.Топология компьютерных сетей

- •17. Глобальная компьютерная сеть Интернет. Понятие браузера.

- •18. Службы Интернет

- •19. Форум, блог, блоггер, спам.

- •20. Информационно-поисковые системы.

- •21. Справочно-правовые системы.

- •23. Справочно-правовая система «Гарант».

- •24. Назначение, состав и возможности текстового процессора.

- •26.Интерфейс текстового процессора. Типовая структура

- •27.Интерфейс текстового процессора мо Word 2007

- •28.Управление книгой в мо Excel 2007

- •29. Назначение и возможности табличных процессоров

- •30.Основные элементы управления табличных процессоров

- •31Назначение, состав и возможности программы презентации.

- •32Назначение и классификационные признаки информационных систем.

- •33Назначение и классификация информационных систем по типу хранимых данных и степени автоматизации

- •34Назначение и классификация информационных систем по уровню управления.

- •35Назначение и классификация информационных систем по характеру обработки данных и сфере применения.

- •36. Функциональная и организационная структура информационных систем

- •37. Процессы в информационной системе

- •38. Понятие базы данных и субд. Структура простейшей бд

- •39. Свойства полей базы данных и типы данных

- •40. Типы объектов, создаваемые субд.

- •41Механизм логического вывода. Пример.

- •42Пример реализации экспертной системы.

- •43Информационная безопасность. Вопросы безопасности информационных и автоматизированных систем..

- •44Основные аспекты обеспечения логической безопасности.

- •45Угрозы безопасности информации.

- •46. Способы защиты компьютера от возможных угроз. Брандмауэр. Обновление Windows.

- •47. Вирусы, черви, троянские кони. Защита от вирусов.

- •48. Понятие моделирования и классификация моделей.

- •49. Постановка задачи аппроксимации.

- •50. Метод наименьших квадратов.

44Основные аспекты обеспечения логической безопасности.

.Логическая безопасность:

антивирусные программы;

системы от несанкционированного доступа;

системы идентификации;

системы кодирования;

выбор качественного, лицензионного программного обеспечения.

45Угрозы безопасности информации.

Угроза – совокупность условий и факторов, создающих потенциальную или реально существующую опасность нарушения конфиденциальности, доступности и (или) целостности информации.

Если говорить об угрозах информационно-технического характера, можно выделить такие элементы как кража информации, вредоносное ПО, хакерские атаки, СПАМ, халатность сотрудников, аппаратные и программные сбои, финансовое мошенничество, кража оборудования.

Согласно статистике применительно к этим угрозам, можно привести следующие данные (по результатам исследований, проведённых в России компанией InfoWath):

Кража информации – 64%

Вредоносное ПО – 60%

Хакерские атаки – 48%

Спам – 45%

Халатность сотрудников – 43%

Аппаратные и программные сбои – 21%

Кража оборудования – 6%

Финансовое мошенничество – 5%

Как видно, из приведенных данных, наиболее распространены кража информации и вредоносное ПО.

В настоящее время широкое развитие получили такие угрозы информационной безопасности, как хищение баз данных, рост инсайдерских угроз, применение информационного воздействия на различные информационные системы, возрос ущерб наносимый злоумышленником.

Среди внутренних угроз безопасности информации выделяют нарушение конфиденциальности информации, искажение, утрата информации, сбои в работе оборудования и информационных систем, кража оборудования. И опять же, опираясь на статистику, наибольшее распространение имеют нарушения конфиденциальности и искажение.

Так или иначе, утечка информации происходит по каналам утечки. Большую часть в данном аспекте представляет, так называемый «человеческий фактор». То есть сотрудники организации, что не удивительно, потому что кто, как не они имеют достаточно полномочий и возможностей для завладения информацией.

46. Способы защиты компьютера от возможных угроз. Брандмауэр. Обновление Windows.

Существуют различные способы защиты компьютера от возможных угроз безопасности.

Брандмауэр. Брандмауэр охраняет компьютер, не пропуская хакеров и вредоносных программ.

Защита от вирусов. Антивирусные программы помогут защитить компьютер от вирусов, червей и других потенциальных угроз.

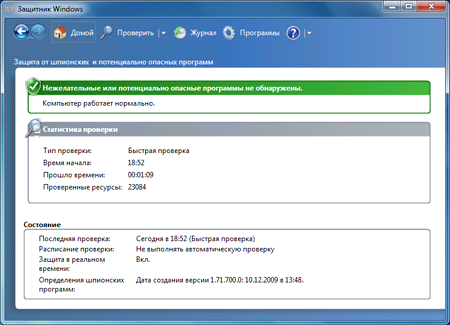

Защита от шпионских и других опасных программ. Антишпионское ПО поможет обезопасить компьютер от шпионских программ и другого программного обеспечения, которое может навредить компьютеру.

Центр обновления. Windows может постоянно проверять наличие обновлений для компьютера и автоматически их устанавливать.

Брандмауэр - это программное или аппаратное обеспечение, проверяющее информацию, поступающую в компьютер из локальной сети или Интернета, и после этого либо отвергает ее, либо пропускает в компьютер, в зависимости от настроек брандмауэра. Таким образом, брандмауэр помогает предотвратить атаки хакеров и вредоносных программ на компьютер.

Брандмауэр встроен в Windows и включается автоматически.

Работа брандмауэра

Если на компьютере используются такое ПО, как программы для передачи мгновенных сообщений или сетевые игры, требующие принятия информации из Интернета или локальной сети, брандмауэр запрашивает пользователя о блокировании или разрешении соединения. Если пользователь разрешает подключение, то автоматически создаётся исключения, чтобы не было повторного запроса от этого же приложения.

Защита

от вирусов

Защита

от вирусов

Вирусы, черви, трояны- это программы, созданные хакерами, используют сети и Интернет для заражения компьютеров. Вирусы и черви могут передаваться от компьютера к компьютеру, а троянские кони, загружаясь на компьютер, маскируются под другие приложения. Деструктивные вирусы, черви и троянские программы могут уничтожить информацию с жесткого диска или сделать компьютер нерабочим. Другие приложения не создают прямой угрозы, но ухудшают производительность и стабильную работу компьютера.

Антивирусные программы защищают электронную почту и другие файлы компьютера, проверяют на наличие вирусов, червей и троянских программ. При обнаружении вредоносного кода антивирусная программа либо изолирует вирус, либо полностью удаляет все его компоненты.

Внимание!Если антивирусное ПО не используется, компьютер подвергается опасности заражения вредоносными программами.