- •Практическая работа №1 оценка необходимости защиты информационной системы

- •2.1. Краткие теоретические сведения

- •Перечень анкетных вопросов

- •2.2. Задание

- •Статья 19. Режим доступа к информационным ресурсам

- •Защита информационных ресурсов и прав субъектов информатизации Статья 2. Цели защиты

- •Статья 23. Права и обязанности субъектов по защите информационных ресурсов

- •Статья 24. Сертификация технических и программных средств по защите информационных ресурсов

- •Статья 25. Предупреждение правонарушений в сфере информатизации

- •Статья 287. Модификация компьютерной информации

- •Статья 288. Компьютерный саботаж

- •Статья 290. Изготовление и сбыт специальных средств для получения неправомерного доступа к компьютерной системе или сети

- •Статья 291. Разработка, использование и распространение вредоносных программ

- •Статья 292. Нарушение правил эксплуатации компьютерной системы или сети

- •Статья 62. Неправомерный доступ к компьютерной информации

- •Статья 63. Создание, использование и распространение вирусных программ

- •Статья 64. Нарушение правил эксплуатации компьютерной системы или сети

- •Статья 349. Несанкционированный доступ к компьютерной информации

- •Статья 350. Модификации компьютерной информации

- •Статья 351. Компьютерный саботаж

- •Статья 352. Неправомерное завладение компьютерной информацией

- •Статья 353. Изготовление либо сбыт специальных средств для получения неправомерного доступа к компьютерной системе или сети

- •Статья 354. Разработка, использование либо распространение вредоносных программ

- •Статья 355. Нарушение правил эксплуатации компьютерной системы или сети

- •Статья 212. Хищение путем использования компьютерной техники

- •Статья 216. Причинение имущественного ущерба без признаков хищения

- •1.2. Контрольные вопросы

- •Оценка вероятного противника

- •Оценка условий, в которых решается поставленная задача

- •Замысел решения на проведение поисковой операции

- •Выполнение поисковых мероприятий

- •Радиообнаружение

- •Первичный осмотр и техническая проверка

- •Проверка электрических и электронных приборов

- •Проверка проводных коммуникаций

- •Подготовка отчетных материалов

- •3.2. Контрольные вопросы

- •Практическая работа №4 оценка эффективности защиты речевой информации

- •2.1. Теоретическая часть

- •2.2. Лабораторное задание

- •Soft Tempest технологии

- •Утечка информации через порты пк

- •Электромагнитное излучение компьютера

- •3.2 Расчет экрана электромагнитного излучения

- •3.3 Лабораторное задание

- •1.2. Составление и оформление авторского договора.

- •1.3. Образцы различных вариантов авторского договора.

- •1.3.1. Авторский договор (общая форма). Авторский договор

- •1.3.1. Авторский договор (заказа на создание статьи). Авторский договор заказа на создание статьи

- •1.4. Контрольные вопросы

- •3.1 Теоретическая часть

- •3.2. Патентный поиск в Inernet

- •3.3. Образец оформления документов по патентно-информационному поиску.

- •3. Заключение анализ новизны и значимости рассматриеваемой проблемы в сравнении с достижениями мировой науки и техники

- •Задание на проведение патентно-информационных исследований

- •Календарный план

- •Приложение б регламент поиска

- •Приложение в

- •Обзор отобранных документов (оценки состояния современного уровня научно-технических достижений) Тенденции развития данной отрасли техники, ведущие организации (фирмы)

- •3.4. Контрольные вопросы

- •Практическая работа №8 составление и оформление заявок на объекты промышленной собственности (изобретение, полезную модель, промышленный образец, товарный знак и др.).

- •2.1 Теоретическая часть

- •2.2. Составление и оформление заявок на объекты промышленной собственности (изобретение, полезную модель, промышленный образец, товарный знак и др.)

- •2.2.1. Подача заявки на изобретение

- •2 Заявка на выдачу патента

- •2.1 Описание изобретения.

- •2.2 Формула изобретения.

- •2.2.1.1. Пример составления описания изобретения способа

- •Пример составления реферата (способ) Способ размещения рекламы товаров и услуг.

- •Почтовая секция

- •Формула изобретения (устройство)

- •Пример составления реферата (устройство) Почтовая секция.

- •2.1.1.2. Порядок заполнения бланков заявления о выдаче патента.

- •2.2.2. Подача заявки на полезную модель

- •2.2.3. Подача заявки на промышленный образец

- •2.2.4. Подача заявки на товарный знак

- •2.2.6. Подача заявки на регистрацию топологии интегральной микросхемы

- •Приложение 1

- •2.2.7. Подача заявки на топологию интегральной схемы

- •2.3. Контрольные вопросы

- •4.2. Основные компоненты для оформления лицензионного договора

- •4.3. Примеры образцов составления лицензионных договоров.

- •4.2.1. Лицензионный договор на коммерческое использование программного средства

- •4.3.2. Договор уступки

- •1. Определения

- •4.4. Контрольные вопросы

2.2. Лабораторное задание

1. В соответствии с полученными исходными данными (Приложение), рассчитать слоговую и словесную разборчивость речи.

2. Построить графическую зависимость указанных параметров от частоты (октавной частоты).

3. Оценить уровень защищенности речевой информации.

4. Оформить отчет.

2.3. Контрольные вопросы

1. Для чего используется показатель словесной разборчивости речи?

2. Что характеризует формантный параметр?

3. От чего зависит выбор контрольных точек размещения измерительной аппаратуры в помещении?

4. При контроле норм защищенности генератор какого тестового сигнала можно использовать?

5. Что выполняют на первом этапе инструментально-расчетного метода разборчивости речи?

ПРАКТИЧЕСКАЯ РАБОТА № 5

ЗАЩИТА ИНФОРМАЦИИ ОТ УТЕЧКИ ПО ЭЛЕКТРОМАНИТНОМУ КАНАЛУ ПАССИВНЫМИ МЕТОДАМИ

Цель работы: Изучить пассивные методы защиты информации от утечки по электромагнитному каналу за счет ПЭМИН, получить практические навыки при расчете экранов электромагнитного излучения.

3.1 Теоретическая часть

Побочные электромагнитные излучения и наводки (ПЭМИН) являются наиболее опасным техническим каналом утечки информации средств вычислительной техники (СВТ). Выполнение нормативов по ПЭМИН на объектах информатизации гарантирует конфиденциальность обрабатываемой СВТ информации. Обычно для выполнения указанных нормативов применяют активную радиотехническую маскировку побочных излучений, электромагнитную экранировку помещений, рабочих мест и объектов информатизации или самих СВТ. Это сопровождается рядом недостатков, в том числе существенным удорожанием защиты за счёт дооборудования генераторами помех объекта информатизации и необходимостью оценки санитарного состояния последнего, ярко выраженным отрицательным влиянием на организм пользователя.

Soft Tempest технологии

В качестве управляемого канала передачи данных можно использовать ПЭМИН компьютера. Soft Tempest - технологии скрытой передачи данных по каналу побочных электромагнитных излучений с помощью программных средств.

Soft Tempest атака позволяет с помощью специальной программызакладки, внедряемой с использованием стандартной техники применения "вирусов", "червей" и "троянцев", искать необходимую информацию в компьютере и передавать ее путем модуляции изображения монитора. Принимая побочные излучения монитора можно выделить полезный сигнал и таким образом получить информацию, хранящуюся в компьютере.

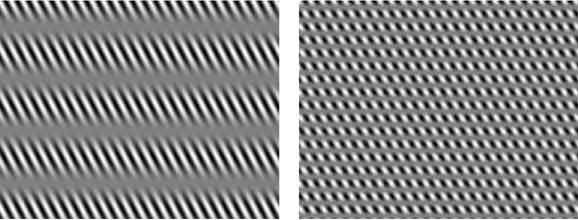

Простейший способ Soft Tempest атаки использует амплитудную модуляцию экранного изображения и стандартный АМ-приемник. При передаче информации этим простейшим способом на экране монитора возникает характерное изображение, вид которого определяется частотой амплитудной модуляции (рис. 1).

Подобную "рябь" на мониторе трудно не заметить. Таким образом, при передаче информации путем управления излучением монитора сталкиваются с необходимостью решения задачи стеганографии в классической постановке (совокупность средств и методов, используемые для формирования скрытого канала передачи информации).

Задача встраивания интересующей информации решается путем подбора характеристик управляющих сигналов, чтобы информация, излучаемая в эфир, отличалась от отображаемой на экране монитора. Причем, это возможно не только для текстовой информации, но и для графической.

|

Рис. 1. Изображение на экране монитора при амплитудной модуляции тоном разной частоты |