- •1)Понятие информационной безопасности и защиты информации.

- •2)Понятие информации. Формы представления, хранения и передачи информации. Свойства информации.

- •3) Сущность доктрины информационной безопасности рф.

- •4) Основные составляющие национальных интересов рф в информационной сфере.

- •7) Основные меры противодействия информационным угрозам

- •8) Классификация основных средств и методов обеспечения информационной безопасности

- •9)Понятие конфиденциальности информации. Классификация конфиденциальной информации.

- •10) Носители информации. Характеристики и свойства носителей информации.

- •12) Возникновение каналов утечки информации. Виды каналов утечки информации.

- •14) Виды и принцип действия вредоносного программного обеспечения, используемого для добывания информации в компьютерных системах и сетях.

- •15) Способы аутентификации пользователей в компьютерных системах: общая характеристика, достоинства и недостатки.

- •16) Демаскирующие признаки объекта защиты. Их роль в обеспечении информационной безопасности.

- •17) Каналы утечки информации за счет пэмин. Физические основы образования, методы и средства подавления.

- •18) Акустические и виброакустические каналы утечки речевой информации. Физические основы образования, методы и средства подавления.

- •19) Организационные методы защиты информации.

- •22. Понятие рисков информационной безопасности. Оценка рисков.

- •23. Политики безопасности, их роль и сущность в организации.

- •24. Физические методы защиты информации.

- •25. Основные нормы и положения уголовного кодекса рф в области защиты информации.

- •26. Понятие государственной тайны. Законодательная основа охраны государственной тайны.

- •27. Понятие персональных данных и персональной информации. Основные требования законодательства рф в области защиты персональных данных.

- •28. Основные положения и нормы, устанавливаемые законом рф «Об информации, информационных технологиях и защите информации».

- •29. Основные государственные органы рф, осуществляющие регулирование отношений в сфере защиты информации. Их функции и полномочия.

- •30) Основные нормы и положения коап рф в области защиты информации.

- •31) Исторические основы криптографической защиты информации. Шифр Цезаря. Пример

- •32) Исторические основы криптографической защиты информации. Квадрат Полибия. Пример

- •33) Исторические основы криптографической защиты информации. Решетка Кардано. Пример.

- •34) Исторические основы криптографической защиты информации. Таблица Виженера. Пример

- •35) Основы криптографической защиты информации. Одноалфавитные методы

- •36) Основы криптографической защиты информации. Многоалфавитные методы.

- •38) Криптография как способ защиты информации. Основные понятия и методы криптографии.

- •Простая перестановка

- •Одиночная перестановка по ключу

- •Двойная перестановка

- •Перестановка “Магический квадрат”

- •40) Асимметричные крипто алгоритмы

- •45) Виды управления и разграничения доступа в компьютерных системах.

- •46) Оценка информационной защищенности программным средством msat. Показатели и их трактовка.

- •47) Простейшие методы информационной разведки конкурирующими компаниями.

- •48) Основные принципы и технологии биометрической идентификации и аутентификации.

- •Статические методы:

- •50) Сущность «Оранжевой книги» и её роль в становлении процессов защиты информации.

- •51) Энергетические и семантические характеристики речевой информации как объекта защиты.

- •52) Физические и электрические характеристики информационных сигналов как объекта защиты.

31) Исторические основы криптографической защиты информации. Шифр Цезаря. Пример

Шифр Цезаря:

Этот шифр осуществляет сдвиг по алфавиту на N букв вперед (В классическом варианте сдвиг на 3 буквы вперёд).

Таблица 1

|

а |

б |

в |

г |

д |

е |

ё |

ж |

з |

и |

й |

к |

л |

м |

н |

о |

п |

р |

с |

т |

у |

ф |

х |

ц |

ч |

ш |

щ |

ъ |

ы |

ь |

э |

ю |

я |

|

г |

д |

е |

ё |

ж |

з |

и |

й |

к |

л |

м |

н |

о |

п |

р |

с |

т |

у |

ф |

х |

ц |

ч |

ш |

щ |

ъ |

ы |

ь |

э |

ю |

я |

а |

б |

в |

Пример:

Пусть нам надо зашифровать слово КРИПТОГРАФИЯ, тогда используя таблицу 1 получим, что каждой букве соответствует некоторая буква находящаяся строго под ней. Таким образом, получим зашифрованный текст НУЛТХЦСЁУГЧЛВ.

32) Исторические основы криптографической защиты информации. Квадрат Полибия. Пример

Шифр Полибия:

Древней Греции (П в. до н. э.) был известен шифр, называемый "квадрат Полибия". Это устройство представляло собой квадрат 5x5, столбцы и строки которого нумеровали цифрами от 1 до 5. В каждую клетку этого квадрата записывалась одна буква. (В греческом варианте одна клетка оставалась пустой, в латинском - в одну клетку помещали две буквы i и j.) В результате каждой букве отвечала пара чисел и шифрованное сообщение превращалось в последовательность пар чисел. Этот шифр можно использовать и иначе, если каждой букве будет отвечать буква находящаяся ниже на позицию.

Идею формирования таблицы шифрования проиллюстрируем для русского языка. Число букв в русском алфавите отличается от числа букв в греческом алфавите, поэтому размер таблицы выбран другой (квадрат 6*6=36, поскольку 36 наиболее близкое число к 33):

|

|

1 |

2 |

3 |

4 |

5 |

6 |

|

1 |

А |

Б |

В |

Г |

Д |

Е |

|

2 |

Ё |

Ж |

З |

И |

Й |

К |

|

3 |

Л |

М |

Н |

О |

П |

Р |

|

4 |

С |

Т |

У |

Ф |

Х |

Ц |

|

5 |

Ч |

Ш |

Щ |

Ъ |

Ы |

Ь |

|

6 |

Э |

Ю |

Я |

- |

- |

- |

Возможен также другой вариант составления, предусматривающий объединение букв Е и Ё, И и Й, Ъ и Ь. В данном случае получаем следующий результат:

|

|

1 |

2 |

3 |

4 |

5 |

6 |

|

1 |

А |

Б |

В |

Г |

Д |

Е/Ё |

|

2 |

Ж |

З |

И/Й |

К |

Л |

М |

|

3 |

Н |

О |

П |

Р |

С |

Т |

|

4 |

У |

Ф |

Х |

Ц |

Ч |

Ш |

|

5 |

Щ |

Ы |

Ь/Ъ |

Э |

Ю |

Я |

Пример:

Пусть нам надо зашифровать слово АЛФАВИТ. Используя таблицу получим: 11 31 44 11 13 24 42 (ЁСЪЁЗОШ)

33) Исторические основы криптографической защиты информации. Решетка Кардано. Пример.

Решетка Кардано — инструмент кодирования и декодирования, представляющий собой специальную прямоугольную (в частном случае — квадратную) таблицу-карточку, часть ячеек которой вырезана.

Решетка не имеет жесткого шаблона, она сделана из листа картона или пергамента, или же из тонкого металла. Чтобы обозначить линии письма, бумагу разлиновывают, и между этими линиями вырезают прямоугольные области через интервалы произвольной длины.

Шифратор помещает решетку на лист бумаги и пишет сообщение в прямоугольных отверстиях, в которых помещается отдельный символ, слог или целое слово. Исходное сообщение оказывается разделенным на большое число маленьких фрагментов. Затем решетка убирается, и пустые места на бумаге заполняются посторонним текстом так, чтобы скрываемый текст стал частью другого текста. Такое заполнение требует известного литературного таланта.

Для расшифровки у получателя сообщения должна быть такая же решетка.

Текст записки: Сэр Джон высоко ценит Вас и снова повторяет, что все, что доступно ему, теперь ваше, навсегда. Может ли он заслужить прощение за свои прежние промедления посредством своего обаяния.

Шифрованное послание: В мае Испания направит свои корабли на войну.

Одна из разновидностей решетки Кардано — вращающаяся решетка или сетка.

Вращающиеся решетки бывают квадратными и прямоугольными.

Такие решетки не предполагают, что вписанный текст будет дополняться и дописываться.

Чтобы зашифровать текст таким образом, необходимо приложить решетку к листу бумаги и вписать текст сообщения в вырезанные ячейки, затем повернуть решетку по часовой стрелке и продолжить запись сообщения, потом снова повернуть решетку и т.д.

В итоге мы получаем такого вида таблицу, полностью заполненную буквами:

|

к |

н |

с |

а |

а |

я |

с |

о |

|

м |

ж |

ы |

к |

п |

д |

е |

т |

|

р |

о |

е |

ы |

щ |

м |

д |

й |

|

о |

е |

с |

а |

ж |

в |

а |

е |

|

с |

л |

т |

т |

м |

и |

т |

р |

|

с |

з |

е |

е |

п |

а |

т |

с |

|

и |

п |

а |

е |

м |

е |

с |

р |

|

ь |

б |

с |

а |

я |

я |

н |

й |

Для шифрования можно использовать также и прямоугольные решетки, в которые вписываются не отдельные буквы, а части слов или даже небольшие слова. В таком случае шифровальщик не может просто все четыре раза поворачивать решетку по часовой стрелке, поэтому он вначале прикладывает решетку к листу, вписывает слоги, потом поворачивает ее на 180о – вписывает. Затем решетка переворачивается на противоположную сторону и снова прикладывается вначале одним краем, потом– другим.

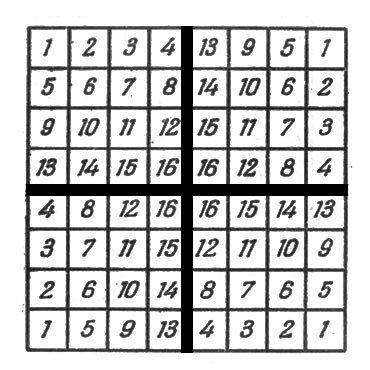

Преимущество такого вида шифрования заключается в том, что решетка вращения может иметь множество различных шаблонов. В одном квадрате 8Х8 умещается более 4-х миллиардов секретных решеток.

Для

того, чтобы составить свою собственную

решетку необходимо обратиться к «Квадрату

для составления решеток». Он расчерчен

на 64 клетки, внутри него также присутствует

деление на четыре более крупных квадрата

4Х4. В качестве вырезанных ячеек Вы можете

выбрать любые 16 клеток, лишь бы их номера

не повторялись дважды.

Для

того, чтобы составить свою собственную

решетку необходимо обратиться к «Квадрату

для составления решеток». Он расчерчен

на 64 клетки, внутри него также присутствует

деление на четыре более крупных квадрата

4Х4. В качестве вырезанных ячеек Вы можете

выбрать любые 16 клеток, лишь бы их номера

не повторялись дважды.

Важно чтобы при повороте решетки по часовой стрелке вырезанные ячейки не перекрывали друг друга и при этом все поля в итоге должны быть заполнены.