- •Стандарты и рекомендации в области информационной безопасности - «Оранжевая книга» (Основные элементы политики безопасности, подотчетность,

- •Характеристика классов безопасности «Оранжевая книга»

- •Гармонизованные критерии безопасности информационных технологий Европейских странны.

- •5. Положения руководящих документов Гостехкомиссии рф.

- •6. Рекомендации X-800. Распределение функций безопасности по уровням osi.

- •7. Интерпритация «Оранжевой книги» для сетевых конфигураций

- •8. Стандарт iso/iec 15408 "Критерии оценки безопасности информационных технологий"

- •9. Системы защиты вычислительной сети первого и второго рода.

- •10. Криптография.Семь критериев идеальной криптосистемы. Классификация криптосистемы.

- •11. Система с открытым ключом Диффи и Хеллмана. Криптосистема rsa с открытым ключом.

- •12. Средства формирования электронной подписи.

- •13. Алгоритм генерации дайджеста.

- •14. Принципы использования ключей формирования.

- •15.Идентификация и аутентификация.

- •16.Биометрические технологии. Виды. Достоинства и недостатки.

- •17. Протоколы аутентификации. Типы протоколов pap, chap, двухсторонняя аутентификация. Атаки на протоколы.

- •Протокол pap

- •18. Аутентификация с применением hmac. Диффи-Хелмана.

- •Протокол аутентификации с кdc. Протоколы Нидхэма-Шредера. Отуэя-Риса.

- •Kerberos. Аутентификация с помощью шифрования с открытым ключем.

- •Безопасность сети и каналов передачи данных. Действия хакера по прослушиванию и опросу. Отказ в обслуживании. Замаскированные атаки. Атака «человек посередине».

- •23.Архитестура ipsec. Варианты, типы и случаи sa.

- •24. Транспортный и ткнельный режимы ipSec. Заголовки ah и esp. Посылка и получении е данных в ipSec

- •Стандарты

- •[Править] Архитектура iPsec

- •[Править]Обработка выходных ip-пакетов

- •[Править]Обработка входных ip-пакетов

- •[Править]Encapsulating Security Payload

- •[Править]Обработка выходных iPsec-пакетов

- •[Править]Обработка входных iPsec-пакетов

- •[Править]Использование

- •25.Построение средств межсетевой защиты. Брандмауэр. Архитектура брандмауэра. Типы и классификация брандмауэров.

- •26.Построение средств межсетевой защиты. Схемы подключения брандмауэров. Недостатки Firewalls.

- •5.6. Построение средств межсетевой защиты информации

- •27.Политика безопасности. Принципы безопасности.

- •28.Уровни политики безопасности. Схема разработки политики безопасности. Меры по созданию и обеспечению политики безопасности.

- •29.Ids. Модель адаптивного управления. Классификация систем обнаружения атак. Системы обнаружения на сетевом и хост уровнях.

10. Криптография.Семь критериев идеальной криптосистемы. Классификация криптосистемы.

Криптография – наука о методах обеспечения конфиденциальности и аутентичности информации.

Криптосистема – совокупность выбираемых с помощью ключа обратимых преобразований, которые делают из открытого текста шифрограмму и наоборот.

Ключ – легкоизменяемая часть криптосистемы, которая храниться в тайне и определяет какое шифрующие преобразование используется в данном случае.

Семь критериев идеального (совершенного) метода шифрования

необходимая степень секретности должная определять объем трудозатрат на шифрацию и дешифрацию

набор правил или ключей, используемых для шифрации, не должен быть сложным

выполнение процедур шифрования и дешифрования должно быть по возможности простым

ошибки в шифрах не должны распространяться по системе, вызывая потерю информации

длина зашифрованного сообщения не должна превышать длину исходного сообщения

процедуры шифрования и дешифрования не должны зависеть от длины сообщения

процедура шифрации и дешифрации должны быть такими, чтобы безопасность не нарушалась даже в том случае, если злоумышленник знает метод шифрования, но не знает ключ.

Классификация криптосистемы:

1)секретность информации

2)аутентичность информации.

11. Система с открытым ключом Диффи и Хеллмана. Криптосистема rsa с открытым ключом.

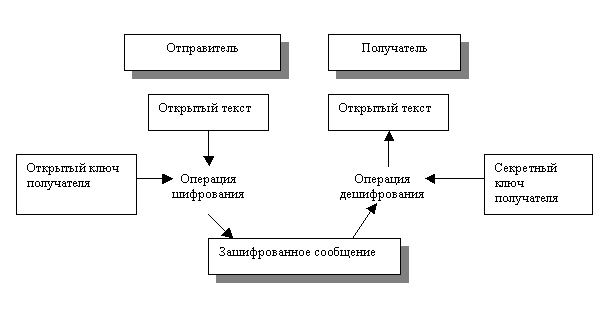

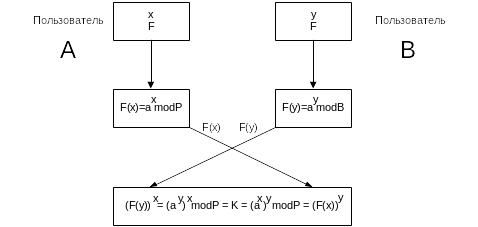

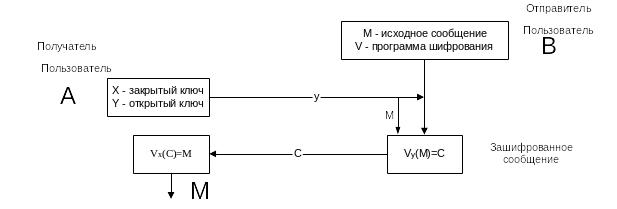

В системах шифрования с открытым или асимметричным ключом используется два ключа. Один из ключей, называемый открытым, используется для шифрования сообщений, которые могут быть расшифрованы только с помощью секретного ключа, имеющегося у получателя, для которого предназначено сообщение. Либо для шифрования сообщения может использоваться секретный ключ и если сообщение можно расшифровать с помощью открытого ключа, то подлинность отправителя будет гарантирована (система электронной подписи). Этот принцип изобретен Уитфилдом Диффи и Мартином Хеллманом в 1976 г.

Использование открытых ключей снимает проблему обмена и хранения ключей, свойственную системам с симметричными ключами. Открытые ключи могут храниться публично, и каждый может послать зашифрованное открытым ключом сообщение владельцу ключа. Тогда как расшифровать это сообщение может только владелец открытого ключа, и никто другой, при помощи своего секретного ключа

Задача, положенная в основу метода состоит в том, чтобы найти такую функцию y=f(x), чтобы получение обратной функции x=f-1(y) , было бы в общем случае очень сложной задачей (NP-полной задачей), однако, если знать некую секретную информацию, то сделать это существенно проще. Такие функции также называют односторонними функциями с лазейкой или потайным ходом. Например, получить произведение двух чисел n=p*q просто, а разложить n на множители, если p и q достаточно большие простые числа, сложно.

Первым шагом в использовании алгоритма RSA является генерация ключей. Для этого нужно:

Выбрать два очень больших простых числа p и q.

Вычислить произведение n= p*q.

Выбрать большое случайное число d, не имеющее общих сомножителей с числом (p-1)*(q-1).

Определить число e, чтобы выполнялось (e*d) mod ((p-1)*(q-1))=1.

Тогда открытым ключом будут числа e и n, а секретным ключом - числа d и n.

Теперь, чтобы зашифровать данные по известному ключу {e,n}, необходимо сделать следующее

Разбить шифруемый текст на блоки, где i-й блок может быть представлен в виде числа m(i)=0,1,2..., n-1. Их должно быть не более n-1.

Зашифровать текст, рассматриваемый как последовательность чисел m(i) по формуле c(i)=(m(i)e)mod n.

Чтобы расшифровать эти данные, используя секретный ключ {d,n}, необходимо вычислить: m(i) = (c(i)d) mod n. В результате будет получено множество чисел m(i), которые представляют собой часть исходного текста.

Например, зашифруем и расшифруем сообщение AБВ, которое представим, как последовательность чисел 123 (в диапазоне 0-32)

Выбираем p=5 и q=11 (числа на самом деле должны быть большими).

Находим n=5*11=55

Определяем (p-1)*(q-1) = 40. Тогда d будет равно, например 7.

Выберем e, исходя из (e*7) mod 40=1. Например, e=3.

Теперь зашифруем сообщение, используя открытый ключ {3,55}

C1 = (13)mod 55 = 1

C2 = (23)mod 55 = 8

C3 = (33)mod 55 = 27

Теперь расшифруем эти данные, используя закрытый ключ {7,55}.

M1 = (17)mod 55 = 1

M2 = (87)mod 55 = 2097152mod 55 = 2

M3 = (277)mod 55 = 10460353203 mod 55 = 3