- •Другие вредоносные программы

- •Лекция 2. Признаки присутствия на компьютере вредоносных программ

- •Содержание

- •Общие сведения

- •Виды проявлений

- •Явные проявления

- •Изменение настроек браузера

- •Всплывающие и другие сообщения

- •Несанкционированный дозвон в Интернет

- •Косвенные проявления

- •Блокирование антивируса

- •Блокирование антивирусных сайтов

- •Сбои в системе или в работе других программ

- •Почтовые уведомления

- •Скрытые проявления

- •Где искать

- •Подозрительные процессы

- •Автозапуск

- •Автозагрузка в меню Пуск

- •Системный реестр Windows

- •Конфигурационные файлы win.Ini и system.Ini

- •Другие источники

- •Сетевая активность

- •Что делать с результатами поиска

- •Лекция 3. Антивирусная защита домашнего компьютера

- •Содержание

- •Общие сведения

- •Антивирусное программное обеспечение

- •Проверка в режиме реального времени

- •Проверка по требованию

- •Обновление антивирусных баз Антивирусные базы

- •Поддержание актуальности антивирусных баз

- •Защита от несанкционированного доступа и сетевых хакерских атак

- •Фильтрация нежелательных электронных сообщений

- •Заключение

- •Исправления

Автозапуск

Отличительным признаком большинства червей и многих троянских программ является изменение параметров системы таким образом, чтобы файл вредоносной программы выполнялся автоматически при каждом запуске компьютера. Поэтому наличие незнакомых файлов в списке файлов автозапуска также является поводом для пристального изучения этих файлов.

Где находится информация об автоматически запускаемых файлах? В множестве разных мест, и поэтому имеет смысл рассмотреть их по отдельности.

Автозагрузка в меню Пуск

Наиболее известный источник файлов автозапуска - это папка Автозагрузка в меню Программы, доступном при нажатии кнопки Пуск. Ярлыки, находящиеся в этой папке соответствуют запускаемым программам. Собственно, имя запускаемого файла можно определить через свойства ярлыка.

Однако в связи с тем, что папка Автозагрузка известна большинству пользователей, вредоносные программы редко используют ее для автозапуска, предпочитая менее заметные способы.

Системный реестр Windows

В последнее время стандартным способом настройки автозапуска для большинства программ является использование специальных ключей реестра Windows.

Системный реестр Windows - это основное хранилище большинства настроек операционной системы и многих приложений. Для доступа к системному реестру используется системная утилита regedit.exe, расположенная в папке операционной системы

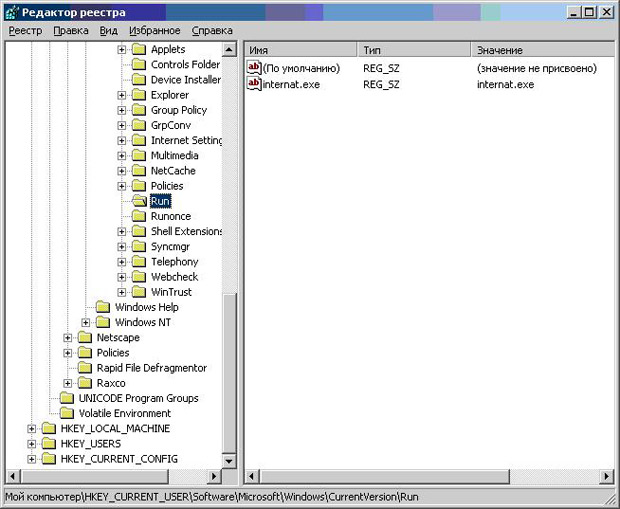

Окно утилиты представлено на рисунке 4. В левой его части находится дерево ключей реестра, ключи изображены в виде папок. В правой части окна отображаются записи, относящиеся к выбранному ключу. В ключе могут находиться и записи - параметры настройки, и другие ключи - группы параметров настройки.

Рисунок 4 – Системный реестр Windows

На верхнем уровне реестр делится на несколько веток (пять или шесть, в зависимости от версии Windows). C точки зрения автозапуска наиболее важны две ветки:

HKEY_CURRENT_USER - ветка ключей, относящихся к текущему пользователю, часто сокращенно обозначается как HKCU

HKEY_LOCAL_MACHINE - ветка ключей, относящихся к компьютеру в целом, сокращается до HKLM

Для настройки автозапуска в реестре Windows предназначено несколько ключей:

Первая группа находится в ключе HKCU\Software\Microsoft\Windows\CurrentVersion, все ключи, относящиеся к автозагрузке, начинаются с Run. Эти программы запускаются только при входе в систему текущего пользователя. В зависимости от операционной системы это могут быть ключи:

Run - основной ключ автозапуска

RunOnce - служебный ключ для программ, которым требуется запуститься только один раз

RunServices - ключ для запуска служб в Windows 98/Me*

Другая группа находится в ключе HKLM\Software\Microsoft\Windows\CurrentVersion, т. е. в аналогичном ключе, но в настройках, относящихся к компьютеру в целом, а значит, ко всем пользователям. Имена ключей такие же:RunServicesOnce - служебный ключ для служб, которым требуется однократный запуск

Run

RunOnce

RunServices

RunServicesOnce

Каждая запись в ключе автозапуска соответствует одной запускаемой программе. Запись состоит из имени записи, типа записи (для параметров автозапуска тип записи - строковый, обозначается как REG_SZ) и значения, которое и является строкой запуска, т. е. включает имя исполняемого файла и параметры командной строки.

Например, представленная на рисунке 4 запись "internat.exe" служит для автозапуска одноименной программы internat.exe. Эта программа является системной утилитой Windows, отвечающей за переключение раскладки (языка) клавиатуры.

Кроме программы internat.exe, стандартными для Windows являются следующие строки запуска:

Имя |

Значение |

KernelFaultCheck |

%systemroot%\system32\dumprep 0 -k |

Synchronization Manager |

mobsync.exe /logon |

LoadPowerProfile |

Rundll32.exe powrprof.dll,LoadCurrentPwrScheme |

ScanRegistry |

C:\WINDOWS\scanregw.exe /autorun |

SystemTray |

SysTray.Exe |

TaskMonitor |

C:\WINDOWS\taskmon.exe |

CTFMON.EXE |

C:\WINDOWS\system32\ctfmon.exe |

В зависимости от настроек Windows и установленных программ ключи автозапуска могут содержать множество различных строк для запуска различных программ. Поэтому все на первый взгляд подозрительные файлы нужно перепроверять - они могут оказаться вполне обычными программами.

Ни в коем случае не следует изменять настройки системного реестра наугад - это может привести к полной неработоспособности компьютера и необходимости переустанавливать операционную систему. Вносить изменения в реестр можно только будучи абсолютно уверенным в своих действиях и полностью осознавая характер и последствия производимых модификаций.