- •1. Шифрування та кодування.

- •2. Стеганографія та криптографія.

- •3. Алгоритми та протоколи.

- •4. Шифрування методом Цезаря.

- •5. Зламування методу Цезаря.

- •6. Криптостійкість шифрів

- •7. Шифрування методом простої підстановки

- •8. Статистичні властивості мови. Зламування методу простої підстановки.

- •9. Поліалфавітні шифри (Гронсфелда, Трітеніуса, Віженера)

- •10. Зламування методу Віженера.

- •11. Криптостійкість ключів.

- •12. Перестановочні шифри. Статистичні властивості криптограм перестановок.

- •13.Шифри збивання. Лінійні перетворення.

- •14. Одноразові блокноти. Формування випадкової псевдопослідовності.

- •15. Комбінація шифрів. Стандарт шифрування des.

- •16. Асиметрічна криптографія.

- •17. Метод Райвеста-Шамира-Адлемана (rsa)

- •18. Методи генерації простих чисел.

- •19. Перевірка чисел на взаємну простоту (розширений алгоритм Евкліда)

- •20. Знаходження секретного ключа (рівняння Діофанта)

- •21. Шифрування методом rsa (дискретне піднесення до степеня)

- •22. Розшифрування криптограм rsa.

- •23. Дискретне логарифмування.

- •24. Метод Ель-Гамаля.

- •25. Розшифровування криптограм Ель-Гамаля.

- •26. Аутентифікація користувача. Цифровий підпис.

- •27. Забезпечення цілісності інформації. Алгоритми хешування.

- •Основные характеристики sha

- •28. Забезпечення доступності інформації. Протоколи обміну паролями.

- •29. Класифікація криптографічних методів.

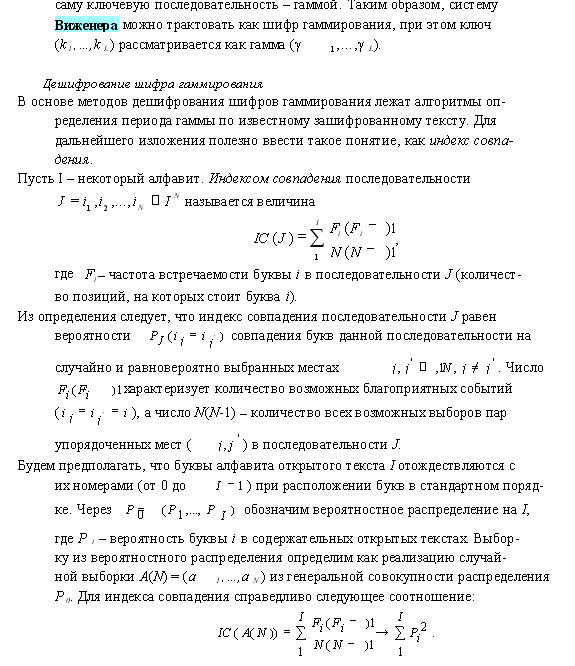

10. Зламування методу Віженера.

11. Криптостійкість ключів.

Любая криптосистема основана на использовании ключевой информации, под которой понимается вся совокупность действующих в АСОД ключей. По своему назначению последние делятся на ключи для шифрования ключей и ключи для шифрования данных. По времени жизни делятся на долговременные и кратковременные. Примером последних являются так называемые сеансовые ключи, действующие в течение только одного сеанса связи. В понятие управление ключамивходит совокупность методов решения таких задач, как;

генерация ключей;

распределение ключей;

хранение ключей;

замена ключей;

депонирование ключей;

уничтожение ключей.

Правильное решение всех перечисленных задач имеет огромное значение, так как в большинстве случаев противнику гораздо проще провести атаку на ключевую подсистему или на конкретную реализацию криптоалгоритма, а не на сам этот алгоритм криптографической защиты. Использование стойкого алгоритма шифрования является необходимым, но далеко не достаточным условием построения надежной системы криптографической защиты информации. Используемые в. процессе информационного обмена ключи нуждаются в не менее надежной защите на всех стадиях своего жизненного цикла.

К ключам для симметричных и асимметричных криптосистем предъявляются различные требования. Этот факт следует учитывать при построении гибридных криптосистем. В настоящее время надежными считаются ключи разрядностью не менее 80 бит для систем с секретным ключом и не менее 768 бит для систем с открытым ключом, стойкость которых определяется сложностью решения задачифакторизации больших чисел (например, RSA).

В распоряжении противника* атакующего криптосистему, всегда имеются две возможности: случайное угадывание ключа и полный перебор по всему ключевому пространству. Вероятность успеха ив том и в другом случае зависит от разрядности ключа. В табл. 9.1 приведены длины ключей симметричных и асимметричных систем, обеспечивающие одинаковую стойкость к атаке полного перебора и решению задачи факторизации соответственно.

Примечание. На практике в гибридных криптосистемах долговременный ключ для асимметричного алгоритма выбирают более стойким, чем сеансовый ключ для симметричного.

Если противник обладает неограниченными финансовыми и техническими возможностями, для того чтобы узнать ключ, ему необходимо лишь потратить достаточное количество денег. В случае противника с ограниченными возможностями при выборе разрядности ключа учитывают следующие соображения:

сложность атаки полного перебора;

требуемое быстродействие криптоалгоритма в тех случаях, когда увеличение размера ключа увеличивает время работы операций шифрования;

время жизни защищаемой информации и ее ценность;

возможности противника.

Если технические возможности противника известны, сложность атаки путем полного перебора по всему ключевому пространству оценить достаточно просто. Например, при разрядности ключа симметричной криптосистемы, равной 64 битам, объем ключевого пространства равен 2м. Компьютер, который может перебирать 10б ключей в секунду, потратит на проверку всех возможных ключей более 5 тыс. лет. Современная вычислительная техника позволяет за время порядка нескольких дней при финансовых затратах порядка нескольких сотен тысяч долларов находить методом полного перебора 56-разрядные ключи симметричных криптосистем.

Сообщается, что международной группе исследователей удалось вскрыть шифр RSA с ключом длиной 512 бит. Именно такой ключ используется для защиты Интернет-транзакций, а также в шифрах многих коммерческих банков. Интересно также отметить, что 512 двоичных разрядов - это максимальная длина ключа, которую правительство США разрешает использовать в экспортируемых программных продуктах. Работа по подбору двух простых сомножителей числа, содержащего 155 десятичных цифр, велась в течение 7 месяцев с привлечением ресурсов параллельно работающих 292 компьютеров, находящихся в И различных географических точках.