- •1. Шифрування та кодування.

- •2. Стеганографія та криптографія.

- •3. Алгоритми та протоколи.

- •4. Шифрування методом Цезаря.

- •5. Зламування методу Цезаря.

- •6. Криптостійкість шифрів

- •7. Шифрування методом простої підстановки

- •8. Статистичні властивості мови. Зламування методу простої підстановки.

- •9. Поліалфавітні шифри (Гронсфелда, Трітеніуса, Віженера)

- •10. Зламування методу Віженера.

- •11. Криптостійкість ключів.

- •12. Перестановочні шифри. Статистичні властивості криптограм перестановок.

- •13.Шифри збивання. Лінійні перетворення.

- •14. Одноразові блокноти. Формування випадкової псевдопослідовності.

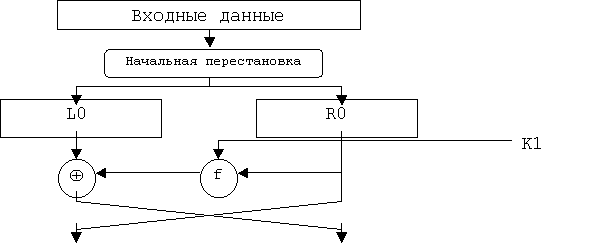

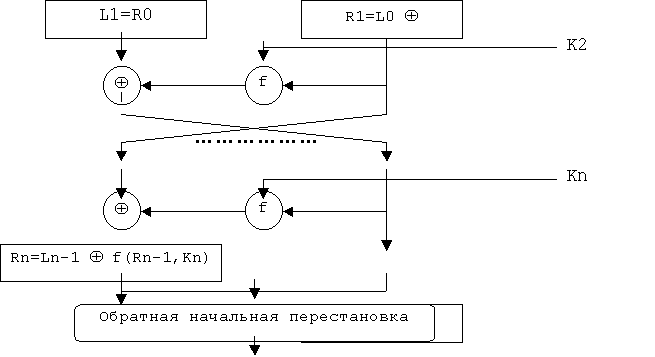

- •15. Комбінація шифрів. Стандарт шифрування des.

- •16. Асиметрічна криптографія.

- •17. Метод Райвеста-Шамира-Адлемана (rsa)

- •18. Методи генерації простих чисел.

- •19. Перевірка чисел на взаємну простоту (розширений алгоритм Евкліда)

- •20. Знаходження секретного ключа (рівняння Діофанта)

- •21. Шифрування методом rsa (дискретне піднесення до степеня)

- •22. Розшифрування криптограм rsa.

- •23. Дискретне логарифмування.

- •24. Метод Ель-Гамаля.

- •25. Розшифровування криптограм Ель-Гамаля.

- •26. Аутентифікація користувача. Цифровий підпис.

- •27. Забезпечення цілісності інформації. Алгоритми хешування.

- •Основные характеристики sha

- •28. Забезпечення доступності інформації. Протоколи обміну паролями.

- •29. Класифікація криптографічних методів.

12. Перестановочні шифри. Статистичні властивості криптограм перестановок.

Этот метод заключается в том, что символы шифруемого текста переставляются по определенным правилам внутри шифруемого блока символов.

Шифрование простой перестановкой.

выбирается ключевое слово с неповторяющимися символами;

шифруемый текст записывается последовательными строками под символами ключевого слова;

зашифрованный текст выписывается колонками в той последовательности, в которой располагаются в алфавите буквы ключа (или в порядке следования цифр в натураьлном ряду, если он цифровой)

Недостатком шифрования простой перестановкой обуславливается тем, при большой длине шифруемого текста в зашифрованном тексте могут проявиться закономерности символов ключа. Для устранения этого недостатка можно менять ключ после зашифровки определенного количества знаков. При достаточно частой смене ключа стойкость шифрования можно существенно повысить. При этом, однако, усложняется организация процесса шифрования и дешифрования.

Усложненный метод перестановки по таблицам

Усложненный метод перестановки по таблицам заключается в том, что для записи символов шифруемого текста используется специальная таблица, в которую введены некоторые усложняющие элементы. Таблица представляет собой матрицу, размеры которой могут быть выбраны произвольно (например 10 х 10). В нее, как и в случае простой перестановки, записываются знаки шифруемого текста. Усложнение состоит в том, что определенное число клеток таблицы не используется. Количество и расположение неиспользуемых элементов является дополнительным ключом шифрования. Шифруемый текст блоками по m x n - S элементов записывается в таблицу (m x n — размеры таблицы, S — количество неиспользуемых элементов). Далее процедура шифрования аналогична простой перестановке.

Варьируя размерами таблицы, последовательностью символов ключа, количеством и расположением неиспользуемых элементов, можно получить требуемую стойкость зашифрованного текста.

Усложненный метод перестановок по маршрутам

Весьма высокую стойкость шифрованию можно обеспечить, используя усложненный метод перестановок по маршрутам типа гамильтоновских. При этом для записи символов шифруемого текста используются вершины некоторого гиперкуба, а знаки зашифрованного текста считываются по маршрутам Гамильтона, причем используется несколько различных маршрутов.

Следует заметить, что все процедуры шифрования и расшифровки по методу перестановки являются в достаточной степени формализованным и могут быть реализованы алгоритмически.

13.Шифри збивання. Лінійні перетворення.

Суть алгоритма DES заключается в линейном преобразовании:s = l * t, где l – невырожденная матрица случайного линейного преобразования бит. И хотя расшифровывание в этом случае придется осуществлять решением систем линейных уравнений, но каждый бит шифровки начинает уже зависеть от каждого бита текста. Шифры на основе этого преобразования называют скремблерами (взбивателями). Для того, чтобы матрица l была невырожденной, случайной и при расшифровывании не нужно было производить много вычислений, американскими криптографами был предложен оригинальный алгоритм. Входной блок данных делится на левую l’ и правую r’ части. После этого формируется выходной массив так, что его левая часть l” представлена правой частью r’ входного, а правая часть r” формируется как сумма l’ и r’ операцией xor. Далее, выходной массив шифруется перестановкой с заменой. После нескольких таких взбиваний каждый бит выходного блока может зависеть от каждого бита сообщения.

|

|

|

|

|

|